Sokan számoltak be arról, hogy értesítéseket kaptak internetszolgáltatóiktól, miután fájlokat töltöttek le a torrentek segítségével. Honnan tudja az internetszolgáltatója? Minden benne van hogyan működik a BitTorrent . A BitTorrent sokkal kevésbé névtelen, mint amilyennek első pillantásra tűnhet.

Hogyan működnek a torrentek?

Az internetes letöltés magában foglalja az adatok fogadását egy távoli szerverről. A fájl lekérésére elküldött kezdeti kérésen kívül a legtöbb letöltés egyirányú. Az adatokat egy központi szerverről kapja, és nem kell valamit elküldenie a szerveréről. A weboldalak feltöltése, az online videók megtekintése és a játékok letöltése a Steam-be így működnek.

Ha azonban túl sok IP-cím töltődik le egyszerre ugyanarról a szerverről, az eltömődhet és a letöltési sebesség csökkenését okozhatja.

A torrentek azért különböznek a tipikus internetes letöltésektől, mert peer-to-peer protokollt követnek. A torrent „raj” egy IP-címcsoport, amely egyszerre tölt le és tölt fel egy fájlt. Ahelyett, hogy csak letöltenél egy fájlt egy szerverről valahonnan, feltöltöd annak egy részét másoknak is. Ennek az állandó cserefolyamatnak köszönhetően a torrenthez társított fájl gyakran lényegesen gyorsabban letöltődik, mint egy szokásos letöltés.

A BitTorrent-et gyakran használják kalózkodáshoz. A torrentezésnek azonban számos jogos felhasználása van. Mivel szüneteltethetők, folytathatók és kisebb részekre oszthatók, ideálisak nagy fájlok, például játékok, szoftverek, bővítménycsomagok és frissítések letöltésére. Az ingyenes zene és videók elosztási módszerei is.

ÖSSZEFÜGGŐ: Hogyan működik a BitTorrent?

Amit az internetszolgáltató láthat

Internetszolgáltatója nem tudja azonnal megmondani, hogy BitTorrent-et használ-e, és azt sem, hogy mit tölt le rajta. A legtöbb torrent kliens rendelkezik valamilyen titkosítással, amely megnehezíti az internetszolgáltatók (és az otthoni útválasztó) számára a BitTorrent forgalom lekötését . Van azonban néhány módja annak, hogy elmondhassák, hogy a BitTorrent-t használja valaminek a letöltéséhez.

A torrentek letöltése nagyon nyilvánvaló használati mintákat mutat, például több egyidejű feltöltési adatfolyamot és sok különböző TCP (átviteli vezérlő protokoll) kapcsolatot, mivel egyszerre sok IP-vel kommunikál. Ha az internetszolgáltatója aktívan megpróbálja felismerni a torrenthasználatot, akkor valószínűleg meg fogja tudni mondani.

Egy másik módja az, hogy harmadik felekkel szerződik a torrentcsoportok figyelemmel kísérésére, és ellenőrzi, hogy az alattuk lévő IP-cím megjelenik-e az adott raj felhasználói listáján.

A legtöbb internetszolgáltatónak azonban nem közvetlen érdeke, hogy megakadályozza a torrentek használatát. A figyelem legfőbb oka az, hogy a torrentek sok sávszélességet fogyasztanak, de a nagy sebességű vezetékes kapcsolatok növekedésével ez kevésbé jelent problémát, mint korábban. Egyes szolgáltatók, például a WiFi internetszolgáltatók és a mobilhálózatok azonban fékezhetik (lassíthatják) a kapcsolatot, ha nagy fájlokat tölt le torrentek segítségével.

Médiacégek és szerzői jog által védett fájlok

Tehát, ha az internetszolgáltatók nem törődnek azzal, hogy szolgáltatásaikat fájlok letöltésére használja a BitTorrent segítségével, miért kapnak olyan emberek leveleket, amelyekben azt mondják, hogy hagyják abba a használatát?

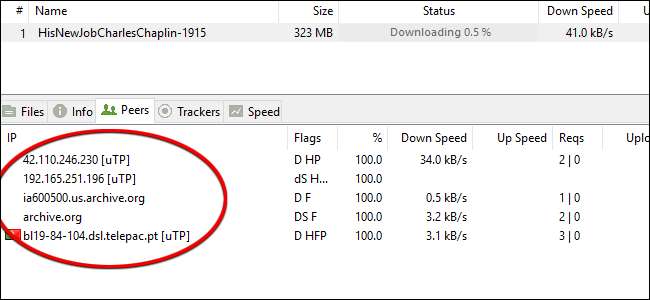

Ha torrentet tölt le, láthatja az összes IP-címet, amelyhez kapcsolódik. Ezért sok médiavállalat és nagy a szerzői jogok tulajdonosai csatlakozzon a kalózkodó tartalom népszerű torrentjeihez. Ezután kivonják az IP-címek listáját, amelyekről tudják, hogy letöltik a fájlt, és ezeket a listákat internetszolgáltató szerint rendezik.

Ezután értesítéseket küldhetnek az internetszolgáltatóknak arról, hogy ezek az IP-címek alattuk kalóz anyagokat töltenek le. Az internetszolgáltatója ezután értesítést küld Önnek, amelyben elmondja, hogy tudják, hogy a BitTorrent-t használja, és arra kéri, hogy hagyja abba a kalózkodást. Ha többször megteszi, akkor internetje megszakadhat, vagy még rosszabb lehet; a szerzői jog tulajdonosa beperelheti. Ez különösen igaz, ha egy média konglomerátum az internetszolgáltatót birtokolja.

Kevés a kockázata annak, hogy megkapja ezeket a leveleket, ha az összes tartalom törvényszerű. Sok törvényes szoftverindító torrent protokollt használ a szoftverfrissítések gyorsabb letöltéséhez.

A VPN-ek elrejtik a torrent-használatomat?

VPN-ek vagy Virtuális magánhálózatok lehetővé teszi, hogy távolról online módon csatlakozzon egy másik hálózathoz. Amikor VPN-hez csatlakozik, IP-címe és helye elfedik a hálózat mögött, amelyhez csatlakozik. Sokan a VPN-ek segítségével biztonságosabb böngészést végeznek az interneten, vagy hozzáférnek a régióhoz zárt tartalmakhoz.

Amikor torrentet tölt le VPN-en keresztül, úgy tűnik, mintha az új IP-cím lenne a társ. Azonban nem minden VPN jön létre egyenlően. Az ingyenes VPN-ek általában rendkívül lassúak és inkonzisztens kapcsolattal rendelkeznek, ami miatt megbízhatatlanok a nagy fájlok letöltéséhez. A fizetett VPN sokkal jobb biztonságot kínál, és a sebesség gyakran közel van a tényleges internetkapcsolati tervhez.

Azt is meg kell jegyezned, hogy a legtöbb BitTorrent kliens esetében a torrentek a fájl letöltését követően is tovább töltik vagy „magolják”. Ha mielőtt a torrent továbbírását leállítaná, leválna a VPN-ről, akkor a tényleges IP-címe megjelenhet a társak listáján.

ÖSSZEFÜGGŐ: Mi az a VPN, és miért lenne szükségem rá?