A BitTorrent Észak-Amerikában a teljes internetforgalom 12% -át, az ázsiai-csendes-óceáni térségben a teljes forgalom 36% -át fogyasztja. egy 2012-es tanulmány . Olyan népszerű, hogy az új „Copyright Alert System” egyedül a BitTorrent forgalmat célozza meg.

Lehet, hogy a BitTorrent a kalózkodás módszereként ismert, de nem csak a kalózok számára készült. Ez egy hasznos, decentralizált peer-to-peer protokoll, amelynek számos helyzetben jelentős előnyei vannak a többi protokollal szemben.

Ez a cikk segít megérteni, hogyan működik a BitTorrent protokoll, és miért nem csak a kalózkodás eszköze. Korábban elmagyaráztuk hogyan kezdje el a BitTorrent használatát .

Hogyan működik a BitTorrent

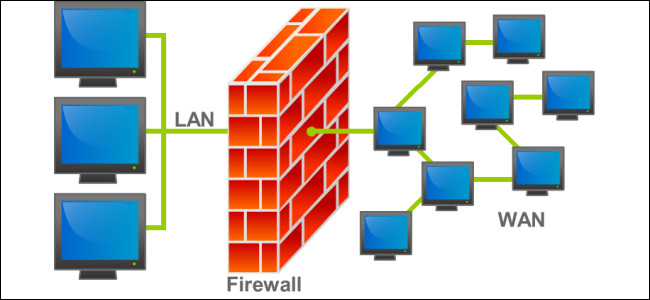

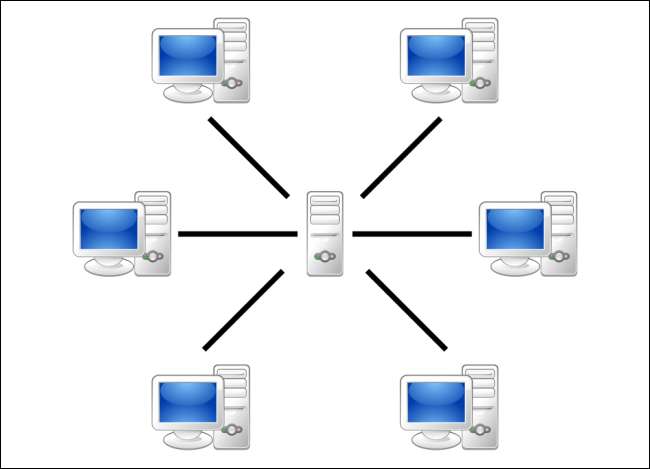

Amikor letölt egy ehhez hasonló weboldalt, a számítógép csatlakozik a webkiszolgálóhoz, és az adatokat közvetlenül az adott szerverről tölti le. Minden számítógép, amely letölti az adatokat, letölti azokat a weboldal központi szerveréről. A webes forgalom nagy része így működik.

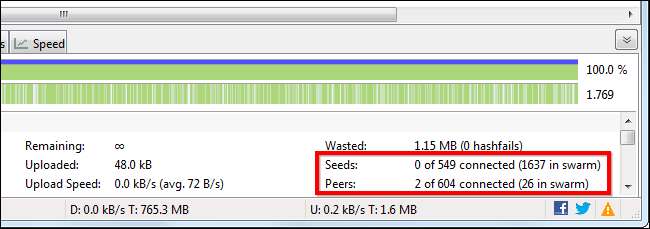

A BitTorrent egy peer-to-peer protokoll, ami azt jelenti, hogy a BitTorrent számítógépei „rajban vannak” (ugyanazt a torrentet letöltő és feltöltő számítógépek csoportja) adatokat továbbítanak egymás között, anélkül, hogy központi szerverre lenne szükségük.

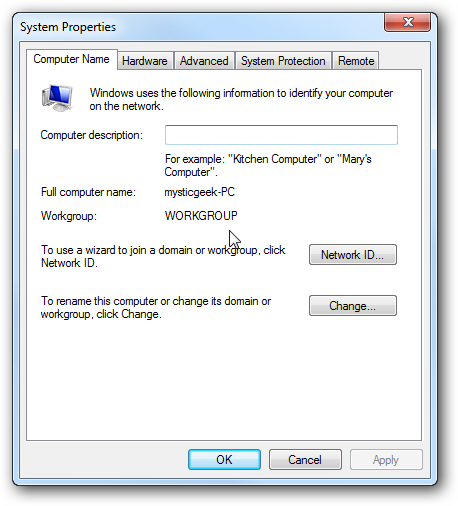

Hagyományosan egy számítógép csatlakozik a BitTorrent rajhoz, ha egy .torrent fájlt tölt be egy BitTorrent kliensbe. A BitTorrent kliens kapcsolatba lép a .torrent fájlban megadott „nyomkövetővel”. A tracker egy speciális szerver, amely nyomon követi a csatlakoztatott számítógépeket. A nyomkövető megosztja IP-címüket a raj többi BitTorrent kliensével, lehetővé téve számukra, hogy csatlakozzanak egymáshoz.

A csatlakozás után a BitTorrent kliens apró darabokban letölti a torrent fájljainak bitjeit, letölti az összes megszerezhető adatot. Miután a BitTorrent kliens rendelkezik bizonyos adatokkal, akkor elkezdheti ezeket az adatokat feltölteni a raj többi BitTorrent kliensére. Ily módon mindenki, aki letölt egy torrentet, ugyanazt a torrentet is feltölti. Ez felgyorsítja mindenki letöltési sebességét. Ha 10 000 ember tölti le ugyanazt a fájlt, az nem okoz nagy stresszt a központi szervernek. Ehelyett minden letöltő hozzájárul a feltöltési sávszélességhez más letöltők számára, biztosítva a torrent gyors megmaradását.

Fontos, hogy a BitTorrent kliensek soha nem töltenek le fájlokat magáról a nyomkövetőről. A nyomkövető csak a rajhoz csatlakozó BitTorrent kliensek nyomon követésével vesz részt a torrentben, valójában nem adatok letöltésével vagy feltöltésével.

Leechers és Seeders

A BitTorrent rajból letöltő felhasználókat általában „piócáknak” vagy „társaknak” nevezik. Azokat a felhasználókat, akik továbbra is csatlakoznak a BitTorrent-hez, a teljes fájl letöltése után is rajtolnak, feltöltési sávszélességük nagyobb részével hozzájárulva ahhoz, hogy más emberek tovább folytathassák a fájl letöltését, „magvetőknek” nevezzük. Ahhoz, hogy egy torrent letölthető legyen, egy vetőgépnek - akinek a torrent összes fájljának teljes másolata van - először csatlakoznia kell a rajhoz, hogy a többi felhasználó letölthesse az adatokat. Ha egy torrentnek nincsenek magjai, akkor nem lehet letölteni - egyetlen csatlakoztatott felhasználó sem rendelkezik a teljes fájllal.

A BitTorrent kliensek jutalmazzák a feltöltő más ügyfeleket, inkább adatokat küldenek azoknak az ügyfeleknek, akik nagyobb feltöltési sávszélességgel járulnak hozzá, ahelyett, hogy adatokat küldnének olyan ügyfeleknek, akik nagyon lassan töltenek fel. Ez meggyorsítja a raj egészének letöltési idejét, és megjutalmazza azokat a felhasználókat, akik nagyobb feltöltési sávszélességgel járulnak hozzá.

Torrentkövetők és nyomkövető nélküli torrentek

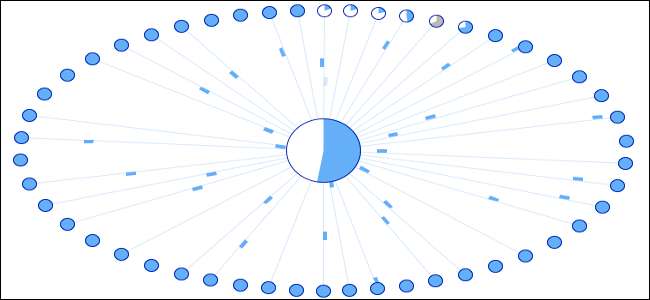

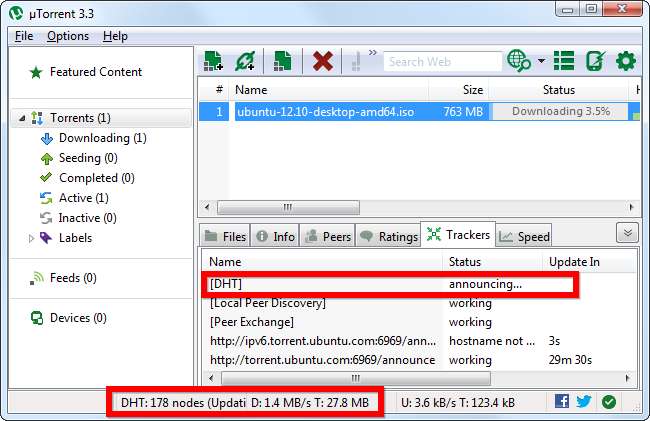

A közelmúltban egy decentralizált, „tracker nélküli” torrentrendszer lehetővé teszi a BitTorrent kliensek számára, hogy központi szerverek nélkül kommunikáljanak egymással. A BitTorrent kliensek ehhez elosztott hash tábla (DHT) technológiát használnak, minden BitTorrent kliens DHT csomópontként működik. Amikor torrentet ad hozzá egy „mágneses link” segítségével, a DHT csomópont kapcsolatba lép a közeli csomópontokkal, és ezek a többi csomópont kapcsolatba lépnek más csomópontokkal, amíg meg nem találják a torrent információit.

Mint a DHT protokoll specifikációja azt mondja: "Valójában minden társ egy nyomkövetővé válik." Ez azt jelenti, hogy a BitTorrent klienseknek már nincs szükségük egy rajt kezelő központi szerverre. Ehelyett a BitTorrent egy teljesen decentralizált peer-to-peer fájl átviteli rendszerré válik.

A DHT a hagyományos nyomkövetők mellett is működhet. Például egy torrent használhatja mind a DHT-t, mind a hagyományos nyomkövetőt, amely redundanciát biztosít abban az esetben, ha a nyomkövető meghibásodik.

A BitTorrent nem csak a kalózkodás céljára szolgál

A BitTorrent nem azonos a kalózkodással. A Blizzard egyedi BitTorrent klienst használ a játékai frissítésének terjesztésére, beleértve a World of Warcraft, a StarCraft II és a Diablo 3 programokat. Ez mindenki számára lehetővé teszi a letöltések felgyorsítását, mivel lehetővé teszi az emberek számára, hogy megosszák másokkal a feltöltési sávszélességet, kihasználva a fel nem használt sávszélességet a gyorsabb letöltésekhez. mindenki. Természetesen a Blizzard pénzt is megtakarít a sávszélesség számláin.

Az emberek használhatják a BitTorrent-t nagy fájlok terjesztésére jelentős számú embernek anélkül, hogy fizetnének a webtárhely sávszélességéért. Ingyenes filmet, zenei albumot vagy játékot lehet tárolni a BitTorrent-en, amely lehetővé teszi egy egyszerű, ingyenes terjesztési módszert, ahol a fájlt letöltő emberek is segítenek a terjesztésben. A WikiLeaks BitTorrent-en keresztül terjesztett adatokat, jelentős terhelést kivéve a szervereikről. A Linux disztribúciók a BitTorrent segítségével használják az ISO lemezképeik terjesztését.

A BitTorrent, Inc. - a BitTorrent protokollként történő fejlesztéséért felelős vállalat, amely a népszerű µTorrent torrentklienst is megvásárolta és fejlesztette - számos olyan alkalmazást fejleszt, amelyek a BitTorrent protokollt újdonságokra használják saját eszközeiken keresztül. BitTorrent Labs projekt . A laboratóriumi kísérletek tartalmaznak egy szinkronizáló alkalmazást, amely biztonságosan szinkronizálja a fájlokat több számítógép között a fájlok közvetlen átvitelével a BitTorrent segítségével, és egy BitTorrent Live kísérletet, amely a BitTorrent protokollt használja az élő, streaming videók közvetítéséhez, kihasználva a BitTorrent erejét az élő videók nagy méretűre történő streamelésére a jelenlegi sávszélességre vonatkozó követelmények nélküli emberek száma.

A BitTorrent jelenleg elsősorban kalózkodáshoz használható, mivel decentralizált és peer-to-peer jellege közvetlen válasz a Napster és más, a kudarc központi pontjaival rendelkező peer-to-peer hálózatok visszaszorítására irányuló erőfeszítésekre. A BitTorrent azonban olyan eszköz, amelynek törvényes felhasználása van a jelenben - és sok más lehetséges felhasználásra a jövőben.

Kép jóváírása: Fejléc képe jacobian , központi szerver és peer-to-peer hálózat Mauro Bieg diagramjai a Wikipédián