वर्तमान सीपीयू में डिज़ाइन दोष हैं। स्पेक्टर ने उन्हें उजागर किया, लेकिन फोरेशडो और अब ज़ोंबीलॉड जैसे हमले इसी तरह की कमजोरियों का फायदा उठाते हैं। इन "सट्टा निष्पादन" दोषों को वास्तव में अंतर्निहित सुरक्षा के साथ एक नया सीपीयू खरीदकर तय किया जा सकता है।

पैच अक्सर मौजूदा सीपीयू को धीमा कर देते हैं

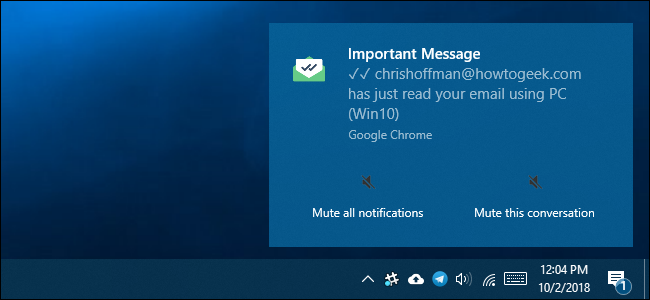

स्पेक्टर और जैसे "साइड-चैनल हमलों" को पैच करने के लिए उद्योग जमकर हाथापाई कर रहा है पहिले से सूचित करना , जो सीपीयू को प्रकट करने वाली जानकारी को छलता है, यह नहीं होना चाहिए। वर्तमान सीपीयू के लिए सुरक्षा वेब ब्राउज़र जैसे अनुप्रयोगों के लिए माइक्रोकोड अपडेट, ऑपरेटिंग सिस्टम-स्तरीय फ़िक्सेस और पैच के माध्यम से उपलब्ध कराई गई है।

स्पेक्टर फिक्स है पुराने सीपीयू के साथ कंप्यूटर धीमा , हालांकि Microsoft के बारे में है उन्हें फिर से गति दें । इन बग्स को पैच करने से अक्सर मौजूदा सीपीयू पर प्रदर्शन धीमा हो जाता है।

अब, ज़ोंबीलाड एक नया खतरा उठाता है: इस हमले से एक सिस्टम को पूरी तरह से बंद करने और सुरक्षित करने के लिए, आपको इंटेल को निष्क्रिय करना होगा हाइपर थ्रेडिंग । इसीलिए Google ने अभी-अभी Intel Chromebook पर हाइपरथ्रेडिंग अक्षम किया है। हमेशा की तरह, सीपीयू माइक्रोकोड अपडेट, ब्राउज़र अपडेट और ऑपरेटिंग सिस्टम पैच छेद को प्लग करने की कोशिश करने के लिए अपने रास्ते पर हैं। एक बार जब ये पैच होते हैं, तो अधिकांश लोगों को हाइपर-थ्रेडिंग को अक्षम करने की आवश्यकता नहीं होती है।

न्यू इंटेल सीपीयू ज़ोंबीलड के लिए कमजोर नहीं है

लेकिन ज़ोंबीलॉड नए इंटेल सीपीयू के साथ सिस्टम पर खतरा नहीं है। जैसा इंटेल इसे कहते हैं, ज़ोंबीलॉड "हार्डवेयर में 8 वीं और 9 वीं पीढ़ी के इंटेल® कोर ™ प्रोसेसर के साथ शुरू होता है, साथ ही 2 जी जेनरेशन इंटेल® एक्सॉन® स्केलेबल प्रोसेसर परिवार को संबोधित किया जाता है।" इन आधुनिक सीपीयू वाले सिस्टम इस नए हमले के प्रति संवेदनशील नहीं हैं।

ज़ोंबीलॉड सिर्फ इंटेल सिस्टम को प्रभावित करता है, लेकिन स्पेक्टर ने एएमडी और कुछ एआरएम सीपीयू को भी प्रभावित किया है। यह एक उद्योग-व्यापी समस्या है।

CPU में डिज़ाइन फ़्लेव्स, एनेबलिंग अटैक्स होते हैं

उद्योग के रूप में एहसास हुआ जब स्पेक्टर ने अपने बदसूरत सिर को पाला , आधुनिक सीपीयू में कुछ डिज़ाइन दोष हैं:

यहां समस्या "सट्टा निष्पादन" के साथ है। प्रदर्शन कारणों के लिए, आधुनिक सीपीयू स्वचालित रूप से निर्देश चलाते हैं, उन्हें लगता है कि उन्हें चलाने की आवश्यकता हो सकती है और, यदि वे नहीं करते हैं, तो वे सिस्टम को पूर्ववत कर सकते हैं और सिस्टम को उसकी पिछली स्थिति में लौटा सकते हैं ...

मेल्टडाउन और स्पेक्टर दोनों के साथ मुख्य समस्या सीपीयू के कैश के भीतर है। कोई एप्लिकेशन मेमोरी पढ़ने की कोशिश कर सकता है और अगर वह कैश में कुछ पढ़ता है, तो ऑपरेशन तेजी से पूरा होगा। यदि यह कैश में कुछ पढ़ने की कोशिश नहीं करता है, तो यह धीमा हो जाएगा। एप्लिकेशन यह देख सकता है कि कुछ तेजी या धीमी गति से पूरा होता है या नहीं, जबकि सट्टा निष्पादन के दौरान बाकी सब कुछ साफ हो जाता है और मिटा दिया जाता है, ऑपरेशन करने के लिए लगने वाला समय छिपाया नहीं जा सकता है। इसके बाद इस जानकारी का उपयोग कंप्यूटर की मेमोरी में किसी भी चीज़ का नक्शा बनाने के लिए किया जा सकता है, एक बार में एक बिट। कैशिंग चीजों को गति देता है, लेकिन ये हमले उस अनुकूलन का लाभ उठाते हैं और इसे सुरक्षा दोष में बदल देते हैं।

दूसरे शब्दों में, आधुनिक सीपीयू में प्रदर्शन अनुकूलन का दुरुपयोग किया जा रहा है। सीपीयू पर चलने वाला कोड — शायद यहां तक कि एक वेब ब्राउजर में चल रहा जावास्क्रिप्ट कोड भी - इसके दोषों का फायदा उठाकर अपने मोबाइल के सैंडबॉक्स के बाहर मेमोरी को पढ़ सकता है। सबसे खराब स्थिति में, एक ब्राउज़र टैब में एक वेब पेज दूसरे ब्राउज़र टैब से आपके ऑनलाइन बैंकिंग पासवर्ड को पढ़ सकता है।

या, क्लाउड सर्वर पर, एक वर्चुअल मशीन उसी सिस्टम पर अन्य वर्चुअल मशीनों में डेटा को स्नूप कर सकती है। यह संभव नहीं माना जाता है

सम्बंधित: कैसे मेल्टडाउन और स्पेक्टर फ्लैव्स मेरे पीसी को प्रभावित करेंगे?

सॉफ्टवेयर पैच बस Bandaids हैं

यह कोई आश्चर्य की बात नहीं है कि इस तरह के साइड चैनल हमले को रोकने के लिए, पैच ने सीपीयू को थोड़ा और धीरे-धीरे प्रदर्शन किया है। उद्योग एक प्रदर्शन अनुकूलन परत में अतिरिक्त चेक जोड़ने की कोशिश कर रहा है।

हाइपर-थ्रेडिंग को अक्षम करने का सुझाव एक बहुत ही विशिष्ट उदाहरण है: एक ऐसी सुविधा को अक्षम करने से जो आपके सीपीयू को तेजी से चलाती है, आप उसे अधिक सुरक्षित बना रहे हैं। दुर्भावनापूर्ण सॉफ़्टवेयर अब उस प्रदर्शन सुविधा का उपयोग नहीं कर सकता है - लेकिन इसने आपके पीसी को गति नहीं दी है।

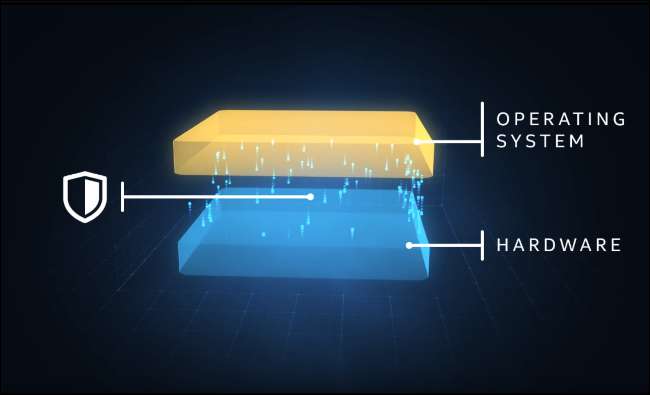

बहुत सारे स्मार्ट लोगों के बहुत सारे काम के लिए धन्यवाद, आधुनिक सिस्टम को बहुत धीमेपन के बिना स्पेक्टर जैसे हमलों से यथोचित रूप से संरक्षित किया गया है। लेकिन इन जैसे पैच सिर्फ बन्दे हैं: इन सुरक्षा खामियों को सीपीयू हार्डवेयर स्तर पर ठीक करने की आवश्यकता है।

हार्डवेयर स्तर के सुधार सीपीयू को धीमा किए बिना और अधिक सुरक्षा प्रदान करेंगे। संगठनों को इस बारे में चिंता करने की ज़रूरत नहीं है कि क्या उनके सिस्टम को सुरक्षित रखने के लिए उनके पास माइक्रोकोड (फर्मवेयर) अपडेट, ऑपरेटिंग सिस्टम पैच और सॉफ़्टवेयर संस्करणों का सही संयोजन है या नहीं।

सुरक्षा शोधकर्ताओं की एक टीम के रूप में इसे एक में डाल दिया शोध पत्र , ये "केवल कीड़े नहीं हैं, लेकिन वास्तव में, अनुकूलन की नींव पर झूठ हैं।" सीपीयू डिजाइनों को बदलना होगा।

इंटेल और एएमडी नए सीपीयू में बिल्डिंग फिक्स हैं

हार्डवेयर-स्तर के सुधार केवल सैद्धांतिक नहीं हैं। सीपीयू निर्माता वास्तु परिवर्तन पर कड़ी मेहनत कर रहे हैं जो सीपीयू हार्डवेयर स्तर पर इस समस्या को ठीक करेगा। या, जैसा कि इंटेल ने इसे 2018 में रखा था, इंटेल था " सिलिकॉन स्तर पर सुरक्षा को आगे बढ़ाना "8 वीं पीढ़ी के सीपीयू के साथ:

हमने प्रोसेसर के कुछ हिस्सों को विभाजन के माध्यम से सुरक्षा के नए स्तरों को पेश करने के लिए फिर से डिज़ाइन किया है जो [Spectre] वेरिएंट 2 और 3 के खिलाफ सुरक्षा करेंगे। इस विभाजन को बुरे अभिनेताओं के लिए एक बाधा बनाने के लिए अनुप्रयोगों और उपयोगकर्ता विशेषाधिकार स्तरों के बीच अतिरिक्त "सुरक्षात्मक दीवारों" के रूप में सोचें।

इंटेल ने पहले घोषणा की थी कि इसकी 9 वीं पीढ़ी के सीपीयू अतिरिक्त सुरक्षा शामिल करें Foreshadow और Meltdown V3 के खिलाफ। ये CPU हाल ही में सामने आए ज़ोंबीलॉड हमले से प्रभावित नहीं हुए हैं, इसलिए उन सुरक्षा उपायों की मदद करनी चाहिए।

एएमडी परिवर्तनों पर भी काम कर रहा है, हालांकि कोई भी कई विवरण प्रकट नहीं करना चाहता है। 2018 में, एएमडी के सीईओ लिसा सु कहा हुआ : "लंबे समय तक, हमने अपने भविष्य के प्रोसेसर कोर में बदलावों को शामिल किया है, हमारे ज़ेन 2 डिज़ाइन के साथ शुरू करते हुए, संभावित स्पेक्टर जैसे कारनामों को आगे बढ़ाने के लिए।"

किसी ऐसे व्यक्ति के लिए जो बिना किसी पैच के सबसे तेज़ प्रदर्शन को धीमा करना चाहता है - या सिर्फ एक संगठन जो अपने सर्वर को पूरी तरह से सुरक्षित रखना चाहता है - सबसे अच्छा समाधान उन हार्डवेयर-आधारित फ़िक्सेस के साथ एक नया सीपीयू खरीदना होगा। हार्डवेयर-स्तर में सुधार की उम्मीद की जा रही भविष्य की अन्य हमलों को रोकने से पहले वे भी खोज लेंगे।

अप्रकाशित अप्रचलन

हालांकि प्रेस कभी-कभी "नियोजित अप्रचलन" के बारे में बात करता है - कंपनी की योजना कि हार्डवेयर पुराना हो जाएगा, इसलिए आपको इसे प्रतिस्थापित करना होगा - यह अनियोजित अप्रचलन है। किसी को उम्मीद नहीं थी कि इतने सीपीयू को सुरक्षा कारणों से बदलना पड़ेगा।

आसमान नहीं गिर रहा है हर कोई हमलावरों के लिए ज़ोंबीलोद जैसे कीड़े का शोषण करना अधिक कठिन बना रहा है। आपको अभी नया सीपीयू नहीं खरीदना है और न ही खरीदना है। लेकिन पूरी तरह से ठीक नहीं है कि चोट के प्रदर्शन के लिए नए हार्डवेयर की आवश्यकता होगी।