Les téléphones sont volés ou perdus tous les jours. Avec une pléthore de données mûres pour le vol d'identité, un téléphone perdu peut facilement vous refroidir le sang. Prenez une profonde inspiration, How-To Geek vous en expliquera.

Cela m'est arrivé la semaine dernière. Mon iPhone 4 n’avait pas quitté ma vue l’année où je l’ai eu, mais une petite fenêtre d’opportunité de 5 secondes suffisait à un voleur pour le saisir. Heureusement pour moi, j'étais suffisamment préparé pour ne pas m'inquiéter que quelqu'un vole mes informations personnelles, mais je savais que je ne reverrais plus jamais ce téléphone. Si cela vous arrive, ou si vous êtes simplement enclin à perdre votre téléphone, prendre des mesures de précaution vous fera du bien, mais même si vous n’êtes pas entièrement préparé, vous pouvez toujours faire quelque chose. Examinons le processus étape par étape.

(Images de AndWat et Davestone )

Étape 1: Précautions à prendre et actions de premier recours

Protéger vos données

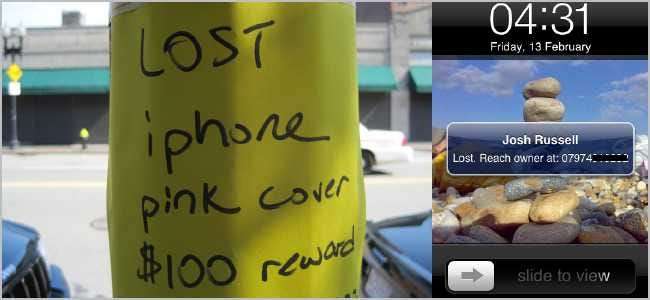

J'ai quelques amis qui perdent beaucoup leur téléphone. Une étape simple que vous pouvez prendre est de faire de votre fond d'écran de verrouillage vos informations de contact - comme votre nom, vos informations professionnelles, un autre numéro de téléphone et votre adresse e-mail - donc si une personne honnête trouve votre téléphone, elle sait comment vous le renvoyer. . Selon l'endroit où vous vous trouvez, cela peut être plus ou moins susceptible de se produire, mais cela ne fera certainement pas de mal tant que vous ne laissez pas d'informations extrêmement sensibles (comme votre adresse personnelle) à la disposition des personnes sans bonnes intentions.

(Image par courtneyBolton )

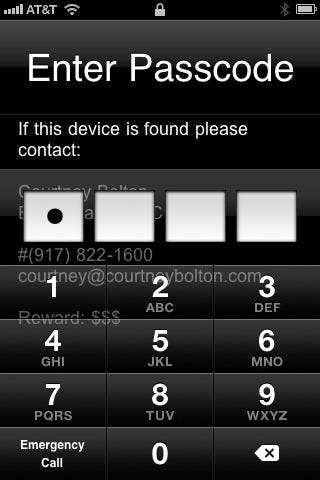

Un peu de précaution peut cependant contribuer grandement à la sécurité. Android et iOS ont tous deux des options de verrouillage par code et vous pouvez activer l'effacement automatique de votre téléphone après plusieurs tentatives infructueuses. Même sans cette dernière option, la plupart des voleurs ne sont pas assez avertis pour savoir comment contourner les mécanismes de verrouillage et accéder à vos données.Ils essaieront donc probablement de restaurer / réinitialiser votre téléphone aux paramètres d'usine. C'est une mesure assez solide que vous pouvez prendre pour empêcher quelqu'un d'entrer dans votre téléphone et de voler des données tout de suite, mais cela diminue également la probabilité que vous récupériez votre téléphone.

Localisation de votre appareil iOS ou Android

Si vous possédez un appareil Apple plus récent et que vous êtes mis à jour vers iOS 4.2.1 ou une version ultérieure, vous pouvez utiliser le Trouve mon iphone fonctionnalité gratuite sans abonnement MobileMe. Une fois que vous l'avez installé, vous pouvez vous connecter en ligne et voir où se trouve votre téléphone via ses coordonnées GPS. GadgetTrak est une solution à 3,99 $ qui peut prendre des photos de votre voleur et vous les renvoyer par courrier électronique en plus des fonctionnalités Localiser mon iPhone.

(Image par bizmac )

Les produits iOS jailbreakés ont Cylay , qui fait la même chose que Find My iPhone et GadgetTrak, mais peut utiliser les commandes reçues par SMS (qui sont masquées et cachées au voleur). Goth à l'origine, il a fait beaucoup de vagues dans la communauté jailbreak car il avait deux caractéristiques uniques: la possibilité de prendre et d'envoyer des photos du voleur, et un mode «fake-out». Ce dernier mode permettait au voleur d'accéder à l'appareil afin qu'il soit moins susceptible de l'effacer ou de le restaurer immédiatement, vous donnant ainsi plus de temps pour le suivre et le retrouver. C'est un peu un pari, étant donné qu'ils pourront peut-être obtenir vos informations personnelles, mais vous pouvez également les combiner avec d'autres méthodes de récupération si votre paranoïa prend le dessus sur vous plus tard.

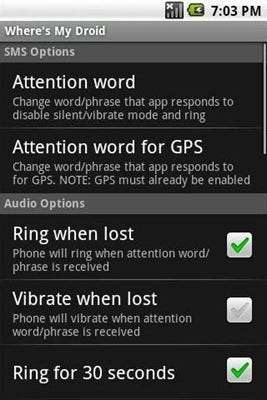

Les utilisateurs d'Android ont également des tonnes d'options. Où est mon droïde est une bonne option. Vous pouvez envoyer un SMS à votre téléphone avec un mot de code prédéfini et il activera automatiquement le GPS et enverra ses coordonnées et / ou lancera la sonnerie à plein volume (quels que soient les paramètres de volume / silence). Attention est une application antivirus et de sécurité qui offre une fonctionnalité similaire à Wheres My Droid. La version premium vous permet également d'effacer votre téléphone à distance. Certaines personnes ont répliqué ces fonctions en utilisant Sacs au lieu d'utiliser des applications ou des services. En fait, j'ai récemment découvert que de nombreux appareils Motorola comme l'Atrix utilisent une version de MotoBlur qui a une commande intégrée «d'effacement à distance», donc vous n'aurez peut-être même pas besoin d'une application supplémentaire si votre fabricant l'a ajoutée à votre téléphone.

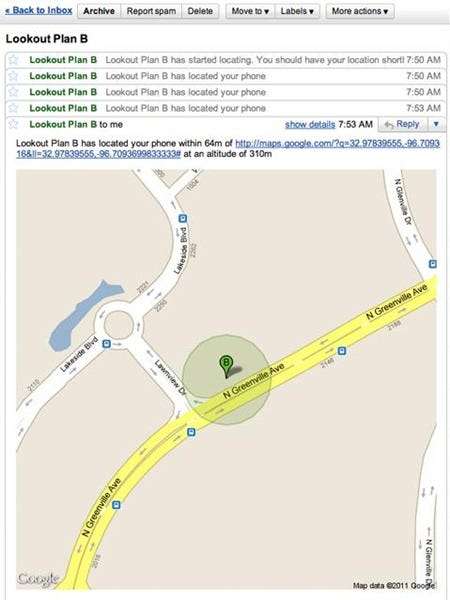

Les créateurs de Lookout créent également une autre application appelée Plan B . La beauté de Plan B est que vous pouvez l'installer même après que votre téléphone est parti et qu'il vous enverra des mises à jour de suivi avec les coordonnées GPS par e-mail. Il est également gratuit, il n'y a donc aucune raison de ne pas l'essayer.

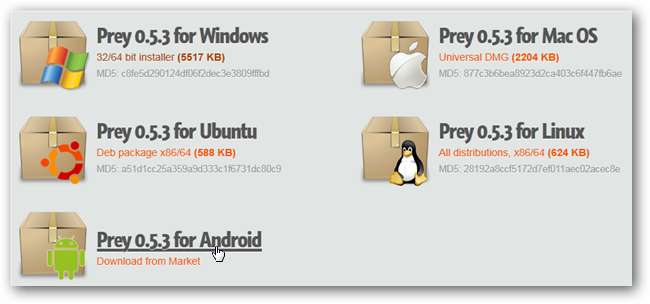

Enfin, il existe des services que vous pouvez utiliser. StuffBak (maintenant ReturnMe) offre un moyen pour quelqu'un qui a retrouvé votre appareil perdu de vous le renvoyer en toute sécurité et sans frais pour eux. Vous pouvez même inclure une récompense pour l'autre personne pour adoucir l'accord pour elle. Proie est un projet open-source pour téléphones et ordinateurs Android qui les suivra pour vous, vous enverra une photo de votre voleur, supprimera les données sensibles, etc. Il existe également une compatibilité Linux au cas où vous exécuteriez Ubuntu ou Debian sur votre ordinateur portable. C’est définitivement un excellent service et une option gratuite qui fonctionne plutôt bien. Les forfaits Pro commencent à 5 $ par mois (pour jusqu'à 3 appareils) et vous offrent plus de fonctionnalités, comme le cryptage SSL, le mode «Actif» et plus de rapports par appareil.

Ces options vous offrent un large éventail de flexibilité pour essayer de localiser et de sécuriser votre téléphone perdu ou volé. Si vous avez vraiment besoin de récupérer votre téléphone, vous devriez attendre pour le moment d'effacer vos données, car vous pouvez encore faire des choses.

Étape 2: Méthodes rondes

(Image par Mrbill )

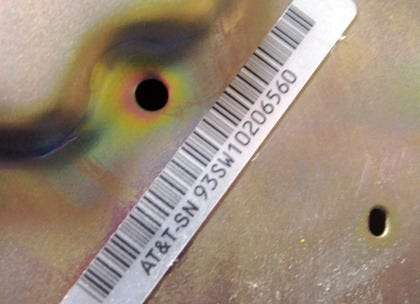

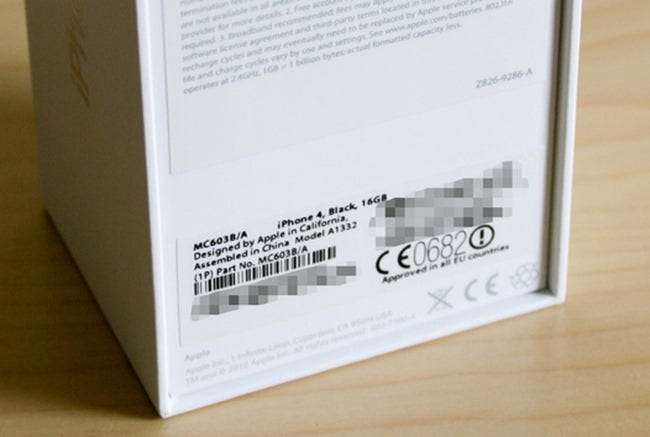

Si vous n'avez pas pris de mesures préventives appropriées, vous pourrez peut-être trouver comment localiser votre appareil ou y accéder d'une manière différente. Latitude sur Android et iOS peut être configuré pour mettre à jour votre position en arrière-plan, ce que vous pouvez rechercher en ligne. Vous pouvez également vous connecter au site Web de votre opérateur et voir si votre voleur a passé des appels téléphoniques ou envoyé des SMS à des numéros étranges. Vous pouvez alors enregistrer cela comme preuve pour la police si jamais vous trouvez l'agresseur mais que vous vous retrouvez coincé dans une situation «sa parole contre la vôtre». Si cela se produit, il sera également très pratique de connaître le numéro IMEI / ESN / série de votre appareil, tout cela se trouve sur la boîte de votre appareil.

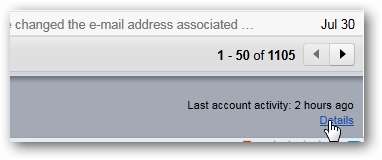

Gmail et certains autres services en ligne enregistrent une liste d'adresses IP utilisées pour accéder à votre compte. Vous pourrez peut-être l'utiliser pour accéder à votre téléphone via un autre moyen, comme SSH, et vous pouvez récupérer des données importantes et / ou nettoyer votre téléphone de cette façon. J'ai eu la chance de le faire, même si j'avais un client DDNS sur mon iPhone pour un projet sur lequel je travaillais, ce qui a rendu la recherche de mon adresse IP beaucoup plus facile. Si vous vous asseyez et réfléchissez aux types de services que vous utilisez et à la façon dont vous pouvez les suivre à partir du Web, vous serez peut-être surpris de découvrir à quel point il est facile de localiser votre téléphone.

Étape 3: Contrôle des dommages

Sur le plan juridique, si tout ce que vous avez est une adresse IP, vous ne pouvez pas faire grand-chose pour récupérer votre téléphone. Il faut normalement du temps et plus de preuves pour obtenir une assignation pour l'IP du FAI, et même dans ce cas, il n'y a aucune garantie que vous serez en mesure d'attraper votre voleur. Pour aggraver les choses, il ou elle aura probablement vendu votre téléphone d'ici là, même si vous pouvez en établir la preuve. Avoir une photo par e-mail et avoir des enregistrements du site Web de votre opérateur peut vraiment aider à accélérer le processus, mais cela peut ne pas suffire.

Les voleurs de téléphone sont généralement assez intelligents pour éteindre votre téléphone et éteindre la carte SIM avant d'essayer de l'utiliser à nouveau, ce qui annule de nombreuses mesures de protection dont nous avons discuté jusqu'à présent. Si vous avez la possibilité d'effacer vos données et qu'il n'y a aucun moyen de récupérer votre téléphone, le moment est venu de le faire.

En cas de doute sur vos données personnelles, vous devez immédiatement modifier vos mots de passe. En fait, tu devrais le faire quand même parce que, hé, on ne sait jamais. Modifiez tous les mots de passe pour n'importe quel service connecté automatiquement à votre téléphone, comme Gmail, PayPal et votre compte bancaire en ligne. Refuser l'accès à votre appareil par des services comme Facebook, Twitter, etc. Enfin, une fois que vous avez déterminé que votre téléphone est définitivement parti, vous devez signaler votre téléphone comme perdu ou volé à votre opérateur afin d'éviter d'être responsable des frais qui ont été accumulé.

(Image par Crochet WIlliam )

Verizon signale les téléphones perdus ou volés avec de «mauvais» ESN, afin qu'ils ne puissent plus être activés sur leur réseau, bien que les autres opérateurs ne le fassent pas nécessairement (AT&T ne le fait certainement pas). Vous devriez également obtenir un rapport de police complété avec le numéro de série de votre appareil si vous avez une assurance. Même si ce n’est pas le cas, ce n’est pas une mauvaise chose à faire au cas où quelque chose se produirait.

Étape 4: Remplacement de votre téléphone

Enfin, vous devrez remplacer votre appareil. De nombreux transporteurs offrent une assurance pour leurs appareils, donc si vous avez un rapport de police et que vous payez une franchise, vous pouvez obtenir un remplacement. J'ai également entendu des histoires anecdotiques de personnes obtenant des réductions dans les magasins Apple avec des histoires sanglantes et autres, mais cela ne m'est pas arrivé. Lorsque vous signalez que votre téléphone est perdu ou volé, votre numéro est suspendu afin que personne ne puisse l'utiliser. Cependant, vous êtes toujours facturé pour cela, conformément au contrat que vous avez signé. Si vous vous rendez dans le magasin de votre opérateur, vous serez peut-être surpris de constater qu'une mise à niveau vous attend. Certains transporteurs autorisent des remises partielles pour les surclassements en raison de la fidélité des clients ou des remises «annuelles», même si vous êtes toujours sous contrat. Vous pouvez également parler à un représentant des ventes et voir si vous pouvez «emprunter» l'option de surclassement d'un membre de la famille si vous disposez d'un forfait familial.

Les téléphones hors contrat ne sont pas du tout bon marché, mais méfiez-vous des achats d'occasion en ligne. De nombreux téléphones perdus ou volés se retrouvent ici, et il n'y a généralement aucune garantie que le téléphone que vous avez payé fonctionnera (voir la section précédente sur le signalement par Verizon des «mauvais» ESN). Souvent, si vous signalez dans votre cercle social que vous avez besoin d'un téléphone plus ancien, quelqu'un remarquera qu'il en a un que vous pouvez utiliser. Ce n'est peut-être pas le même que votre superbe téléphone, mais il vous aidera jusqu'à la prochaine mise à jour.

Il est difficile de perdre votre téléphone, mais nous espérons que vous prendrez les précautions nécessaires pour protéger vos données et éventuellement récupérer votre téléphone facilement. Sinon, il est bon de savoir que vous avez des options et quelles mesures vous devez prendre pour protéger vos comptes personnels.

Vous avez une application ou un service préféré que nous n'avons pas mentionné? Vous avez une histoire folle «J'ai perdu mon téléphone» ou «J'ai attrapé le voleur qui l'a volé»? Partagez dans les commentaires!