Wenn Sie neugierig sind und mehr über die Funktionsweise von Windows unter der Haube erfahren, fragen Sie sich möglicherweise, unter welchen aktiven "Konto" -Prozessen ausgeführt wird, wenn niemand bei Windows angemeldet ist. Vor diesem Hintergrund bietet der heutige SuperUser-Q & A-Beitrag Antworten für einen neugierigen Leser.

Die heutige Frage-Antwort-Sitzung wird uns mit freundlicher Genehmigung von SuperUser zur Verfügung gestellt - einer Unterteilung von Stack Exchange, einer Community-gesteuerten Gruppierung von Q & A-Websites.

Die Frage

SuperUser-Leser Kunal Chopra möchte wissen, welches Konto von Windows verwendet wird, wenn niemand angemeldet ist:

Wenn niemand bei Windows angemeldet ist und der Anmeldebildschirm angezeigt wird, unter welchem Benutzerkonto werden die aktuellen Prozesse ausgeführt (Video- und Soundtreiber, Anmeldesitzung, Serversoftware, Eingabehilfen usw.)? Es kann kein Benutzer oder der vorherige Benutzer sein, da niemand angemeldet ist.

Was ist mit Prozessen, die von einem Benutzer gestartet wurden, aber nach dem Abmelden weiterhin ausgeführt werden (z. B. HTTP / FTP-Server und andere Netzwerkprozesse)? Wechseln sie zum SYSTEM-Konto? Wenn ein vom Benutzer gestarteter Prozess auf das SYSTEM-Konto umgeschaltet wird, weist dies auf eine sehr schwerwiegende Sicherheitsanfälligkeit hin. Wird ein solcher Prozess, der von diesem Benutzer ausgeführt wird, nach dem Abmelden weiterhin unter dem Konto dieses Benutzers ausgeführt?

Ermöglicht Ihnen der SETHC-Hack deshalb, CMD als SYSTEM zu verwenden?

Welches Konto wird von Windows verwendet, wenn niemand angemeldet ist?

Die Antwort

SuperUser Contributor Grawity hat die Antwort für uns:

Wenn niemand bei Windows angemeldet ist und der Anmeldebildschirm angezeigt wird, unter welchem Benutzerkonto werden die aktuellen Prozesse ausgeführt (Video- und Soundtreiber, Anmeldesitzung, Serversoftware, Eingabehilfen usw.)?

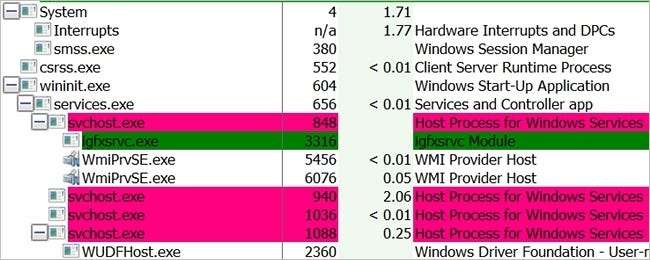

Fast alle Treiber werden im Kernelmodus ausgeführt. Sie benötigen kein Konto, es sei denn, sie starten User-Space Prozesse. Jene User-Space Treiber laufen unter SYSTEM.

In Bezug auf die Anmeldesitzung bin ich sicher, dass sie auch SYSTEM verwendet. Sie können logonui.exe mit sehen Process Hacker oder SysInternals Process Explorer . In der Tat können Sie alles so sehen.

Informationen zur Serversoftware finden Sie unten unter Windows-Dienste.

Was ist mit Prozessen, die von einem Benutzer gestartet wurden, aber nach dem Abmelden weiterhin ausgeführt werden (z. B. HTTP / FTP-Server und andere Netzwerkprozesse)? Wechseln sie zum SYSTEM-Konto?

Hier gibt es drei Arten:

- Einfache alte Hintergrundprozesse: Diese werden unter demselben Konto ausgeführt wie derjenige, der sie gestartet hat, und werden nach dem Abmelden nicht ausgeführt. Der Abmeldevorgang tötet sie alle. HTTP / FTP-Server und andere Netzwerkprozesse werden nicht als reguläre Hintergrundprozesse ausgeführt. Sie laufen als Dienste.

- Windows-Dienstprozesse: Diese werden nicht direkt, sondern über das Programm gestartet Service Manager . Standardmäßig werden Dienste als LocalSystem ausgeführt (welches isanae sagt gleich SYSTEM) können dedizierte Konten konfiguriert werden. Natürlich stört praktisch niemand. Sie installieren einfach XAMPP, WampServer oder eine andere Software und lassen sie als SYSTEM laufen (für immer ungepatcht). Ich denke, dass Dienste auf neueren Windows-Systemen auch ihre eigenen SIDs haben können, aber ich habe diesbezüglich noch nicht viel recherchiert.

- Geplante Aufgaben: Diese werden von der Taskplaner-Dienst im Hintergrund und immer unter dem in der Aufgabe konfigurierten Konto ausführen (normalerweise derjenige, der die Aufgabe erstellt hat).

Wenn ein vom Benutzer gestarteter Prozess auf das SYSTEM-Konto umgeschaltet wird, weist dies auf eine sehr schwerwiegende Sicherheitsanfälligkeit hin .

Es ist keine Sicherheitslücke, weil Sie muss bereits über Administratorrechte verfügen um einen Dienst zu installieren. Mit Administratorrechten können Sie bereits praktisch alles tun.

Siehe auch: Verschiedene andere Nicht-Schwachstellen von der gleichen Art.

Lesen Sie den Rest dieser interessanten Diskussion über den unten stehenden Thread-Link durch!

Haben Sie der Erklärung etwas hinzuzufügen? Ton aus in den Kommentaren. Möchten Sie weitere Antworten von anderen technisch versierten Stack Exchange-Benutzern lesen? Den vollständigen Diskussionsthread finden Sie hier .