Якщо вам цікаво і ви дізнаєтесь більше про те, як Windows працює під капотом, то вам може бути цікаво, під якими «активними» обліковими записами працюють активні процеси, коли ніхто не входить у Windows. Маючи це на увазі, сьогоднішня публікація запитань SuperUser містить відповіді для допитливого читача.

Сьогоднішня сесія запитань і відповідей надійшла до нас люб’язно від SuperUser - підрозділу Stack Exchange, угруповання веб-сайтів із питань та відповідей на основі спільноти.

Питання

Читач SuperUser Kunal Chopra хоче знати, який обліковий запис використовується Windows, коли ніхто не входить в систему:

Коли в систему Windows ніхто не входить і відображається екран входу, під яким обліковим записом користувача виконуються поточні процеси (драйвери відео та звуку, сеанс входу, будь-яке серверне програмне забезпечення, засоби контролю доступності тощо)? Це не може бути будь-який користувач або попередній користувач, оскільки ніхто не ввійшов у систему.

А як щодо процесів, які були запущені користувачем, але продовжують працювати після виходу з системи (наприклад, сервери HTTP / FTP та інші мережеві процеси)? Чи переходять вони на обліковий запис SYSTEM? Якщо запущений користувачем процес переходить на обліковий запис СИСТЕМА, це свідчить про дуже серйозну вразливість. Чи продовжує такий процес, який запускає цей користувач, продовжувати працювати в його обліковому записі якось після виходу з системи?

Ось чому злом SETHC дозволяє використовувати CMD як СИСТЕМУ?

Який обліковий запис використовується Windows, коли ніхто не входить в систему?

Відповідь

Grawity від SuperUser відповідає за нас:

Коли в систему Windows ніхто не входить і відображається екран входу, під яким обліковим записом користувача виконуються поточні процеси (драйвери відео та звуку, сеанс входу, будь-яке серверне програмне забезпечення, засоби контролю доступності тощо)?

Майже всі драйвери працюють у режимі ядра; їм не потрібен обліковий запис, якщо вони не запустились користувацький простір процесів. Ті користувацький простір драйвери працюють під СИСТЕМОЮ.

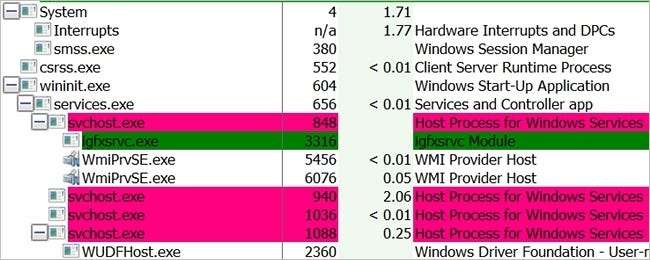

Що стосується сеансу входу, я впевнений, що він також використовує СИСТЕМУ. Ви можете побачити logonui.exe за допомогою Хакер процесів або Провідник процесів SysInternals . Насправді ви можете бачити все так.

Що стосується серверного програмного забезпечення, дивіться нижче служби Windows.

А як щодо процесів, які були запущені користувачем, але продовжують працювати після виходу з системи (наприклад, сервери HTTP / FTP та інші мережеві процеси)? Чи переходять вони на обліковий запис SYSTEM?

Тут є три види:

- Звичайні старі фонові процеси: вони працюють під тим самим обліковим записом, що й той, хто їх запускав, і не запускаються після виходу з системи. Процес виходу з роботи вбиває їх усіх. Сервери HTTP / FTP та інші мережеві процеси не працюють як звичайні фонові процеси. Вони працюють як служби.

- Процеси обслуговування Windows: Вони запускаються не безпосередньо, а через Менеджер служби . За замовчуванням служби працюють як LocalSystem (який isanae каже equals SYSTEM) може мати налаштовані спеціальні облікові записи. Звичайно, практично ніхто не турбує. Вони просто встановлюють XAMPP, WampServer або якесь інше програмне забезпечення і дають йому працювати як СИСТЕМА (назавжди не виправлена). В останніх системах Windows, я думаю, служби також можуть мати свої власні SID, але знову ж таки я ще не проводив багато досліджень з цього приводу.

- Заплановані завдання: їх запускає Служба планувальника завдань у фоновому режимі та завжди працює під обліковим записом, налаштованим у завданні (як правило, той, хто створив завдання).

Якщо запущений користувачем процес переходить на обліковий запис СИСТЕМА, це свідчить про дуже серйозну вразливість .

Це не вразливість, тому що ви повинні вже мати права адміністратора встановити послугу. Наявність привілеїв адміністратора вже дозволяє робити практично все.

Дивіться також: Різні інші незахищені місця того ж виду.

Не забудьте прочитати решту цієї цікавої дискусії за посиланням нижче!

Є що додати до пояснення? Звук у коментарях. Хочете прочитати більше відповідей від інших досвідчених користувачів Stack Exchange? Ознайомтесь із повним обговоренням тут .