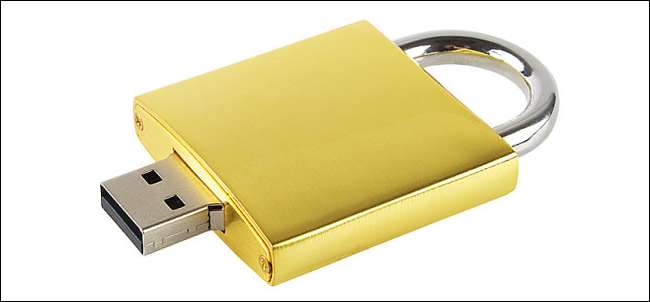

Existen herramientas de cifrado para proteger su privacidad ... y también para que se sienta como un espía increíble. Hoy usaremos una unidad USB portátil para guardar todas sus contraseñas encriptadas en un disco virtual oculto dentro de un archivo.

Ciertos tipos de criptografía alguna vez fueron llamados "armas de destrucción masiva" porque algunas personas pensaban que era muy peligroso. Aunque las personas inteligentes hacen que la seguridad sea cada vez más difícil, las herramientas de cifrado como la que usaremos hoy están disponibles, son gratuitas y brindan un alto nivel de seguridad que es casi imposible de acceder si se hace correctamente. Póngase su máscara de espía y siga leyendo para descubrir cómo crear la caja fuerte con contraseña cifrada perfecta.

Y para los escépticos que sienten curiosidad por la afirmación del "FBI" en nuestro titular, pueden leer sobre la Operación Satyagraha, donde El blanqueador de dinero Daniel Dantas ha cifrado con éxito sus datos y ha mantenido a raya al FBI durante un año. con las mismas herramientas que vamos a utilizar hoy.

Paso 1: obtenga una unidad USB confiable

Si usted es como muchos geeks, ha perdido una buena cantidad de unidades de memoria USB. Es posible que las unidades económicas de diez dólares no sean lo suficientemente resistentes como para colocar una bóveda de sus contraseñas más importantes, por lo que es posible que deba gastar un poco y elegir una que dure un tiempo. How-to Geek no respalda ninguna marca en particular de unidades USB, pero el autor ha tenido mucho éxito con la serie Lacie Iamakey . Lifehacker los ha presentado en varias ocasiones , y reciben una paliza y mantienen sus datos seguros. Use cualquier marca que crea que es lo suficientemente buena como para tener las claves de su vida en línea; no dude en aceptar la recomendación del autor con todos los granos de sal que considere adecuados.

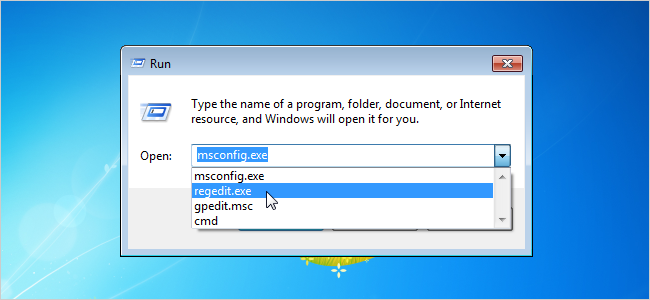

Paso 2: Cree una unidad o archivo cifrado con Truecrypt

Existe una gran cantidad de software para cifrar archivos , pero Truecrypt es una opción muy sólida. Las dos características que nos interesan son la capacidad de cifrar archivos ocultos y la capacidad de ejecutar Truecrypt como software portátil. Necesitará ambos si alguna vez tiene la intención de usar su clave de contraseña cifrada en cualquier máquina que no sea la suya.

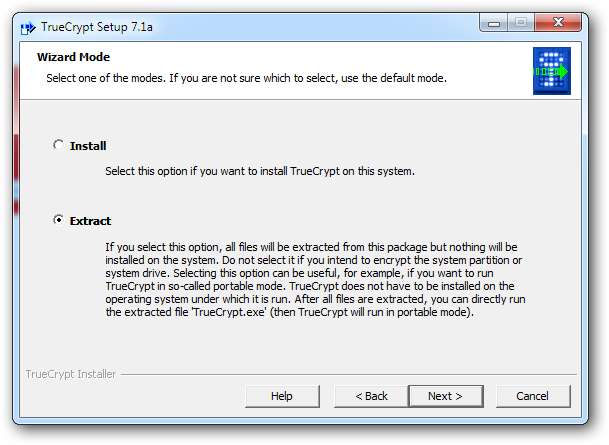

Hemos elaborado varias guías excelentes sobre cómo utilizar TrueCrypt, por lo que no vamos a profundizar demasiado en los detalles hoy. Aquí repasaremos nuestra instalación básica de una versión portátil de TrueCrypt en su disco USB. Para comenzar, ejecute el instalador de TrueCrypt y seleccione "Extraer" para instalarlo en el disco USB.

Y si lo prefiere, consulte nuestras guías anteriores del programa si desea probar y hacer que su espía conduzca de otra manera.

- La guía How To Geek para comenzar con TrueCrypt

- La guía HTG para ocultar sus datos en un volumen oculto TrueCrypt

TrueCrypt no se puede utilizar de forma "transparente" como un archivo EXE portátil. Básicamente, esto significa que necesitará el control del administrador sobre una máquina para usarla como una aplicación portátil. Si esto está bien para usted, simplemente presione sí para continuar con el siguiente paso. De lo contrario, no podrá abrir su disco encriptado en ninguna máquina que no tenga TrueCrypt instalado, vinculándolo efectivamente a su PC de casa. En el ejemplo de hoy, solo lo extraeremos en el disco USB.

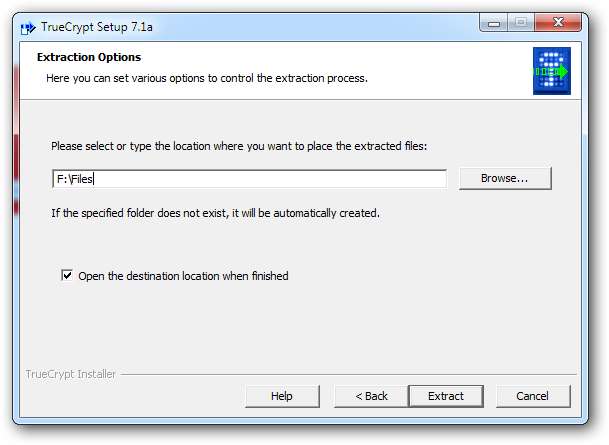

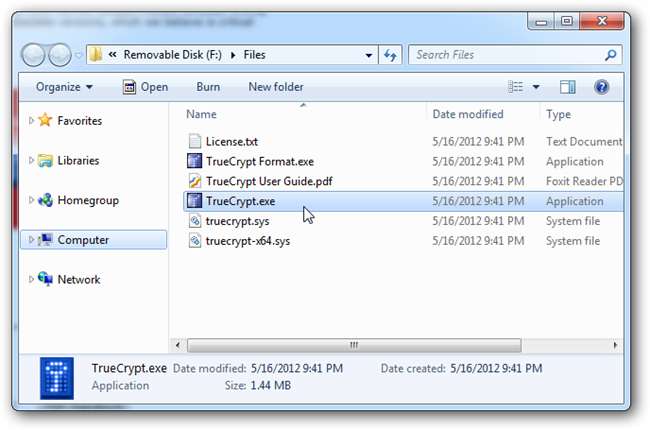

Extraiga los archivos TrueCrypt a cualquier carpeta del disco.

Busque el archivo TrueCrypt.exe en su disco USB y ejecútelo. Tendrás que darle permiso a ese molesto administrador para iniciar el programa.

Con TrueCrypt abierto, busque "Crear nuevo volumen".

Crearemos un volumen oculto dentro de un archivo. Nuevamente, dado que ya lo hemos cubierto, vamos a ser breves. Para obtener un artículo más detallado sobre la creación de un volumen oculto con TrueCrypt (incluido cómo crear un volumen oculto dentro de un volumen oculto) consulte nuestro artículo anterior sobre volúmenes TrueCrypt ocultos .

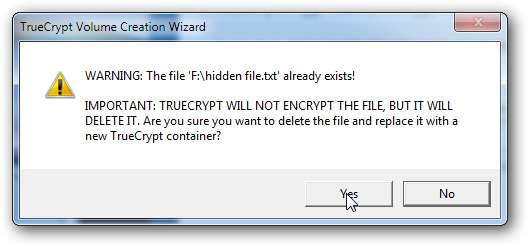

TrueCrypt nos pide que elijamos un archivo para usar como nuestro volumen oculto. Elija un archivo basura vacío y discreto. No use cualquier cosa importante, porque este archivo se sobrescribirá con su volumen cifrado una vez que haya terminado.

Con su archivo de volumen seleccionado, haga clic en Siguiente para continuar.

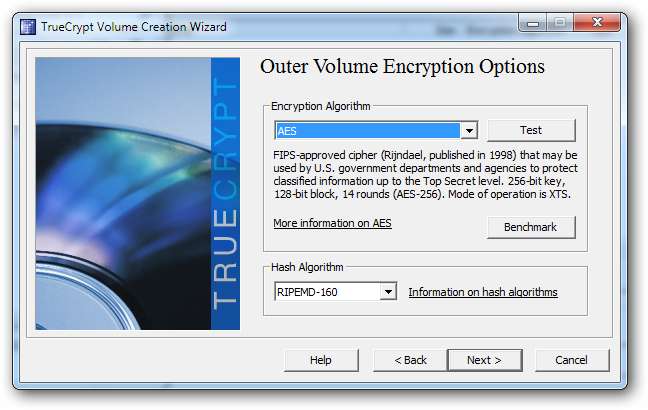

TrueCrypt admite muchos algoritmos de cifrado diferentes, pero el predeterminado funcionará lo suficientemente bien. Investigue todos si lo desea, o simplemente use el cifrado AES predeterminado.

Elegirás un tamaño para tu disco virtual. A menos que su disco esté lleno de archivos grandes, es posible que se note si es demasiado grande. Pero no lo haga demasiado pequeño, porque es posible que no pueda colocar la aplicación portátil en el disco virtual.

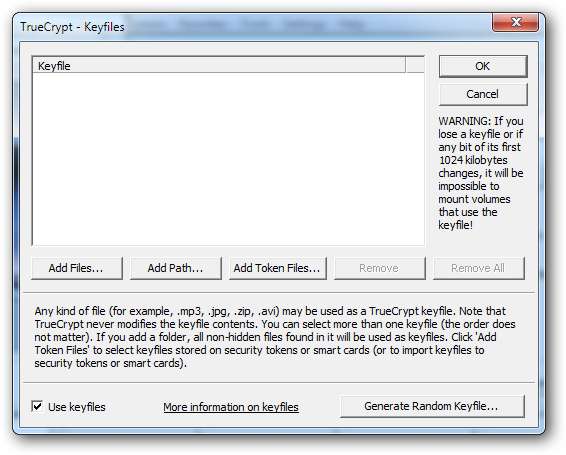

Una vez hecho esto, ingrese una contraseña o frase de contraseña y archivos de claves opcionales. Probablemente debería poder recordar cualquier contraseña, pero debería ser lo suficientemente segura como para que los métodos de fuerza bruta para descifrar contraseñas no la rompan fácilmente.

TrueCrypt (y KeePass también) pueden usar prácticamente cualquier tipo de archivo como parte de la contraseña. Esto puede agregar capas adicionales de seguridad más allá de cualquier contraseña a su volumen oculto. Simplemente tenga cuidado con su elección de archivo, ya que cualquier cambio en el contenido del archivo puede significar que ya no abrirá su volumen y sus datos pueden perderse. Siempre . Cuando haya terminado de seleccionar (o no usar) archivos de claves, presione Aceptar, luego presione Siguiente en la pantalla "Volumen externo".

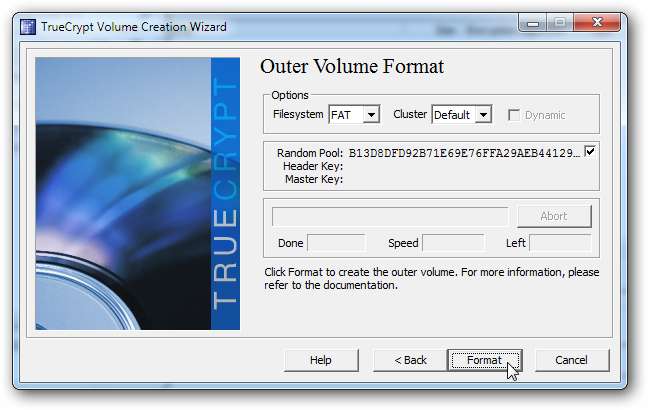

Haga clic en el formato cuando haya terminado de mirar las cadenas aleatorias generadas por los movimientos del mouse.

Última advertencia: está sobrescribiendo el archivo que seleccionó. ¡Asegúrese de no utilizar uno que desee conservar!

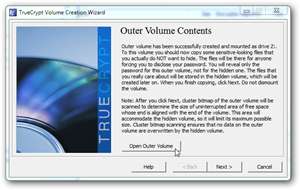

Ahora puede montar su "volumen exterior" en esta pantalla y continuar para crear un "volumen oculto" si lo desea.

Es bastante fácil y puede proporcionar una capa más a su laberinto de cifrado. Pero para nuestra demostración de hoy, omitiremos este paso y montaremos nuestro disco para instalar KeePass.

Paso 3: Monte la unidad oculta e instale KeePass Portable

Con TrueCrypt abierto, ahora puede abrir su volumen oculto usando su contraseña y archivo de claves o archivos de claves. Una vez que haya montado su disco virtual, puede abrirlo haciendo doble clic en TrueCrypt.

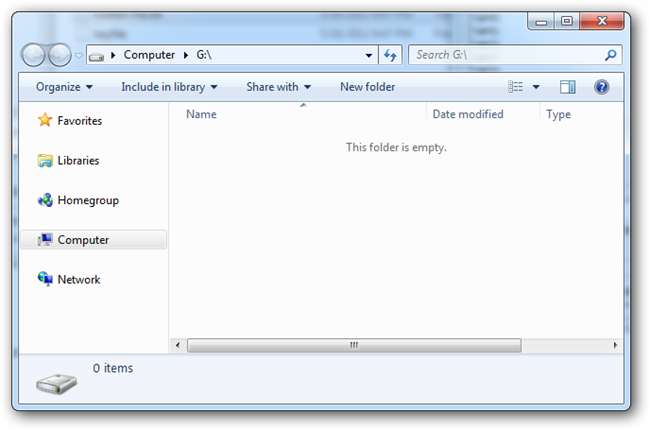

Si lo está siguiendo, encontrará que su nuevo disco virtual está vacío.

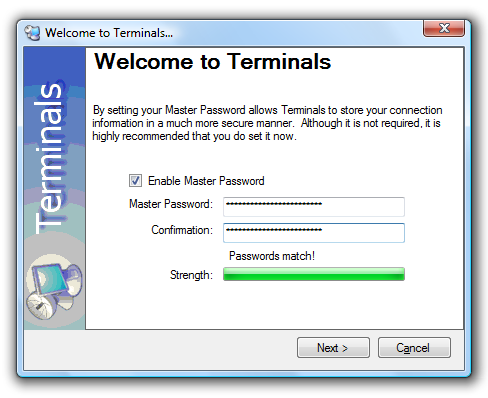

Si aún no lo ha hecho, puede descargar KeePass portable para usar en su nuevo disco USB. Puede descargar la versión estándar y solo mantener sus contraseñas en la unidad encriptada, pero la versión portátil también es gratuita y muy fácil de instalar en un disco USB.

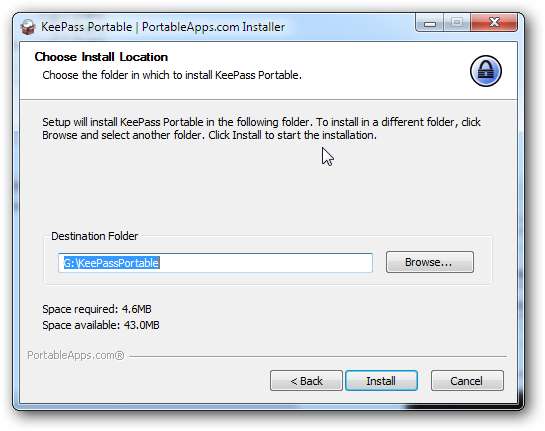

Haga doble clic en el instalador para colocar la aplicación portátil en su disco virtual (actualmente montado).

En nuestro ejemplo anterior, montamos nuestro disco encriptado como “G:” así que simplemente instalamos KeePassPortable en ese directorio.

KeePass es un programa simple e intuitivo de usar. Generará y almacenará contraseñas largas tan seguras como sepamos cómo crearlas. A pesar de que la mejor práctica puede ser recurrir a frases de contraseña en lugar de contraseñas, KeePass almacenará cualquier tipo y lo recordará cada vez que necesite ingresar a sus cuentas.

Suponiendo que tiene instalada la aplicación portátil, ejecútela y seleccione la opción para crear un nuevo archivo de base de datos de contraseñas. Al igual que TrueCrypt, puede optar por utilizar una contraseña y un archivo de claves, recomendado para agregar seguridad más allá de una simple contraseña o frase. Solo recuerde, se aplica la misma regla: no use un archivo que probablemente cambie, porque puede bloquearse la seguridad de su contraseña para siempre si lo hace.

No vamos a adentrarnos en las maravillas de KeePass hoy, ya que ya las hemos cubierto hace mucho tiempo y el programa no ha cambiado funcionalmente tanto. Pero, una vez que haya creado su base de datos de contraseñas, guárdela en la unidad encriptada (G: / en nuestro ejemplo) para mantenerla alejada de miradas indiscretas.

Para una redacción más detallada sobre KeePass, echa un vistazo a nuestro artículo anterior , con el conceptos básicos y excelentes consejos sobre cómo usarlo .

Paso 4: sus contraseñas ahora están a salvo de la KGB

Ahora que ha guardado sus contraseñas en una bóveda encriptada, puede estar seguro de que están a salvo de todos los usuarios, excepto los más dedicados. Entonces, ¿para qué más quieres usar tus nuevos poderes criptográficos? Los archivos personales confidenciales se pueden almacenar aquí, y otras aplicaciones portátiles se pueden instalar en su disco virtual oculto. ¿Por qué no nos cuenta su experiencia con TrueCrypt en los comentarios, o simplemente envía sus pensamientos por correo electrónico a [email protected] .

Créditos de imagen: Anonimato e Internet por Stian Eikeland, Creative Commons. Espía cosiendo punzie, Creative Commons.