Existem ferramentas de criptografia para proteger sua privacidade ... e também para fazer você se sentir um espião incrível. Hoje, usaremos uma unidade USB portátil para armazenar todas as suas senhas criptografadas em um disco virtual escondido dentro de um arquivo.

Certos tipos de criptografia já foram chamados de “armas de destruição em massa” porque certas pessoas achavam que era muito perigoso. Embora pessoas inteligentes estejam tornando a segurança cada vez mais difícil, ferramentas de criptografia como a que usaremos hoje estão prontamente disponíveis, são gratuitas e fornecem um alto nível de segurança que é quase impossível de ser violado se feito corretamente. Coloque sua máscara de espião e continue lendo para descobrir como construir o cofre criptografado perfeito.

E para os céticos que estão curiosos sobre a afirmação do "FBI" em nosso título, você pode ler sobre a Operação Satyagraha, onde o lavador de dinheiro Daniel Dantas criptografou com sucesso seus dados e manteve o FBI afastado por até um ano com as mesmas ferramentas que vamos usar hoje.

Etapa 1: obtenha uma unidade USB confiável

Se você é como muitos geeks, já teve seu quinhão de drives USB perdidos. Os drives baratos de dez dólares podem não ser resistentes o suficiente para colocar um cofre com suas senhas mais importantes, então você pode ter que gastar um pouco e escolher um que dure um pouco. How-to Geek não endossa nenhuma marca particular de drives USB, mas o autor teve muito sucesso com a série Lacie Iamakey . Lifehacker os apresentou em varias ocasiões , e eles levam uma surra e mantêm seus dados seguros. Use qualquer marca que você acha que é boa o suficiente para manter a chave para sua vida online - fique à vontade para seguir a recomendação do autor com todos os grãos de sal que você achar necessário

Etapa 2: Criar uma unidade ou arquivo criptografado com Truecrypt

Existem muitos softwares para criptografar arquivos , mas Truecrypt é uma escolha muito sólida. Os dois recursos nos quais estamos interessados são a capacidade de criptografar arquivos ocultos e a capacidade de executar Truecrypt como software portátil. Você precisará de ambos se tiver a intenção de usar sua chave de senha criptografada em qualquer máquina que não seja a sua.

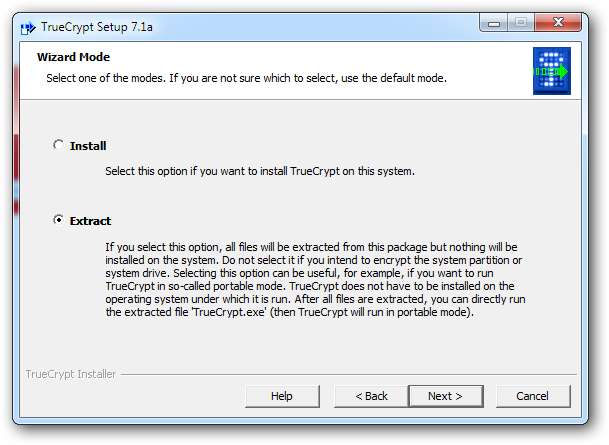

Fizemos vários guias excelentes sobre como usar o TrueCrypt, então não vamos nos aprofundar muito nos detalhes hoje. Aqui, examinaremos nossa instalação básica de uma versão portátil do TrueCrypt em seu disco USB. Para começar, execute o instalador TrueCrypt e selecione “Extrair” para instalá-lo no disco USB.

E se preferir, verifique nossos guias anteriores do programa se quiser tentar fazer seu espião dirigir de outra forma.

- The How To Geek Guide to Getting Started with TrueCrypt

- O guia HTG para ocultar seus dados em um volume oculto TrueCrypt

TrueCrypt não pode ser usado “transparentemente” como um arquivo EXE portátil. Basicamente, isso significa que você precisará do controle do administrador sobre uma máquina para usá-la como um aplicativo portátil. Se estiver tudo bem para você, basta clicar em sim para prosseguir para a próxima etapa. Do contrário, você realmente não conseguirá abrir sua unidade criptografada em qualquer máquina, exceto uma com TrueCrypt instalado, conectando-a efetivamente ao seu PC doméstico. Para o exemplo de hoje, iremos apenas extraí-lo para o disco USB.

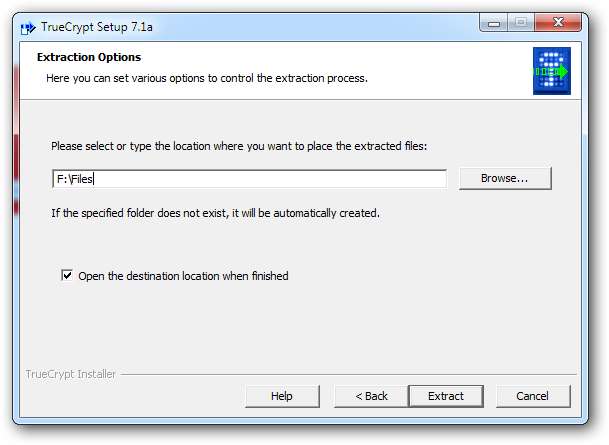

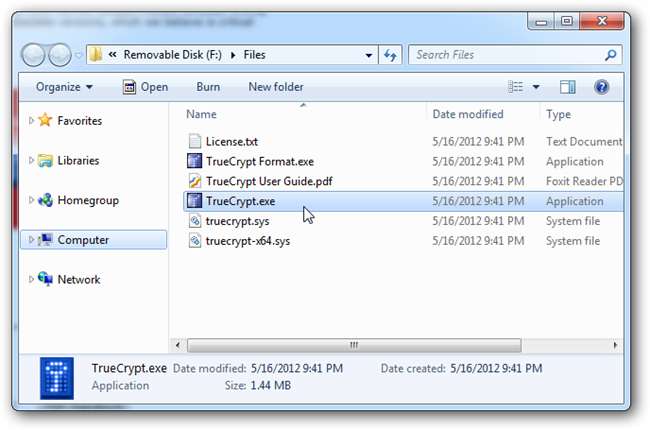

Extraia os arquivos TrueCrypt para qualquer pasta no disco.

Encontre o arquivo TrueCrypt.exe em seu disco USB e execute-o. Você terá que dar permissão àquele administrador irritante para iniciar o programa.

Com o TrueCrypt aberto, encontre “Criar Novo Volume”.

Estaremos criando um volume escondido dentro de um arquivo. Novamente, uma vez que já falamos sobre isso, vamos ser breves. Para um artigo mais detalhado sobre a criação de um volume oculto com TrueCrypt (incluindo como criar um volume oculto dentro de um volume oculto) verifique nosso artigo mais antigo sobre volumes TrueCrypt ocultos .

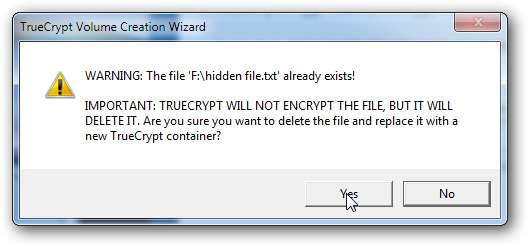

TrueCrypt nos pede para escolher um arquivo para usar como nosso volume oculto. Escolha um arquivo de lixo vazio e imperceptível. Não use qualquer coisa importante, porque este arquivo será sobrescrito pelo seu volume criptografado assim que terminar.

Com o arquivo de volume selecionado, clique em Avançar para prosseguir.

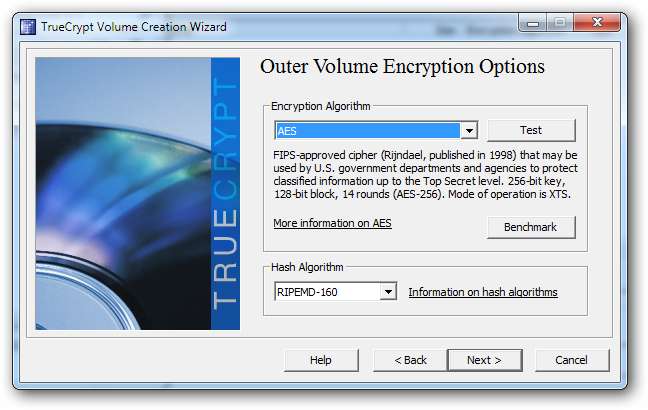

TrueCrypt suporta muitos algoritmos de criptografia diferentes, mas o padrão funcionará bem o suficiente. Pesquise todos eles se desejar, ou apenas use a criptografia AES padrão.

Você escolherá um tamanho para o seu disco virtual. A menos que o disco esteja cheio de arquivos grandes, ele pode ser notado se for muito grande. Mas não o torne muito pequeno, porque você pode não conseguir encaixar o aplicativo portátil no disco virtual.

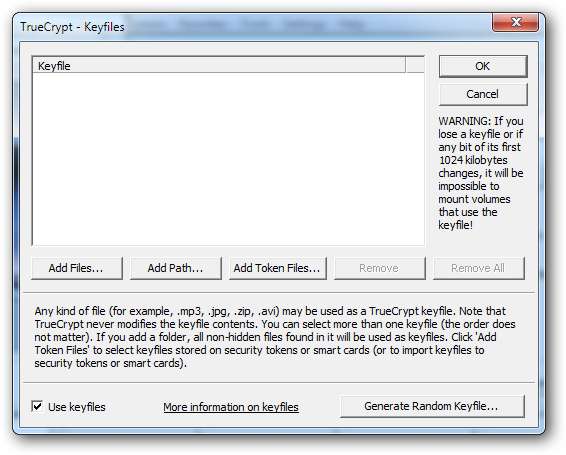

Depois de fazer isso, insira uma senha ou frase secreta e arquivos de chave opcionais. Você provavelmente deve ser capaz de se lembrar de qualquer senha, mas deve ser seguro o suficiente para que métodos de força bruta de quebra de senha não a quebrem facilmente.

TrueCrypt (e KeePass também) pode usar praticamente qualquer tipo de arquivo como parte da senha. Isso pode adicionar camadas extras de segurança além de qualquer senha ao seu volume oculto. Basta ter cuidado na escolha do arquivo, pois qualquer alteração no conteúdo do arquivo pode significar que ele não abrirá mais o seu volume e seus dados podem ser perdidos para sempre . Quando terminar de escolher (ou não usar) os arquivos-chave, clique em OK e em Avançar na tela “Volume externo”.

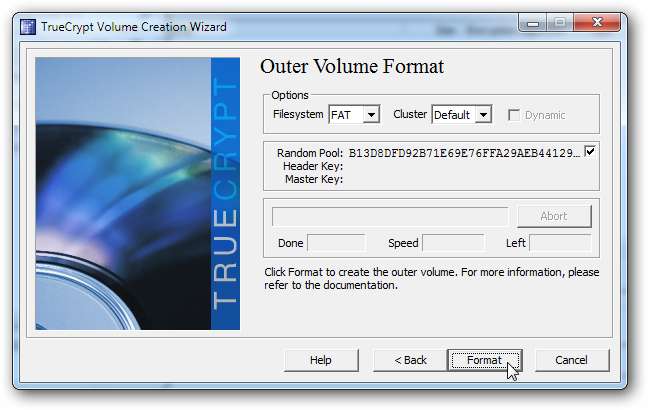

Clique em formato quando terminar de olhar as strings aleatórias geradas pelos movimentos do mouse.

Último aviso - você está substituindo o arquivo que escolheu. Certifique-se de não usar um que pretende manter!

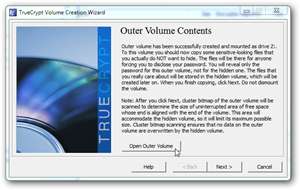

Agora você pode montar seu “volume externo” nesta tela e continuar a criar um “volume oculto” se desejar.

É muito fácil e pode fornecer mais uma camada para seu labirinto de criptografia. Mas para a nossa demonstração de hoje, iremos pular esta etapa e montar nosso drive para instalar o KeePass.

Etapa 3: monte a unidade oculta e instale o KeePass Portable

Com o TrueCrypt aberto, agora você pode abrir seu volume oculto usando sua senha e arquivo de chave ou arquivos de chave. Depois de montar seu disco virtual, você pode abri-lo clicando duas vezes nele em TrueCrypt.

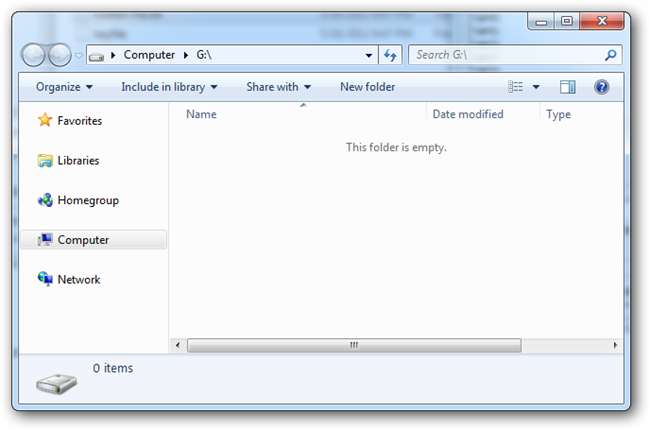

Se você estiver acompanhando, verá que seu novo disco virtual está vazio.

Se ainda não o fez, você pode baixar o KeePass portátil para usar em seu novo disco USB. Você pode baixar a versão padrão e apenas manter suas senhas na unidade criptografada, mas a versão portátil também é gratuita e muito fácil de instalar em um disco USB.

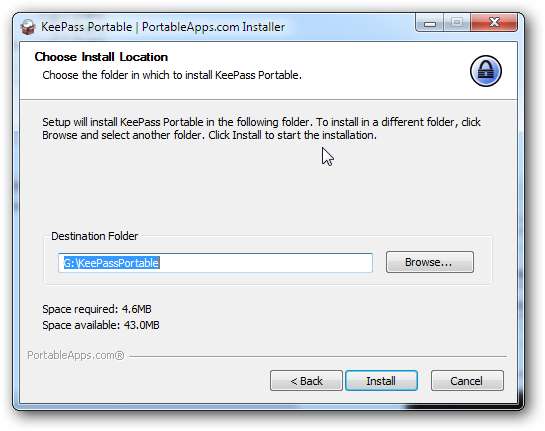

Clique duas vezes no instalador para colocar o aplicativo portátil em seu disco virtual (atualmente montado).

Em nosso exemplo anterior, montamos nosso disco criptografado como “G:”, então simplesmente instalamos KeePassPortable nesse diretório.

KeePass é um programa simples e intuitivo de usar. Ele irá gerar e armazenar senhas longas tão seguras quanto sabemos como torná-las. Mesmo que a prática recomendada seja usar frases-senha em vez de senhas, o KeePass irá armazenar qualquer tipo e recuperá-lo para você sempre que precisar invadir suas contas.

Supondo que você tenha o aplicativo portátil instalado, execute-o e selecione a opção para criar um novo arquivo de Banco de Dados de Senhas. Como o TrueCrypt, você pode optar por usar uma senha e um arquivo de chave, recomendado para adicionar segurança além de uma simples senha ou frase. Lembre-se de que a mesma regra se aplica - não use um arquivo que possa ser alterado, porque você pode bloquear a segurança da senha para sempre se isso acontecer.

Não entraremos nas maravilhas do KeePass hoje, uma vez que já as cobrimos há muito tempo e o programa não mudou muito funcionalmente. Mas, depois de criar seu banco de dados de senha, salve-o na unidade criptografada (G: / em nosso exemplo) para mantê-lo longe de olhares curiosos.

Para uma descrição mais aprofundada do KeePass, verifique nosso artigo anterior , com o noções básicas e ótimas dicas sobre como usá-lo .

Etapa 4: suas senhas agora estão protegidas da KGB

Agora que você bloqueou suas senhas em um cofre criptografado, pode ter certeza de que elas estarão protegidas de todos, exceto os usuários mais dedicados. Então, para que mais você deseja usar seus novos poderes criptográficos? Arquivos confidenciais e pessoais podem ser armazenados aqui, e outros aplicativos portáteis podem ser instalados em seu disco virtual oculto. Por que não nos contar sobre sua experiência com TrueCrypt nos comentários, ou simplesmente e-mail com suas opiniões para [email protected] .

Créditos de imagem: Anonimato e a Internet por Stian Eikeland, Creative Commons. Espião costurando punzie, Creative Commons.