Det finns krypteringsverktyg för att skydda din integritet ... och även för att få dig att känna att du är en fantastisk spion. Idag använder vi en bärbar USB-enhet för att hålla alla dina lösenord krypterade på en virtuell disk gömd i en fil.

Vissa typer av kryptografi kallades en gång ”massförstörelsevapen” eftersom vissa människor tyckte att det var så farligt. Även om smarta människor gör det till en säker säkerhet allt svårare är krypteringsverktyg som det vi kommer att använda idag lätt tillgängliga, gratis och ger en hög säkerhetsnivå som det är nästan omöjligt att bryta sig in om man gör det ordentligt. Ta på dig din spionmask och fortsätt läsa för att ta reda på hur du bygger det perfekta krypterade lösenordsskyddet.

Och för de skeptiker som är nyfikna på "FBI" -påståendet i vår rubrik kan du läsa om Operation Satyagraha, där penningtvättaren Daniel Dantas har framgångsrikt krypterat sina uppgifter och hållit FBI borta så länge som ett år med de verktyg vi ska använda idag.

Steg 1: Skaffa en pålitlig USB-enhet

Om du är som många nördar, har du fått din skäliga andel av USB-knappar att dö på dig. De billiga enheterna på tio dollar kanske inte är tillräckligt hårda för att sätta ett valv med dina viktigaste lösenord, så du kan behöva bli lite spenderande och plocka upp ett som kommer att hålla en stund. How-to Geek stöder inte något speciellt märke av USB-enheter, utan författaren har haft mycket framgång med Lacie Iamakey-serien . Lifehacker har presenterat dem på flera tillfällen , och de slår och håller dina data säkra. Använd alla märken som du tycker är tillräckligt bra för att hålla nycklar till ditt online-liv - ta gärna författarens rekommendation med alla saltkorn som du tycker passar.

Steg 2: Skapa en krypterad enhet eller fil med Truecrypt

Det finns mycket programvara för kryptering av filer , men Truecrypt är ett mycket solidt val. De två funktionerna vi är intresserade av är möjligheten att kryptera dolda filer och möjligheten att köra Truecrypt som bärbar programvara. Du behöver båda om du någonsin tänker använda din krypterade lösenordsnyckel på en dator som inte är din egen.

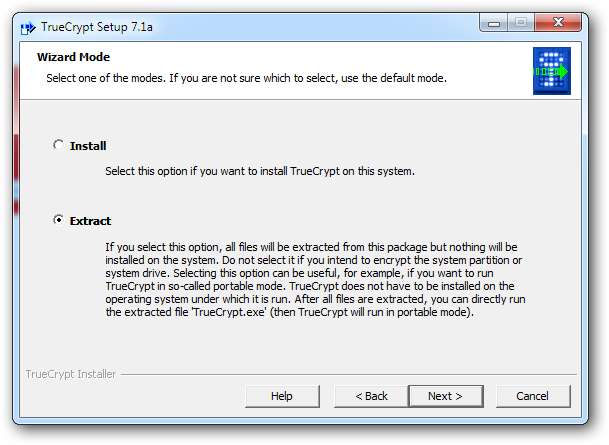

Vi har gjort flera bra guider om hur man använder TrueCrypt, så vi kommer inte att fördjupa oss för detaljerna idag. Här går vi igenom vår grundläggande installation av en bärbar version av TrueCrypt på din USB-disk. För att börja, kör TrueCrypt-installationsprogrammet och välj “Extract” för att installera det på USB-skivan.

Och om du föredrar, kolla in våra tidigare guider till programmet om du vill försöka få din spion enhet på något annat sätt.

- How To Geek Guide för att komma igång med TrueCrypt

- HTG-guiden för att dölja dina data i en TrueCrypt dold volym

TrueCrypt kan inte användas "transparent" som en bärbar EXE-fil. Detta innebär i princip att du behöver administratörskontroll över en maskin för att använda den som en bärbar applikation. Om detta är okej för dig, tryck helt enkelt ja för att gå vidare till nästa steg. Om inte, kommer du inte riktigt att kunna öppna din krypterade enhet på någon annan maskin än en med TrueCrypt installerad och effektivt koppla den till din hemdator. För dagens exempel kommer vi bara att extrahera det till USB-skivan.

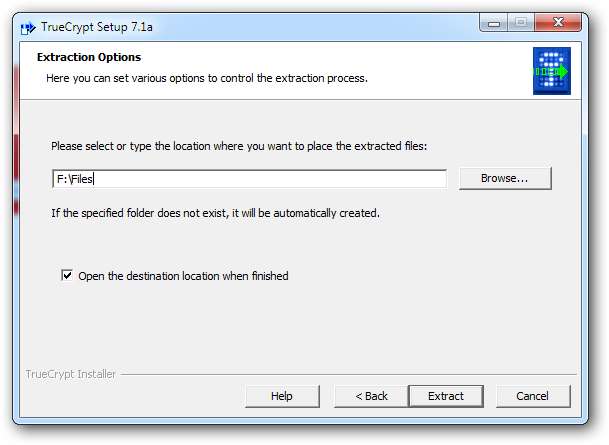

Extrahera TrueCrypt-filerna till valfri mapp på disken.

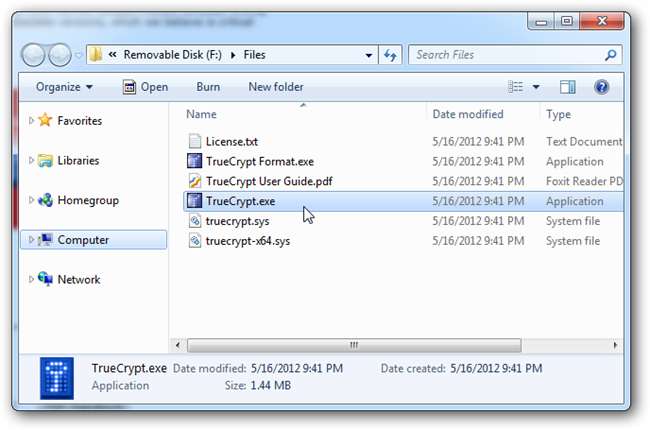

Hitta TrueCrypt.exe-filen på din USB-disk och kör den. Du måste ge den irriterande administratören tillstånd att starta programmet.

När TrueCrypt är öppet, hitta "Skapa ny volym."

Vi skapar en volym dold i en fil. Återigen, eftersom vi redan har täckt det kommer vi att vara kortfattade. För en mer detaljerad artikel om att skapa en dold volym med TrueCrypt (inklusive hur man skapar en dold volym inuti en dold volym) kolla in vår äldre artikel om dolda TrueCrypt-volymer .

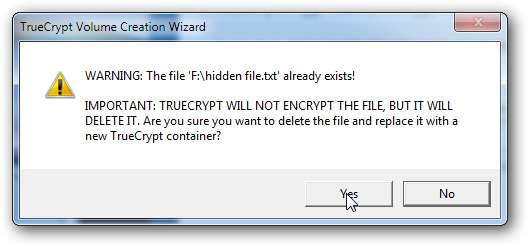

TrueCrypt ber oss välja en fil som ska användas som vår dolda volym. Välj en tom, påfallande skräpfil. Gör det inte använd något viktigt, för den här filen skrivs över med din krypterade volym när du är klar.

När din volymfil är vald klickar du på nästa för att gå vidare.

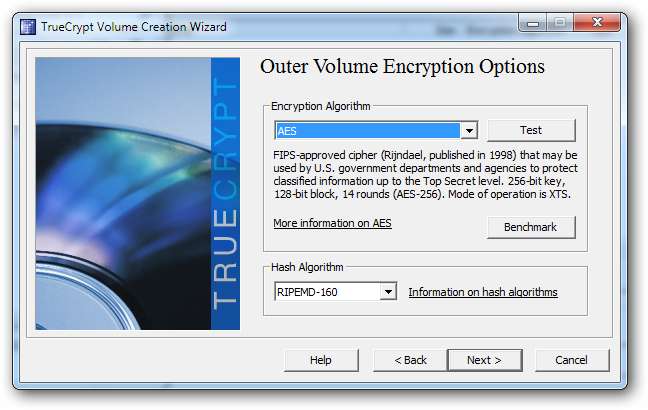

TrueCrypt stöder många olika krypteringsalgoritmer, men standardfunktionen fungerar tillräckligt bra. Undersök dem alla om du bryr dig om eller bara använder standard AES-kryptering.

Du väljer en storlek för din virtuella disk. Om inte din disk är full av stora filer, kan den märkas om den är för stor. Men gör det inte för litet eftersom du kanske inte kan passa den bärbara applikationen på den virtuella skivan.

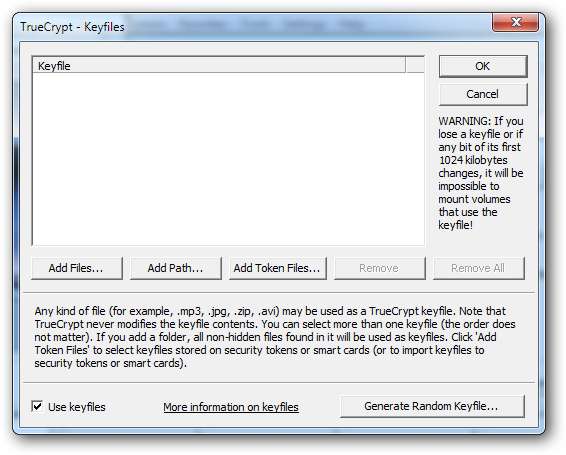

När det är klart anger du ett lösenord eller lösenfras och valfria nyckelfiler. Du borde förmodligen kunna komma ihåg vilket lösenord som helst, men det borde vara tillräckligt säkert för att brute force-metoder för lösenordssprickning inte ska bryta det lätt.

TrueCrypt (och KeePass också) kan använda praktiskt taget alla typer av filer som en del av lösenordet. Detta kan lägga till extra lager av säkerhet utöver vilket lösenord som helst till din dolda volym. Var bara försiktig när du väljer fil, eftersom varje ändring av filens innehåll kan innebära att den inte längre öppnar din volym och dina data kan gå förlorade evigt . När du är klar med att välja (eller inte använder) nyckelfiler trycker du på OK och trycker sedan på Nästa på skärmen "Yttre volym".

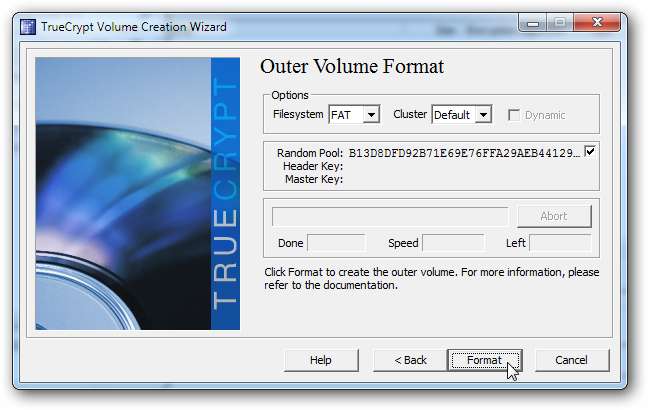

Klicka på format när du är klar och titta på de slumpmässiga strängarna som genereras av musrörelserna.

Senaste varning - du skriver över filen du valde. Se till att du inte använder en som du tänker behålla!

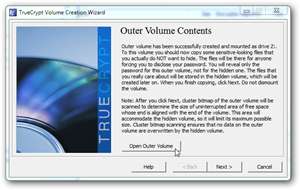

Du kan nu montera din "yttre volym" på den här skärmen och fortsätta skapa en "dold volym" om du vill.

Det är ganska enkelt och kan ge ytterligare ett lager till din krypteringslabyrint. Men för vår demonstration idag hoppar vi över det här steget och monterar vår enhet för att installera KeePass.

Steg 3: Montera den dolda enheten och installera KeePass Portable

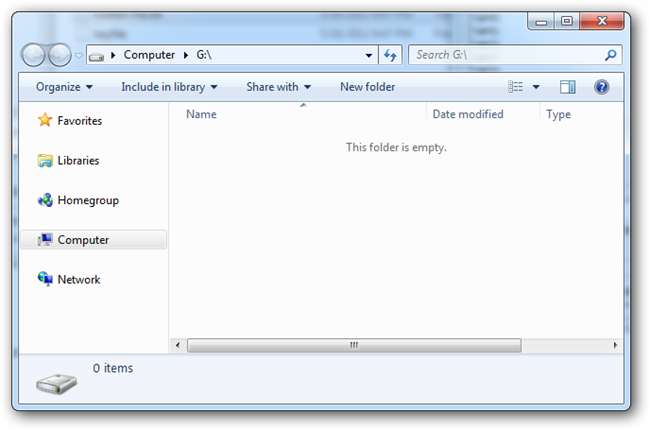

Med TrueCrypt öppen kan du nu öppna din dolda volym med ditt lösenord och keyfile eller keyfiles. När du har monterat din virtuella disk kan du öppna den genom att dubbelklicka på den i TrueCrypt.

Om du följer med kommer du att upptäcka att din nya virtuella disk är tom.

Om du inte redan har gjort det kan du ladda ner KeePass bärbar för användning på din nya USB-disk. Du kan ladda ner standardversionen och bara hålla dina lösenord på den krypterade enheten, men den bärbara versionen är också gratis och mycket enkel att installera på en USB-disk.

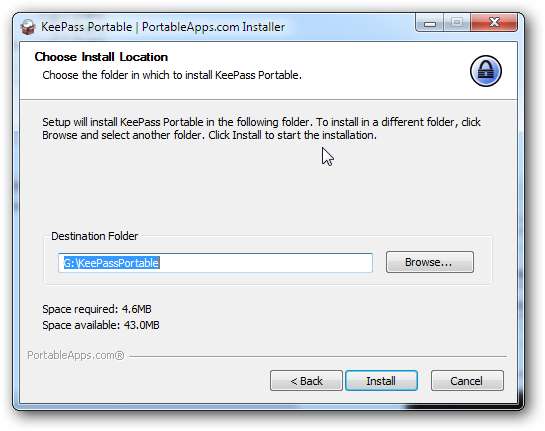

Dubbelklicka på installationsprogrammet för att placera den bärbara appen på din (för närvarande monterade) virtuella disk.

I vårt exempel tidigare monterade vi vår krypterade disk som "G:" så vi installerar helt enkelt KeePassPortable i den katalogen.

KeePass är ett enkelt och intuitivt program att använda. Det kommer att generera och lagra långa lösenord så säkra som vi vet hur man gör dem. Även om den bästa praxis kan vara att vända sig mot lösenfraser över lösenord, kommer KeePass att lagra alla typer och återkalla det åt dig när du behöver bryta dig in på dina konton.

Förutsatt att du har installerat den bärbara appen, kör den och välj alternativet för att skapa en ny lösenordsdatabasfil. Som TrueCrypt kan du välja att använda ett lösenord och en nyckelfil, rekommenderas att lägga till säkerhet utöver ett enkelt lösenord eller fras. Kom bara ihåg, samma regel gäller - använd inte en fil som sannolikt kommer att ändras, för du kan låsa dig själv från ditt lösenord för alltid om det gör det.

Vi kommer inte att gå in på KeePass underverk idag, eftersom vi redan har täckt dem för åldrar och åldrar sedan och programmet inte har förändrats så mycket funktionellt. Men när du har skapat din lösenordsdatabas, spara den på den krypterade enheten (G: / i vårt exempel) för att hålla den borta från nyfikna ögon.

För en mer ingående skrivning på KeePass, kolla in vår tidigare skrivning , med grunder och bra tips om hur du använder den .

Steg 4: Dina lösenord är nu säkra från KGB

Nu när du har fått dina lösenord låsta i ett krypterat valv kan du vara säker på att de är säkra från alla utom de mest vansinnigt dedikerade användarna. Så vad vill du mer använda dina nya kryptografiska befogenheter för? Känsliga, personliga filer kan lagras här och andra bärbara appar kan installeras på din dolda virtuella disk. Varför inte berätta om din upplevelse med TrueCrypt i kommentarerna, eller helt enkelt mejla dina tankar till [email protected] .

Bildkrediter: Anonymitet och internet av Stian Eikeland, Creative Commons. Spionera genom att sy punzie, Creative Commons.