Se puede acceder a las impresoras, cámaras, enrutadores y otros dispositivos de hardware en red de algunas personas desde Internet. Incluso hay motores de búsqueda diseñados para buscar dispositivos expuestos. Si sus dispositivos son seguros, no tendrá que preocuparse por esto.

Siga esta guía para asegurarse de que sus dispositivos en red estén correctamente aislados de Internet. Si configura todo correctamente, las personas no podrán encontrar sus dispositivos realizando una búsqueda en Primera etapa .

Asegure su enrutador

En una red doméstica típica, suponiendo que no tenga ningún otro dispositivo conectado directamente a su módem, su enrutador debe ser el único dispositivo que esté conectado directamente a Internet. Suponiendo que su enrutador esté configurado correctamente, será el único dispositivo accesible desde Internet. Todos los demás dispositivos están conectados a su enrutador o su red Wi-Fi y solo son accesibles si el enrutador lo permite.

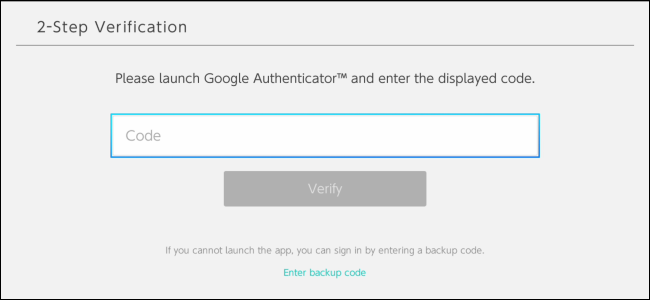

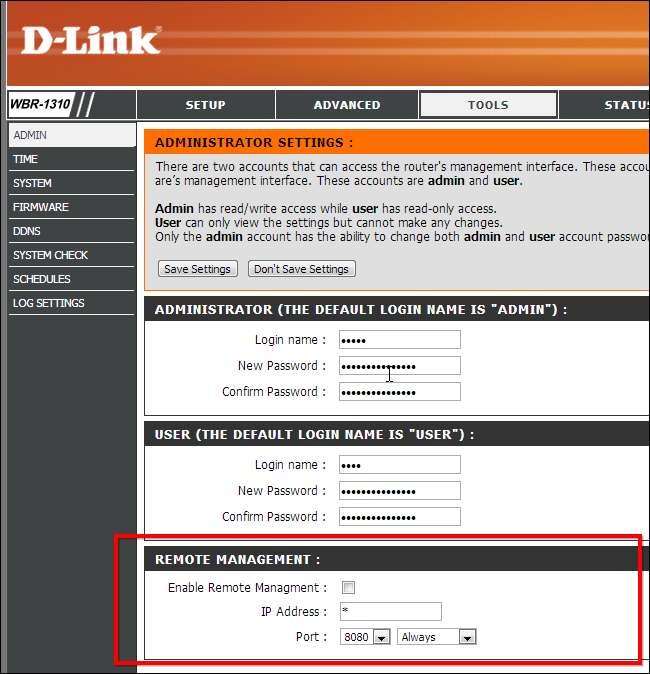

Lo primero es lo primero: asegúrese de que su enrutador sea seguro. Muchos enrutadores tienen funciones de “administración remota” o “administración remota” que le permiten iniciar sesión en su enrutador desde Internet y configurar sus ajustes. La gran mayoría de las personas nunca usarán una función de este tipo, por lo que debe asegurarse de que esté desactivada; si tiene esta función activada y tiene una contraseña débil, un atacante puede iniciar sesión en su enrutador de forma remota. Encontrarás esta opción en la interfaz web de tu enrutador, si tu enrutador la ofrece. Si necesita administración remota, asegúrese de cambiar la contraseña predeterminada y, si es posible, el nombre de usuario también.

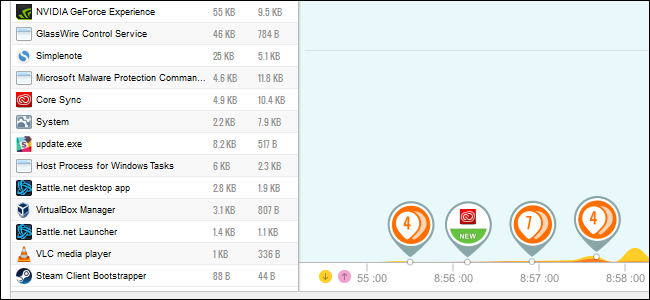

Muchos enrutadores de consumidores tienen una vulnerabilidad de seguridad grave . UPnP es un protocolo inseguro que permite que los dispositivos de la red local reenvíen puertos, mediante la creación de reglas de firewall, en el enrutador. Sin embargo, cubrimos previamente un problema de seguridad común con UPnP - algunos enrutadores también aceptarán solicitudes UPnP de Internet, lo que permitirá que cualquier persona en Internet cree reglas de firewall en su enrutador.

Compruebe si su enrutador es vulnerable a esta vulnerabilidad UPnP mediante visitando ShieldsUP! sitio web y ejecutar la "Prueba de exposición instantánea UPnP".

Si su enrutador es vulnerable, es posible que pueda solucionar este problema actualizándolo con la última versión del firmware disponible de su fabricante. Si eso no funciona, puede intentar deshabilitar UPnP en la interfaz del enrutador o comprar un enrutador nuevo que no tenga este problema. Asegúrese de volver a ejecutar la prueba anterior después de actualizar el firmware o deshabilitar UPnP para asegurarse de que su enrutador sea realmente seguro.

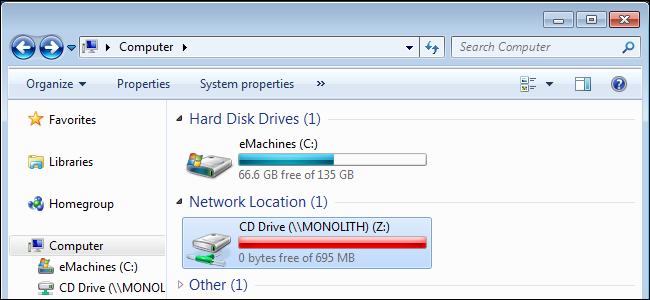

Asegúrese de que no se pueda acceder a otros dispositivos

Asegurarse de que sus impresoras, cámaras y otros dispositivos no sean accesibles a través de Internet es bastante simple. Suponiendo que estos dispositivos están detrás de un enrutador y no están conectados directamente a Internet, puede controlar si se puede acceder a ellos desde el enrutador. Si no está reenviando puertos a sus dispositivos en red o colocándolos en una DMZ, lo que los expone completamente a Internet, estos dispositivos solo serán accesibles desde la red local.

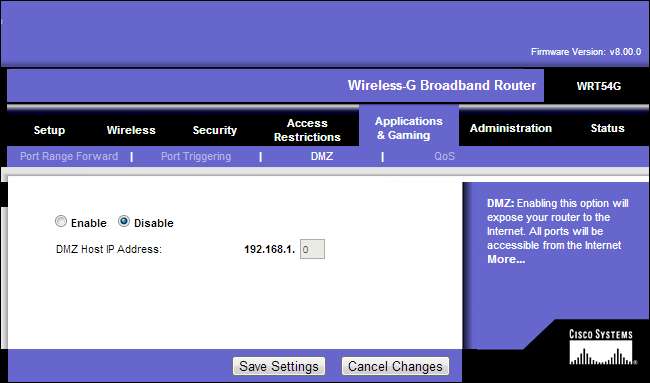

También debe asegurarse de que las funciones de reenvío de puertos y DMZ no expongan sus computadoras o dispositivos en red a Internet. Solamente puertos de reenvío realmente necesita reenviar, y evite la función DMZ: una computadora o dispositivo en la DMZ recibirá todo el tráfico entrante, como si estuviera conectado directamente a Internet. Este es un atajo rápido que evita la necesidad de reenvío de puertos, pero el dispositivo DMZ también pierde los beneficios de seguridad de estar detrás de un enrutador.

Si desea que sus dispositivos sean accesibles en línea, tal vez desee iniciar sesión en la interfaz de una cámara de seguridad en red de forma remota y ver lo que sucede en su casa, debe asegurarse de que estén configurados de forma segura. Después de reenviar puertos desde su enrutador y hacer que los dispositivos sean accesibles desde Internet, asegúrese de que estén configurados con una contraseña segura que no se adivine fácilmente. Esto puede parecer obvio, pero la cantidad de impresoras y cámaras conectadas a Internet que se han expuesto en línea muestra que muchas personas no protegen sus dispositivos con contraseña.

También puede considerar no exponer dichos dispositivos en Internet y configurar un VPN en lugar. En lugar de que los dispositivos estén conectados directamente a Internet, están conectados a la red local y usted puede conectarse de forma remota a la red local mediante iniciar sesión en la VPN . Puede proteger un solo servidor VPN más fácilmente de lo que puede proteger varios dispositivos diferentes con sus propios servidores web integrados.

También puede probar soluciones más creativas. Si solo necesita conectarse de forma remota a sus dispositivos desde una única ubicación, puede configurar reglas de firewall en su enrutador para asegurarse de que solo se pueda acceder de forma remota desde una única dirección IP. Si desea compartir dispositivos como impresoras en línea, puede intentar configurar algo como Google Cloud Print en lugar de exponerlos directamente.

Asegúrese de mantener sus dispositivos actualizados con cualquier actualización de firmware que también incluya correcciones de seguridad, especialmente si están expuestos directamente a Internet.

Bloquea tu Wi-Fi

Mientras lo hace, asegúrese de bloquear sus redes Wi-Fi. Los nuevos dispositivos conectados a la red, desde el dispositivo de transmisión de TV Chromecast de Google hasta las bombillas de luz habilitadas para Wi-Fi y todo lo demás, generalmente tratan su red Wi-Fi como un área segura. Permiten que cualquier dispositivo de su Wi-Fi acceda, utilice y configure. Lo hacen por una razón obvia: es más fácil de usar tratar a todos los dispositivos de la red como confiables que pedirles a los usuarios que se autentiquen en sus propios hogares. Sin embargo, esto solo funciona bien si la red Wi-Fi local es realmente segura. Si su Wi-Fi no es seguro, cualquiera puede conectarse y secuestrar sus dispositivos. También pueden explorar cualquier archivo que haya compartido en la red.

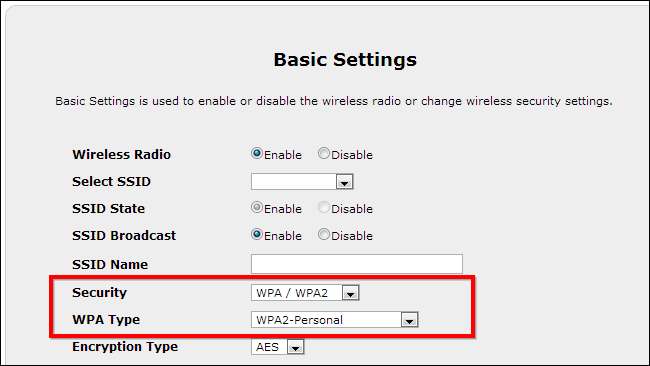

Asegúrese de tener la configuración de cifrado de Wi-Fi segura habilitada en el enrutador de su hogar. Debería utilizar el cifrado WPA2 con una frase de contraseña bastante fuerte, idealmente una frase de contraseña razonablemente larga con números y símbolos además de letras.

Hay muchas otras formas en las que puede intentar proteger su red doméstica, desde usar el cifrado WEP hasta habilitar el filtrado de direcciones MAC y ocultar su red inalámbrica, pero estos no ofrecen mucha seguridad . El cifrado WPA2 con una contraseña segura es el camino a seguir.

Cuando todo se reduce a eso, estas son recomendaciones de seguridad estándar. Solo necesita asegurarse de que sus dispositivos estén actualizados con los últimos parches de seguridad, protegidos con contraseñas seguras y configurados de forma segura.

Preste especial atención a la red: el enrutador no debe configurarse para exponer dispositivos en Internet a menos que estén configurados de forma segura. Incluso entonces, es posible que desee conectarse a ellos de forma remota a través de una VPN para mayor seguridad o asegurarse de que solo sean accesibles desde direcciones IP específicas.