Niektóre drukarki sieciowe, kamery, routery i inne urządzenia sprzętowe są dostępne przez Internet. Istnieją nawet wyszukiwarki zaprojektowane do przeszukiwania takich narażonych urządzeń. Jeśli Twoje urządzenia są bezpieczne, nie musisz się tym martwić.

Postępuj zgodnie z tym przewodnikiem, aby upewnić się, że urządzenia sieciowe są odpowiednio odizolowane od Internetu. Jeśli wszystko skonfigurujesz poprawnie, ludzie nie będą mogli znaleźć Twoich urządzeń, wyszukując Pierwszy etap .

Zabezpiecz swój router

W typowej sieci domowej - zakładając, że nie masz żadnych innych urządzeń podłączonych bezpośrednio do modemu - router powinien być jedynym urządzeniem podłączonym bezpośrednio do internetu. Zakładając, że router jest poprawnie skonfigurowany, będzie to jedyne urządzenie dostępne z internetu. Wszystkie inne urządzenia są podłączone do routera lub jego sieci Wi-Fi i są dostępne tylko wtedy, gdy router na to pozwala.

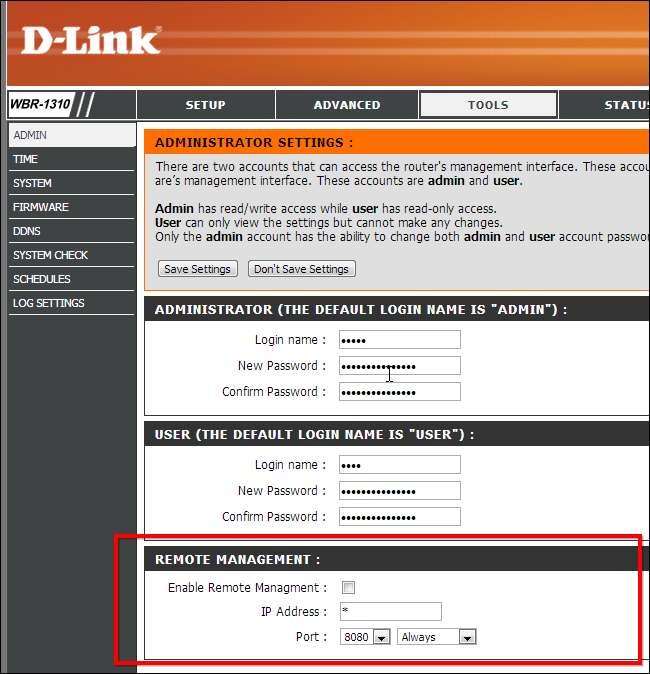

Po pierwsze: upewnij się, że sam router jest bezpieczny. Wiele routerów ma funkcje „zdalnej administracji” lub „zdalnego zarządzania”, które umożliwiają zalogowanie się do routera z Internetu i skonfigurowanie jego ustawień. Zdecydowana większość ludzi nigdy nie użyje takiej funkcji, więc upewnij się, że jest ona wyłączona - jeśli masz włączoną tę funkcję i słabe hasło, osoba atakująca może być w stanie zalogować się do routera zdalnie. Znajdziesz tę opcję w interfejsie internetowym routera, jeśli router ją oferuje. Jeśli potrzebujesz zdalnego zarządzania, upewnij się, że zmieniłeś domyślne hasło i, jeśli to możliwe, również nazwę użytkownika.

Wiele routerów konsumenckich ma poważną lukę w zabezpieczeniach . UPnP to niezabezpieczony protokół, który umożliwia urządzeniom w sieci lokalnej przekazywanie portów - poprzez tworzenie reguł zapory - na routerze. Jednak wcześniej omówiliśmy powszechny problem z bezpieczeństwem w UPnP - niektóre routery akceptują również żądania UPnP z Internetu, umożliwiając każdemu w Internecie tworzenie reguł zapory na routerze.

Sprawdź, czy router jest podatny na tę lukę UPnP, korzystając z odwiedzając ShieldsUP! stronie internetowej i uruchomić „Natychmiastowy test ekspozycji UPnP”.

Jeśli router jest podatny na ataki, możesz rozwiązać ten problem, aktualizując go do najnowszej wersji oprogramowania układowego dostępnego od jego producenta. Jeśli to nie zadziała, możesz spróbować wyłączyć UPnP w interfejsie routera lub kupić nowy router, który nie ma tego problemu. Pamiętaj, aby ponownie uruchomić powyższy test po zaktualizowaniu oprogramowania układowego lub wyłączeniu UPnP, aby upewnić się, że router jest rzeczywiście bezpieczny.

Upewnij się, że inne urządzenia nie są dostępne

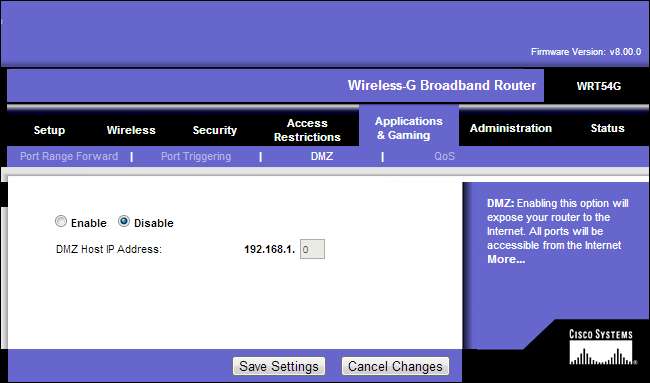

Zapewnienie, że drukarki, aparaty i inne urządzenia nie są dostępne przez Internet, jest dość proste. Zakładając, że te urządzenia znajdują się za routerem i nie są bezpośrednio połączone z Internetem, możesz kontrolować, czy są dostępne z routera. Jeśli nie przekierowujesz portów do urządzeń w sieci lub nie umieszczasz ich w strefie DMZ, co powoduje ich całkowite udostępnienie w Internecie, te urządzenia będą dostępne tylko z sieci lokalnej.

Należy również upewnić się, że funkcje przekierowania portów i strefy DMZ nie ujawniają komputerów ani urządzeń sieciowych w Internecie. Tylko porty do przodu w rzeczywistości potrzebujesz przekierowania i unikaj funkcji DMZ - komputer lub urządzenie w DMZ będzie odbierać cały ruch przychodzący, tak jakby był podłączony bezpośrednio do Internetu. Jest to szybki skrót, który pozwala uniknąć przekierowania portów, ale urządzenie DMZ traci również korzyści związane z bezpieczeństwem przebywania za routerem.

Jeśli chcesz, aby Twoje urządzenia były dostępne online - być może chcesz zdalnie zalogować się do interfejsu kamery bezpieczeństwa w sieci i zobaczyć, co dzieje się w Twoim domu - upewnij się, że są one bezpiecznie skonfigurowane. Po przekierowaniu portów z routera i udostępnieniu urządzeń przez Internet upewnij się, że są skonfigurowane z silnym hasłem, którego nie da się łatwo odgadnąć. Może się to wydawać oczywiste, ale liczba drukarek i aparatów podłączonych do Internetu, które zostały ujawnione w sieci, pokazuje, że wiele osób nie chroni swoich urządzeń hasłem.

Możesz również rozważyć nieujawnianie takich urządzeń w Internecie i konfigurowanie domeny VPN zamiast. Zamiast bezpośrednio podłączać urządzenia do Internetu, są one połączone z siecią lokalną i możesz zdalnie łączyć się z siecią lokalną za pomocą logowanie do VPN . Pojedynczy serwer VPN można zabezpieczyć łatwiej niż kilka różnych urządzeń za pomocą własnych wbudowanych serwerów internetowych.

Możesz także wypróbować bardziej kreatywne rozwiązania. Jeśli potrzebujesz tylko zdalnie łączyć się ze swoimi urządzeniami z jednej lokalizacji, możesz skonfigurować reguły zapory na routerze, aby zapewnić, że będzie można uzyskać do nich zdalny dostęp tylko z jednego adresu IP. Jeśli chcesz udostępniać urządzenia, takie jak drukarki, online, możesz spróbować konfigurowanie czegoś takiego jak Google Cloud Print zamiast ujawniać je bezpośrednio.

Pamiętaj, aby na bieżąco aktualizować swoje urządzenia o wszelkie aktualizacje oprogramowania układowego, które zawierają również poprawki zabezpieczeń - zwłaszcza jeśli są one widoczne bezpośrednio w Internecie.

Zablokuj swoją sieć Wi-Fi

Skoro już to robisz, pamiętaj o zablokowaniu swoich sieci Wi-Fi. Nowe urządzenia połączone z siecią - od urządzenia Google do przesyłania strumieniowego Chromecasta TV po żarówki z obsługą Wi-Fi i wszystko pomiędzy - zazwyczaj traktują sieć Wi-Fi jako obszar bezpieczny. Pozwalają one dowolnemu urządzeniu w sieci Wi-Fi na dostęp, używanie i konfigurowanie ich. Robią to z oczywistego powodu - bardziej przyjazne dla użytkownika jest traktowanie wszystkich urządzeń w sieci jako zaufanych niż zachęcanie użytkowników do uwierzytelnienia we własnych domach. Jednak działa to dobrze tylko wtedy, gdy lokalna sieć Wi-Fi jest rzeczywiście bezpieczna. Jeśli Twoja sieć Wi-Fi nie jest bezpieczna, każdy może podłączyć i przejąć Twoje urządzenia. Mogą również mieć możliwość przeglądania wszelkich plików udostępnionych w sieci.

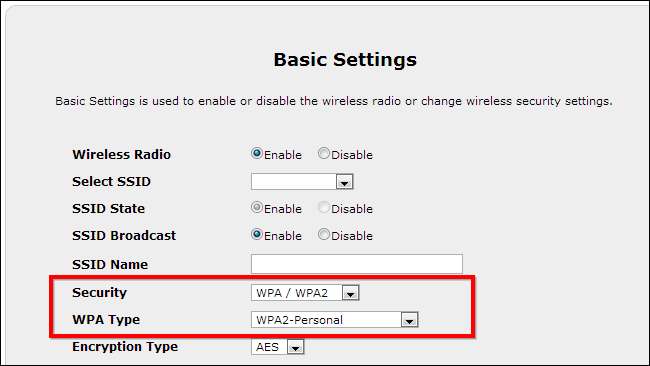

Upewnij się, że na routerze domowym masz włączone bezpieczne ustawienia szyfrowania Wi-Fi. Powinieneś używać szyfrowania WPA2 z dość silnym hasłem - najlepiej rozsądnie długim hasłem z cyframi i symbolami oprócz liter.

Istnieje wiele innych sposobów zabezpieczenia sieci domowej - od szyfrowania WEP po włączenie filtrowania adresów MAC i ukrywanie sieci bezprzewodowej - ale nie zapewniają one większego bezpieczeństwa . Najlepszym rozwiązaniem jest szyfrowanie WPA2 z silnym hasłem.

Kiedy wszystko się do tego sprowadza, są to standardowe wymagania dotyczące bezpieczeństwa. Musisz tylko upewnić się, że Twoje urządzenia są aktualne, wyposażone w najnowsze poprawki zabezpieczeń, chronione silnymi hasłami i bezpiecznie skonfigurowane.

Zwróć szczególną uwagę na sieć - router nie powinien być ustawiony tak, aby ujawniał urządzenia w Internecie, chyba że są one bezpiecznie skonfigurowane. Nawet wtedy możesz chcieć połączyć się z nimi zdalnie przez VPN, aby zapewnić dodatkowe bezpieczeństwo lub upewnić się, że są one dostępne tylko z określonych adresów IP.