Néhány ember hálózati nyomtatói, kamerái, útválasztói és más hardvereszközök az internetről érhetők el. Vannak olyan keresőmotorok is, amelyeket ilyen kitett eszközök keresésére terveztek. Ha az eszközei biztonságosak, akkor nem kell aggódnia emiatt.

Kövesse ezt az útmutatót, hogy megbizonyosodjon arról, hogy hálózati eszközei megfelelően el vannak szigetelve az internettől. Ha mindent megfelelően konfigurál, akkor az emberek nem találják meg az eszközödet a keresés végrehajtásával Első fázis .

Biztosítsa az útválasztót

Egy tipikus otthoni hálózaton - feltéve, hogy nincs más eszköz csatlakoztatva közvetlenül a modemhez - az útválasztó legyen az egyetlen eszköz, amely közvetlenül csatlakozik az internethez. Ha feltételezzük, hogy az útválasztó megfelelően van konfigurálva, akkor ez lesz az egyetlen eszköz, amely elérhető az internetről. Az összes többi eszköz csatlakozik az útválasztóhoz vagy annak Wi-Fi hálózatához, és csak akkor érhető el, ha az útválasztó lehetővé teszi számukra.

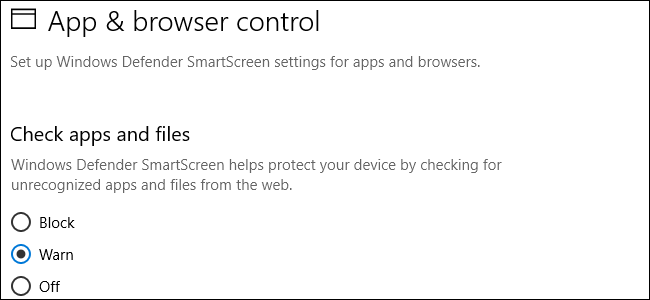

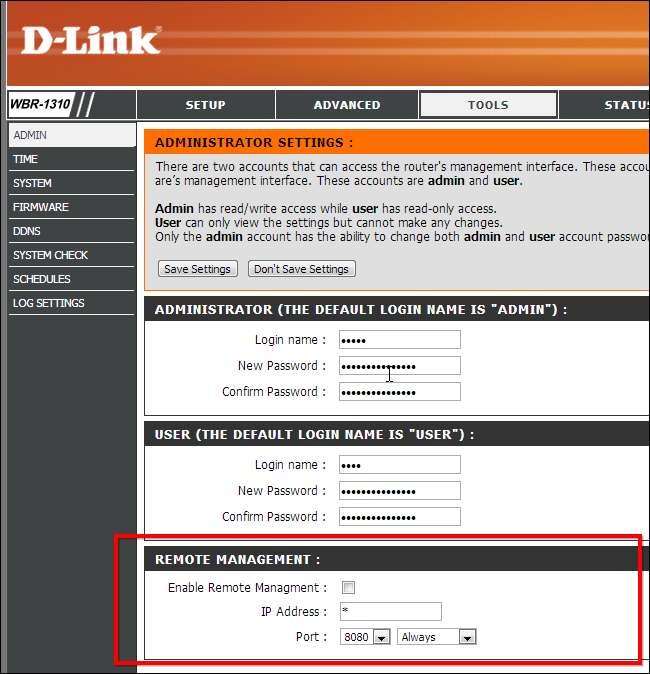

Első dolgok: Győződjön meg róla, hogy maga az útválasztó biztonságos. Sok útválasztó rendelkezik „távfelügyeleti” vagy „távkezelési” funkciókkal, amelyek lehetővé teszik, hogy az internetről bejelentkezzen az útválasztóba, és konfigurálja annak beállításait. Az emberek túlnyomó többsége soha nem fogja használni ezt a funkciót, ezért győződjön meg arról, hogy le van tiltva - ha engedélyezi ezt a funkciót, és gyenge a jelszava, akkor a támadó távoli módon bejelentkezhet az útválasztóba. Ezt az opciót megtalálja az útválasztó webes felületén, ha az útválasztó felajánlja. Ha távoli felügyeletre van szüksége, győződjön meg arról, hogy megváltoztatta az alapértelmezett jelszót, és ha lehetséges, a felhasználónevet is.

Számos fogyasztói útválasztó komoly biztonsági réssel rendelkezik . Az UPnP egy nem biztonságos protokoll, amely lehetővé teszi, hogy a helyi hálózat eszközei portokat továbbítsanak - tűzfalszabályok létrehozásával - az útválasztón. Korábban azonban kitértünk rá gyakori biztonsági probléma az UPnP-vel - Néhány útválasztó elfogadja az UPnP kéréseket az internetről is, lehetővé téve az interneten bárkinek, hogy tűzfalszabályokat hozzon létre az útválasztón.

Ellenőrizze, hogy az útválasztója sebezhető-e az UPnP által okozott sebezhetőség szempontjából látogatás a ShieldsUP! weboldal és az „Azonnali UPnP expozíciós teszt” futtatása.

Ha az útválasztó sebezhető, akkor megoldhatja ezt a problémát, ha frissíti a gyártó firmware-jének legfrissebb verziójával. Ha ez nem működik, érdemes megpróbálnia letiltani az UPnP-t az útválasztó felületén, vagy megvásárolni egy új útválasztót, amely nem rendelkezik ezzel a problémával. Ügyeljen arra, hogy a firmware frissítése vagy az UPnP letiltása után futtassa újra a fenti tesztet, hogy az útválasztó valóban biztonságos legyen.

Győződjön meg arról, hogy más eszközök nem érhetők el

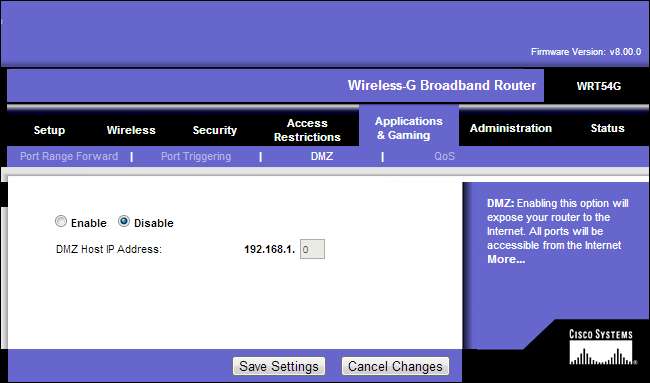

Annak biztosítása, hogy nyomtatói, fényképezőgépei és egyéb eszközei nem érhetők el az interneten keresztül, meglehetősen egyszerű. Feltéve, hogy ezek az eszközök egy útválasztó mögött vannak, és nincsenek közvetlenül csatlakozva az internethez, szabályozhatja, hogy elérhetők-e az útválasztóról. Ha nem továbbítja a portokat a hálózatra kötött eszközökre, és nem helyezi őket egy DMZ-be, amely teljes egészében az internetnek teszi ki őket, ezek az eszközök csak a helyi hálózatról lesznek elérhetők.

Biztosítania kell azt is, hogy a port-továbbítás és a DMZ funkciók ne tegyék ki az internetet a számítógépek vagy a hálózatba kötött eszközök között. Csak elülső kikötők Önnek valójában továbbításra van szüksége, és tartózkodjon a DMZ funkciótól - a DMZ-ben lévő számítógép vagy eszköz fogadja az összes bejövő forgalmat, mintha közvetlenül az internethez csatlakozna. Ez egy gyors parancsikon, amely elkerüli a port továbbítás szükségességét, de a DMZ készüléke elveszíti az útválasztó mögötti biztonsági előnyöket is.

Ha valóban elérhetővé kívánja tenni az eszközeit az interneten - esetleg távolról szeretne bejelentkezni egy hálózati biztonsági kamera felületére, és megnézni, mi folyik a házában, akkor gondoskodnia kell arról, hogy biztonságosan legyenek beállítva. Miután továbbította a portokat az útválasztóról és hozzáférhetővé tette az eszközöket az internetről, győződjön meg arról, hogy erős jelszóval vannak beállítva, amelyet nem lehet könnyen kitalálni. Ez nyilvánvalónak tűnhet, de az internetre kapcsolt nyomtatók és fényképezőgépek száma, amelyek az interneten láthatóak voltak, azt mutatja, hogy sokan nem védik jelszóval az eszközüket.

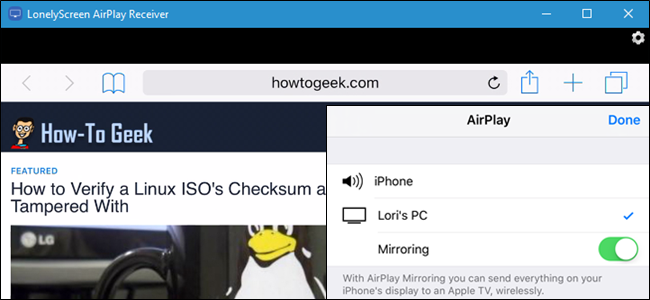

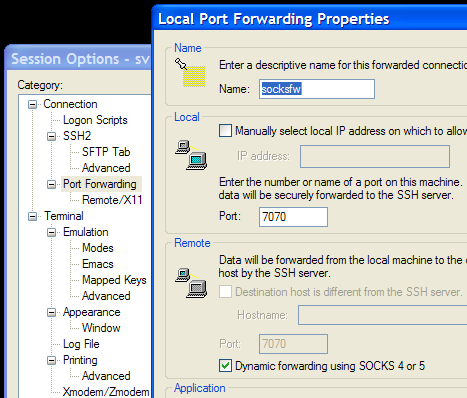

Fontolja meg azt is, hogy ne tegye ki az ilyen eszközöket az interneten, és beállítsa a VPN helyette. Ahelyett, hogy a készülékek közvetlenül kapcsolódnának az internethez, a helyi hálózathoz vannak csatlakoztatva, és távolról csatlakozhat a helyi hálózathoz: bejelentkezik a VPN-be . Egyetlen VPN-kiszolgálót könnyebben biztosíthat, mint több különböző eszközt saját beépített webszervereivel.

Kipróbálhat kreatívabb megoldásokat is. Ha csak távolról kell csatlakoznia eszközeihez egyetlen helyről, tűzfalszabályokat állíthat be az útválasztón, hogy azok csak távolról érhetők el egyetlen IP-címről. Ha online szeretne megosztani olyan eszközöket, mint például a nyomtatók, érdemes megpróbálnia olyasmi, mint a Google Cloud Print nem pedig közvetlenül kiteszik őket.

Ne felejtse el naprakészen tartani eszközeit minden olyan firmware-frissítéssel, amely biztonsági javításokat is tartalmaz - különösen, ha közvetlenül az internetnek vannak kitéve.

Zárja le a Wi-Fi-t

Amíg itt tart, mindenképpen zárolja le a Wi-Fi-hálózatokat. Az új, hálózathoz csatlakoztatott eszközök - a Google Chromecast TV streaming eszközétől a Wi-Fi-kompatibilis izzókig és minden egyéb között - általában biztonságos területként kezelik a Wi-Fi hálózatot. Lehetővé teszik a Wi-Fi-n lévő bármely eszköz hozzáférését, használatát és konfigurálását. Nyilvánvaló okból teszik ezt - felhasználóbarátabb a hálózat összes eszközét megbízhatónak tekinteni, mint a saját otthonukban történő hitelesítésre való felszólítást. Ez azonban csak akkor működik jól, ha a helyi Wi-Fi hálózat valóban biztonságos. Ha a Wi-Fi nem biztonságos, akkor bárki csatlakozhat és eltérítheti eszközeit. Lehetséges, hogy a hálózatban megosztott fájlokat is böngészhetnek.

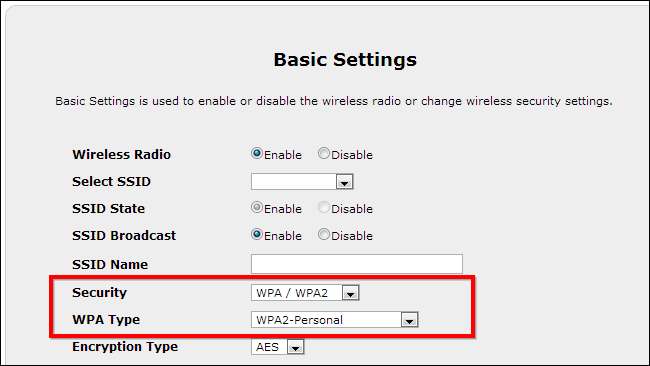

Győződjön meg arról, hogy az otthoni útválasztón engedélyezte a biztonságos Wi-Fi titkosítási beállításokat. WPA2 titkosítást kell használnia meglehetősen erős jelszóval - ideális esetben egy meglehetősen hosszú jelszóval, a betűk mellett számokkal és szimbólumokkal.

Számos más módon is megkísérelheti otthoni hálózatának biztonságát - a WEP titkosítás használatától a MAC-cím szűrés engedélyezéséig és a vezeték nélküli hálózat elrejtéséig ezek nem nyújtanak nagy biztonságot . A WPA2 titkosítás erős jelszóval járható út.

Ha mindez rájön, ezek a szokásos biztonsági előírások. Csak azt kell biztosítania, hogy eszközei naprakészek legyenek a legújabb biztonsági javításokkal, erős jelszavakkal védve és biztonságosan konfigurálva.

Fordítson különös figyelmet a hálózatra - az útválasztót nem szabad úgy beállítani, hogy az interneten tárolja az eszközöket, kivéve, ha biztonságosan vannak konfigurálva. Akkor is érdemes a VPN-en keresztül távolról csatlakozni hozzájuk a további biztonság érdekében, vagy biztosítani, hogy csak meghatározott IP-címekről érhetők el.