Någon har loggat in på ditt Twitter-konto, och den personen är inte du. De är förmodligen en spammare som hoppas kunna översvämma dina följare med skräp, eller kanske en "hacker" (i mycket lös mening) får betalt för att följa andra konton. Det är bara möjligt att de medvetet riktar sig mot dig och hoppas få dig att se dålig ut. Oavsett omständigheterna vill du sparka dem från ditt konto på dubbel. Här är hur.

Steg ett: Håll ett öga på din e-post

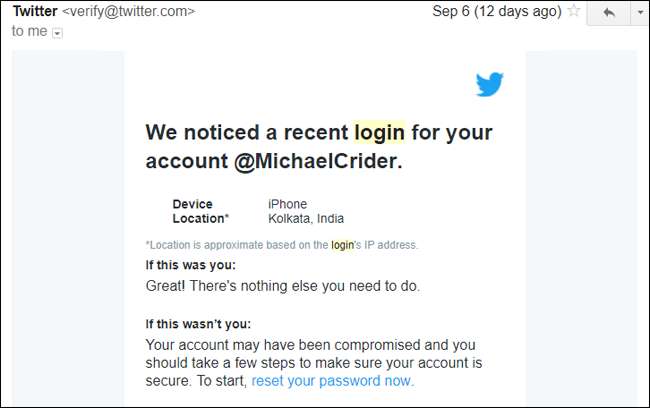

Twitter är inte främmande för kapningsförsök, så företaget har några interna utlösare för att upptäcka ovanligt beteende. En av dem är ett e-postmeddelande för ny inloggning via webben eller en Twitter-app. Det kommer att se ut så här:

Nu, eftersom jag bor i Texas och jag inte äger en iPhone, är oddsen ganska bra att den som har loggat in från Kolkata via Twitter iPhone-appen inte är jag. Det är dags att göra lite grundläggande säkerhet.

Naturligtvis hjälper det här steget (och ändra ditt lösenord) inte om någon också har fått tillgång till ditt e-postkonto. Men om så är fallet har du större saker att oroa dig för än Twitter.

Steg två: Ändra ditt lösenord

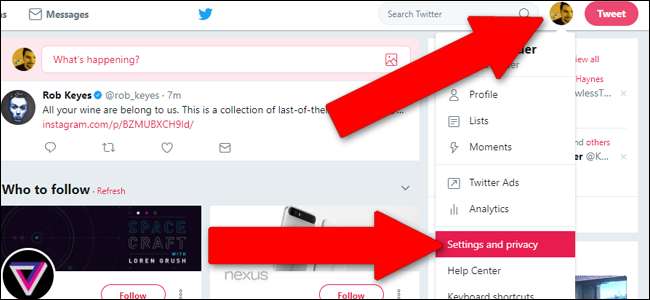

Detta steg bör vara ganska uppenbart. Innan du gör något annat, ändra ditt lösenord. Öppna Twitter-webbplatsen från en stationär eller bärbar webbläsare. (du kan också göra det från din telefon, det är bara lite besvärligt: öppna Twitter.com i "skrivbordsvy" och zooma in.)

Klicka på din profilikon i det övre högra hörnet och klicka sedan på "Inställningar och sekretess" i popup-menyn. Klicka på "Lösenord" i den vänstra kolumnen.

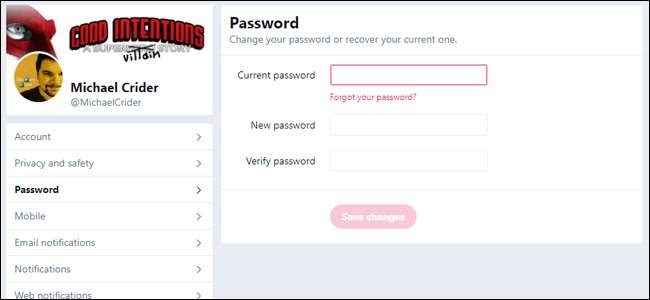

Skriv ditt nuvarande lösenord i det första fältet, sedan ditt nya lösenord i det andra och tredje fältet. Om du behöver några pekare på ett säkrare lösenord (och du kanske bara, eftersom ditt konto bara kapades), kolla in den här How-To Geek-guiden om ämnet .

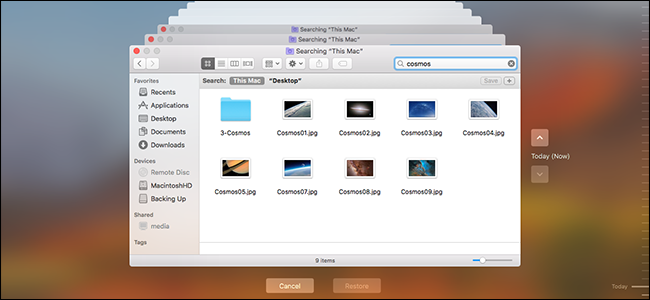

Steg tre: Återkalla åtkomst till befintliga sessioner

Tyvärr kommer det inte automatiskt att logga ut appar och webbläsare som redan är inloggade om du ändrar lösenordet, även om de gjorde det med föråldrade inloggningsuppgifter.

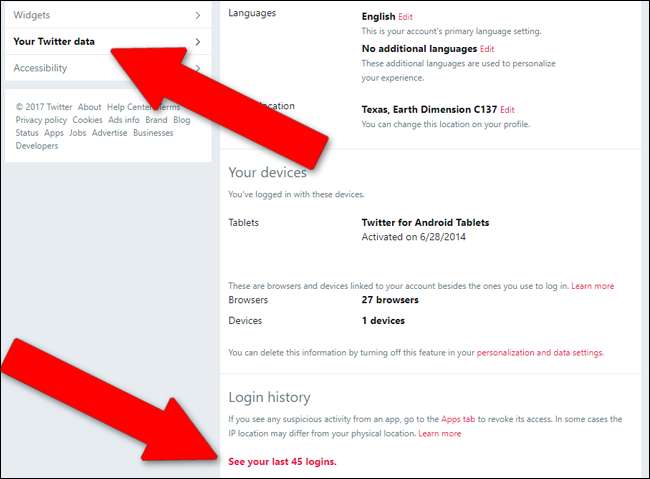

Från menyn Inställningar och sekretess klickar du på "Dina Twitter-data" i den vänstra kolumnen. Du måste ange ditt lösenord igen och klicka sedan på "Bekräfta".

Denna sida visar alla dina olika personuppgifter, samt din inloggningshistorik. Bläddra ner till mitten av sidan till avsnittet "Inloggningshistorik". Klicka på länken "Se dina senaste 45 inloggningar."

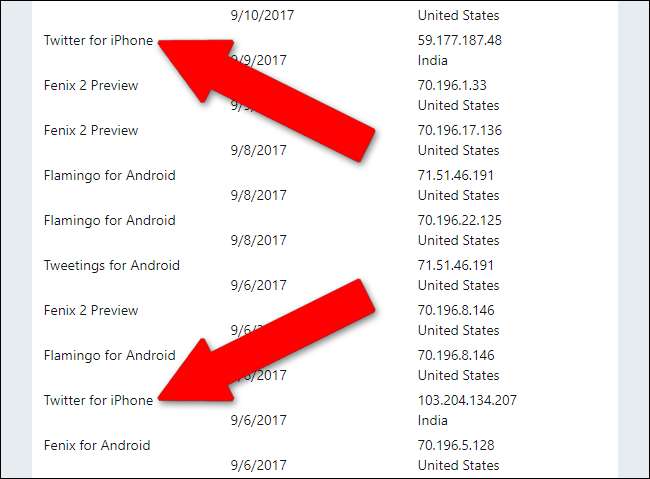

I den här vyn kan du se de senaste 45 gångerna som Twitter-appar eller webbplatser använde dina sparade referenser för att komma åt tjänsten. (Var och en är inte nödvändigtvis en fullständig "inloggning" med namn och lösenord, för de flesta appar sparar dessa data.) Enligt min åsikt kan jag tydligt se två inloggningar från vår mystiska iPhone-användare i Indien den 6 september och igen den 9 september. Kom ihåg att "Twitter för iPhone" -information: det är vad vi vill veta.

Klicka på "Appar" i den vänstra kolumnen. Detta öppnar en lista med alla webbplatser och appar som du har auktoriserat åtkomst till ditt Twitter-konto och data. Naturligtvis, i det här fallet, det var inte du som godkände åtkomsten.

Hitta appen eller tjänsten som du identifierade som inkörningsplats för inkräktaren från sidan "senaste 45 inloggningar" och klicka på "återkalla" -knappen. I mitt fall är det appen "Twitter för iPhone". Oroa dig inte om det också är en av de appar du använder själv - du måste helt enkelt logga in igen från din egen enhet, och den här gången med ditt nyare, hårdare lösenord.

Steg fyra: Rensa upp ditt konto

Nu är det dags att ångra de shenanigans som främlingen kom till medan han eller hon hade tillgång till ditt konto. Kontrollera följande för allt du inte kommer ihåg att du gjorde:

- Nya tweets och svar

- Nya "ögonblick"

- Privata meddelanden

- Favoriter och "gillar"

- Nyligen följda konton

Nyligen följda konton och skräppost med privata meddelanden är sannolikt de vanligaste tilläggen till ditt konto, eftersom de är det mest effektiva sättet för onödig reklam respektive betalda följare. När du väl har skurat dessa tweets råa som att Momma skrubbar en permanent "tatuering" av dina händer med diskmedel, bör ditt konto återgå till det normala.

Om du vill förhindra att detta händer igen kanske du vill lägga till tvåfaktorautentisering till ditt Twitter-konto, bland andra säkerhetsåtgärder. Kolla upp den här How-To Geek-guiden på ämnet.

Bildkredit: NeONBRAND