De flesta antivirusprogram - eller "säkerhetssviter", som de kallar sig själva - vill att du installerar deras webbläsartillägg. De lovar att dessa verktygsfält hjälper dig att hålla dig säker online, men de finns vanligtvis bara för att göra företaget lite pengar. Ännu värre är att dessa tillägg ofta är hemskt utsatta för attacker.

Många antivirusverktygsfält är i bästa fall bara ombyggda Ask Toolbar-tillägg. De lägger till ett verktygsfält, ändrar din sökmotor och ger dig en ny hemsida. De kan märka det som en "säker" sökmotor, men det handlar egentligen bara om tjäna pengar på antivirusföretaget . Men i vissa fall gör de mer än så - och ibland med oavsiktliga konsekvenser.

Exempel 1: AVG Web TuneUP bröt Chromes säkerhet

RELATERAD: Akta dig: Gratis antivirus är inte riktigt gratis längre

“AVG Web TuneUP” installeras när du installerar AVG-antivirusprogrammet. Enligt Chrome Web Store har den nästan 10 miljoner användare. AVG: s officiella beskrivning av tillägget säger att det kommer att "varna dig för osäkra sökresultat."

Tillbaka i december, Google-anställd säkerhetsforskare Tavis Ormandy upptäckt att tillägget lägger till ett stort antal nya JavaScript-API: er till Chrome när den installeras och att "många av API: erna är trasiga." Förutom att exponera hela din webbhistorik för alla webbplatser du besöker, erbjuder tillägget många säkerhetshål för webbplatser för att enkelt köra godtycklig kod på vilken dator som helst med tillägget installerat.

"Min oro är att din säkerhetsprogramvara inaktiverar webbsäkerhet för 9 miljoner Chrome-användare, uppenbarligen så att du kan kapa sökinställningar och den nya fliksidan", skrev han till AVG. "Jag hoppas att frågan är allvarlig för dig. Att fixa det bör vara din högsta prioritet."

Fyra dagar efter det rapporterades hade AVG en patch. Som Ormandy skrev: "AVG skickade in en förlängning med en" fix ", men fixen var uppenbarligen felaktig." Han var tvungen att ge instruktioner för hur man skulle åtgärda detta fel, och AVG utfärdade en uppdaterad patch en dag senare. Korrigeringen begränsar funktionerna till två specifika AVG-domäner, men som Ormandy noterade har webbplatserna på dessa domäner sina egna brister som öppnar användarna för att attackera.

AVG skickade inte bara en webbläsartillägg med uppenbarligen trasig, luddig, osäker kod, men AVG: s utvecklare kunde inte ens åtgärda problemet utan att ha händerna hållna av en Googles säkerhetsforskare. Förhoppningsvis utvecklas webbläsartilläggen av ett annat team och de verkliga experterna arbetar med själva antivirusprogrammet - men det är ett bra exempel på hur dessa antivirusläsare kan gå från värdelös till skadlig.

Exempel 2: McAfee och Norton tycker inte att Microsoft Edge är säkert (eftersom det inte stöder deras tillägg)

Om du har följt utvecklingen av Microsoft Edge för Windows 10 , du vet att det ska vara en säkrare webbläsare än Internet Explorer. Den körs i en sandlåda och överger stöd för gamla, osäkra plugin-tekniker som ActiveX . Den har en mer strömlinjeformad kodbas och en rad andra förbättringar, till exempel skydd mot “ binär injektion , ”Där andra program injicerar kod i Microsoft Edge-processen.

Och ändå vill McAfee - som till och med installeras som standard på många nya Windows 10-datorer - verkligen inte att du ska använda Microsoft Edge. Istället rekommenderar McAfee att du använder Internet Explorer och kommer att ta bort Edge från aktivitetsfältet och fästa Internet Explorer där om du låter det. Allt så att du kan fortsätta använda webbläsartillägget McAfee.

Även om det webbläsartillägget hjälpte dig att skydda dig lite - något vi inte riktigt tror på - skulle du ha det mycket bättre med den förbättrade säkerheten i Microsoft Edge. Norton gör något liknande, rekommenderar du använder en "webbläsare som stöds" som Internet Explorer i Windows 10.

Tack och lov kommer Microsoft Edge snart att stödja webbläsartillägg i Chrome-stil. Och när det gör det kan McAfee och Norton tvinga sina webbläsartillägg på Edge-användare och sluta omdirigera dem till den gamla och föråldrade IE.

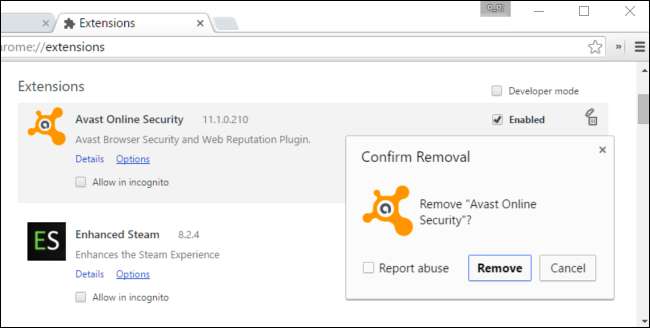

Exempel 3: Avasts online-säkerhetstillägg när annonser och spårning ingår

RELATERAD: Avast Antivirus spionerade på dig med adware (fram till den här veckan)

Här är en som vi har täckt tidigare: Avast installerar en "Avast! Online Security ”webbläsartillägg när du installerar huvudsäkerhetspaketet, och de lade senare till en funktion med namnet” SafePrice ”i tillägget i en uppdatering. Den här funktionen var aktiverad som standard och den visade rekommendationer för online shopping - med andra ord annonser som förmodligen tjänar Avast-pengar när du klickar på dem när du surfar.

För att göra detta tilldelade det dig ett unikt spårnings-ID och skickade varje enskild webbsida du besökte till Avasts servrar , associerat med det unika ID: t. Med andra ord spårade Avast all din surfning och använde den för att visa annonser. Tack och lov tog Avast så småningom bort SafePrice från dess huvudsakliga webbläsartillägg. Men antivirusföretag ser tydligt deras "säkerhets" -tillägg som en möjlighet att gräva djupt i webbläsaren och visa annonser (eller "produktrekommendationer"), inte bara ett sätt att skydda dig.

Det är inte bara webbläsartillägg: Du bör också inaktivera andra webbläsarintegrationer

Srsly Avast? Om du ska mitm chrome SSL åtminstone få en praktikant att skumma din X.509 tolkning innan du skickar den. pic.twitter.com/1zA1E0qnuo

- Tavis Ormandy (@taviso) 25 september 2015

Tillägg är bara en del av problemet. Alla former av webbläsarintegration kan skapa säkerhetshål. Antivirusprogram vill ofta övervaka all din nätverkstrafik och inspektera den, men de kan normalt inte se vad som händer i en krypterad anslutning, som den du använder för att komma åt din e-post, bank eller Facebook. Det är ju krypteringens poäng - för att hålla den trafiken privat. För att komma runt denna begränsning utför vissa antivirusprogram effektivt en "man-i-mitten" -attack så att de kan övervaka vad som faktiskt händer över en krypterad anslutning. Dessa fungerar väldigt mycket som Superfish och ersätter certifikat med antivirusprogrammets egna. MalwareBytes-bloggen förklarade avast! s beteende här .

Den här funktionen är i allmänhet bara ett alternativ i själva antivirusprogrammet och inte en del av ett webbläsartillägg, men det är värt att diskutera detsamma. Till exempel innehöll Avasts SSL-avlyssningskod en lätt att utnyttja säkerhetshålet som kan användas av en skadlig server. "Få åtminstone en praktikant att skumma din [code] innan du skickar den", twittrade Ormandy efter att ha upptäckt problemet. Det är en av de fel som Avast, ett säkerhetsföretag, borde ha fångat innan de skickades till användarna.

Som han hävdade i följande tweets, lägger den här typen av man-i-mitten-kod bara till mer "attackyta" i webbläsaren, vilket ger skadliga webbplatser ett annat sätt att attackera dig. Även om utvecklarna av ditt säkerhetsprogram är mer försiktiga är funktioner som manipulerar din webbläsare en stor risk för inte mycket belöning. Din webbläsare innehåller redan anti-malware och anti-phishing-funktioner, och sökmotorer som Google och Bing försöker redan att identifiera farliga webbplatser och undvika att skicka dig dit.

Du behöver inte dessa funktioner, så inaktivera dem

Här är saken: även om de ovanstående problemen utesluts är dessa webbläsartillägg fortfarande onödiga.

De flesta av dessa antivirusprodukter lovar att göra dig säkrare online genom att blockera dåliga webbplatser och identifiera dåliga sökresultat. Men sökmotorer som Google gör det redan som standard och sidfilter för nätfiske och skadlig kod är inbyggda i Google Chrome, Mozilla Firefox och Microsofts webbläsare. Din webbläsare kan hantera sig själv.

Så oavsett vilket antivirusprogram du använder, installera inte webbläsartillägget. Om du redan har installerat det eller inte fått något val (många installerar sina tillägg som standard), besök sidan Tillägg, tillägg eller plugin-program i din webbläsare och inaktivera alla tillägg som är associerade med din säkerhetssvit. Om ditt antivirusprogram har någon form av "webbläsarintegration" som bryter mot hur grundläggande SSL-kryptering ska fungera, bör du antagligen också inaktivera den funktionen.

Intressant nog hamnar Ormandy - som har hittat en mängd säkerhetshål i många, många olika antivirusprogram - rekommenderar Microsofts Windows Defender, säger att det är "inte en fullständig röra" och "har ett rimligt kompetent säkerhetsteam." Medan Windows Defender har verkligen sina brister , åtminstone försöker den inte infoga sig själv i webbläsaren med dessa ytterligare funktioner.

Om du vill använda ett mer kraftfullt antivirusprogram än Windows Defender behöver du naturligtvis inte dess webbläsarfunktioner för att vara säker. Så om du laddar ner ett annat gratis antivirusprogram, se till att inaktivera dess webbläsarfunktioner och tillägg. Ditt antivirusprogram kan skydda dig från skadliga filer som du kan ladda ner och attackera i din webbläsare utan dessa integrationer.