A legtöbb víruskereső program - vagy „biztonsági csomag” - ahogy ők maguk nevezik - azt akarja, hogy telepítse a böngészőbővítményeiket. Azt ígérik, hogy ezek az eszköztárak segítenek az online biztonságban, de általában csak azért léteznek, hogy pénzt keressenek a társaságnak. Még rosszabb, hogy ezek a kiterjesztések gyakran rettenetesen kiszolgáltatottak a támadásnak.

Számos víruskereső eszköztár a legjobb esetben csak az Ask Toolbar kiterjesztések átnevezése. Hozzáadnak egy eszköztárat, megváltoztatják a keresőmotort, és új kezdőlapot kapnak. Lehet, hogy „biztonságos” keresőmotorként védjegyezik, de valójában csak erről szól pénzt keres a víruskereső cégtől . De egyes esetekben ennél többet is tesznek - és néha nem szándékos következményekkel járnak.

1. példa: Az AVG Web TuneUP megszakította a Chrome biztonságát

ÖSSZEFÜGGŐ: Vigyázat: Az ingyenes víruskereső már nem igazán ingyenes

Az „AVG Web TuneUP” telepítése az AVG víruskereső telepítésekor történik. A Chrome Internetes áruház szerint közel 10 millió felhasználója van. Az AVG hivatalos bővítményleírása szerint „figyelmeztetni fogja a nem biztonságos keresési eredményekre”.

Még decemberben a Google-nál alkalmazott biztonsági kutató, Tavis Ormandy felfedezték hogy a bővítmény telepítéskor nagyszámú új JavaScript API-t ad a Chrome-hoz, és hogy „az API-k közül sok nem működik”. Amellett, hogy a teljes böngészési előzményeket minden látogatott webhelynek kiteszi, a kiterjesztés számos biztonsági rést kínált a webhelyek számára, hogy tetszőleges kódokat hajtsanak végre bármely számítógépen, telepítve a kiterjesztést.

"Aggodalomra ad okot, hogy a biztonsági szoftvere letiltja a 9 millió Chrome-felhasználó webbiztonságát, nyilván azért, hogy eltéríthesse a keresési beállításokat és az új lap oldalt" - írta az AVG-nek. "Remélem, hogy a probléma súlyossága világos Ön előtt, ennek kijavítása a legfontosabb prioritása."

Négy nappal a bejelentés után az AVG-nek volt egy javítása. Mint Ormandy írta: „Az AVG kiterjesztést nyújtott be„ javítással ”, de a javítás nyilvánvalóan hibás volt.” Utasításokat kellett adnia a hiba kijavítására, és az AVG egy nappal később kiadott egy frissített javítást. A javítás két specifikus AVG tartományra korlátozza a funkciókat, de - mint Ormandy megjegyezte - az ezeken a domaineken található webhelyeknek megvannak a maguk hibái, amelyek támadásra nyitják a felhasználókat.

Az AVG nemcsak egy böngészőbővítményt szállított nyilvánvalóan sérült, silány, nem biztonságos kóddal, de az AVG fejlesztői nem is tudták megoldani a problémát anélkül, hogy kezüket egy Google biztonsági kutatója tartaná. Remélhetőleg a böngészőbővítményeket egy másik csapat fejleszti, és az igazi szakértők magával a víruskereső szoftverrel foglalkoznak - de ez jó példa arra, hogy ezek a víruskereső böngészőbővítmények haszontalanokból károsakká válhatnak.

2. példa: A McAfee és a Norton nem gondolja, hogy a Microsoft Edge biztonságos (mert nem támogatja a kiegészítőjüket)

Ha figyelemmel kísérte a Microsoft Edge Windows 10 rendszerhez , tudni fogja, hogy állítólag ez egy biztonságosabb böngésző, mint az Internet Explorer. Homokozóban fut, és felhagy a régi, nem biztonságos plug-in technológiák, például a támogatásával ActiveX . Korszerűbb kódbázissal és számos más fejlesztéssel rendelkezik, például a „ bináris injekció , Ahol más programok kódot injektálnak a Microsoft Edge folyamatba.

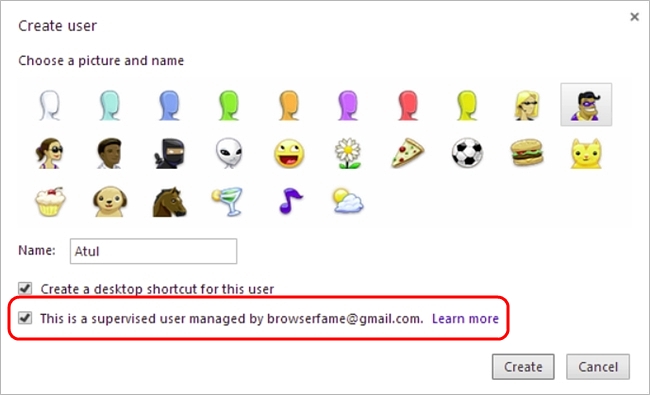

Mégis, a McAfee - amelyet alapértelmezés szerint sok új Windows 10 számítógépre is telepítettek - valóban nem akarja, hogy a Microsoft Edge-t használja. Ehelyett a McAfee azt javasolja, hogy használja az Internet Explorert, és segítőkészen eltávolítja az Edge-t a tálcáról, és ott rögzíti az Internet Explorert, ha engedi. Mindez így továbbra is használhatja a McAfee böngészőbővítményt.

Még akkor is, ha ez a böngészőbővítmény segített megőrizni egy kicsit a biztonságot - amit nem igazán hiszünk -, sokkal jobban járna a Microsoft Edge továbbfejlesztett biztonságával. Norton csinál valami hasonlót, ajánlása olyan „támogatott böngészőt” használ, mint az Internet Explorer a Windows 10 rendszeren.

Szerencsére a Microsoft Edge hamarosan támogatja a Chrome-stílusú böngészőbővítményeket. És amikor ez megtörténik, a McAfee és a Norton kényszerítheti böngészőbővítményeit az Edge felhasználókra, és leállíthatja az átirányítást a régi és elavult IE-re.

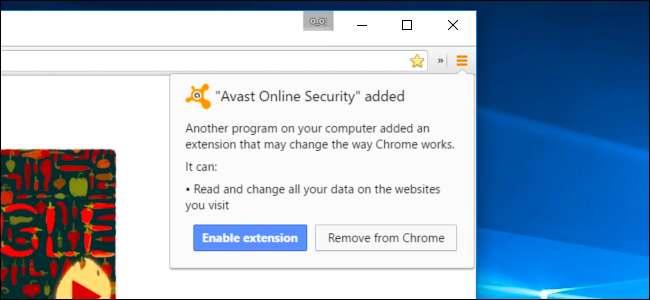

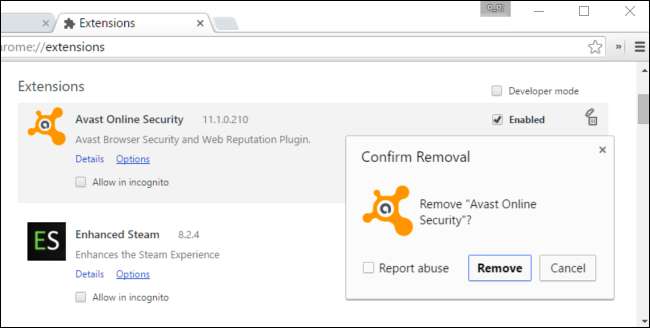

3. példa: Az Avast online biztonsági kiterjesztése egyszer már tartalmazta a hirdetéseket és a követést

ÖSSZEFÜGGŐ: Az Avast Antivirus kémkedett Önnel Adware segítségével (a hétig)

Íme egy, amiről korábban már beszámoltunk: az Avast telepíti az „Avast! Online Security ”böngészőbővítmény, amikor telepíti a fő biztonsági csomagot, és később egy„ SafePrice ”nevű szolgáltatást adtak hozzá a frissítéshez. Ez a funkció alapértelmezés szerint engedélyezve volt, és online vásárlási ajánlásokat jelenített meg - más szavakkal - olyan hirdetéseket, amelyek vélhetően pénzt keresnek az Avast-val, amikor rájuk kattintasz - miközben böngészünk.

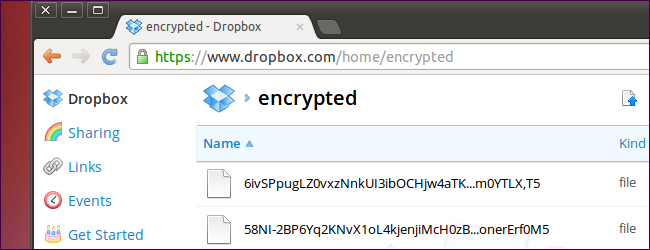

Ehhez egyedi nyomonkövetési azonosítót és minden egyes meglátogatott weboldalt elküldött az Avast szervereire , az egyedi azonosítóhoz társítva. Más szavakkal, az Avast nyomon követte az összes webböngészést, és a hirdetések megjelenítésére használta fel. Szerencsére az Avast végül eltávolította a SafePrice-t a böngésző fő kiterjesztéséből. De a víruskereső vállalatok egyértelműen úgy látják, hogy a „biztonsági” kiterjesztéseik lehetőséget kínálnak arra, hogy mélyen belemélyedjenek a böngészőbe, és hirdetéseket (vagy „termékjavaslatokat”) jelenítsenek meg Önnek, nem csak a biztonság megőrzésének egyik módját.

Ez nem csak a böngészőbővítmények: Tiltja le a böngésző egyéb integrációit is

Srsly Avast? Ha mitm chrome SSL-jét szeretné megkapni, akkor legalább szerezzen be egy gyakornokot, hogy átkutassa az X.509 elemzését a szállítás előtt. pic.twitter.com/1zA1E0qnuo

- Tavis Ormandy (@taviso) 2015. szeptember 25

A kiterjesztések csak a probléma részét képezik. A böngésző integrációjának bármilyen formája biztonsági réseket hozhat létre. A víruskereső programok gyakran figyelni akarják az összes hálózati forgalmat és megvizsgálják azt, de általában nem látják, mi történik egy titkosított kapcsolaton belül, például azzal, amelyet az e-mail, a bank vagy a Facebook elérésére használ. Végül is ez a titkosítás lényege - a forgalom titokban tartása. Ennek a korlátozásnak a kiküszöbölése érdekében egyes víruskereső programok hatékonyan hajtanak végre „ember a közepén” támadást, így figyelemmel kísérhetik, hogy mi zajlik egy titkosított kapcsolaton keresztül. Ezek rettenetesen működnek, mint a Superfish, kicserélve a tanúsítványokat az antivírusokéval. A MalwareBytes blog magyarázta az avast! viselkedését itt .

Ez a szolgáltatás általában csak egy lehetőség a víruskereső programban, és nem része a böngésző kiterjesztésének, de érdemes ugyanezt megvitatni. Például az Avast SSL-lehallgató kódja tartalmazott egy könnyen kihasználható biztonsági lyuk amelyet egy rosszindulatú szerver használhat. "Legalább szerezzen be egy gyakornokot a [code]-es készülék felderítésére, mielőtt kiszállítaná" - tweetelt Ormandy a probléma felfedezése után. Ez egyike azoknak a hibáknak, amelyeket az Avast biztonsági cégnek el kellett volna kapnia, mielőtt a felhasználókhoz továbbította volna.

Amint azt a következő tweet-ekben kifejtette, ez a fajta ember-a-középben kód csak több "támadási felületet" ad a böngészőhöz, és a rosszindulatú webhelyeknek egy másik módot kínál az ön támadására. Még akkor is, ha a biztonsági programjának fejlesztői körültekintőbbek, a böngészőjét meghamisító funkciók nagy kockázatot jelentenek a sok jutalomért. Böngészője már tartalmaz rosszindulatú programokat és adathalászat-ellenes funkciókat, és a keresőmotorok, mint például a Google és a Bing, már megpróbálják azonosítani a veszélyes webhelyeket, és elkerülik, hogy oda küldjenek.

Nincs szüksége ezekre a funkciókra, ezért tiltsa le őket

A következő: még a fenti problémák korlátozása ellenére sem szükségesek ezek a böngészőbővítmények.

Ezen víruskereső termékek többsége azt ígéri, hogy biztonságosabbá teszi az internetet azáltal, hogy blokkolja a rossz webhelyeket és azonosítja a rossz keresési eredményeket. De a keresőmotorok, mint a Google ezt már alapértelmezés szerint tegye , valamint az adathalász és a rosszindulatú programok oldalszűrői beépülnek a Google Chrome, a Mozilla Firefox és a Microsoft webböngészőibe. A böngésző képes kezelni önmagát.

Tehát bármilyen víruskereső programot használ, ne telepítse a böngésző kiterjesztését. Ha már telepítette, vagy nem kapott választási lehetőséget (sokan alapértelmezés szerint telepítik a kiterjesztéseket), látogasson el a böngésző Bővítmények, Kiegészítők vagy Bővítmények oldalára, és tiltsa le a biztonsági csomaghoz társított összes bővítményt. Ha a víruskereső programban van valamilyen „böngészőintegráció”, amely megtöri az alap SSL-titkosítás működését, akkor valószínűleg ezt a funkciót is le kell tiltania.

Érdekes módon Ormandy - aki számos biztonsági rést talált sok-sok különböző víruskereső programban - végül ajánlása A Microsoft Windows Defenderje, kijelentve, hogy „ez nem teljes rendetlenség”, és „ésszerűen hozzáértő biztonsági csapattal rendelkezik”. Míg a Windows Defender minden bizonnyal vannak hibái , legalább nem próbálja beilleszteni magát a böngészőbe ezekkel a kiegészítő funkciókkal.

Természetesen, ha a Windows Defendernél hatékonyabb víruskereső programot szeretne használni, akkor a biztonság megőrzéséhez nincs szüksége a böngésző funkcióira. Tehát, ha másik ingyenes víruskereső programot tölt le, akkor feltétlenül tiltsa le a böngésző funkcióit és bővítményeit. A víruskereső megvédheti az esetlegesen letöltött rosszindulatú fájloktól és a webböngészőjétől az ilyen integrációk nélkül.