Android har en massiv säkerhetsfel i en komponent som kallas "Stagefright." Att bara ta emot ett skadligt MMS-meddelande kan leda till att din telefon äventyras. Det är förvånande att vi inte har sett en mask som sprider sig från telefon till telefon som maskar gjorde under de tidiga Windows XP-dagarna - alla ingredienser finns här.

Det är faktiskt lite värre än det låter. Media har till stor del fokuserat på MMS-attackmetoden, men även MP4-videor inbäddade i webbsidor eller appar kan äventyra din telefon eller surfplatta.

Varför Stagefright-felet är farligt - det är inte bara MMS

Vissa kommentatorer har kallat denna attack "Stagefright", men det är faktiskt en attack på en komponent i Android som heter Stagefright. Detta är en multimediaspelarkomponent i Android. Den har en sårbarhet som kan utnyttjas - mest farligt via ett MMS, som är ett textmeddelande med inbäddade multimediekomponenter.

Många Android-telefontillverkare har oklokt valt att ge Stagefright-systembehörigheter, vilket är ett steg under root-åtkomst. Utnyttjande av Stagefright tillåter en angripare att köra artrirary-kod med antingen "media" eller "system" -behörigheter, beroende på hur enheten är konfigurerad. Systembehörigheter skulle ge angriparen i princip fullständig tillgång till sin enhet. Zimperium, organisationen som upptäckte och rapporterade problemet, erbjuder fler detaljer .

Vanliga Android-sms-appar hämtar automatiskt inkommande MMS-meddelanden. Det betyder att du kan komprometteras bara av att någon skickar ett meddelande till dig via telefonnätet. Med din telefon komprometterad kan en mask som använder denna sårbarhet läsa dina kontakter och skicka skadliga MMS-meddelanden till dina kontakter, sprida sig som en löpeld som Melissa-viruset gjorde redan 1999 med Outlook och e-postkontakter.

De första rapporterna fokuserade på MMS eftersom det var den farligaste vektorn Stagefright kunde dra nytta av. Men det är inte bara MMS. Som Trend Micro påpekade , Denna sårbarhet finns i komponenten “mediaserver” och en skadlig MP4-fil inbäddad på en webbsida kan utnyttja den - ja, bara genom att navigera till en webbsida i din webbläsare. En MP4-fil inbäddad i en app som vill utnyttja din enhet kan göra detsamma.

Är din smartphone eller surfplatta sårbar?

Din Android-enhet är förmodligen sårbar. Nittiofem procent av Android-enheter i naturen är utsatta för Stagefright.

För att kontrollera säkert, installera Stagefright Detector App från Google Play. Denna app skapades av Zimperium, som upptäckte och rapporterade Stagefright-sårbarheten. Det kommer att kontrollera din enhet och berätta om Stagefright har lappats på din Android-telefon eller inte.

Hur man förhindrar Stagefright-attacker om du är sårbar

Såvitt vi vet kommer Android-antivirusappar inte att rädda dig från Stagefright-attacker. De har inte nödvändigtvis tillräckligt med systembehörigheter för att fånga MMS-meddelanden och störa systemkomponenter. Google kan inte heller uppdatera Google Play Services-komponenten i Android för att åtgärda detta fel, en patchwork-lösning som Google ofta använder när säkerhetshål dyker upp.

För att verkligen hindra dig själv från att komprometteras måste du förhindra att din meddelandeapp som du väljer laddar ner och startar MMS-meddelanden. I allmänhet innebär detta att inaktivera inställningen "MMS auto-retrieval" i dess inställningar. När du får ett MMS-meddelande hämtas det inte automatiskt - du måste ladda ner det genom att trycka på en platshållare eller något liknande. Du riskerar inte om du inte väljer att ladda ner MMS.

Du borde inte göra det här. Om MMS kommer från någon du inte känner till, ignorera det definitivt. Om MMS är från en vän skulle det vara möjligt att deras telefon har äventyrats om en mask börjar ta fart. Det är säkrast att aldrig ladda ner MMS-meddelanden om din telefon är sårbar.

För att inaktivera automatisk hämtning av MMS-meddelanden, följ lämpliga steg för din meddelandeapp.

- Meddelanden (inbyggd i Android): Öppna Meddelanden, tryck på menyknappen och tryck på Inställningar. Rulla ner till avsnittet "Multimedia (MMS) -meddelanden" och avmarkera "Hämta automatiskt."

- budbärare (av Google): Öppna Messenger, tryck på menyn, tryck på Inställningar, tryck på Avancerat och inaktivera "Hämta automatiskt."

- hangouts (av Google): Öppna Hangouts, tryck på menyn och navigera till Inställningar> SMS. Avmarkera "Hämta SMS automatiskt" under Avancerat. (Om du inte ser SMS-alternativ här använder telefonen inte Hangouts för SMS. Inaktivera inställningen i SMS-appen du använder istället.)

- Meddelanden (av Samsung): Öppna Meddelanden och navigera till Mer> Inställningar> Fler inställningar. Tryck på Multimediameddelanden och inaktivera alternativet ”Hämta automatiskt”. Den här inställningen kan vara på en annan plats på olika Samsung-enheter som använder olika versioner av appen Messages.

Det är omöjligt att bygga en fullständig lista här. Öppna bara appen du använder för att skicka SMS-meddelanden (textmeddelanden) och leta efter ett alternativ som inaktiverar "automatisk hämtning" eller "automatisk nedladdning" av MMS-meddelanden.

Varning : Om du väljer att ladda ner ett MMS-meddelande är du fortfarande sårbar. Och eftersom Stagefright-sårbarheten inte bara är ett MMS-meddelandeproblem, kommer detta inte att skydda dig helt från alla typer av attacker.

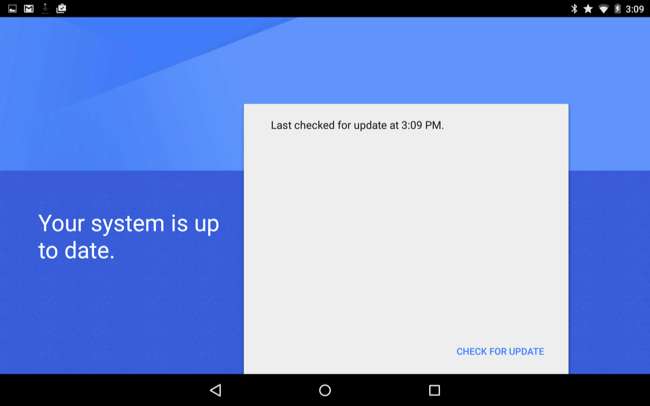

När får din telefon en lapp?

RELATERAD: Varför din Android-telefon inte får uppdateringar av operativsystemet och vad du kan göra åt det

I stället för att försöka kringgå felet skulle det vara bättre om din telefon bara fick en uppdatering som fixade den. Tyvärr är Android-uppdateringssituationen för närvarande en mardröm. Om du har en ny flaggskeppstelefon kan du förmodligen förvänta dig en uppgradering någon gång - förhoppningsvis. Om du har en äldre telefon, särskilt en nedre telefon, det finns en stor chans att du bara aldrig får en uppdatering .

- Nexus-enheter : Google har nu släppt uppdateringar för Nexus 4, Nexus 5, Nexus 6, Nexus 7 (2013), Nexus 9 och Nexus 10. Original Nexus 7 (2012) stöds uppenbarligen inte längre och kan inte lappas

- Samsung : Sprint har börjat pressa ut uppdateringar till Galaxy S5, S6, S6 Edge och Note Edge. Det är oklart när andra operatörer driver ut dessa uppdateringar.

Google also berättade Ars Technica att "de mest populära Android-enheterna" skulle få uppdateringen i augusti, inklusive:

- Samsung : Galaxy S3, S4 och Note 4, förutom telefonerna ovan.

- HTC : One M7, One M8 och One M9.

- LG : G2, G3 och G4.

- Sony : Xperia Z2, Z3, Z4 och Z3 Compact.

- Android One enheter som stöds av Google

Motorola har också meddelat att de kommer att lappa sina telefoner med uppdateringar som börjar i augusti, inklusive Moto X (första och andra generationen), Moto X Pro, Moto Maxx / Turbo, Moto G (första, andra och tredje generationen), Moto G med 4G LTE (första och andra generationen), Moto E (första och andra generationen), Moto E med 4G LTE (andra generationen), DROID Turbo och DROID Ultra / Mini / Maxx.

Google Nexus, Samsung och LG har alla åtagit sig att uppdatera sina telefoner med säkerhetsuppdateringar en gång i månaden. Men detta löfte gäller verkligen bara flaggskeppstelefoner och skulle kräva att operatörer samarbetar. Det är oklart hur bra det fungerar. Bärare kan eventuellt stå i vägen för dessa uppdateringar, och detta lämnar fortfarande ett stort antal - tusentals olika modeller - av telefoner som används utan uppdateringen.

Eller installera bara CyanogenMod

RELATERAD: 8 skäl att installera LineageOS på din Android-enhet

CyanogenMod är en tredjeparts anpassad ROM av Android som ofta används av entusiaster . Det ger en aktuell version av Android till enheter som tillverkarna slutat stödja. Detta är egentligen inte den perfekta lösningen för den genomsnittliga personen eftersom det kräver låsa upp telefonens bootloader . Men om din telefon stöds kan du använda det här tricket för att få en aktuell version av Android med aktuella säkerhetsuppdateringar. Det är inte en dålig idé att installera CyanogenMod om din telefon inte längre stöds av tillverkaren.

CyanogenMod har fixat Stagefright-sårbarheten i nattversionerna, och fixen bör snart göra den till den stabila versionen via en OTA-uppdatering.

Android har ett problem: De flesta enheter får inte säkerhetsuppdateringar

RELATERAD: Varför iPhones är säkrare än Android-telefoner

Detta är bara en av de många säkerhetshål som gamla Android-enheter bygger upp, tyvärr. Det är bara en särskilt dålig som får mer uppmärksamhet. Majoriteten av Android-enheter - alla enheter som kör Android 4.3 och äldre - har en sårbar webbläsarkomponent , till exempel. Detta kommer aldrig att korrigeras om inte enheterna uppgraderas till en nyare version av Android. Du kan skydda dig mot det genom att köra Chrome eller Firefox, men den sårbara webbläsaren kommer alltid att finnas på dessa enheter tills de byts ut. Tillverkare är inte intresserade av att hålla dem uppdaterade och underhållna, varför så många har vänt sig till CyanogenMod.

Google, tillverkare av Android-enheter och mobiloperatörer måste få ordning, eftersom den nuvarande metoden för uppdatering - eller snarare, inte uppdatering - Android-enheter leder till ett Android-ekosystem med enheter som bygger upp hål över tiden. Detta är varför iPhones är säkrare än Android-telefoner - iPhones får faktiskt säkerhetsuppdateringar. Apple har åtagit sig att uppdatera iPhones längre än Google (endast Nexus-telefoner), Samsung och LG förbinder sig också att uppgradera sina telefoner.

Du har nog hört det att använda Windows XP är farligt eftersom den inte längre uppdateras. XP kommer att fortsätta bygga upp säkerhetshål över tiden och bli mer och mer sårbara. Att använda de flesta Android-telefoner är på samma sätt - de får inte heller säkerhetsuppdateringar.

Vissa utnyttjande begränsningar kan hjälpa till att förhindra att en Stagefright-mask tar över miljoner Android-telefoner. Google hävdar att ASLR och andra skydd på nyare versioner av Android hjälper till att förhindra att Stagefright attackeras, och detta verkar vara delvis sant.

Vissa mobiloperatörer verkar också blockera potentiellt skadligt MMS-meddelande i slutet, vilket hindrar dem från att nå sårbara telefoner. Detta skulle hjälpa till att förhindra att en mask sprids via MMS-meddelanden, åtminstone på operatörer som vidtar åtgärder.

Bildkredit: Matteo Doni på Flickr