Android har en massiv sikkerhetsfeil i en komponent kjent som "Stagefright." Bare det å motta en ondsinnet MMS-melding kan føre til at telefonen din blir kompromittert. Det er overraskende at vi ikke har sett en orm som spres fra telefon til telefon som ormer gjorde i de tidlige Windows XP-dagene - alle ingrediensene er her.

Det er faktisk litt verre enn det høres ut. Media har i stor grad fokusert på MMS-angrepsmetoden, men selv MP4-videoer innebygd i websider eller apper kan kompromittere telefonen eller nettbrettet.

Hvorfor Stagefright-feilen er farlig - det er ikke bare MMS

Noen kommentatorer har kalt dette angrepet "Stagefright", men det er faktisk et angrep på en komponent i Android som heter Stagefright. Dette er en multimediaspillerkomponent i Android. Den har et sårbarhet som kan utnyttes - mest farlig via en MMS, som er en tekstmelding med innebygde multimediekomponenter.

Mange Android-telefonprodusenter har uklokt valgt å gi Stagefright-systemtillatelser, som er et trinn under root-tilgangen. Å utnytte Stagefright tillater en angriper å kjøre koden med enten “media” eller “system” tillatelse, avhengig av hvordan enheten er konfigurert. Systemtillatelser vil gi angriperen i utgangspunktet full tilgang til enheten sin. Zimperium, organisasjonen som oppdaget og rapporterte problemet, tilbyr mer informasjon .

Vanlige Android-tekstmeldingsapper henter automatisk innkommende MMS-meldinger. Dette betyr at du kan bli kompromittert bare av at noen sender deg en melding over telefonnettverket. Når telefonen din er kompromittert, kan en orm som bruker dette sikkerhetsproblemet lese kontaktene dine og sende ondsinnede MMS-meldinger til kontaktene dine, og spre seg som et ild i bål som Melissa-viruset gjorde i 1999 ved hjelp av Outlook og e-postkontakter.

Første rapporter fokuserte på MMS fordi det var den farligste vektoren Stagefright kunne dra nytte av. Men det er ikke bare MMS. Som Trend Micro påpekte , Dette sikkerhetsproblemet er i "mediaserver" -komponenten, og en ondsinnet MP4-fil innebygd på en webside kan utnytte den - ja, bare ved å navigere til en webside i nettleseren din. En MP4-fil innebygd i en app som ønsker å utnytte enheten din, kan gjøre det samme.

Er smarttelefonen eller nettbrettet ditt sårbart?

Android-enheten din er sannsynligvis sårbar. Nittifem prosent av Android-enheten i naturen er sårbar for Stagefright.

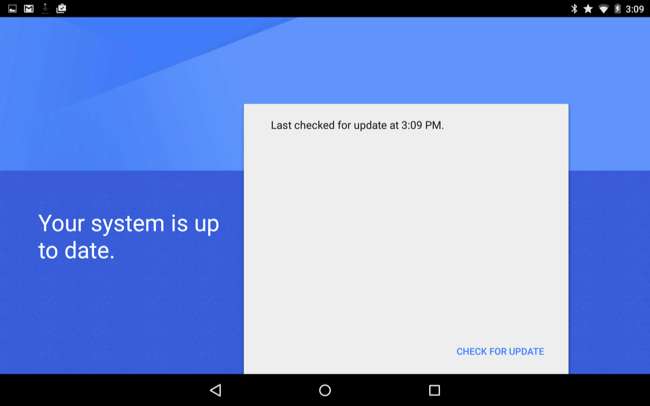

For å sjekke sikkert, installer Stagefright Detector App fra Google Play. Denne appen ble laget av Zimperium, som oppdaget og rapporterte Stagefright-sårbarheten. Det vil sjekke enheten din og fortelle deg om Stagefright har blitt lappet på Android-telefonen din eller ikke.

Slik forhindrer du Stagefright-angrep hvis du er sårbar

Så vidt vi vet, vil Android-antivirusapper ikke redde deg fra Stagefright-angrep. De har ikke nødvendigvis nok systemtillatelser til å avskjære MMS-meldinger og forstyrre systemkomponenter. Google kan heller ikke oppdater Google Play Services-komponenten i Android for å fikse denne feilen, bruker en patchwork-løsning ofte når sikkerhetshull dukker opp.

For å virkelig forhindre at du blir kompromittert, må du forhindre at meldingsappen du velger, laster ned og starter MMS-meldinger. Generelt sett betyr dette at du deaktiverer innstillingen “MMS auto-retrieval” i innstillingene. Når du mottar en MMS-melding, lastes den ikke ned automatisk - du må laste den ned ved å trykke på en plassholder eller noe lignende. Du vil ikke være i fare med mindre du velger å laste ned MMS.

Du burde ikke gjøre dette. Hvis MMS er fra noen du ikke kjenner, kan du definitivt ignorere den. Hvis MMS er fra en venn, ville det være mulig at telefonen deres har blitt kompromittert hvis en orm begynner å ta av. Det er tryggest å aldri laste ned MMS-meldinger hvis telefonen din er sårbar.

For å deaktivere automatisk henting av MMS-meldinger, følg de riktige trinnene for meldingsappen din.

- Meldinger (innebygd i Android): Åpne Meldinger, trykk på menyknappen og trykk på Innstillinger. Rull ned til delen "Multimedia (MMS)" og fjern merket for "Auto-retrieve."

- budbringer (av Google): Åpne Messenger, trykk på menyen, trykk på Innstillinger, trykk på Avansert, og deaktiver "Automatisk henting."

- hangouts (av Google): Åpne Hangouts, trykk på menyen og naviger til Innstillinger> SMS. Fjern avmerkingen for “Auto hente SMS” under Avansert. (Hvis du ikke ser SMS-alternativer her, bruker telefonen ikke Hangouts for SMS. Deaktiver innstillingen i SMS-appen du bruker i stedet.)

- Meldinger (av Samsung): Åpne Meldinger og naviger til Mer> Innstillinger> Flere innstillinger. Trykk på multimediemeldinger og deaktiver alternativet “Auto retrieve”. Denne innstillingen kan være på et annet sted på forskjellige Samsung-enheter, som bruker forskjellige versjoner av Messages-appen.

Det er umulig å lage en komplett liste her. Bare åpne appen du bruker for å sende SMS-meldinger (tekstmeldinger) og se etter et alternativ som vil deaktivere "automatisk henting" eller "automatisk nedlasting" av MMS-meldinger.

Advarsel : Hvis du velger å laste ned en MMS-melding, er du fortsatt sårbar. Siden Stagefright-sårbarheten ikke bare er et MMS-meldingsproblem, vil dette ikke beskytte deg mot alle typer angrep.

Når får telefonen en oppdatering?

I SLEKT: Hvorfor Android-telefonen din ikke får operativsystemoppdateringer, og hva du kan gjøre med det

I stedet for å prøve å omgå feilen, ville det være bedre om telefonen nettopp mottok en oppdatering som løste den. Dessverre er Android-oppdateringssituasjonen for tiden et mareritt. Hvis du har en nylig flaggskiptelefon, kan du sannsynligvis forvente en oppgradering på et tidspunkt - forhåpentligvis. Hvis du har en eldre telefon, spesielt en lavere telefon, det er en god sjanse for at du bare aldri vil motta en oppdatering .

- Nexus-enheter : Google har nå gitt ut oppdateringer for Nexus 4, Nexus 5, Nexus 6, Nexus 7 (2013), Nexus 9 og Nexus 10. Den opprinnelige Nexus 7 (2012) støttes tilsynelatende ikke lenger og vil ikke bli lappet

- Samsung : Sprint har begynt å presse ut oppdateringer til Galaxy S5, S6, S6 Edge og Note Edge. Det er uklart når andre operatører skyver disse oppdateringene ut.

Google også fortalte Ars Technica at "de mest populære Android-enhetene" skulle få oppdateringen i august, inkludert:

- Samsung : Galaxy S3, S4 og Note 4, i tillegg til telefonene ovenfor.

- HTC : One M7, One M8 og One M9.

- LG : G2, G3 og G4.

- Sony : Xperia Z2, Z3, Z4 og Z3 Compact.

- Android One enheter som støttes av Google

Motorola har også kunngjort at de vil lappe telefonene sine med oppdateringer som begynner i august, inkludert Moto X (1. og 2. generasjon), Moto X Pro, Moto Maxx / Turbo, Moto G (1., 2. og 3. generasjon), Moto G med 4G LTE (1. og 2. generasjon), Moto E (1. og 2. generasjon), Moto E med 4G LTE (2. generasjon), DROID Turbo og DROID Ultra / Mini / Maxx.

Google Nexus, Samsung og LG har alle forpliktet seg til å oppdatere telefonene sine med sikkerhetsoppdateringer en gang i måneden. Imidlertid gjelder dette løftet bare flaggskiptelefoner og vil kreve at transportører samarbeider. Det er uklart hvor godt dette vil fungere. Bærere kan potensielt stå i veien for disse oppdateringene, og dette etterlater fortsatt et stort antall - tusenvis av forskjellige modeller - av brukte telefoner uten oppdateringen.

Eller bare installer CyanogenMod

I SLEKT: 8 grunner til å installere LineageOS på Android-enheten din

CyanogenMod er en tredjeparts tilpasset ROM av Android som ofte brukes av entusiaster . Den bringer en nåværende versjon av Android til enheter som produsentene har sluttet å støtte. Dette er egentlig ikke den ideelle løsningen for den gjennomsnittlige personen slik den krever låse opp telefonens bootloader . Men hvis telefonen din støttes, kan du bruke dette trikset for å få en nåværende versjon av Android med gjeldende sikkerhetsoppdateringer. Det er ikke en dårlig idé å installere CyanogenMod hvis telefonen ikke lenger støttes av produsenten.

CyanogenMod har løst Stagefright-sårbarheten i nattversjonene, og løsningen bør snart komme til den stabile versjonen via en OTA-oppdatering.

Android har et problem: De fleste enheter får ikke sikkerhetsoppdateringer

I SLEKT: Hvorfor iPhones er sikrere enn Android-telefoner

Dette er bare en av de mange sikkerhetshullene gamle Android-enheter bygger opp, dessverre. Det er bare en spesielt dårlig som får mer oppmerksomhet. De fleste Android-enheter - alle enheter som kjører Android 4.3 og eldre - har en sårbar nettleserkomponent , for eksempel. Dette blir aldri lappet med mindre enhetene oppgraderer til en nyere versjon av Android. Du kan beskytte deg mot det ved å kjøre Chrome eller Firefox, men den sårbare nettleseren vil alltid være på disse enhetene til de byttes ut. Produsenter er ikke interessert i å holde dem oppdatert og vedlikeholdt, og det er derfor så mange mennesker har henvendt seg til CyanogenMod.

Google, produsenter av Android-enheter og mobiloperatører må ordne seg, da den nåværende metoden for oppdatering - eller rettere, ikke oppdatering - Android-enheter fører til et Android-økosystem med enheter som bygger hull over tid. Dette er hvorfor iPhones er sikrere enn Android-telefoner - iPhones får faktisk sikkerhetsoppdateringer. Apple har forpliktet seg til å oppdatere iPhones lenger enn Google (bare Nexus-telefoner), Samsung og LG vil også oppgradere telefonene sine.

Du har sikkert hørt det å bruke Windows XP er farlig fordi den ikke lenger oppdateres. XP vil fortsette å bygge opp sikkerhetshull over tid og bli mer og mer sårbar. Å bruke de fleste Android-telefoner er på samme måte - de mottar heller ikke sikkerhetsoppdateringer.

Noen utnytter begrensninger kan bidra til å forhindre at en Stagefright-orm tar over millioner av Android-telefoner. Google hevder at ASLR og annen beskyttelse på nyere versjoner av Android bidrar til å forhindre at Stagefright blir angrepet, og dette ser ut til å være delvis sant.

Noen mobiloperatører ser ut til å blokkere potensielt ondsinnet MMS-melding på slutten, og forhindrer dem i å nå sårbare telefoner. Dette vil bidra til å forhindre at en orm sprer seg via MMS-meldinger, i det minste på operatører som tar grep.

Bildekreditt: Matteo Doni på Flickr