एंड्रॉइड में "स्टेजफ्राइट" नामक एक घटक में एक विशाल सुरक्षा बग है। बस एक दुर्भावनापूर्ण MMS संदेश प्राप्त करने से आपका फ़ोन समझौता हो सकता है। यह आश्चर्य की बात है कि हमने एक कृमि को फोन से फोन पर फैलते देखा है जैसे कि शुरुआती विंडोज एक्सपी दिनों में कृमि - सभी सामग्री यहां मौजूद थी।

यह वास्तव में लगता है की तुलना में थोड़ा खराब है। मीडिया ने मोटे तौर पर एमएमएस हमले की विधि पर ध्यान केंद्रित किया है, लेकिन यहां तक कि वेब पेज या ऐप में एम्बेडेड MP4 वीडियो आपके फोन या टैबलेट से समझौता कर सकते हैं।

स्टेजफ्राइट का पंजा क्यों खतरनाक है - यह सिर्फ एमएमएस नहीं है

कुछ टिप्पणीकारों ने इस हमले को "स्टेजफ्राइट" कहा है, लेकिन यह वास्तव में एंड्रॉइड में स्टेजफ्राइट नामक एक घटक पर हमला है। यह एंड्रॉइड में एक मल्टीमीडिया प्लेयर घटक है। इसकी एक भेद्यता है जिसका शोषण किया जा सकता है - सबसे खतरनाक एक एमएमएस के माध्यम से, जो कि एम्बेडेड मल्टीमीडिया घटकों के साथ एक पाठ संदेश है।

कई एंड्रॉइड फोन निर्माताओं ने स्टेजफ्राइट सिस्टम की अनुमति देने के लिए अनजाने में चुना है, जो रूट एक्सेस से एक कदम नीचे है। स्टेजफ्राइट को एक्सप्लॉइट करना एक हमलावर को "मीडिया" या "सिस्टम" अनुमतियों के साथ डिवाइस को चलाने के तरीके के आधार पर शानदार कोड चलाने की अनुमति देता है। सिस्टम की अनुमति हमलावर को मूल रूप से उनके उपकरण के लिए पूरा उपकर देगी। जिम्परियम, संगठन ने इस मुद्दे की खोज और रिपोर्ट की, प्रस्ताव अधिक जानकारी .

विशिष्ट एंड्रॉइड टेक्स्ट मैसेजिंग ऐप स्वचालित रूप से आने वाले एमएमएस संदेशों को पुनः प्राप्त करते हैं। इसका मतलब है कि आपको किसी व्यक्ति द्वारा टेलीफोन नेटवर्क पर संदेश भेजने से समझौता किया जा सकता है। आपके फ़ोन के साथ छेड़छाड़ करने पर, इस भेद्यता का उपयोग करने वाला कीड़ा आपके संपर्कों को पढ़ सकता है और आपके संपर्कों में दुर्भावनापूर्ण MMS संदेश भेज सकता है, मेलिसा वायरस की तरह जंगल की आग की तरह फैलता है जो 1999 में आउटलुक और ईमेल संपर्कों का उपयोग करके वापस आया था।

प्रारंभिक रिपोर्टों ने एमएमएस पर ध्यान केंद्रित किया क्योंकि यह सबसे संभावित खतरनाक वेक्टर स्टेजफ्राइट का लाभ ले सकता था। लेकिन यह सिर्फ एमएमएस नहीं है। जैसा ट्रेंड माइक्रो ने बताया , यह भेद्यता "औसत दर्जे का" घटक में है और एक वेब पेज पर एम्बेड की गई एक दुर्भावनापूर्ण MP4 फ़ाइल इसका शोषण कर सकती है - हाँ, बस अपने वेब ब्राउज़र में एक वेब पेज पर नेविगेट करके। एक MP4 फ़ाइल एक ऐप में एम्बेडेड है जो आपके डिवाइस का शोषण करना चाहती है।

क्या आपका स्मार्टफोन या टैबलेट कमजोर है?

आपका एंड्रॉइड डिवाइस संभवतः कमजोर है। जंगली में पचहत्तर प्रतिशत Android डिवाइस स्टेजफ्राइट की चपेट में है।

सुनिश्चित करने के लिए जाँच करने के लिए, स्थापित करें स्टेजफ्राइट डिटेक्टर ऐप Google Play से। यह ऐप Zimperium द्वारा बनाया गया था, जिसने स्टेजफ्राइट भेद्यता की खोज और रिपोर्ट की थी। यह आपके डिवाइस की जांच करेगा और आपको बताएगा कि स्टेजफ्राइट को आपके एंड्रॉइड फोन पर पैच किया गया है या नहीं।

यदि आप कमजोर हैं, तो स्टेजफ्राइट हमलों को कैसे रोकें

जहां तक हम जानते हैं, एंड्रॉइड एंटीवायरस ऐप्स आपको स्टेजफ्राइट हमलों से नहीं बचा सकते हैं। MMS संदेशों को रोकने और सिस्टम घटकों के साथ हस्तक्षेप करने के लिए उनके पास आवश्यक रूप से पर्याप्त सिस्टम अनुमति नहीं है। Google भी नहीं कर सकता Android में Google Play Services घटक को अपडेट करें इस बग को ठीक करने के लिए, एक पैचवर्क समाधान Google अक्सर तब काम करता है जब सुरक्षा छेद दिखाई देते हैं।

वास्तव में खुद को समझौता करने से रोकने के लिए, आपको अपने मैसेजिंग ऐप को एमएमएस संदेशों को डाउनलोड करने और लॉन्च करने से रोकने की आवश्यकता है। सामान्य तौर पर, इसका अर्थ है "MMS ऑटो-रिट्रीवल" सेटिंग में इसकी सेटिंग को अक्षम करना। जब आपको एक MMS संदेश प्राप्त होता है, तो यह स्वचालित रूप से डाउनलोड नहीं होता है - आपको किसी प्लेसहोल्डर या कुछ इसी तरह का टैप करके इसे डाउनलोड करना होगा। जब तक आप MMS डाउनलोड करना नहीं चुनते तब तक आपको जोखिम नहीं होगा।

आपको ऐसा नहीं करना चाहिए यदि एमएमएस किसी ऐसे व्यक्ति से है जिसे आप नहीं जानते हैं, तो उसे अनदेखा करें। अगर MMS किसी मित्र का है, तो यह संभव होगा कि अगर किसी कीड़े ने उतारना शुरू कर दिया तो उनका फोन समझौता कर लिया गया। यदि आपका फोन असुरक्षित है तो एमएमएस संदेशों को कभी डाउनलोड नहीं करना सबसे सुरक्षित है।

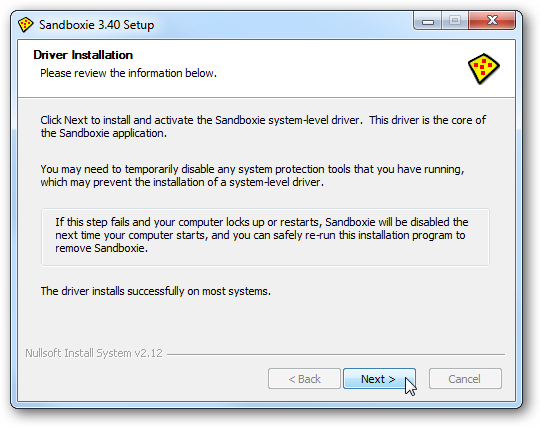

एमएमएस संदेश ऑटो-पुनर्प्राप्ति को अक्षम करने के लिए, अपने संदेश अनुप्रयोग के लिए उपयुक्त चरणों का पालन करें।

- संदेश (एंड्रॉइड में बनाया गया): मैसेजिंग खोलें, मेनू बटन टैप करें, और सेटिंग्स टैप करें। "मल्टीमीडिया (MMS) संदेश" अनुभाग तक स्क्रॉल करें और "ऑटो पुनर्प्राप्त करें" को अनचेक करें।

- मैसेंजर (Google द्वारा): मैसेंजर खोलें, मेनू टैप करें, सेटिंग्स टैप करें, उन्नत टैप करें, और "ऑटो पुनर्प्राप्त करें" को अक्षम करें।

- hangouts (Google द्वारा): हैंगआउट खोलें, मेनू टैप करें, और सेटिंग> एसएमएस पर जाएं। उन्नत के तहत "ऑटो पुनर्प्राप्त एसएमएस" को अनचेक करें। (यदि आप यहाँ एसएमएस के विकल्प नहीं देखते हैं, तो आपका फ़ोन एसएमएस के लिए Hangouts का उपयोग नहीं कर रहा है। आपके द्वारा उपयोग किए जाने वाले एसएमएस ऐप में सेटिंग अक्षम करें।)

- संदेश (सैमसंग द्वारा): संदेश खोलें और अधिक> सेटिंग्स> अधिक सेटिंग्स पर जाएं। मल्टीमीडिया संदेश टैप करें और "ऑटो पुनर्प्राप्त करें" विकल्प को अक्षम करें। यह सेटिंग अलग-अलग सैमसंग उपकरणों पर एक अलग स्थान पर हो सकती है, जो संदेश ऐप के विभिन्न संस्करणों का उपयोग करते हैं।

यहां पूरी सूची बनाना असंभव है। एसएमएस संदेश (टेक्स्ट संदेश) भेजने के लिए आपके द्वारा उपयोग किए जाने वाले ऐप को खोलें और एक विकल्प खोजें जो एमएमएस संदेशों के "ऑटो पुनर्प्राप्त" या "स्वचालित डाउनलोड" को अक्षम कर देगा।

चेतावनी : यदि आप MMS संदेश डाउनलोड करना चुनते हैं, तो आप अभी भी असुरक्षित हैं। और, स्टेजफ्राइट भेद्यता के रूप में सिर्फ एक एमएमएस संदेश मुद्दा नहीं है, यह पूरी तरह से हर प्रकार के हमले से आपकी रक्षा नहीं करेगा।

जब आपका फोन एक पैच हो रहा है?

सम्बंधित: क्यों आपका Android फोन ऑपरेटिंग सिस्टम अपडेट नहीं कर रहा है और आप इसके बारे में क्या कर सकते हैं

बग के आसपास काम करने का प्रयास करने के बजाय, यह बेहतर होगा यदि आपके फोन को केवल एक अपडेट प्राप्त हुआ जिसने इसे तय किया। दुर्भाग्य से, एंड्रॉइड अपडेट की स्थिति वर्तमान में एक बुरा सपना है। यदि आपके पास हाल ही में फ्लैगशिप फोन है, तो आप शायद किसी बिंदु पर अपग्रेड की उम्मीद कर सकते हैं - उम्मीद है। यदि आपके पास पुराना फोन है, विशेष रूप से लोअर-एंड फोन, एक अच्छा मौका है जब आप कभी भी अपडेट प्राप्त नहीं करेंगे .

- Nexus उपकरण : Google ने अब Nexus 4, Nexus 5, Nexus 6, Nexus 7 (2013), Nexus 9, और Nexus 10 के अपडेट जारी कर दिए हैं। मूल Nexus 7 (2012) जाहिर तौर पर समर्थित नहीं है और इसे पैच नहीं किया जाएगा।

- सैमसंग : स्प्रिंट ने गैलेक्सी एस 5, एस 6, एस 6 एज और नोट एज को अपडेट करना शुरू कर दिया है। यह स्पष्ट नहीं है कि अन्य वाहक इन अपडेट को कैसे आगे बढ़ा रहे हैं।

गूगल भी आर्स टेक्नीका को बताया "सबसे लोकप्रिय एंड्रॉइड डिवाइस" को अगस्त में अपडेट मिलेगा, जिसमें शामिल हैं:

- सैमसंग : गैलेक्सी S3, S4, और नोट 4, उपरोक्त फोन के अलावा।

- एचटीसी : द वन एम 7, वन एम 8 और वन एम 9।

- लग : जी 2, जी 3, और जी 4।

- सोनी : एक्सपीरिया जेड 2, जेड 3, जेड 4 और जेड 3 कॉम्पैक्ट।

- एंड्रॉयड वन Google द्वारा समर्थित उपकरण

मोटोरोला ने यह भी घोषणा की है कि वह अपने फोन को अगस्त में शुरू होने वाले अपडेट के साथ पेश करेगा, जिसमें Moto X (1st और 2nd जेनरेशन), Moto X Pro, Moto Maxx / Turbo, Moto G (1st, 2nd और 3rd जेनरेशन) शामिल हैं, Moto G 4 जी एलटीई (पहली और दूसरी पीढ़ी) के साथ, मोटो ई (पहली और दूसरी पीढ़ी), 4 जी एलटीई (2 वीं पीढ़ी) के साथ मोटो ई, ड्रॉप टर्बो और ड्रॉयड अल्ट्रा / मिनी / मैक्सएक्स।

Google Nexus, Samsung, और LG ने प्रति माह एक बार सुरक्षा अपडेट के साथ अपने फोन को अपडेट करने के लिए प्रतिबद्ध किया है। हालांकि, यह वादा केवल प्रमुख फोन पर ही लागू होता है और इसके लिए वाहक को सहयोग की आवश्यकता होगी। यह स्पष्ट नहीं है कि यह कितना कारगर होगा। वाहक संभावित रूप से इन अद्यतनों के रास्ते में खड़े हो सकते हैं, और यह अभी भी बड़ी संख्या में - हजारों अलग-अलग मॉडल - अपडेट के बिना इन-उपयोग फोन का उपयोग करता है।

या, बस CyanogenMod स्थापित करें

सम्बंधित: 8 कारण अपने Android डिवाइस पर वंश स्थापित करने के लिए

CyanogenMod एंड्रॉइड का एक तृतीय-पक्ष कस्टम रोम है जो अक्सर उत्साही लोगों द्वारा उपयोग किया जाता है । यह उन उपकरणों के लिए एंड्रॉइड का एक वर्तमान संस्करण लाता है जो निर्माताओं ने समर्थन करना बंद कर दिया है। यह वास्तव में औसत व्यक्ति के लिए आदर्श समाधान नहीं है क्योंकि इसकी आवश्यकता है आपके फ़ोन के बूटलोडर को अनलॉक करना । लेकिन, यदि आपका फोन समर्थित है, तो आप वर्तमान सुरक्षा अपडेट के साथ एंड्रॉइड के वर्तमान संस्करण को प्राप्त करने के लिए इस ट्रिक का उपयोग कर सकते हैं। यह स्थापित करने के लिए एक बुरा विचार नहीं है CyanogenMod यदि आपका फ़ोन अब इसके निर्माता द्वारा समर्थित नहीं है।

CyanogenMod ने रात के संस्करणों में स्टेजफ्रेट भेद्यता को निर्धारित किया है, और इसे ओटीए अपडेट के माध्यम से जल्द ही स्थिर संस्करण में ठीक करना चाहिए।

Android में एक समस्या है: अधिकांश उपकरण सुरक्षा अद्यतन प्राप्त नहीं करते हैं

सम्बंधित: क्यों iPhones Android फ़ोन से अधिक सुरक्षित हैं

यह कई सुरक्षा छेदों में से एक है जो पुराने एंड्रॉइड डिवाइसों का निर्माण करता है, दुख की बात है। यह सिर्फ एक विशेष रूप से बुरा है जो अधिक ध्यान आकर्षित कर रहा है। Android उपकरणों के अधिकांश - Android 4.3 और पुराने सभी उपकरण चल रहे हैं - एक असुरक्षित वेब ब्राउज़र घटक है , उदाहरण के लिए। जब तक कि डिवाइस एंड्रॉइड के नए संस्करण में अपग्रेड न हो जाए, इसे कभी भी पैच नहीं किया जाएगा। आप क्रोम या फ़ायरफ़ॉक्स चलाकर इसके खिलाफ खुद को बचाने में मदद कर सकते हैं, लेकिन यह असुरक्षित ब्राउज़र हमेशा उन उपकरणों पर रहेगा, जब तक वे प्रतिस्थापित नहीं होते। निर्माता उन्हें अद्यतन रखने और बनाए रखने में रुचि नहीं रखते हैं, यही वजह है कि इतने सारे लोग CyanogenMod में बदल गए हैं।

Google, Android उपकरण निर्माताओं और सेलुलर वाहक को अद्यतन करने की वर्तमान पद्धति के रूप में, क्रम में अपना कार्य प्राप्त करने की आवश्यकता है - या बल्कि, अद्यतन नहीं - एंड्रॉइड डिवाइस एंड्रॉइड पारिस्थितिकी तंत्र के लिए समय के साथ छेद बनाने वाले उपकरणों के साथ अग्रणी है। ये है क्यों iPhone फोन की तुलना में iPhones अधिक सुरक्षित हैं - आईफ़ोन को वास्तव में सुरक्षा अपडेट मिलते हैं। Apple ने Google (Nexus फोन) से अधिक समय के लिए iPhones को अपडेट करने के लिए प्रतिबद्ध किया है, सैमसंग और एलजी भी अपने फोन को अपग्रेड करने के लिए आ रहे हैं।

आपने शायद यही सुना है Windows XP का उपयोग करना खतरनाक है क्योंकि यह अब अपडेट नहीं किया जा रहा है। XP समय के साथ सुरक्षा छेद का निर्माण करना जारी रखेगा और अधिक से अधिक कमजोर हो जाएगा। वैसे, अधिकांश एंड्रॉइड फोन का उपयोग करना एक ही तरीका है - वे सुरक्षा अद्यतन प्राप्त नहीं कर रहे हैं।

कुछ शोषण शमन एक स्टेजफ्रेट कृमि को लाखों एंड्रॉइड फोन लेने से रोकने में मदद कर सकते हैं। Google का तर्क है कि Android के अधिक हाल के संस्करणों पर ASLR और अन्य सुरक्षा स्टेजफ्राइट को हमला करने से रोकने में मदद करते हैं, और यह आंशिक रूप से सही प्रतीत होता है।

कुछ सेलुलर वाहक भी संभावित रूप से दुर्भावनापूर्ण एमएमएस संदेश को अपने अंत में रोकते हुए दिखाई देते हैं, जो उन्हें कभी भी कमजोर फोन तक पहुंचने से रोकते हैं। यह एमएमएस संदेशों के माध्यम से एक कृमि को फैलने से रोकने में मदद करेगा, कम से कम वाहक कार्रवाई करने पर।

छवि क्रेडिट: फ़्लिकर पर माटेओ डोनी