În prima zi a anului 2016, Mozilla a încheiat asistența pentru o tehnologie de securitate slabită numită SHA-1 în browserul web Firefox. Aproape imediat, și-au inversat decizia, deoarece ar reduce accesul la unele site-uri web mai vechi. Dar, în februarie 2017, temerile lor s-au împlinit în cele din urmă: cercetătorii au rupt SHA-1 prin crearea primul atac de coliziune din lumea reală . Iată ce înseamnă toate acestea.

Ce este SHA-1?

SHA din SHA-1 înseamnă Algoritm securizat Hash , și, pur și simplu, vă puteți gândi la asta ca la un fel de problemă sau metodă matematică care amestecă datele care sunt puse în ea . Dezvoltat de NSA din Statele Unite, este o componentă de bază a multor tehnologii utilizate pentru a cripta transmisii importante pe internet. Metodele comune de criptare SSL și TLS, despre care s-ar putea să fi auzit, pot folosi o funcție hash precum SHA-1 pentru a crea certificatele semnate pe care le vedeți în bara de instrumente a browserului.

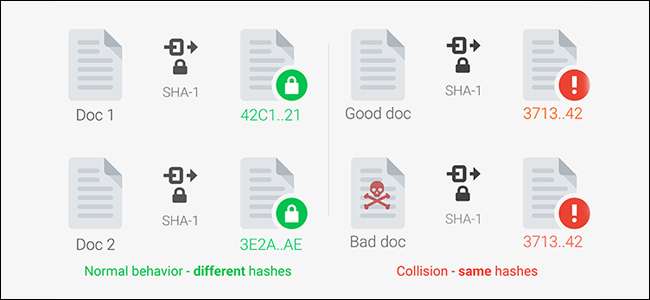

Nu vom intra adânc în matematică și informatică pentru niciuna dintre funcțiile SHA, dar iată ideea de bază. Un „hash” este un cod unic bazat pe introducerea oricăror date . Chiar și șirul de litere mic, aleatoriu introdus într-o funcție hash, cum ar fi SHA-1, va returna un număr lung și setat de caractere, ceea ce face imposibilă (potențial) readucerea șirului de caractere la datele originale. Acesta este modul în care funcționează de obicei stocarea parolelor. Când creați o parolă, introducerea parolei dvs. este hash și stocată de server. La întoarcere, când introduceți parola, aceasta este din nou hash. Dacă se potrivește cu hash-ul original, se poate presupune că intrarea este aceeași și vi se va acorda acces la datele dvs.

Funcțiile Hash sunt utile în primul rând deoarece fac mai ușor să afli dacă intrarea, de exemplu, un fișier sau o parolă, s-a schimbat. Când datele de intrare sunt secrete, ca o parolă, hash-ul este aproape imposibil de inversat și de recuperat datele originale (cunoscută și sub numele de „cheie”). Acest lucru este puțin diferit de „criptare”, al cărui scop este amestecarea datelor în scopul descriptării acestora ulterior , folosind cifre și chei secrete. Hash-urile sunt menite pur și simplu să asigure integritatea datelor - pentru a vă asigura că totul este la fel. Git, software-ul de control și distribuție a versiunii pentru codul sursă deschisă, folosește hashuri SHA-1 tocmai din acest motiv .

Acestea sunt o mulțime de informații tehnice, dar pentru a le spune simplu: un hash nu este același lucru cu criptarea, deoarece este folosit pentru a identifica dacă s-a schimbat un fișier .

Cum mă afectează această tehnologie?

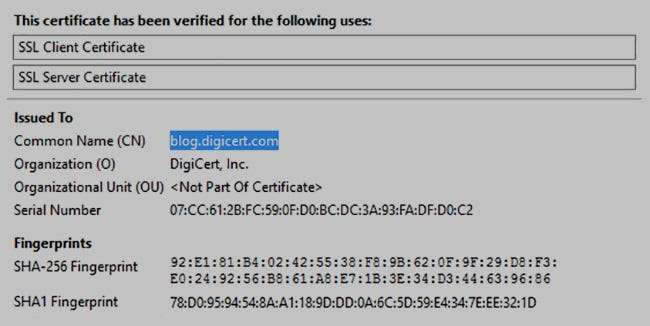

Să presupunem că trebuie să vizitați un site privat. Banca dvs., adresa de e-mail, chiar și contul dvs. Facebook - toate folosesc criptarea pentru a păstra datele private pe care le trimiteți. Un site web profesional va furniza criptarea prin obținerea unui certificat de la o autoritate de încredere - o terță parte, de încredere pentru a se asigura că criptarea este la nivel, privată între site-ul web și utilizator și nu este spionată de nicio altă parte. Această relație cu terțul, numită Autoritățile de certificare , sau CA , este crucial, deoarece orice utilizator poate crea un certificat „autosemnat” - puteți chiar faceți-o singur pe o mașină care rulează Linux cu Openssl . Symantec și Digicert sunt, de exemplu, două companii CA cunoscute pe scară largă.

Să parcurgem un scenariu teoretic: How-To Geek dorește să păstreze sesiunile utilizatorilor conectate private cu criptare, așa că solicită o CA ca Symantec cu o Cerere de semnare a certificatului , sau CSR . Ei creează un cheie publică și cheie privată pentru criptarea și decriptarea datelor trimise prin internet. Solicitarea CSR trimite cheia publică către Symantec împreună cu informații despre site-ul web. Symantec verifică cheia în raport cu înregistrarea sa pentru a verifica dacă datele sunt neschimbate de toate părțile, deoarece orice modificare mică a datelor face ca hash-ul să fie radical diferit.

Acele chei publice și certificate digitale sunt semnate prin funcții hash, deoarece rezultatele acestor funcții sunt ușor de văzut. O cheie publică și un certificat cu un hash verificat de la Symantec (în exemplul nostru), o autoritate, asigură un utilizator de How-To Geek că cheia este neschimbată și nu este trimisă de la cineva rău intenționat.

Deoarece hash-ul este ușor de monitorizat și imposibil de inversat (unii ar spune „dificil”), semnătura hash corectă și verificată înseamnă că certificatul și conexiunea pot fi de încredere, iar datele pot fi acceptate pentru a fi trimise criptate de la un capăt la altul . Dar dacă hashul nu era de fapt unic ?

Ce este un atac de coliziune și este posibil în lumea reală?

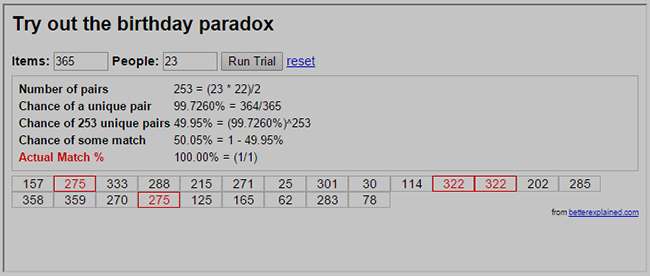

S-ar putea să fi auzit de „Problema zilei de naștere” în matematică , deși este posibil să nu fi știut cum s-a numit. Ideea de bază este că, dacă aduni un grup suficient de mare de oameni, șansele sunt destul de mari ca două sau mai multe persoane să aibă aceeași zi de naștere. De fapt, mai mare decât v-ați aștepta - suficient încât să pară o coincidență ciudată. Într-un grup cât mai mic de 23 de persoane, există 50% șanse ca doi să împărtășească ziua de naștere.

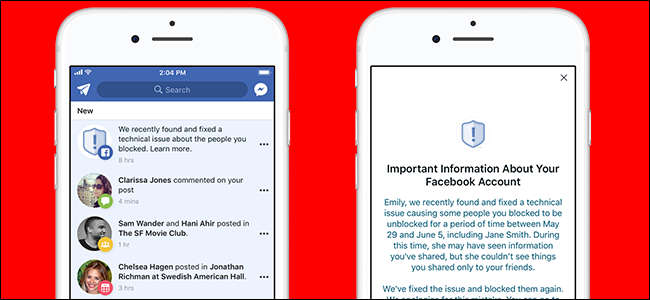

Aceasta este slăbiciunea inerentă a tuturor hashurilor, inclusiv SHA-1. Teoretic, funcția SHA ar trebui să creeze un hash unic pentru orice date care sunt introduse, dar pe măsură ce crește numărul de hashuri, devine mai probabil ca diferite perechi de date să poată crea același hash. Deci, s-ar putea crea un certificat de încredere cu un hash identic cu un certificat de încredere. Dacă v-ar determina să instalați acel certificat de încredere, acesta s-ar putea masca drept de încredere și să distribuie date rău intenționate.

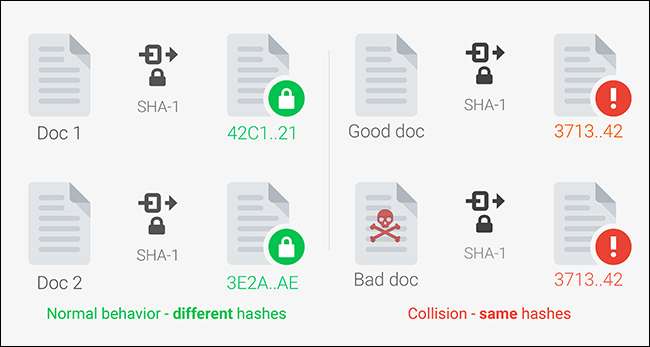

Găsirea hashurilor potrivite în cadrul a două fișiere se numește a atac de coliziune . Se știe că cel puțin un atac de coliziune la scară largă s-a întâmplat deja pentru hash-urile MD5. Dar pe 27 februarie 2017, Google a anunțat Spulberat , prima coliziune realizată vreodată pentru SHA-1. Google a reușit să creeze un fișier PDF care avea același hash SHA-1 ca un alt fișier PDF, în ciuda conținutului diferit.

SHAttered a fost efectuat pe un fișier PDF. PDF-urile sunt un format de fișier relativ slab; se pot face multe modificări minuscule, la nivel de biți, fără a împiedica cititorii să o deschidă sau să provoace diferențe vizibile. PDF-urile sunt, de asemenea, adesea folosite pentru a livra programe malware. În timp ce SHAttered ar putea funcționa pe alte tipuri de fișiere, cum ar fi ISO-urile, certificatele sunt specificate rigid, făcând un astfel de atac puțin probabil.

Deci, cât de ușor este acest atac? SHAttered s-a bazat pe un metodă descoperit de Marc Stevens în 2012, care a necesitat peste 2 ^ 60,3 (9,223 quintilioane) de operații SHA-1 - un număr uluitor. Cu toate acestea, această metodă este încă de 100.000 de ori mai puține operațiuni decât ar fi necesare pentru a obține același rezultat cu forță brută. Google a descoperit că, cu 110 plăci grafice high-end care funcționează în paralel, ar dura aproximativ un an pentru a produce o coliziune. Închirierea acestui timp de calcul de la Amazon AWS ar costa aproximativ 110.000 de dolari. Rețineți că, odată cu scăderea prețurilor pentru componentele computerului și puteți obține mai multă energie pentru mai puțin, atacuri precum SHAttered devin mai ușor de încheiat.

110.000 de dolari pot părea foarte mulți, dar se află pe tărâmul accesibilității pentru unele organizații - ceea ce înseamnă că cibervilienii din viața reală ar putea falsifica semnături de documente digitale, pot interfera cu sistemele de rezervă și de control al versiunilor precum Git și SVN sau pot face ca un ISO Linux rău intenționat să pară legitim.

Din fericire, există factori atenuanti care previn astfel de atacuri. SHA-1 este mai rar folosit pentru semnăturile digitale. Autoritățile de certificare nu mai furnizează certificate semnate cu SHA-1 și atât Chrome, cât și Firefox au renunțat la asistența lor. Distribuțiile Linux se eliberează de obicei mai des decât o dată pe an, ceea ce face imposibil ca un atacator să creeze o versiune rău intenționată și apoi să genereze o căptușeală pentru a avea același hash SHA-1.

Pe de altă parte, unele atacuri bazate pe SHAttered se întâmplă deja în lumea reală. Sistemul de control al versiunii SVN utilizează SHA-1 pentru a diferenția fișierele. Încărcarea celor două PDF-uri cu hash-uri SHA-1 identice într-un depozit SVN îl va provoca a corupe .

Cum mă pot proteja de atacurile SHA-1?

Utilizatorul tipic nu are multe de făcut. Dacă utilizați sumele de verificare pentru a compara fișiere, ar trebui să utilizați SHA-2 (SHA-256) sau SHA-3, mai degrabă decât SHA-1 sau MD5. La fel, dacă sunteți dezvoltator, asigurați-vă că utilizați algoritmi de hash mai moderni, cum ar fi SHA-2, SHA-3 sau bcrypt. Dacă vă faceți griji că SHAttered a fost utilizat pentru a oferi două fișiere distincte același hash, Google a lansat un instrument pe SHAttered site care vă poate verifica.

Credite de imagine: Lego Firefox , O mulțime de Hash , Vă rugăm să nu faceți rău autorului web necunoscut, Google .