Ce

exact

acele aplicații de instalare funcționează pe măsură ce bara de progres zboară? Dacă doriți să urmăriți cu atenție lucrurile, veți avea nevoie de instrumentele potrivite.

Ce

exact

acele aplicații de instalare funcționează pe măsură ce bara de progres zboară? Dacă doriți să urmăriți cu atenție lucrurile, veți avea nevoie de instrumentele potrivite.

Sesiunea de Întrebări și Răspunsuri de astăzi ne vine prin amabilitatea SuperUser - o subdiviziune a Stack Exchange, un grup comunitar de site-uri de întrebări și răspunsuri.

Intrebarea

Cititorul SuperUser, Gregory Moussat, vrea să știe ce se întâmplă în spatele fațadei instalatorului:

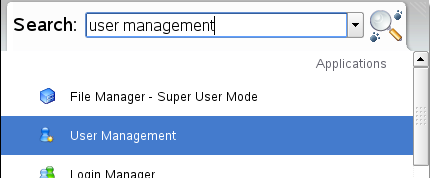

Vreau să știu ce fac unii instalatori: în principal ce fișiere, foldere și intrări de registru adaugă, elimină sau modifică.

O mulțime de programe „profesionale” sunt atât de prost documentate încât este dificil să găsești metoda corectă de configurare, actualizare etc.

InstallRite este un program care poate realiza un „instantaneu” înainte și după instalarea unui program și apoi să compare instantaneele. Acest lucru vă permite să știți ce s-a făcut și chiar să creați un program de dezinstalare personalizat. Din păcate, InstallRite pare să nu mai fie menținut și nu a fost actualizat din 2008.

Ce instrument poate înlocui InstallRite?

Răspunsul

Contribuitorul Synetech oferă un instrument alternativ:

Sunt mai multe și am testat cel puțin 10-12, dar cel pe care îl prefer și îl recomand este ZSoft Uninstaller . Este gratuit și este bun la găsirea diferenței fără a vă copleși cu aglomerații străine, ca majoritatea acestor programe, chiar și cele comerciale tind să facă.

Folosesc și Revista PC InCtrl 5 ceea ce este foarte bun (suficient pentru a obține Aprobarea Microsoft ), dar acum câțiva ani au încetat să-și mai distribuie programele gratuit, dar pentru că a fost gratuit, există încă multe copii disponibil (din păcate nu este cazul cu noul InCtrl X.)

Dacă sunteți interesat să obțineți copia revizuită a InCtrl (InCtrl X), vă va rula 8 USD - citiți mai multe despre InCtrl X aici .

Un alt colaborator, Prahlad Yeri, oferă câteva sugestii despre cum să investigați manual ce face aplicația:

Ceea ce face cu adevărat un program de instalare în detaliu nu poate fi cunoscut, cu excepția poate prin realizarea inversă a instrucțiunilor sale binare. Iată câteva semne pe care le puteți verifica:

- Căutați dosarele aplicației în directorul dvs. Fișiere program. Există de obicei o intrare în

C: \ Program Files \ AppXYZ.- Verificați în mod similar folderele de sistem (

C: \ Windows \ System32). Aplicația dvs. ar fi putut plasa biblioteci (DLL / OCX / TLB) aici.- Alerga CCleaner pentru a vedea dacă a creat intrări de registru. CCleaner afișează și alte modificări pe care le-ar fi putut face aplicația, cum ar fi înregistrarea de tip MIME etc.

- Nu uitați să verificați .NET GAC (Global Assembly Cache). Conține toate ansamblurile .NET pe care aplicația dvs. le-ar fi putut înregistra pe computer. De obicei se află în dosar

C: \ windows \ assembly- Evidentul (dar uneori evidentul este trecut cu vederea!):

- Comenzi rapide Meniu și desktop

- Fișiere în

C: \ users \ USER-NAME \ Application Data(CCleaner le va arăta)- Intrări în meniul Startup și

boot.ini(alergamsconfigpentru a verifica acestea)

Între verificarea instantaneelor cu o aplicație și verificarea manuală a fișierelor, veți avea toate bazele acoperite. Puteți verifica discuție completă la SuperUser aici . Aveți un instrument sau o tehnică de adăugat la listă? Sună în comentarii.