Os novos smartphones Pixel 3 do Google têm um “ Titan M ”Chip de segurança. A Apple tem algo semelhante com seu “Enclave seguro” em iPhones . Os telefones Galaxy da Samsung e outros telefones Android costumam usar a tecnologia TrustZone da ARM. Veja como eles ajudam a proteger seu telefone.

O básico

Esses chips são basicamente pequenos computadores separados dentro do telefone. Eles têm processadores e memória diferentes e executam seus próprios minúsculos sistemas operacionais.

O sistema operacional normal do seu telefone e os aplicativos executados nele não podem ser vistos dentro da área segura. Isso protege a área segura de adulteração e permite que a área segura faça uma variedade de coisas úteis.

É um processador separado

Todos esses chips funcionam de maneiras ligeiramente diferentes. Nos novos smartphones Pixel do Google, Titan M é um chip físico real separado da CPU normal do telefone.

Com o Secure Enclave da Apple e o TrustZone da ARM, o Secure Enclave ou TrustZone não é tecnicamente um "chip" diferente. Em vez disso, é um processador separado e isolado integrado ao sistema-em-um-chip principal do dispositivo. Embora seja integrado, ele ainda tem um processador separado e uma área de memória. Pense nisso como um chip dentro do chip principal.

De qualquer forma - seja Titan M, Secure Enclave ou TrustZone - o chip é um "coprocessador" separado. Ele tem sua própria área especial de memória e executa seu próprio sistema operacional. Está completamente isolado de tudo o mais.

Em outras palavras, mesmo se todo o seu sistema operacional Android ou iOS fosse comprometido por malware e esse malware tivesse acesso a tudo, ele não seria capaz de acessar o conteúdo da área segura.

RELACIONADOS: O que é o "enclave seguro" da Apple e como ele protege meu iPhone ou Mac?

Como protege seu telefone

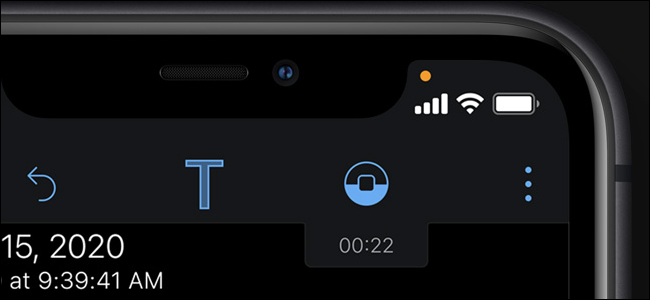

Os dados do seu telefone são armazenados criptografados no disco. A chave que desbloqueia os dados é armazenada na área segura. Quando você desbloqueia seu telefone com seu PIN, senha, ID facial ou Touch ID, o processador dentro da área segura o autentica e usa sua chave para descriptografar seus dados na memória.

Essa chave de criptografia nunca sai da área segura do chip de segurança. Se um invasor está tentando entrar adivinhando vários PINs ou senhas, o chip seguro pode retardá-los e impor um atraso entre as tentativas. Mesmo se essa pessoa tivesse comprometido o sistema operacional principal do seu dispositivo, o chip seguro limitaria as tentativas de acessar suas chaves de segurança.

Em um iPhone ou iPad, o Secure Enclave armazena chaves de criptografia que protegem suas informações de rosto (para Face ID) ou impressão digital (para Touch ID). Mesmo alguém que roubou seu telefone e de alguma forma comprometeu o sistema operacional iOS principal não seria capaz de visualizar informações sobre sua impressão digital.

O chip Titan M do Google também pode proteger transações confidenciais em aplicativos Android. Os aplicativos podem usar a nova “StrongBox KeyStore API” do Android 9 para gerar e armazenar suas próprias chaves privadas no Titan M. O Google Pay testará isso em breve. Ele também pode ser usado para outros tipos de transações confidenciais, desde votação até envio de dinheiro.

iPhones funcionam de forma semelhante. O Apple Pay usa o Enclave Seguro, então os detalhes do seu cartão de pagamento são armazenados e transmitidos com segurança. A Apple também permite aplicativos no seu telefone guarde suas chaves no Enclave Seguro para segurança adicional. O Secure Enclave garante que seu próprio software seja assinado pela Apple antes da inicialização, portanto, não pode ser substituído por um software modificado.

TrustZone da ARM funciona de forma muito semelhante ao Enclave Seguro. Ele usa uma área segura do processador principal para executar software crítico. As chaves de segurança podem ser armazenadas aqui. KNOX da Samsung o software de segurança é executado na área ARM TrustZone, portanto, é isolado do resto do sistema. O Samsung Pay também usa o ARM TrustZone para lidar com as informações do cartão de pagamento com segurança.

Em um novo smartphone Pixel, o chip Titan M também protege o bootloader. Quando você liga o telefone, o Titan M garante que você está executando a "última versão segura conhecida do Android". Qualquer pessoa com acesso ao seu telefone não pode fazer o downgrade para uma versão mais antiga do Android com falhas de segurança conhecidas. E a firmware no Titan M não pode ser atualizado a menos que você insira sua senha, então um invasor não poderia nem mesmo criar um substituto malicioso para o firmware do Titan M.

Por que seu telefone precisa de um processador seguro

Sem um processador seguro e área de memória isolada, seu dispositivo está muito mais aberto a ataques. O chip seguro isola dados críticos como chaves de criptografia e informações de pagamento. Mesmo que seu dispositivo esteja comprometido, o malware não consegue acessar essas informações.

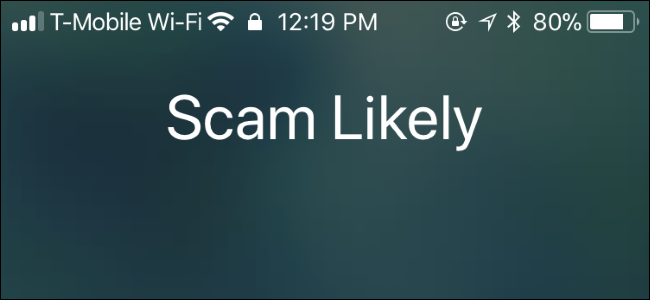

A área segura também limita o acesso ao seu dispositivo. Mesmo que alguém esteja com seu dispositivo e substitua seu sistema operacional por um comprometido, o chip seguro não permitirá que adivinhem um milhão de PINs ou senhas por segundo. Isso irá desacelerá-los e bloqueá-los do seu dispositivo.

Quando você é usando uma carteira móvel como Apple Pay, Samsung Pay ou Google Pay, seus detalhes de pagamento podem ser armazenados com segurança para garantir que nenhum software malicioso em execução em seu dispositivo possa acessá-los.

O Google também está fazendo algumas coisas novas interessantes com o chip Titan M, como autenticar seu bootloader e garantir que nenhum invasor possa fazer o downgrade de seu sistema operacional ou substituir seu firmware Titan M.

Mesmo um Espectro Ataque de estilo que permite que um aplicativo leia a memória que não pertence a ele não seria capaz de quebrar esses chips, já que os chips usam memória completamente separada da memória principal do sistema.

Ele protege o seu telefone em segundo plano

Nenhum usuário de smartphone realmente precisa saber sobre esse hardware, embora ele deva fazer você se sentir mais seguro ao manter dados confidenciais, como cartões de crédito e dados bancários online, em seu telefone.

Essa é uma tecnologia incrível que funciona silenciosamente para proteger seu telefone e seus dados, mantendo você mais seguro. Muitas pessoas inteligentes estão trabalhando muito para proteger smartphones modernos e protegê-los contra todos os tipos de ataques possíveis. E muito trabalho é necessário para tornar essa segurança tão fácil que você nunca terá que pensar nisso também.

Crédito da imagem: Google , Porvatte Sirfirun /Shutterstock.com, Adriano /Shutterstock.com, Samsung