Los nuevos teléfonos Pixel 3 de Google tienen un " Titán M ”Chip de seguridad. Apple tiene algo similar con su "Secure Enclave" en iPhones . Los teléfonos Galaxy de Samsung y otros teléfonos Android a menudo utilizan la tecnología TrustZone de ARM. Así es como ayudan a proteger tu teléfono.

Los basicos

Estos chips son básicamente pequeñas computadoras separadas dentro de su teléfono. Tienen diferentes procesadores y memoria, y ejecutan sus propios sistemas operativos diminutos.

El sistema operativo habitual de su teléfono y las aplicaciones que se ejecutan en él no pueden verse dentro del área segura. Esto protege el área segura de manipulaciones y permite que el área segura haga una variedad de cosas útiles.

Es un procesador independiente

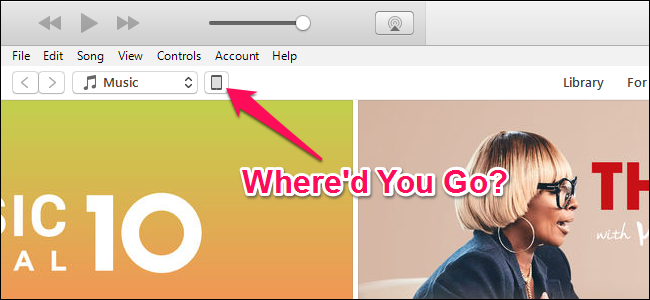

Todos estos chips funcionan de formas ligeramente diferentes. En los nuevos teléfonos Pixel de Google, Titán M es un chip físico real que está separado de la CPU normal del teléfono.

Con Secure Enclave de Apple y TrustZone de ARM, Secure Enclave o TrustZone no es técnicamente un "chip" diferente. En cambio, es un procesador aislado e independiente integrado en el sistema principal en un chip del dispositivo. Si bien está integrado, todavía tiene un procesador y un área de memoria separados. Piense en ello como un chip dentro del chip principal.

De cualquier manera, ya sea Titan M, Secure Enclave o TrustZone, el chip es un "coprocesador" independiente. Tiene su propia área especial de memoria y ejecuta su propio sistema operativo. Está completamente aislado de todo lo demás.

En otras palabras, incluso si todo su sistema operativo Android o iOS se vio comprometido por malware y ese malware tuviera acceso a todo, no podría acceder al contenido del área segura.

RELACIONADO: ¿Qué es el "Enclave seguro" de Apple y cómo protege mi iPhone o Mac?

Cómo protege su teléfono

Los datos de su teléfono se almacenan cifrados en el disco. La clave que desbloquea los datos se almacena en el área segura. Cuando desbloquea su teléfono con su PIN, contraseña, Face ID o Touch ID, el procesador dentro del área segura lo autentica y usa su clave para descifrar sus datos en la memoria.

Esta clave de cifrado nunca sale del área segura del chip de seguridad. Si un atacante intenta iniciar sesión adivinando varios PIN o contraseñas, el chip seguro puede ralentizarlos e imponer un retraso entre intentos. Incluso si esa persona hubiera comprometido el sistema operativo principal de su dispositivo, el chip seguro limitaría sus intentos de acceder a sus claves de seguridad.

En un iPhone o iPad, Secure Enclave almacena claves de cifrado que protegen la información de su rostro (para Face ID) o huellas dactilares (para Touch ID). Incluso alguien que robó su teléfono y de alguna manera comprometió el sistema operativo principal iOS no podría ver la información sobre su huella digital.

El chip Titan M de Google también puede proteger transacciones confidenciales en aplicaciones de Android. Las aplicaciones pueden usar la nueva "API StrongBox KeyStore" de Android 9 para generar y almacenar sus propias claves privadas en Titan M. Google Pay lo probará pronto. También podría usarse para otros tipos de transacciones sensibles, desde votar hasta enviar dinero.

Los iPhones funcionan de manera similar. Apple Pay utiliza Secure Enclave, por lo que los detalles de su tarjeta de pago se almacenan y transmiten de forma segura. Apple también permite aplicaciones en tu teléfono guardar sus llaves en Secure Enclave para mayor seguridad. Secure Enclave asegura que su propio software esté firmado por Apple antes de arrancar, por lo que no se puede reemplazar con software modificado.

TrustZone de ARM funciona de manera muy similar a Secure Enclave. Utiliza un área segura del procesador principal para ejecutar software crítico. Las llaves de seguridad se pueden almacenar aquí. KNOX de Samsung El software de seguridad se ejecuta en el área ARM TrustZone, por lo que está aislado del resto del sistema. Samsung Pay también usa ARM TrustZone para manejar la información de la tarjeta de pago de forma segura.

En un nuevo teléfono Pixel, el chip Titan M también protege el cargador de arranque. Cuando enciendes tu teléfono, Titan M asegura que estás ejecutando la "última versión segura de Android conocida". Cualquiera que tenga acceso a su teléfono no puede degradarlo a una versión anterior de Android con agujeros de seguridad conocidos. Y el firmware on Titan M no se puede actualizar a menos que ingrese su contraseña, por lo que un atacante ni siquiera podría crear un reemplazo malicioso para el firmware de Titan M.

Por qué su teléfono necesita un procesador seguro

Sin un procesador seguro y un área de memoria aislada, su dispositivo está mucho más expuesto a ataques. El chip seguro aísla datos críticos como claves de cifrado e información de pago. Incluso si su dispositivo está comprometido, el software malicioso no podría acceder a esta información.

El área segura también acelera el acceso a su dispositivo. Incluso si alguien tiene su dispositivo y reemplaza su sistema operativo por uno comprometido, el chip seguro no le permitirá adivinar un millón de PIN o contraseñas por segundo. Los ralentizará y los bloqueará fuera de su dispositivo.

Cuando estas usando una billetera móvil como Apple Pay, Samsung Pay o Google Pay, sus datos de pago se pueden almacenar de forma segura para garantizar que ningún software malicioso que se ejecute en su dispositivo pueda acceder a ellos.

Google también está haciendo algunas cosas nuevas e interesantes con el chip Titan M, como autenticar su cargador de arranque y asegurarse de que ningún atacante pueda degradar su sistema operativo o reemplazar su firmware Titan M.

Incluso un Espectro El ataque de estilo que permite que una aplicación lea la memoria que no le pertenece no sería capaz de romper estos chips, ya que los chips usan una memoria que está completamente separada de la memoria principal del sistema.

Protege su teléfono en segundo plano

Ningún usuario de teléfono inteligente De Verdad necesita conocer este hardware, aunque debería hacerlo sentir más seguro al mantener datos confidenciales como tarjetas de crédito y datos bancarios en línea en su teléfono.

Esta es una tecnología genial que funciona silenciosamente para proteger su teléfono y sus datos, manteniéndolo más seguro. Mucha gente inteligente está trabajando mucho para asegurar los teléfonos inteligentes modernos y protegerlos contra todo tipo de posibles ataques. Y se requiere mucho trabajo para hacer que esa seguridad sea tan sencilla que nunca tendrá que pensar en ella también.

Credito de imagen: Google , Porvatte Sirfirun /Shutterstock.com, Adriano /Shutterstock.com, Samsung