Você já se perguntou como malware, spyware, scareware, crapware ou outro software indesejável pode entrar em um computador? Primeiro, ilustraremos como o seu sistema pode ser facilmente infectado e, em seguida, mostraremos como limpá-lo.

Nosso sistema de exemplo, executando o Windows 7, foi configurado do ponto de vista do pior cenário: alguém que só estava interessado em obter rapidamente todas as “coisas divertidas” na Internet sem absolutamente nenhuma preocupação com a segurança pessoal ou do computador.

Recém-instalado - Pré-malware

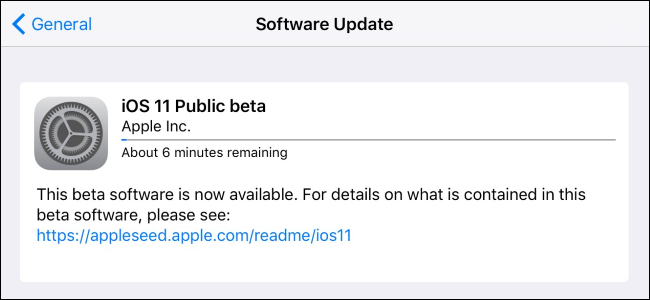

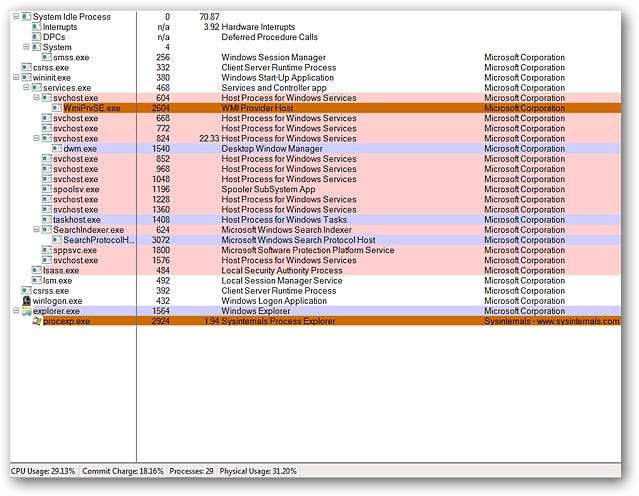

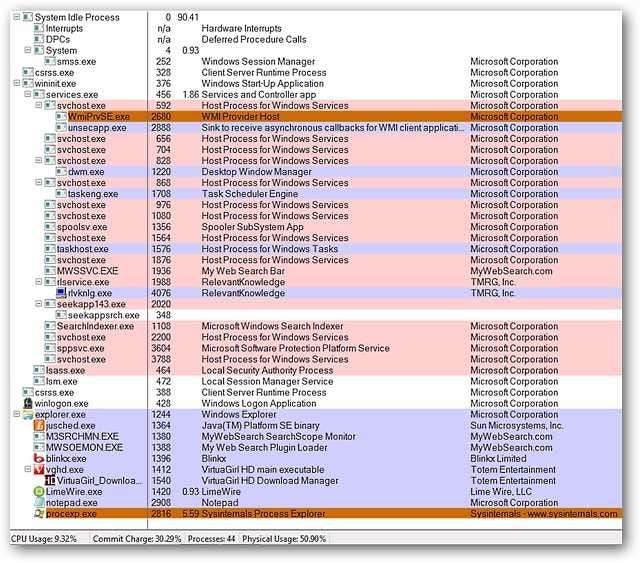

Aqui você pode ver o número de processos (e tipo) que estavam sendo executados em nosso sistema Windows 7 recém-instalado. A instalação foi tão recente que a única proteção que este sistema tinha era o Firewall do Windows e o Windows Defender para manter as hordas de malware e vírus à distância.

Como algum malware entra em seu computador

Malware, spyware e outro software lixo chegam ao seu computador por vários motivos:

- Você instalou algo que realmente não deveria ter, de uma fonte não confiável. Freqüentemente, incluem protetores de tela, barras de ferramentas ou torrents que você não verificou em busca de vírus.

- Você não prestou atenção ao instalar um aplicativo "confiável" que inclui um crapware "opcional".

- Você já conseguiu se infectar e o malware instala ainda mais malware.

- Você não está usando um aplicativo antivírus ou antispyware de qualidade.

Cuidado com o pacote de itens insidiosos

Nota do Editor: Um dos maiores problemas recentemente é que os fabricantes de softwares populares continuam vendendo, incluindo crapware “opcional” que ninguém precisa ou quer. Dessa forma, eles lucram com os usuários desavisados que não entendem de tecnologia o suficiente para saber mais. Eles deveriam ter vergonha.

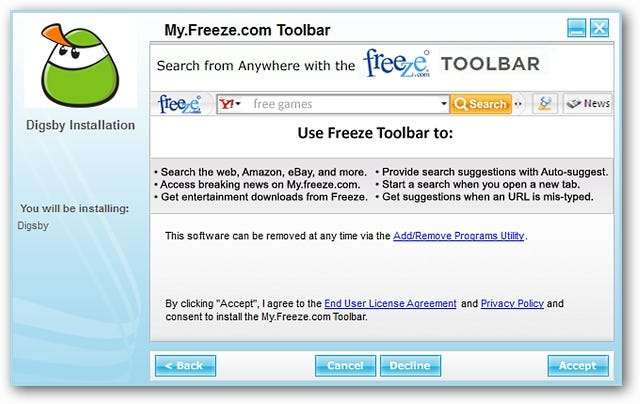

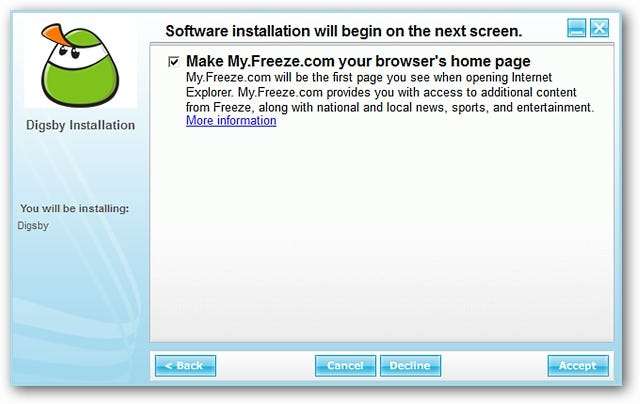

Em nosso sistema de exemplo, instalamos o Digsby Messenger, um aplicativo “confiável” muito popular. Esta era a versão de instalação normal e como você pode ver nas imagens a seguir, existem tentativas de fazer com que você instale softwares indesejáveis ou faça mudanças “não tão boas” em seu computador. Se uma pessoa não for cuidadosa, seu sistema será infectado.

Aqui você pode ver a tentativa de adicionar a “Barra de ferramentas My.Freeze.com” ao (s) seu (s) navegador (es) ... definitivamente não é bom! Observe que, embora afirme que o software pode ser removido posteriormente, algumas pessoas podem: 1.) Não perceber (falta de atenção), 2.) Ter pressa demais para instalar o software para perceber, ou 3.) Não esteja familiarizado ou confortável com a remoção do software depois que ele já estiver instalado em seu sistema.

O verdadeiro truque do Digsby (e de outro software configurado com o mesmo estilo de instalação) é que clicar em “Recusar” ainda permite que a instalação do Digsby continue. Mas você pode imaginar como as coisas podem acabar para aquelas pessoas que podem pensar ou acreditar que a única maneira de instalar o Digsby ou software semelhante é clicar em “Aceitar”? Tem um estilo muito enganador!

Nota: Para mais informações, leia nosso artigo sobre evitando crapware ao instalar o Digsby .

Uma tentativa muito óbvia de tornar “My.Freeze.com” a nova página inicial de seu (s) navegador (es). Mais uma vez, o dilema “Recusar” versus “Aceitar” combinado com uma opção de seleção de marca de seleção ...

Se você tiver muitos programas que tentam instalar softwares de "valor agregado" como este em seu sistema, descobrirá rapidamente que a maioria (ou todos) os recursos do seu sistema operacional estão sendo usados por malware (ou seja, processos em segundo plano). Também é provável que você descubra que terá uma resposta do navegador instável ou muito lenta e provavelmente terá a segurança do seu computador e pessoal comprometidos.

Com que rapidez um sistema pode ser infectado?

Demorou apenas 2,5 horas para atingir o nível descrito em nosso artigo ... simplesmente navegando em qualquer lugar para "o que quer que pareça interessante ou diferente", baixando coisas como protetores de tela, aplicativos de compartilhamento de arquivos e instalando software questionável de anúncios.

As possibilidades de se infectar com vírus ou malware eram bastante altas, com pouca ou nenhuma proteção ou premeditação sobre o que foi instalado ou para os sites visitados. Pesquisas por várias imagens "menos do que desejáveis", protetores de tela, cliques em anúncios etc. tornaram muito fácil encontrar problemas ... talvez a melhor maneira de expressar isso é que foi muito fácil para problemas encontrar nosso sistema de exemplo.

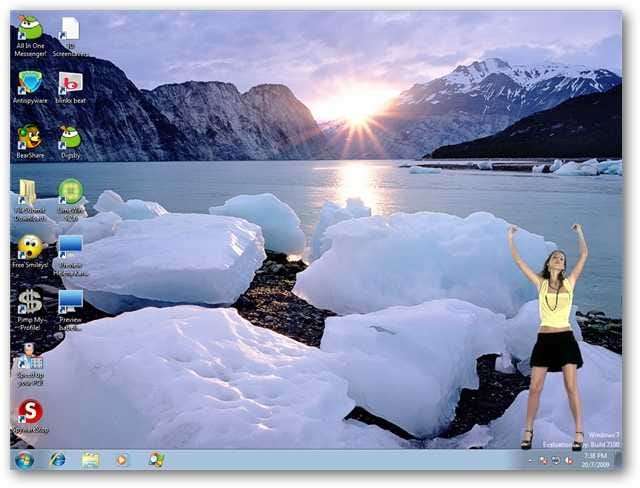

Aqui você pode ver uma captura de tela da área de trabalho do nosso sistema de exemplo. Observe que há ícones para programas de compartilhamento de arquivos, programas anti-malware falsos, ícones para vários protetores de tela, sites nada legais (possíveis vetores de infecção adicionais) e uma dançarina virtual. Nada de bom aqui!

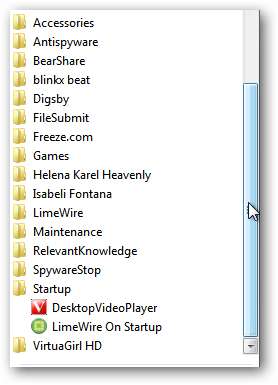

Aqui está uma olhada no Menu Iniciar ... observe que alguns dos malwares têm atalhos óbvios na Pasta de Inicialização, mas havia muitos em nosso sistema de exemplo que não foram mostrados nesta pasta.

Uma rápida olhada em uma abundância de barras de ferramentas que assolam o Internet Explorer 8 ... neste ponto, o navegador já estava tendo alguns problemas para iniciar corretamente (muito lento), alguns episódios de travamento e algum sequestro de navegador.

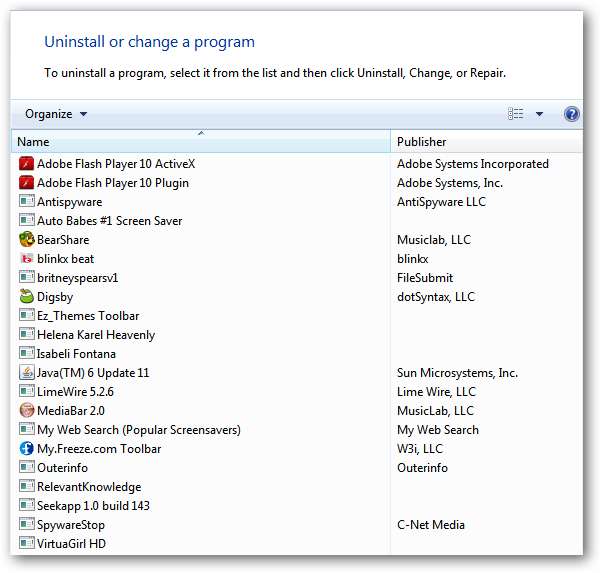

Uma olhada na janela de desinstalação do programa mostra uma variedade de tipos de malware e softwares indesejáveis que estavam em nosso sistema de exemplo.

Nota: Estes são os que realmente se preocuparam em listar uma entrada no Registro de Desinstalação.

Uma boa olhada no Scareware

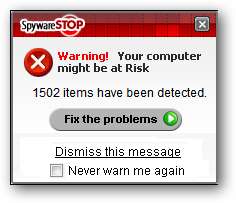

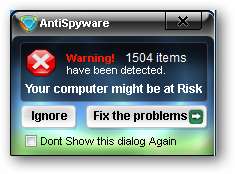

O que é scareware? É um software que, uma vez instalado em seu sistema, tentará fazer com que você acredite que tem um sistema altamente infectado com alguns “números de infecções” muito altos encontrados. Esses programas o incomodam constantemente para registrar e comprar o software para limpar o sistema do seu computador.

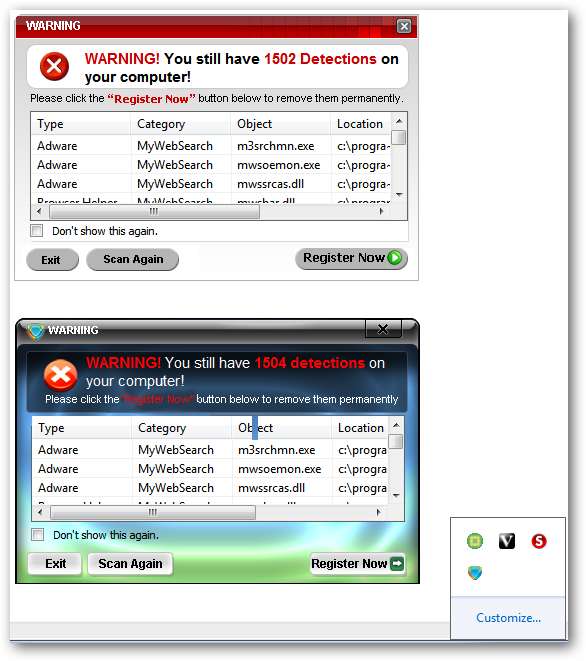

Aqui você pode ver dois exemplos de scareware bem conhecidos. SpywareStop e AntiSpyware 2009. Não se surpreenda se você notar que esses dois softwares “separados” parecem ser extremamente semelhantes em aparência, estilo e operação. Eles são exatamente iguais ... o mesmo lobo, apenas diferentes peles de ovelha. Esta é uma prática comum para ficar à frente de softwares anti-malware e antivírus legítimos e não ser excluído antes de ser comprado por usuários de computador desavisados.

Uma boa olhada nas duas telas que apareciam toda vez que iniciamos nosso sistema de exemplo ... absolutamente nenhuma hesitação em “nos lembrar” de como nosso computador estava infectado e que devemos registrar o software agora. Repugnante!!

Nota: O site SpywareStop foi apresentado a nós como cortesia de um sequestro de navegador ... e é claro que fomos encorajados a instalá-lo.

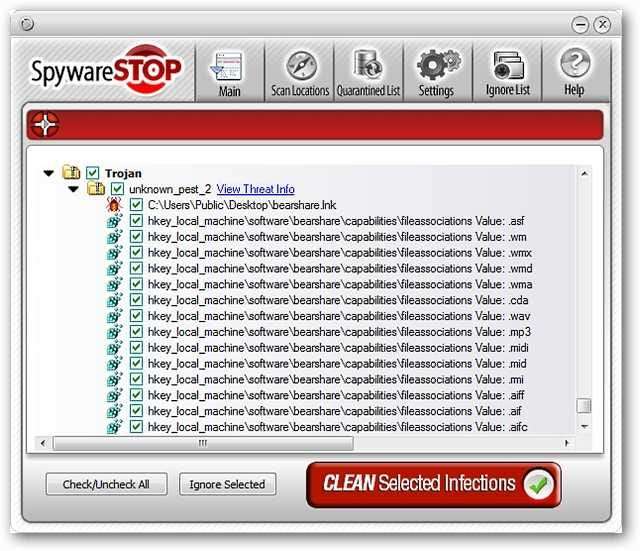

A janela principal do SpywareStop ... oh, tão rápido tentar e encorajá-lo a remover as infecções.

A janela pop-up da bandeja do sistema para SpywareStop ...

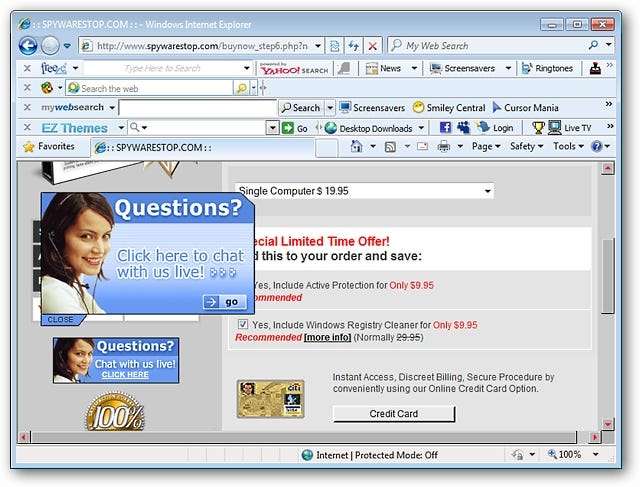

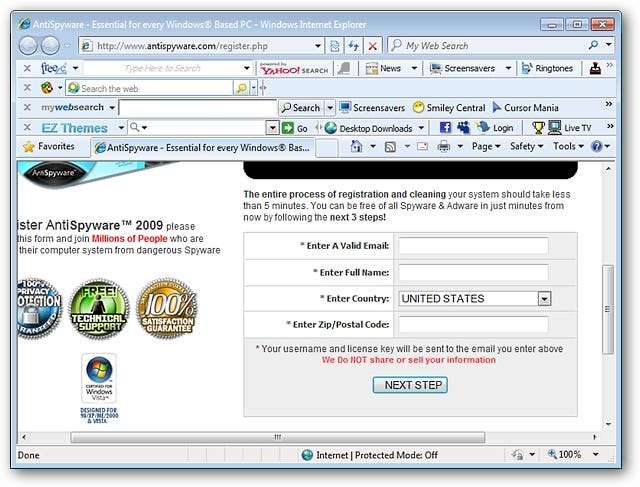

O que aconteceria se alguém fosse registrar o software e comprá-lo? O registro começa com um pedido de informações básicas, incluindo um endereço de e-mail. Provavelmente, os endereços coletados dessa maneira serão vendidos para spammers ... o potencial para uma pequena renda extra definitivamente terá um apelo.

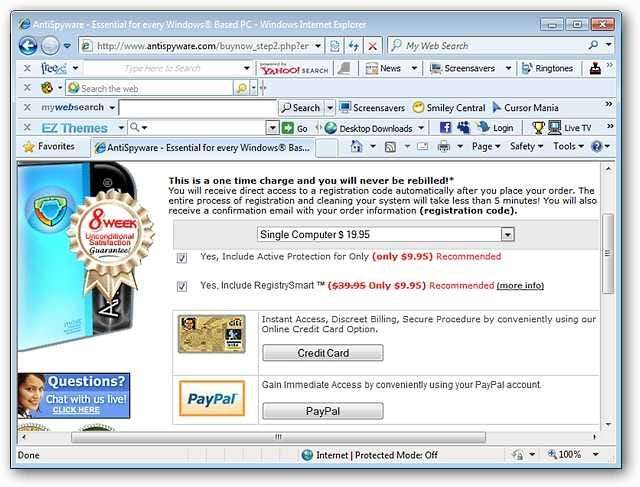

Observe que serviços e softwares adicionais estão disponíveis! Nada como a oportunidade de ganhar ainda mais dinheiro fácil depois de ter alguém tão longe ... e, claro, você pode usar seu cartão de crédito. Quão conveniente para eles ...

O sempre maravilhoso primo do SpywareStop… o infame AntiSpyware 2009 (também muito conhecido pela designação de 2008).

E a maravilhosa janela pop-up da bandeja do sistema para AntiSpyware 2009 ... a diversão nunca para!

Que tal se registrar para este? Dê uma boa olhada nessas duas imagens e compare-as com as duas mostradas acima. Há tão pouca diferença ... mais um sinal de que são programas scareware idênticos, com interfaces de usuário alteradas e sites alternativos.

Que bom! Mais software adicional disponível para você comprar e a capacidade de usar esse cartão de crédito e o PayPal!

Algumas outras coisas que vêm com o malware

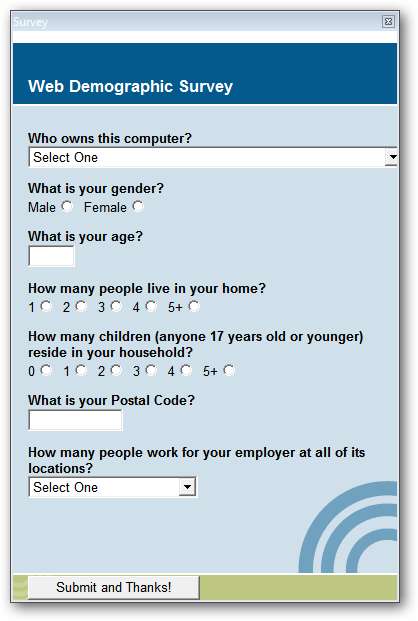

Aqui está outro recurso irritante de alguns malware. Boas janelas pop-up incomodando você para responder a pesquisas ou fazer outras coisas. Este foi um “presente” adicional de um dos programas instalados em nosso sistema de exemplo.

Uma análise dos processos que ocorrem após a infecção

Compare a captura de tela dos processos em execução mostrada no início do artigo e, em seguida, os processos em execução mostrados aqui. Você já pode ver um aumento significativo. Não é bom para você ou seu computador!

Conclusão

Embora nada de muito horrível tenha ocorrido em nosso sistema de exemplo dentro dessas 2,5 horas, ainda é fácil ver quão rapidamente um sistema pode começar a se tornar uma bagunça. Imagine um sistema que foi exposto por um período de tempo muito mais longo e está fortemente infectado! A melhor abordagem é evitar problemas desde o início. Mas se você se encontrar ou encontrar alguém que conhece com um sistema infectado, dê uma olhada em nossa próxima série sobre como remover malware de um computador infectado.

Nota: No momento em que o curto “período de infestação” foi concluído em nosso sistema de exemplo, o Firewall do Windows, o Windows Defender e as Configurações de segurança do Internet Explorer estavam todos 1.) Desligados ou 2.) Definido para o mais baixo possível configurações. Além disso, nenhum software antivírus ou antimalware legítimo foi instalado. Este sistema ficou totalmente desprotegido em troca da chamada “rapidez e comodidade”.

Próximo passo: Removendo o Spyware

Fique ligado, pois amanhã mostraremos como limpamos o computador cheio de lixo com o Spybot Search & Destroy. E, no final desta semana, mostraremos como o Ad-Aware e o MalwareBytes se saíram bem contra o mesmo conjunto de spyware.