TrueCrypt’s desligamento dramático em maio de 2014, todos ficaram chocados. TrueCrypt foi a recomendação para disco cheio criptografia software, e os desenvolvedores de repente disseram que o código "não era seguro" e interromperam o desenvolvimento.

Ainda não sabemos exatamente por que o TrueCrypt foi fechado - talvez os desenvolvedores estivessem sendo pressionados por um governo ou talvez simplesmente estivessem cansados de mantê-lo. Mas aqui está o que você pode usar.

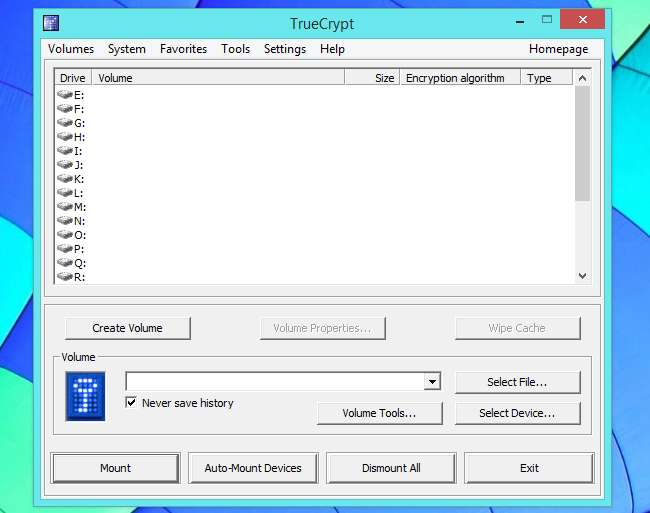

TrueCrypt 7.1a (sim, ainda)

Sim, o desenvolvimento do TrueCrypt foi oficialmente interrompido e sua página oficial de downloads foi retirada. Os desenvolvedores fizeram declarações dizendo que não estão mais interessados no código e que não se pode confiar em desenvolvedores de terceiros para mantê-lo e corrigi-lo adequadamente.

No entanto, a Gibson Research Corporation afirma que o TrueCrypt ainda é seguro de usar . TrueCrypt 7.1a é a última versão real, lançada em fevereiro de 2012 e usada por milhões de pessoas desde então. O código-fonte aberto do TrueCrypt é atualmente passando por uma auditoria independente - trabalho que começou antes do desligamento abrupto - e a Fase 1 da auditoria foi concluída sem grandes problemas sendo encontrados. TrueCrypt é o único pacote de software a ser submetido a uma auditoria independente como esta. Quando terminar, quaisquer problemas encontrados podem ser corrigidos pela comunidade em uma nova bifurcação do código TrueCrypt e TrueCrypt pode continuar. O código do TrueCrypt é de código aberto, o que significa que mesmo os desenvolvedores originais não têm a capacidade de impedi-lo de continuar. Esse é o argumento da Gibson Research Corporation, de qualquer maneira. Outros, como organizações sem fins lucrativos Comitê de Proteção aos Jornalistas , também informam que o código TrueCrypt ainda é seguro para uso.

RELACIONADOS: Como proteger arquivos confidenciais em seu PC com VeraCrypt

Se você optar por continuar usando o código TrueCrypt padrão, certifique-se de obter o TrueCrypt 7.1a. O site oficial está oferecendo o TrueCrypt 7.2, que desativa a capacidade de criar novos volumes criptografados - ele foi projetado para migrar seus dados do TrueCrypt para outra solução. E, o mais importante, certifique-se de obter o TrueCrypt 7.1a de um local confiável e verifique se os arquivos não foram adulterados. O Open Crypto Audit Project oferece seu próprio espelho verificado , e os arquivos também podem ser adquiridos do site GRC .

Se você for por esse caminho, o velho conselho para usar TrueCrypt ainda se aplica. Certifique-se de ficar de olho nos resultados da auditoria TrueCrypt. Um dia, provavelmente haverá consenso em torno de um sucessor do TrueCrypt. As possibilidades podem incluir CipherShed e TCnext , mas eles ainda não estão prontos.

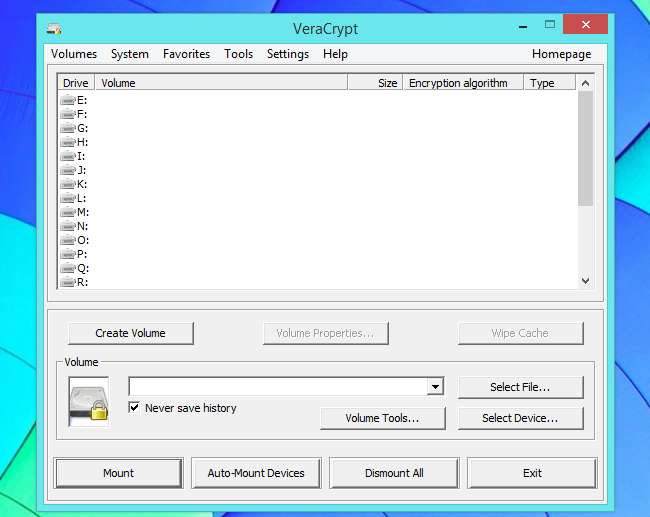

VeraCrypt

VeraCrypt é um fork do TrueCrypt que agora está circulando online. VeraCrypt é um fork do TrueCrypt, sendo baseado no código TrueCrypt.

O desenvolvedor Mounir Idrassi explicou as diferenças entre TrueCrypt e VeraCrypt . Em resumo, os desenvolvedores afirmam que ele corrigiu "todos os graves problemas de segurança e fraquezas encontradas até agora no código-fonte" pelo Open Crypto Audit Project, bem como vários outros vazamentos de memória e potenciais estouros de buffer.

Ao contrário dos projetos CipherShed e TCnext mencionados acima, o VeraCrypt quebrou a compatibilidade com o formato de volume do TrueCrypt. Como resultado dessa mudança, VeraCrypt não pode abrir arquivos de contêiner TrueCrypt . Você terá que descriptografar seus dados e criptografá-los novamente com VeraCrypt.

O projeto VeraCrypt aumentou a contagem de iteração do algoritmo PBKDF2, adicionando proteção adicional contra ataques de força bruta tornando-os mais lentos. No entanto, isso ainda não o ajudará se você usar uma senha fraca para criptografar seu volume. Isso também faz com que demore mais para inicializar e descriptografar os volumes criptografados. Se você quiser mais detalhes sobre o projeto, Idrassi recentemente conversou com o eSecurity Planet sobre isso .

VeraCrypt já viu sua primeira auditoria , o que levou o projeto a corrigir uma variedade de problemas de segurança. Este projeto está no caminho certo.

Criptografia integrada do seu sistema operacional

RELACIONADOS: 6 sistemas operacionais populares que oferecem criptografia por padrão

Os sistemas operacionais atuais praticamente todos têm criptografia integrada - embora a criptografia embutida nas edições padrão ou Home do Windows seja bastante limitada. Você pode querer considerar o uso da criptografia integrada do seu sistema operacional em vez de confiar no TrueCrypt. Aqui está o que seu sistema operacional tem para você:

- Windows 7 Home / Windows 8 / Windows 8.1 : As versões domésticas e "principais" do Windows 8 e 8.1 não têm um recurso de criptografia de disco completo integrado, que é uma das razões pelas quais o TrueCrypt se tornou tão popular.

- Windows 8.1+ em novos computadores : Ofertas do Windows 8.1 um recurso de “criptografia de dispositivo” , mas apenas em novos computadores que vêm com o Windows 8.1 e que atendem a requisitos específicos. Isso também força você a carregar uma cópia de sua chave de recuperação para os servidores da Microsoft (ou servidores de domínio da sua organização) , portanto, não é a solução de criptografia mais séria.

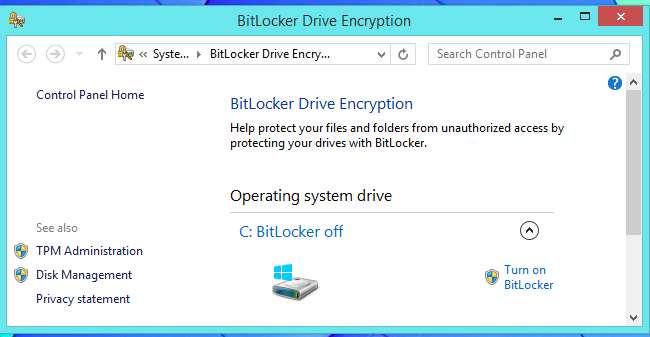

- Windows Professional : As edições profissionais do Windows - Windows 8 e 8.1 - incluem Criptografia BitLocker . Não é habilitado por padrão, mas você mesmo pode habilitá-lo para obter criptografia de disco completo. Nota: O Windows 7 Ultimate é necessário para o BitLocker, pois a versão Pro não o inclui.

- Mac OS X : Macs incluem Criptografia de disco FileVault . O Mac OS X Yosemite se oferece para habilitá-lo automaticamente quando você configura um novo Mac, e você pode escolher habilitá-lo mais tarde na caixa de diálogo Preferências do Sistema, caso não o tenha feito.

- Linux : Linux oferece uma variedade de tecnologias de criptografia. As distribuições modernas do Linux geralmente integram isso diretamente em seus instaladores, oferecendo uma fácil ativação da criptografia de disco completo para sua nova instalação do Linux. Por exemplo, as versões modernas do Ubuntu usam LUKS (Linux Unified Key Setup) para criptografar seu disco rígido.

Os dispositivos móveis também têm seus próprios esquemas de criptografia - até mesmo Chromebooks têm alguma criptografia . O Windows é a única plataforma que ainda exige que você se esforce para proteger seus dados com criptografia de disco completo.