Haben Sie sich jemals gefragt, wie Malware, Spyware, Scareware, Crapware oder andere unerwünschte Software auf einen Computer gelangen können? Zuerst zeigen wir, wie leicht Ihr System infiziert werden kann, und dann zeigen wir Ihnen, wie Sie es bereinigen können.

Unser Beispielsystem unter Windows 7 wurde unter dem Gesichtspunkt des Worst-Case-Szenarios eingerichtet: Jemand, der nur daran interessiert war, schnell zu all den „lustigen Dingen“ im Internet zu gelangen, ohne sich um die Sicherheit von Personen oder Computern zu kümmern.

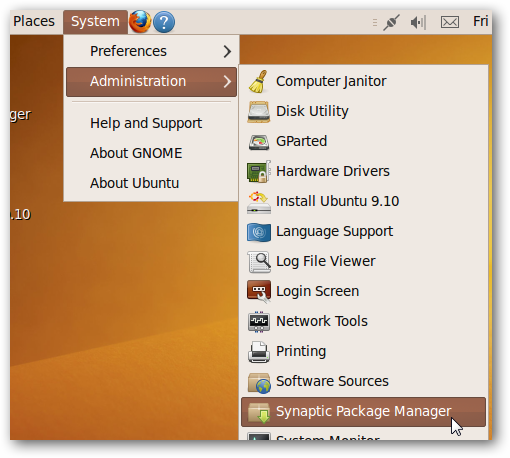

Frisch installiert - Pre Malware

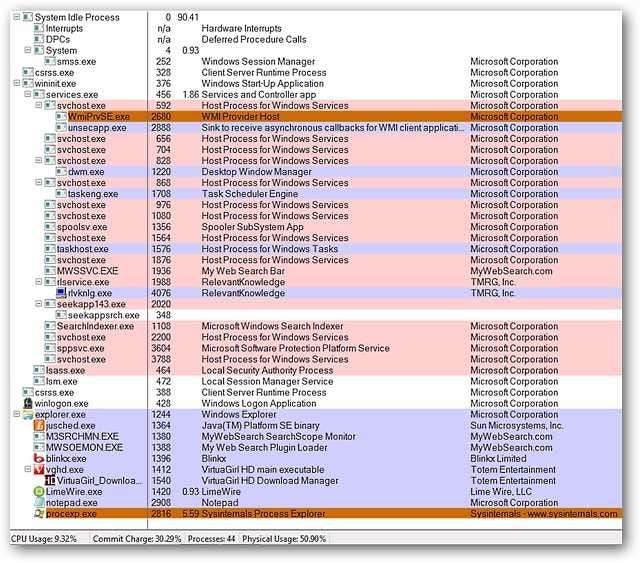

Hier sehen Sie die Anzahl der Prozesse (und den Typ), die auf unserem frisch installierten Windows 7-System ausgeführt wurden. Die Installation war so frisch, dass der einzige Schutz, den dieses System hatte, die Windows-Firewall und Windows Defender war, um die Malware- und Virenhorden in Schach zu halten.

Wie einige Malware auf Ihren Computer gelangt

Malware, Spyware und andere Junk-Software gelangen aus mehreren Gründen auf Ihren Computer:

- Sie haben etwas installiert, das Sie wirklich nicht haben sollten, und zwar aus einer nicht vertrauenswürdigen Quelle. Dazu gehören häufig Bildschirmschoner, Symbolleisten oder Torrents, die Sie nicht nach Viren durchsucht haben.

- Sie haben bei der Installation einer "seriösen" Anwendung, die "optionale" Crapware bündelt, nicht darauf geachtet.

- Sie haben es bereits geschafft, sich selbst zu infizieren, und die Malware installiert noch mehr Malware.

- Sie verwenden keine hochwertige Anti-Virus- oder Anti-Spyware-Anwendung.

Achten Sie auf heimtückische gebündelte Crapware

Anmerkung des Herausgebers: Eines der größten Probleme in letzter Zeit ist, dass die Hersteller beliebter Software immer wieder ausverkauft sind und „optionale“ Crapware enthalten, die niemand braucht oder will. Auf diese Weise profitieren sie von den ahnungslosen Benutzern, die nicht technisch versiert genug sind, um es besser zu wissen. Sie sollten sich schämen.

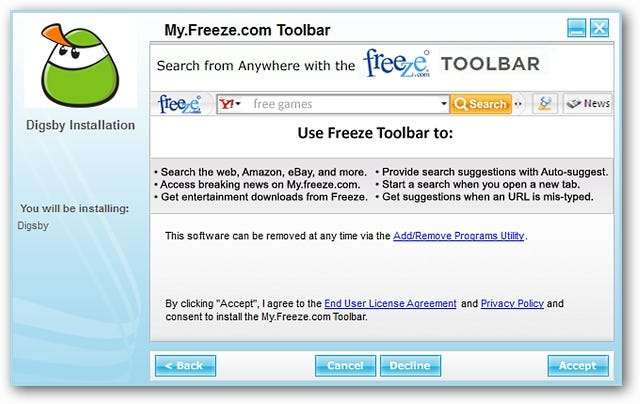

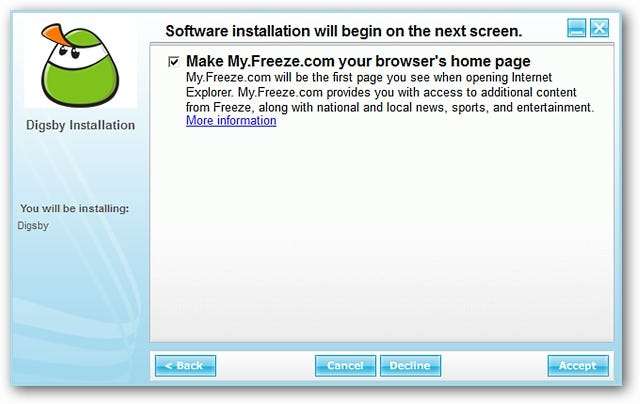

Auf unserem Beispielsystem haben wir Digsby Messenger installiert, eine sehr beliebte „seriöse“ Anwendung. Dies war die reguläre Installationsversion. Wie Sie in den folgenden Screenshots sehen können, gibt es Versuche, Sie dazu zu bringen, unerwünschte Software zu installieren oder "nicht so gute" Änderungen auf Ihrem Computer vorzunehmen. Wenn eine Person nicht aufpasst, wird ihr System infiziert.

Hier sehen Sie den Versuch, die "My.Freeze.com Toolbar" zu Ihren Browsern hinzuzufügen ... definitiv nicht gut! Beachten Sie, dass einige Benutzer zwar feststellen, dass die Software möglicherweise später entfernt wird, dies jedoch 1.) nicht bemerken (mangelnde Aufmerksamkeit), 2.) es zu eilig haben, die Software zu installieren, um dies zu bemerken, oder 3.) Seien Sie nicht vertraut oder vertraut damit, die Software zu entfernen, nachdem sie bereits auf ihrem System installiert ist.

Der eigentliche Trick bei Digsby (und anderer Software, die mit demselben Installationsstil eingerichtet ist) besteht darin, dass durch Klicken auf "Ablehnen" die Installation von Digsby selbst fortgesetzt werden kann. Aber können Sie sich vorstellen, wie die Dinge für diejenigen Menschen enden können, die denken oder glauben, dass die einzige Möglichkeit, Digsby oder eine ähnliche Software zu installieren, darin besteht, auf "Akzeptieren" zu klicken? Es hat einen wirklich trügerischen Stil!

Hinweis: Weitere Informationen finden Sie in unserem Artikel über Vermeiden Sie Crapware bei der Installation von Digsby .

Ein sehr offensichtlicher Versuch, "My.Freeze.com" zur neuen Homepage für Ihre Browser zu machen. Noch einmal das Dilemma „Ablehnen“ versus „Akzeptieren“ kombiniert mit einer Auswahl an Häkchen…

Wenn Sie viele Programme haben, die versuchen, solche „Mehrwert“ -Software auf Ihrem System zu installieren, werden Sie schnell feststellen, dass der Großteil (oder alle) der Ressourcen Ihres Betriebssystems von Malware (d. H. Hintergrundprozessen) verbraucht wird. Es ist auch wahrscheinlich, dass Sie eine instabile oder sehr träge Browserreaktion haben und die Sicherheit Ihres Personals und Ihres Computers gefährdet ist.

Wie schnell kann ein System infiziert werden?

Es dauerte nur 2,5 Stunden, um das in unserem Artikel beschriebene Niveau zu erreichen. Einfach überall surfen, um „was auch immer interessant oder anders aussah“, um beispielsweise Bildschirmschoner, Filesharing-Anwendungen herunterzuladen und fragwürdige Software aus Werbung zu installieren.

Die Möglichkeiten, sich mit Viren oder Malware zu infizieren, waren ziemlich hoch, und es wurde wenig oder gar kein Schutz oder Voraussicht in Bezug auf die Installation oder die besuchten Websites gegeben. Die Suche nach verschiedenen „weniger als wünschenswerten“ Bildern, Bildschirmschonern, das Klicken auf Anzeigen usw. machte es sehr einfach, Probleme zu finden. Vielleicht ist es besser, wenn wir feststellen, dass es sehr einfach war, unser Beispielsystem zu finden.

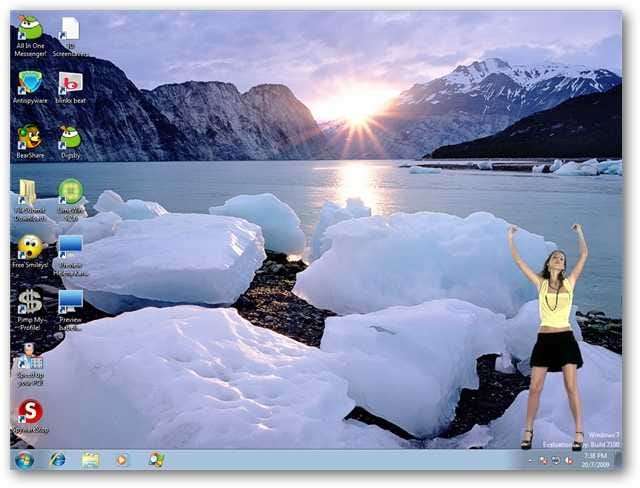

Hier sehen Sie einen Screenshot des Desktops unseres Beispielsystems. Beachten Sie, dass es Symbole für Filesharing-Programme, gefälschte Anti-Malware-Programme, Symbole für verschiedene Bildschirmschoner, weniger nette Websites (mögliche zusätzliche Infektionsvektoren) und eine virtuelle tanzende Frau gibt. Hier ist nichts Gutes!

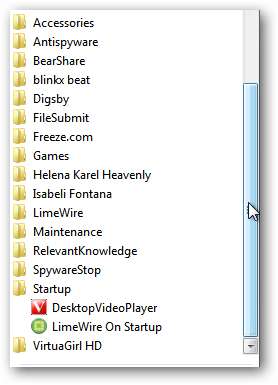

Hier ist ein Blick auf das Startmenü… Beachten Sie, dass einige der Malware offensichtliche Verknüpfungen im Startordner haben, aber auf unserem Beispielsystem gab es viele, die in diesem Ordner nicht angezeigt wurden.

Ein kurzer Blick auf eine Überfülle von Symbolleisten, die Internet Explorer 8 plagen… Zu diesem Zeitpunkt hatte der Browser bereits einige Probleme beim ordnungsgemäßen Starten (sehr langsam), einige Abstürze und einige Browser-Hijacking.

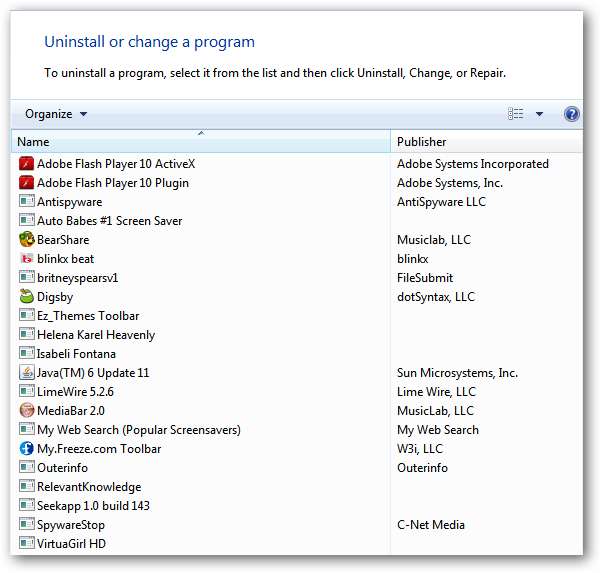

Ein Blick in das Programm-Deinstallationsfenster zeigt eine Vielzahl von Malware und unerwünschten Softwaretypen, die sich auf unserem Beispielsystem befanden.

Hinweis: Dies sind diejenigen, die sich tatsächlich darum gekümmert haben, einen Eintrag in der Deinstallationsregistrierung aufzulisten.

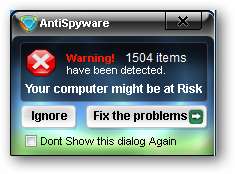

Ein guter Blick auf Scareware

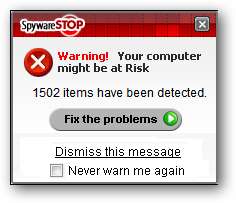

Was ist Scareware? Es ist eine Software, die nach der Installation auf Ihrem System versucht, Sie zu der Annahme zu verleiten, dass Sie ein stark infiziertes System mit einer sehr hohen Anzahl von gefundenen Infektionen haben. Diese Programme werden Sie ständig stören, die Software zu registrieren und zu kaufen, um Ihr Computersystem zu bereinigen.

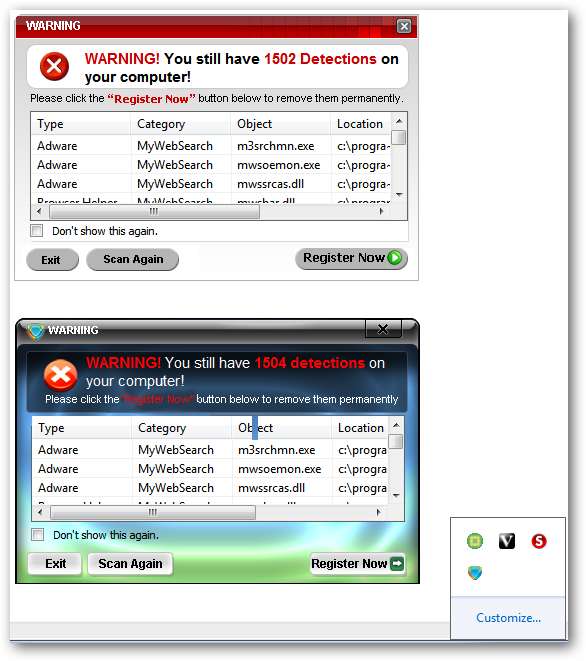

Hier sehen Sie zwei Beispiele bekannter Scareware. SpywareStop und AntiSpyware 2009. Seien Sie nicht überrascht, wenn Sie feststellen, dass sich diese beiden „separaten“ Software in Aussehen, Stil und Bedienung sehr ähnlich zu sein scheinen. Sie sind genau gleich ... der gleiche Wolf, nur verschiedene Schafsfelle. Dies ist eine gängige Praxis, um legitimer Anti-Malware- und Antivirensoftware immer einen Schritt voraus zu sein und nicht gelöscht zu werden, bevor sie hoffentlich von ahnungslosen Computerbenutzern gekauft wird.

Ein guter Blick auf die beiden Bildschirme, die jedes Mal angezeigt wurden, wenn wir unser Beispielsystem starteten… absolut ohne zu zögern, uns daran zu erinnern, wie infiziert unser Computer war und dass wir die Software jetzt registrieren sollten. Widerlich!!

Hinweis: Die SpywareStop-Website wurde uns mit freundlicher Genehmigung eines Browser-Hijackings präsentiert. Natürlich wurden wir aufgefordert, sie zu installieren.

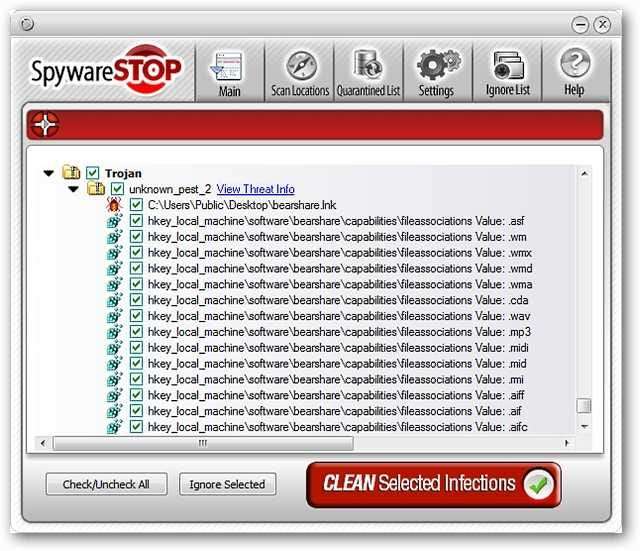

Das Hauptfenster für SpywareStop… ach so schnell, um Sie zu ermutigen, die Infektionen zu entfernen.

Das Popup-Fenster der Taskleiste für SpywareStop…

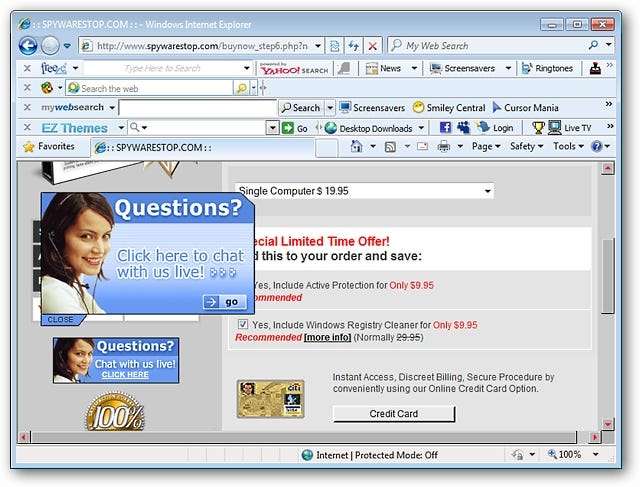

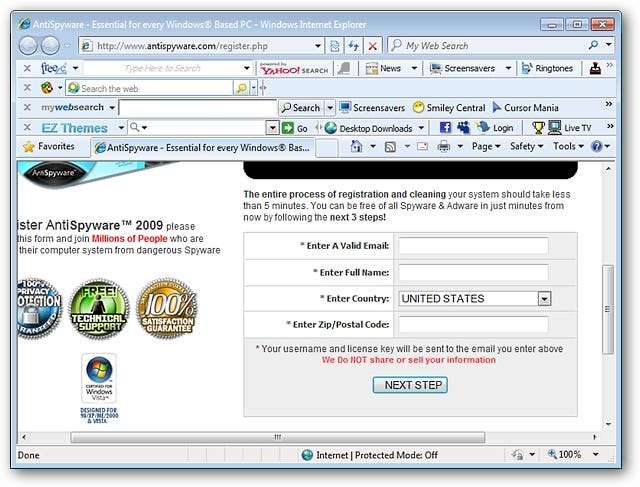

Wie sieht es aus, wenn jemand die Software registriert und kauft? Die Registrierung beginnt mit einer Anfrage nach grundlegenden Informationen, einschließlich einer E-Mail-Adresse. Es besteht die Möglichkeit, dass die auf diese Weise geernteten Adressen an Spammer verkauft werden. Das Potenzial für ein kleines zusätzliches Einkommen wird definitiv einen Reiz haben.

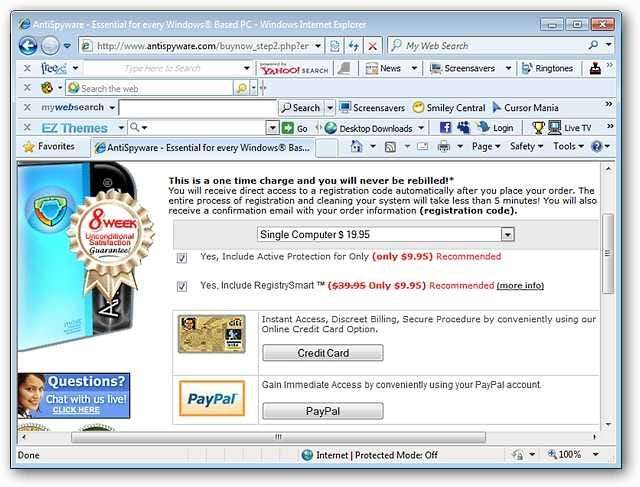

Beachten Sie, dass zusätzliche Dienste und Software sofort verfügbar sind! Nichts geht über eine Gelegenheit, noch einfacher Geld zu verdienen, wenn jemand so weit drin ist… und natürlich können Sie Ihre Kreditkarte verwenden. Wie bequem für sie ...

Der immer wundervolle Cousin von SpywareStop… die berüchtigte AntiSpyware 2009 (auch sehr bekannt mit der Bezeichnung 2008).

Und das wunderbare Popup-Fenster der Taskleiste für AntiSpyware 2009… der Spaß hört nie auf!

Was ist mit der Registrierung für diesen? Schauen Sie sich diese beiden Screenshots genau an und vergleichen Sie sie mit den beiden oben gezeigten. Es gibt so wenig Unterschied… ein weiteres Zeichen dafür, dass es sich um identische Scareware-Programme mit veränderten Benutzeroberflächen und alternativen Websites handelt.

Wie schön! Weitere zusätzliche Software, die Sie kaufen können, und die Möglichkeit, diese Kreditkarte und PayPal zu verwenden!

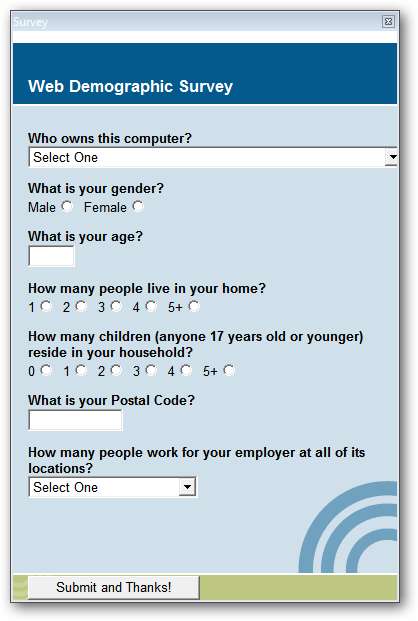

Einige andere Dinge, die mit Malware einhergehen

Hier ist eine weitere irritierende Funktion einiger Malware. Schöne Popup-Fenster, die Sie belästigen, um an Umfragen teilzunehmen oder andere Dinge zu tun. Dies war ein zusätzliches „Geschenk“ von einem der auf unserem Beispielsystem installierten Programme.

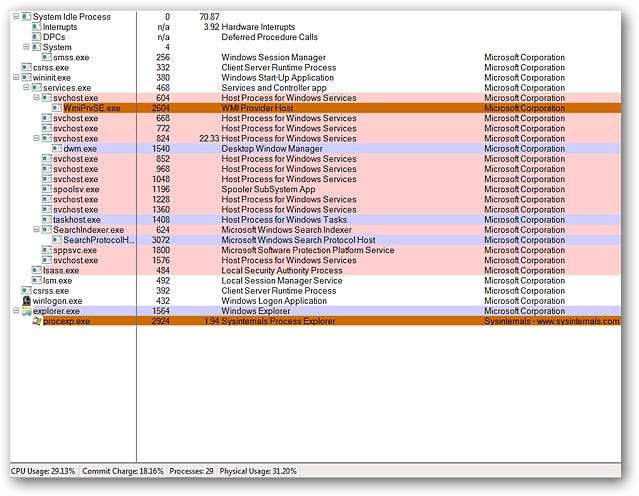

Ein Blick auf die Prozesse nach der Infektion

Vergleichen Sie den Screenshot der am Anfang des Artikels gezeigten laufenden Prozesse und dann die hier gezeigten laufenden Prozesse. Sie können bereits einen deutlichen Anstieg feststellen. Nicht gut für dich oder deinen Computer!

Fazit

Während innerhalb dieser 2,5 Stunden nichts Super Schreckliches auf unser Beispielsystem gelangt ist, ist es immer noch leicht zu erkennen, wie schnell ein System zu einem Chaos werden kann. Stellen Sie sich ein System vor, das über einen viel längeren Zeitraum exponiert und stark infiziert ist! Der beste Ansatz ist, Probleme von Anfang an zu vermeiden. Wenn Sie sich selbst oder jemanden finden, den Sie mit einem infizierten System kennen, werfen Sie einen Blick auf unsere bevorstehende Serie zum Entfernen von Malware von einem infizierten Computer.

Hinweis: Als die kurze „Befallsperiode“ auf unserem Beispielsystem beendet war, waren die Windows-Firewall, Windows Defender und die Sicherheitseinstellungen für Internet Explorer entweder 1.) deaktiviert oder 2.) auf den niedrigstmöglichen Wert eingestellt die Einstellungen. Darüber hinaus wurde keine legitime Antiviren- oder Anti-Malware-Software installiert. Dieses System war im Austausch gegen die sogenannte „Geschwindigkeit und Bequemlichkeit“ völlig ungeschützt.

Weiter oben: Entfernen der Spyware

Bleiben Sie dran, denn morgen zeigen wir Ihnen, wie wir den mit Crapware gefüllten Computer mit Spybot Search & Destroy aufgeräumt haben. Und später in dieser Woche werden wir zeigen, wie gut Ad-Aware und MalwareBytes mit derselben Spyware abschneiden.