TrueCryptの 劇的なシャットダウン 2014年5月、全員がショックを受けました。 TrueCryptはフルディスクの頼りになる推奨事項でした 暗号化 ソフトウェア、および開発者は、コードが「安全ではない」と突然言い、開発を停止しました。

TrueCryptがシャットダウンされた理由はまだ正確にはわかりません。おそらく、開発者が政府から圧力をかけられていたか、単にそれを維持することにうんざりしていたのでしょう。ただし、代わりに使用できるものは次のとおりです。

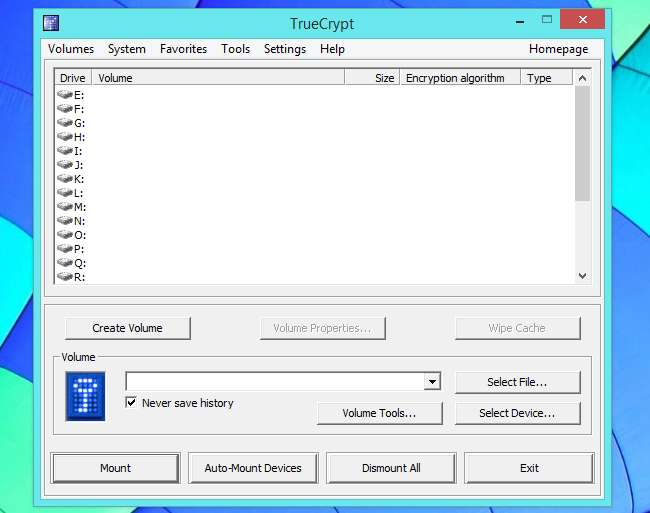

TrueCrypt 7.1a(はい、それでも)

はい、TrueCryptの開発は正式に中止され、公式のダウンロードページは削除されました。開発者は、コードにもはや関心がなく、サードパーティの開発者がコードを適切に維持およびパッチすることを信頼できないと述べています。

ただし、ギブソンリサーチコーポレーション TrueCryptはまだ安全に使用できると主張しています 。 TrueCrypt 7.1aは、2012年2月にリリースされ、それ以来何百万人もの人々によって使用されている最後の実際のバージョンです。 TrueCryptのオープンソースコードは現在 独立監査を受ける —突然のシャットダウンの前に開始された作業—そして監査のフェーズ1は、大きな問題が見つかることなく完了しました。 TrueCryptは、このような独立した監査を受けた唯一のソフトウェアパッケージです。完了したら、コミュニティがTrueCryptコードの新しいフォークで問題を修正し、TrueCryptを続行できます。 TrueCryptのコードはオープンソースです。つまり、元の開発者でさえ、コードの継続を阻止することはできません。とにかく、それはギブソンリサーチコーポレーションの主張です。非営利団体などのその他 ジャーナリスト保護委員会 、TrueCryptコードは引き続き安全に使用できることもお勧めします。

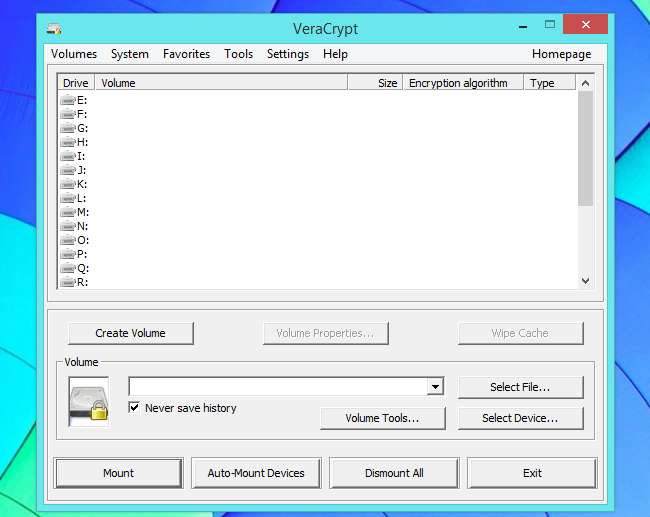

関連: VeraCryptを使用してPC上の機密ファイルを保護する方法

標準のTrueCryptコードを引き続き使用することを選択した場合は、必ずTrueCrypt7.1aを入手してください。公式サイトはTrueCrypt7.2を提供しています。これは、新しい暗号化ボリュームを作成する機能を無効にします。これは、データをTrueCryptから別のソリューションに移行するように設計されています。そして、最も重要なことは、信頼できる場所からTrueCrypt 7.1aを入手し、ファイルが改ざんされていないことを確認することです。 Open Crypto AuditProjectは 独自の検証済みミラー 、およびファイルも取得できます GRCのウェブサイトから 。

このルートに行くと、 TrueCryptを使用するための古いアドバイス 引き続き適用されます。 TrueCrypt監査の結果に注意してください。いつの日か、TrueCryptの後継者についてコンセンサスが得られるでしょう。可能性には以下が含まれる可能性があります CipherShed そして TCnext 、しかし、まだ準備ができていません。

VeraCrypt

VeraCrypt はTrueCryptのフォークで、現在オンラインでラウンドを行っています。 VeraCryptはTrueCryptのフォークであり、TrueCryptコードに基づいています。

開発者のMounirIdrassiが説明しました TrueCryptとVeraCryptの違い 。要約すると、開発者は、Open Crypto Audit Projectによって「これまでにソースコードで見つかったすべての重大なセキュリティ問題と弱点」、およびその他のさまざまなメモリリークと潜在的なバッファオーバーフローを修正したと主張しています。

上記のCipherShedおよびTCnextプロジェクトとは異なり、VeraCryptはTrueCrypt独自のボリュームフォーマットとの互換性が壊れています。この変更の結果、 VeraCryptはTrueCryptコンテナファイルを開くことができません 。データを復号化し、VeraCryptで再暗号化する必要があります。

VeraCryptプロジェクトは、PBKDF2アルゴリズムの反復回数を増やし、に対する保護を追加しました ブルートフォース攻撃 それらを遅くすることによって。ただし、弱いパスフレーズを使用してボリュームを暗号化する場合、これはまだ役に立ちません。これにより、暗号化されたボリュームの起動と復号化にかかる時間も長くなります。プロジェクトの詳細が必要な場合は、最近Idrassi それについてeSecurityPlanetに話しました 。

VeraCryptは今見ています その最初の監査 、これにより、プロジェクトはさまざまなセキュリティ問題を修正しました。このプロジェクトは順調に進んでいます。

オペレーティングシステムの組み込み暗号化

関連: デフォルトで暗号化を提供する6つの人気のあるオペレーティングシステム

現在のオペレーティングシステムには、事実上すべての暗号化が組み込まれています —暗号化は標準またはホームに組み込まれていますが、Windowsのエディションはかなり制限されています。 TrueCryptに依存するのではなく、オペレーティングシステムの組み込み暗号化の使用を検討することをお勧めします。オペレーティングシステムの機能は次のとおりです。

- Windows7ホーム/ Windows8 / Windows 8.1 :Windows 8および8.1のホームバージョンと「コア」バージョンには、フルディスク暗号化機能が組み込まれていません。これが、TrueCryptが非常に人気になった理由の1つです。

- 新しいコンピューター上のWindows8.1以降 :Windows8.1は 「デバイス暗号化」機能 、ただし、Windows 8.1が付属し、特定の要件を満たす新しいコンピューターでのみ。また リカバリキーのコピーをMicrosoftのサーバー(または組織のドメインサーバー)にアップロードするように強制します 、したがって、これは最も深刻な暗号化ソリューションではありません。

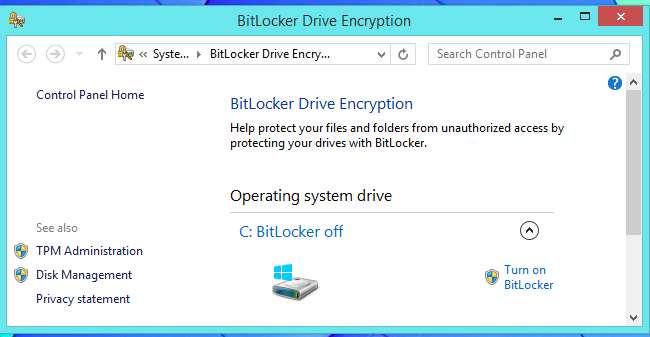

- Windows Professional :Windowsのプロフェッショナルエディション— Windows 8、および8.1 —には次のものが含まれます。 BitLocker暗号化 。デフォルトでは有効になっていませんが、自分で有効にしてフルディスク暗号化を取得できます。 注意: Windows 7 Ultimateは、Proバージョンに含まれていないため、BitLockerに必要です。

- Mac OS X :Macには FileVaultディスク暗号化 。 Mac OS X Yosemiteは、新しいMacをセットアップしたときに自動的に有効にすることを提案しています。まだ有効にしていない場合は、後で[システム環境設定]ダイアログから有効にすることを選択できます。

- Linux :Linuxはさまざまな暗号化テクノロジーを提供します。最近のLinuxディストリビューションでは、多くの場合、この権利がインストーラーに統合されており、新しいLinuxインストールでフルディスク暗号化を簡単に有効にできます。たとえば、Ubuntuの最新バージョンでは、LUKS(Linux Unified Key Setup)を使用してハードディスクを暗号化します。

モバイルデバイスにも独自の暗号化スキームがあります— Chromebookには暗号化機能があります 。 Windowsは、フルディスク暗号化でデータを保護するために邪魔にならないようにする必要がある唯一のプラットフォームです。