TrueCrypt arrêt dramatique en mai 2014, tout le monde était choqué. TrueCrypt était la recommandation de choix pour le disque complet chiffrement logiciel, et les développeurs ont soudainement déclaré que le code n'était «pas sécurisé» et ont interrompu le développement.

Nous ne savons toujours pas exactement pourquoi TrueCrypt a été fermé - peut-être que les développeurs subissaient des pressions de la part d'un gouvernement, ou peut-être qu'ils en avaient simplement assez de le maintenir. Mais voici ce que vous pouvez utiliser à la place.

TrueCrypt 7.1a (Oui, toujours)

Oui, le développement de TrueCrypt a été officiellement interrompu et sa page de téléchargement officielle a été supprimée. Les développeurs ont déclaré qu'ils n'étaient plus intéressés par le code et que les développeurs tiers ne pouvaient pas faire confiance pour le maintenir et le corriger correctement.

Cependant, la Gibson Research Corporation soutient que TrueCrypt est toujours sûr à utiliser . TrueCrypt 7.1a est la dernière version réelle, sortie en février 2012 et utilisée par des millions de personnes depuis lors. Le code open source de TrueCrypt est actuellement faisant l'objet d'un audit indépendant - travaux qui ont commencé avant l'arrêt brutal - et la phase 1 de l'audit a été achevée sans qu'aucun problème majeur n'ait été détecté. TrueCrypt est le seul progiciel à avoir jamais fait l'objet d'un audit indépendant comme celui-ci. Une fois terminé, tout problème détecté peut être corrigé par la communauté dans un nouveau fork du code TrueCrypt et TrueCrypt peut continuer. Le code de TrueCrypt est open-source, ce qui signifie que même les développeurs d'origine n'ont pas la capacité de l'empêcher de continuer. C’est en tout cas l’argument de Gibson Research Corporation. D'autres, comme l'organisation à but non lucratif Comité pour la protection des journalistes , indiquent également que le code TrueCrypt est toujours sûr à utiliser.

EN RELATION: Comment sécuriser les fichiers sensibles sur votre PC avec VeraCrypt

Si vous choisissez de continuer à utiliser le code TrueCrypt standard, assurez-vous d'obtenir TrueCrypt 7.1a. Le site officiel propose TrueCrypt 7.2, qui désactive la possibilité de créer de nouveaux volumes chiffrés - il est conçu pour migrer vos données de TrueCrypt vers une autre solution. Et surtout, assurez-vous d'obtenir TrueCrypt 7.1a à partir d'un emplacement digne de confiance et vérifiez que les fichiers n'ont pas été falsifiés. Les offres du projet Open Crypto Audit leur propre miroir vérifié , et les fichiers peuvent également être acquis depuis le site web du GRC .

Si vous suivez cette voie, l'ancien conseil d'utilisation de TrueCrypt s'applique toujours. Assurez-vous de garder un œil sur les résultats de l'audit TrueCrypt. Un jour, il y aura probablement un consensus autour d'un successeur de TrueCrypt. Les possibilités pourraient inclure ChiffreShed et TCnext , mais ils ne sont pas encore prêts.

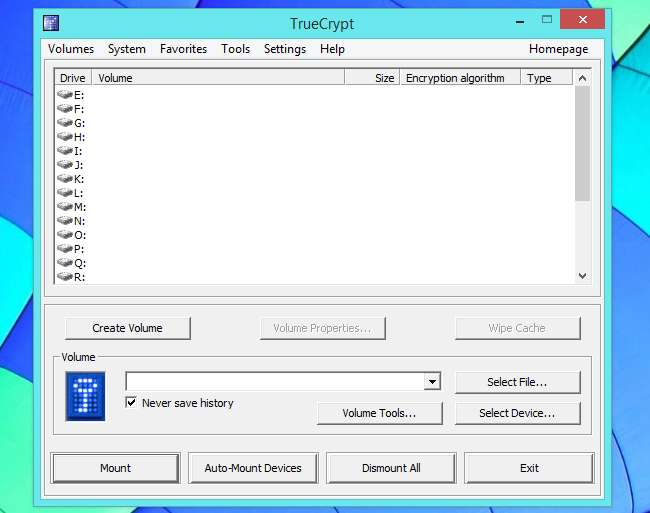

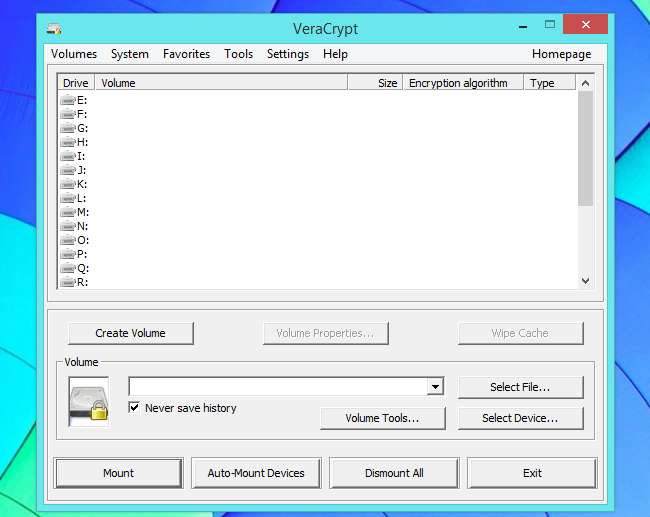

VeraCrypt

VeraCrypt est un fork de TrueCrypt qui fait maintenant le tour en ligne. VeraCrypt est un fork de TrueCrypt, basé sur le code TrueCrypt.

Le développeur Mounir Idrassi a expliqué les différences entre TrueCrypt et VeraCrypt . En résumé, les développeurs affirment qu'il a corrigé «tous les problèmes de sécurité graves et les faiblesses découverts jusqu'à présent dans le code source» par l'Open Crypto Audit Project, ainsi que diverses autres fuites de mémoire et débordements potentiels de tampon.

Contrairement aux projets CipherShed et TCnext mentionnés ci-dessus, VeraCrypt a rompu la compatibilité avec le propre format de volume de TrueCrypt. À la suite de ce changement, VeraCrypt ne peut pas ouvrir les fichiers de conteneur TrueCrypt . Vous devrez déchiffrer vos données et les rechiffrer avec VeraCrypt.

Le projet VeraCrypt a augmenté le nombre d'itérations de l'algorithme PBKDF2, ajoutant une protection supplémentaire contre attaques par force brute en les ralentissant. Cependant, cela ne vous aidera toujours pas si vous utilisez une phrase secrète faible pour crypter votre volume. Cela rend également le démarrage et le déchiffrement des volumes chiffrés plus longs. Si vous souhaitez plus de détails sur le projet, Idrassi récemment en a parlé à eSecurity Planet .

VeraCrypt a maintenant vu son premier audit , qui a conduit le projet à résoudre divers problèmes de sécurité. Ce projet est sur la bonne voie.

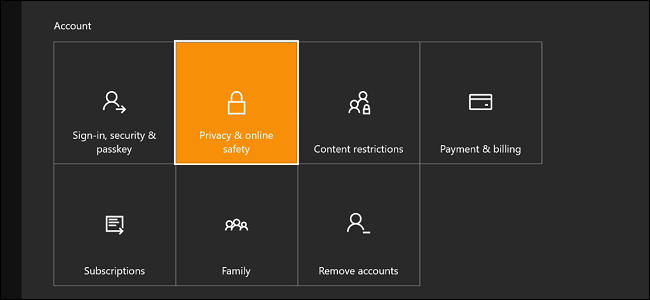

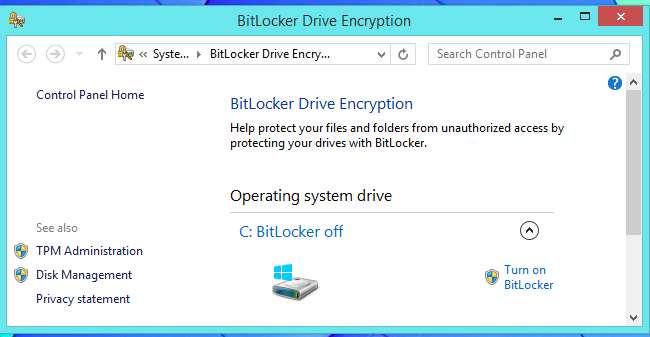

Chiffrement intégré de votre système d'exploitation

EN RELATION: 6 systèmes d'exploitation populaires offrant le chiffrement par défaut

Les systèmes d'exploitation actuels ont pratiquement tous un cryptage intégré - bien que le cryptage intégré dans les éditions standard ou Home de Windows soit assez limité. Vous pouvez envisager d’utiliser le chiffrement intégré à votre système d’exploitation plutôt que de vous fier à TrueCrypt. Voici ce que votre système d'exploitation a pour vous:

- Windows 7 Home/Windows 8/Windows 8.1 : Les versions familiale et «principale» de Windows 8 et 8.1 n'ont pas de fonction intégrée de chiffrement intégral du disque, ce qui est l'une des raisons pour lesquelles TrueCrypt est devenu si populaire.

- Windows 8.1+ sur les nouveaux ordinateurs : Offres Windows 8.1 une fonction «Chiffrement de l'appareil» , mais uniquement sur les nouveaux ordinateurs fournis avec Windows 8.1 et répondant à des exigences spécifiques. Ça aussi vous oblige à télécharger une copie de votre clé de récupération sur les serveurs de Microsoft (ou les serveurs de domaine de votre organisation) , ce n’est donc pas la solution de chiffrement la plus sérieuse.

- Windows Professional : Les éditions professionnelles de Windows - Windows 8 et 8.1 - comprennent Chiffrement BitLocker . Il n'est pas activé par défaut, mais vous pouvez l'activer vous-même pour obtenir le chiffrement complet du disque. Note: Windows 7 Ultimate est requis pour BitLocker, car la version Pro ne l'inclut pas.

- Mac OS X : Les Mac incluent Chiffrement de disque FileVault . Mac OS X Yosemite propose de l'activer automatiquement lorsque vous configurez un nouveau Mac, et vous pouvez choisir de l'activer plus tard dans la boîte de dialogue Préférences système si vous ne l'avez pas fait.

- Linux : Linux propose une variété de technologies de cryptage. Les distributions Linux modernes intègrent souvent ce droit dans leurs programmes d'installation, offrant ainsi d'activer facilement le chiffrement complet du disque pour votre nouvelle installation Linux. Par exemple, les versions modernes d'Ubuntu utilisent LUKS (Linux Unified Key Setup) pour crypter votre disque dur.

Les appareils mobiles ont également leurs propres schémas de cryptage - même Les Chromebooks ont un certain cryptage . Windows est la seule plate-forme qui nécessite encore de faire tout son possible pour protéger vos données avec un cryptage complet du disque.