Międzynarodowi użytkownicy są często rozczarowani, że amerykańskie usługi znajdują się za restrykcyjnymi zaporami sieciowymi; Pandora nie jest wyjątkiem na długiej liście niedostępnych usług. Ten sprytny hack wykorzystuje lukę, aby umożliwić dostęp międzynarodowy.

Międzynarodowi użytkownicy są często rozczarowani, że amerykańskie usługi znajdują się za restrykcyjnymi zaporami sieciowymi; Pandora nie jest wyjątkiem na długiej liście niedostępnych usług. Ten sprytny hack wykorzystuje lukę, aby umożliwić dostęp międzynarodowy.

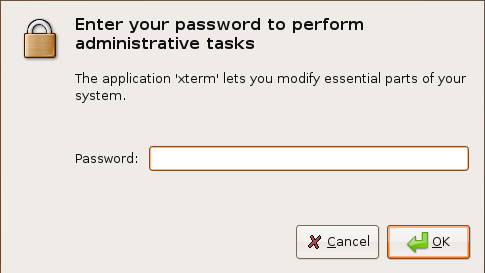

Jaka luka? Dokumentując w Digital Inspiration, Pandora wydaje się pomijać sprawdzanie lokalizacji IP w przypadku żądań przychodzących przez HTTPS. Wystarczy zainstalować rozszerzenie dla swojej przeglądarki internetowej, które wymusza HTTPS (np HTTPS Everywhere dla przeglądarki Firefox i HTTPS Everywhere dla Chrome ). Zainstaluj je, otwórz Pandorę i jesteś w biznesie.

Słuchaj Pandory w dowolnym miejscu bez użycia serwera proxy [Digital Inspiration]