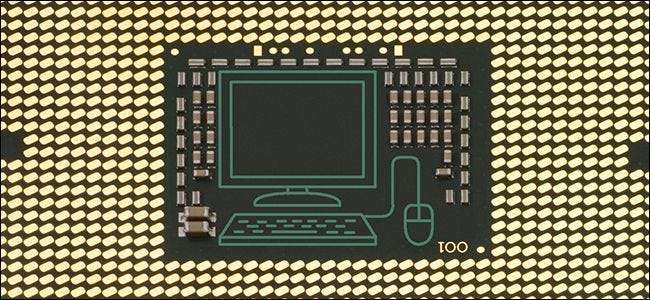

Intel Management Engine jest dołączany do chipsetów firmy Intel od 2008 roku. Jest to w zasadzie mały komputer w komputerze z pełnym dostępem do pamięci, wyświetlacza, sieci i urządzeń wejściowych Twojego komputera. Uruchamia kod napisany przez firmę Intel, a firma Intel nie udostępniła wielu informacji o jej wewnętrznym działaniu.

To oprogramowanie, zwane także Intel ME, pojawiło się w wiadomościach z powodu luk w zabezpieczeniach Intela ogłosił 20 listopada 2017 r. Należy załatać system, jeśli jest podatny na ataki. Głęboki dostęp do systemu i obecność tego oprogramowania w każdym nowoczesnym systemie z procesorem Intel oznacza, że jest to atrakcyjny cel dla atakujących.

Co to jest Intel ME?

Czym w ogóle jest Intel Management Engine? Firma Intel podaje kilka ogólnych informacji, ale unika wyjaśniania większości konkretnych zadań wykonywanych przez Intel Management Engine oraz dokładnego sposobu jego działania.

Ponieważ Intel ujął to , Management Engine to „mały, energooszczędny podsystem komputerowy”. „Wykonuje różne zadania, gdy system jest uśpiony, podczas procesu rozruchu i podczas pracy systemu”.

Innymi słowy, jest to równoległy system operacyjny działający na izolowanym układzie scalonym, ale z dostępem do sprzętu komputera. Działa, gdy komputer śpi, podczas uruchamiania i gdy działa system operacyjny. Ma pełny dostęp do sprzętu systemowego, w tym pamięci systemowej, zawartości wyświetlacza, danych wejściowych z klawiatury, a nawet sieci.

Teraz wiemy, że działa Intel Management Engine system operacyjny MINIX . Poza tym dokładne oprogramowanie działające w Intel Management Engine jest nieznane. To mała czarna skrzynka i tylko Intel dokładnie wie, co jest w środku.

Co to jest technologia Intel Active Management Technology (AMT)?

Oprócz różnych funkcji niskiego poziomu, Intel Management Engine obejmuje Technologia Intel Active Management . AMT to rozwiązanie do zdalnego zarządzania serwerami, komputerami stacjonarnymi, laptopami i tabletami z procesorami Intel. Jest przeznaczony dla dużych organizacji, a nie użytkowników domowych. Nie jest domyślnie włączona, więc tak naprawdę nie jest „tylnym wejściem”, jak to nazywają niektórzy.

AMT może być używany do zdalnego włączania, konfigurowania, sterowania lub czyszczenia komputerów z procesorami Intel. W przeciwieństwie do typowych rozwiązań do zarządzania działa to nawet wtedy, gdy na komputerze nie ma systemu operacyjnego. Intel AMT działa jako część Intel Management Engine, dzięki czemu organizacje mogą zdalnie zarządzać systemami bez działającego systemu operacyjnego Windows.

W maju 2017 roku Intel ogłosił zdalny exploit w AMT które umożliwiłyby atakującym dostęp do AMT na komputerze bez podania niezbędnego hasła. Jednak miałoby to wpływ tylko na ludzi, którzy zrobili wszystko, co w ich mocy, aby włączyć technologię Intel AMT - która, znowu, nie jest większością użytkowników domowych. Tylko organizacje, które korzystały z technologii AMT, musiały zająć się tym problemem i zaktualizować oprogramowanie sprzętowe swoich komputerów.

Ta funkcja jest przeznaczona tylko dla komputerów PC. Chociaż nowoczesne komputery Mac z procesorami Intel mają również Intel ME, nie zawierają Intel AMT.

Czy możesz to wyłączyć?

Nie możesz wyłączyć Intel ME. Nawet jeśli wyłączysz funkcje Intel AMT w systemie BIOS, koprocesor Intel ME i oprogramowanie są nadal aktywne i działają. W tej chwili jest on dołączony do wszystkich systemów z procesorami Intel i firma Intel nie zapewnia możliwości jej wyłączenia.

Chociaż Intel nie zapewnia możliwości wyłączenia Intel ME, inni ludzie eksperymentowali z wyłączaniem go. Nie jest to jednak tak proste, jak naciśnięcie przełącznika. Przedsiębiorczym hakerom się to udało wyłącz Intel ME z pewnym wysiłkiem , a Purism oferuje teraz laptopy (oparte na starszym sprzęcie Intela) z Intel Management Engine wyłączone domyślnie . Intel prawdopodobnie nie jest zadowolony z tych wysiłków i jeszcze bardziej utrudni wyłączenie Intel ME w przyszłości.

Jednak dla przeciętnego użytkownika wyłączenie Intel ME jest w zasadzie niemożliwe - i to jest zamierzone.

Dlaczego tajemnica?

Intel nie chce, aby jego konkurenci znali dokładne działanie oprogramowania Management Engine. Wydaje się, że Intel również w tym miejscu objął „bezpieczeństwo przez zaciemnienie”, próbując utrudnić atakującym uzyskanie informacji o lukach w oprogramowaniu Intel ME i znalezienie ich. Jednak, jak pokazały ostatnie luki w zabezpieczeniach, zabezpieczenie przez zaciemnienie nie jest gwarantowanym rozwiązaniem.

Nie jest to żadne oprogramowanie szpiegowskie ani monitorujące - chyba że organizacja włączyła AMT i używa go do monitorowania własnych komputerów. Gdyby Management Engine firmy Intel kontaktował się z siecią w innych sytuacjach, prawdopodobnie słyszelibyśmy o tym dzięki takim narzędziom, jak Wireshark , które pozwalają ludziom monitorować ruch w sieci.

Jednak obecność oprogramowania takiego jak Intel ME, którego nie można wyłączyć i jest zamkniętym źródłem, jest z pewnością problemem bezpieczeństwa. To kolejna droga ataku i już widzieliśmy luki w zabezpieczeniach Intel ME.

Czy Twój komputer jest podatny na atak Intel ME?

20 listopada 2017 r. Firma Intel ogłosił poważne luki w zabezpieczeniach Intel ME, które zostały odkryte przez niezależnych badaczy bezpieczeństwa. Należą do nich zarówno wady, które pozwoliłyby atakującemu z dostępem lokalnym na uruchomienie kodu z pełnym dostępem do systemu, jak i ataki zdalne, które umożliwiłyby atakującym ze zdalnym dostępem na uruchomienie kodu z pełnym dostępem do systemu. Nie jest jasne, jak trudne byłoby ich wykorzystanie.

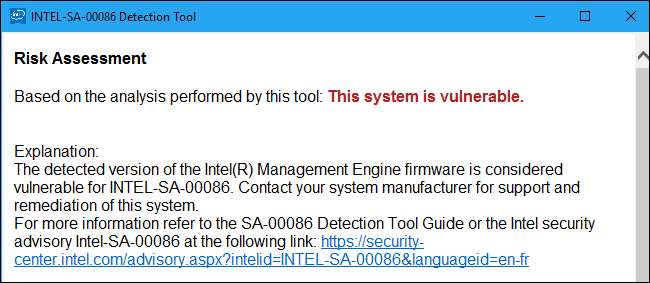

Firma Intel oferuje narzędzie do wykrywania możesz pobrać i uruchomić, aby dowiedzieć się, czy Intel ME Twojego komputera jest podatny na ataki, czy też został naprawiony.

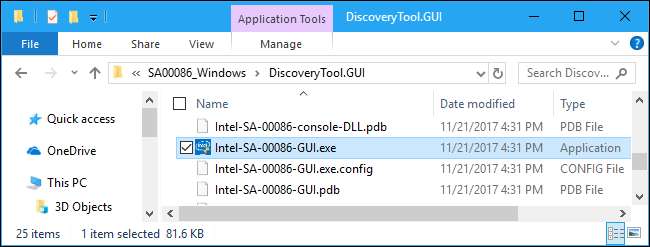

Aby użyć tego narzędzia, pobierz plik ZIP dla systemu Windows, otwórz go i kliknij dwukrotnie folder „DiscoveryTool.GUI”. Kliknij dwukrotnie plik „Intel-SA-00086-GUI.exe”, aby go uruchomić. Zgódź się na monit UAC, a zostaniesz poinformowany, czy Twój komputer jest podatny na ataki, czy nie.

ZWIĄZANE Z: Co to jest UEFI i czym różni się od systemu BIOS?

Jeśli twój komputer jest podatny na ataki, możesz zaktualizować Intel ME tylko poprzez aktualizację komputera Oprogramowanie układowe UEFI . Producent komputera musi dostarczyć tę aktualizację, więc sprawdź sekcję Pomoc w witrynie internetowej producenta, aby sprawdzić, czy są dostępne aktualizacje UEFI lub BIOS.

Intel zapewnia również stronę pomocy technicznej z linkami do informacji o aktualizacjach dostarczanych przez różnych producentów komputerów i aktualizują je w miarę publikowania przez producentów informacji pomocy technicznej.

Systemy AMD mają coś podobnego o nazwie AMD TrustZone , który działa na dedykowanym procesorze ARM.

Źródło zdjęcia: Laura Houser .