Surfuj z anonimowością, używając przeglądarki Tor. Oto jak zainstalować Tora na komputerze z systemem Linux. Użytkownicy Ubuntu: uwaga: projekt Tor odradza instalowanie Tora ze zwykłych repozytoriów oprogramowania Ubuntu.

Co to jest Tor?

W mowie potocznej używamy zamiennie terminów „internet” i „sieć”. Ale w rzeczywistości internet i internet to dwie bardzo różne rzeczy. Gdyby strony internetowe były lokalami - sklepami, fabrykami, centrami rozrywki - internet byłby łączącymi je ze sobą drogami i autostradami.

Internet obsługuje wiele usług. Sieć WWW jest tylko jednym z nich. Inne usługi, takie jak poczta e-mail, PROW , DNS , NNTP są dostarczane przez Internet i żadna z nich nie jest witrynami internetowymi.

Sieci nakładkowe również korzystają z internetu. Tor ( Router cebulowy ) sieć jest jedną z takich sieci nakładkowych. Zapewnia anonimowość i prywatność użytkownikom. Dzięki Torowi, jeśli używasz go skutecznie, nikt nie może prześledzić Twojej aktywności z powrotem do Twojego adresu IP.

Ruch, który przechodzi przez sieć Tor, jest szyfrowany. Chociaż pomaga to zachować anonimowość używających go osób, szyfrowanie powoduje problem z siecią. Zwykłe elementy routingu i przełączania w Internecie nie mogą działać z ruchem sieciowym Tor.

Zamiast tego przełączanie i routing wykonuje sieć przekaźników Tora, hostowana i utrzymywana przez ochotników. Przekaźniki Tora celowo odbijają połączenie między wieloma przekaźnikami, nawet jeśli nie jest to wymagane, aby dotrzeć do celu. To „odbijanie się” to kolejny powód, dla którego Tor praktycznie uniemożliwia śledzenie i identyfikację osoby na drugim końcu.

To siła tej anonimowości doprowadziła do tego, że sieć Tor jest używana do hostowania wielu witryn internetowych zaangażowanych w działalność przestępczą. Sieć Tor stanowi dużą część ciemna sieć . Jednak to nie wszystko jest nielegalne w sieci Tor. Dysydenci w represyjnych reżimach, anonimowe źródła prasowe, demaskatorzy, aktywiści i wojsko używają Tora z uzasadnionych powodów.

Problem w tym, że właśnie to, co czyni ją atrakcyjną propozycją dla tych ludzi, sprawia, że jest ona atrakcyjną propozycją dla złoczyńców.

Usługi ukryte Tor mają adresy zakończone sufiksem „.onion”. Nie pojawią się w Google i nie można ich przeglądać ani uzyskiwać do nich dostępu za pomocą zwykłej przeglądarki internetowej. Musisz korzystać z przeglądarki Tor, aby odwiedzać te witryny, ale możesz także używać jej do uzyskiwania dostępu do zwykłych witryn z dodatkową anonimowością.

ZWIĄZANE Z: Jak uzyskać dostęp do witryn .onion (znanych również jako usługi ukryte Tor)

Jak zainstalować przeglądarkę Tor

Zauważ, że Projekt Tor radzi przed instalowaniem wersji w pakietach przeglądarki Tor z repozytoriów Ubuntu, twierdząc, że „nie były one niezawodnie aktualizowane” przez społeczność Ubuntu w przeszłości. Zainstaluj go tylko z oficjalnej strony Tor Project. Projekt Tor oferuje również oficjalne repozytoria dla Ubuntu i Debian, ale poniższe instrukcje ręczne będą działać w każdej dystrybucji Linuksa.

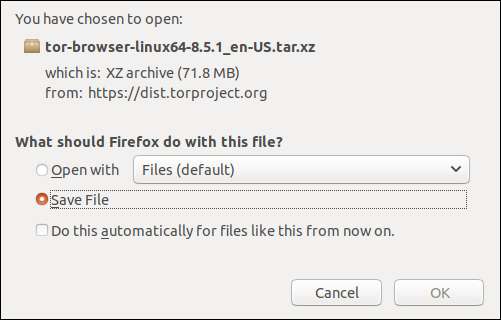

Przejdź do Strona pobierania projektu Tor i kliknij pingwina.

Jeśli przeglądarka oferuje otwarcie lub zapisanie pliku, wybierz opcję zapisywania pliku.

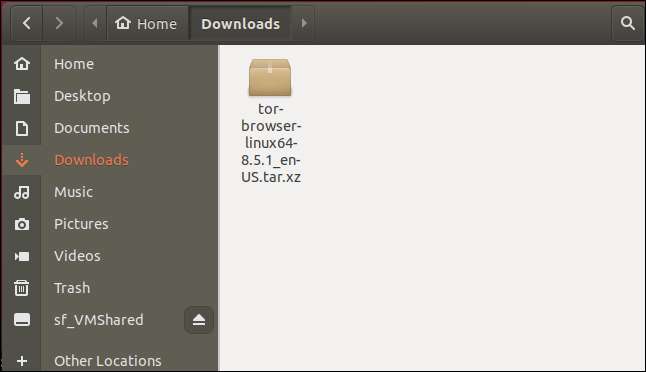

Załóżmy, że plik jest zapisany w katalogu Pobrane.

Kiedy pojawią się przyszłe wersje przeglądarki Tor, numery wersji w nazwie pliku ulegną zmianie. Część nazwy pliku wskazuje również język. W tym przykładzie „en-US” oznacza angielski, Stany Zjednoczone.

Jeśli pobrałeś inną wersję językową lub postępujesz zgodnie z tymi instrukcjami w przyszłości, w której wersja przeglądarki uległa zmianie, zastąp nazwy plików i katalogów, z którymi faktycznie pracujesz, nazwy plików i katalogów użyte w niniejszej instrukcji.

Pobrany plik to plik .tar.xz. Musimy go zdekompresować i rozpakować, aby móc użyć jego zawartości.

ZWIĄZANE Z: Jak wyodrębnić pliki z pliku .tar.gz lub .tar.bz2 w systemie Linux

Można to zrobić na kilka sposobów. Jeśli klikniesz plik prawym przyciskiem myszy, pojawi się menu kontekstowe. Wybierz z menu „Wyodrębnij tutaj”.

Jeśli w menu kontekstowym nie ma opcji „Wypakuj tutaj”, zamknij je i kliknij dwukrotnie pobrany plik. Twój menedżer plików może wyodrębnić zawartość pliku za Ciebie.

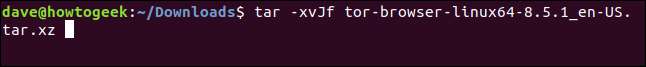

Jeśli to nie zadziała, otwórz okno terminala w katalogu Pobrane i użyj następującego polecenia. Zwróć uwagę, że „J” w

xvJf

jest wielkimi literami.

tar -xvJf tor-browser-linux64-8.5.1_en-US.tar.xz

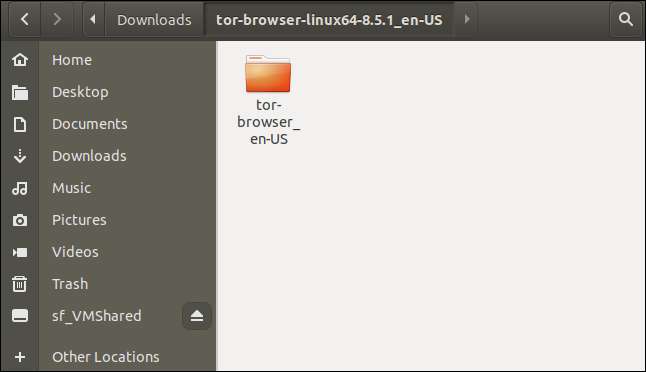

W ten czy inny sposób plik zostanie rozpakowany i rozpakowany. W folderze Pobrane zostanie utworzony nowy katalog.

Kliknij dwukrotnie nowy katalog, aby menedżer plików przeszedł do tego katalogu. Podobnie jak rosyjskie lalki, w pierwszym jest inny katalog.

Uruchom z katalogu lub wykonaj instalację systemu?

Masz tutaj wybór.

Teraz, gdy pobrałeś i rozpakowałeś przeglądarkę Tor, możesz śmiało z niej korzystać, bez dalszych kroków instalacji. Lub możesz przeprowadzić ściślejszy poziom integracji z instalacją na poziomie systemu.

Działanie przeglądarki Tor jest identyczne w obu przypadkach, a aktualizacje zabezpieczeń i poprawki błędów znajdują i aktualizują przeglądarkę w obu przypadkach.

Możesz preferować, aby przeglądarka Tor miała jak najmniejszy dotyk na komputerze. Jeśli czujesz się szczęśliwszy bez osadzania przeglądarki Tor w swoim systemie, nie ma sprawy. Będziesz tak samo anonimowy i chroniony, gdy będziesz go używać bezpośrednio z tego katalogu, jak wtedy, gdy używasz go po instalacji na poziomie systemu. Jeśli jest to twoje preferowane podejście, postępuj zgodnie z instrukcjami w sekcji zatytułowanej Używanie przeglądarki Tor z katalogu Tor.

Jeśli chcesz, aby przeglądarka Tor była rozpoznawana jako zainstalowana aplikacja przez środowisko graficzne i pojawiała się w menu aplikacji i wyszukiwaniach aplikacji, postępuj zgodnie z instrukcjami w sekcji zatytułowanej Integracja na poziomie systemu.

Korzystanie z przeglądarki Tor Z katalogu Tor

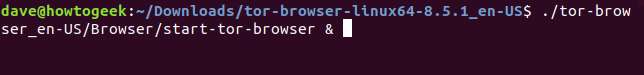

Aby uruchomić przeglądarkę Tor bezpośrednio z katalogu, otwórz okno terminala w tej lokalizacji i wydaj następujące polecenie:

./tor-browser_en-US/Browser/start-tor-browser &

Możesz teraz przejść od razu w tym artykule do sekcji zatytułowanej Jak skonfigurować przeglądarkę Tor.

Integracja na poziomie systemu

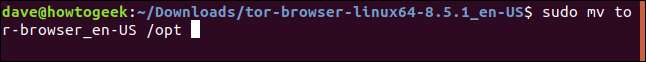

Otwórz okno terminala w tej lokalizacji. Aby zainstalować przeglądarkę Tor w folderze systemowym, musisz przenieść ten katalog,

tor-browser_en-US

, do

/optować

informator. Jest to typowa lokalizacja programów instalowanych przez użytkownika w systemie Linux. Możemy to zrobić za pomocą następującego polecenia. Pamiętaj, że musisz użyć

sudo

i zostaniesz poproszony o podanie hasła.

sudo mv tor-browser_en-US /opt

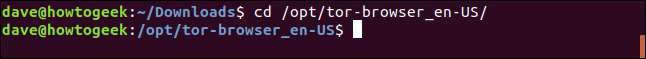

Folder zostanie przeniesiony do nowej lokalizacji i zniknie z okna menedżera plików. W oknie terminala zmień katalog, tak abyś był w

/opt/tor-browser_en-US

informator.

cd /opt/tor-browser_en-US

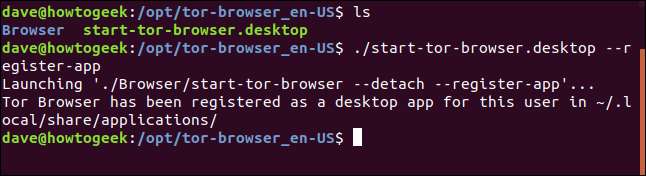

Za pomocą

ls

aby wyświetlić zawartość tego katalogu, widzimy inny katalog i plik z rozszerzeniem „.desktop”. Musimy uruchomić plik „.desktop”, aby zarejestrować aplikację w środowisku graficznym.

ls

./start-tor-browser.desktop --register-app

Jak uruchomić przeglądarkę Tor

Opisana powyżej sekwencja instalacji została przetestowana na obecnych dystrybucjach Ubuntu, Fedora i Manjaro Linux. Naciśnięcie klawisza Super (znajdującego się między klawiszami Ctrl i Alt po lewej stronie) i wpisanie „tor” we wszystkich przypadkach powodowało wyświetlenie ikony przeglądarki Tor.

Kliknięcie ikony uruchamia przeglądarkę Tor.

Jak skonfigurować przeglądarkę Tor

Przy pierwszym uruchomieniu przeglądarki Tor pojawia się okno dialogowe.

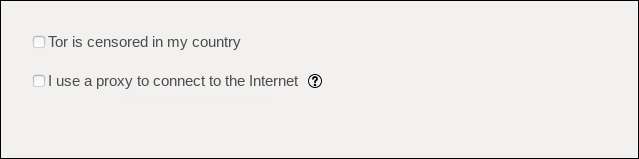

Jeśli łączysz się z Internetem przez proxy lub jeśli znajdujesz się w kraju, który próbuje cenzurować użycie narzędzi takich jak Tor, powinieneś kliknąć przycisk „Konfiguruj”.

Jeśli żadna z tych sytuacji nie dotyczy Ciebie, kliknij przycisk „Połącz”.

Kliknięcie przycisku „Konfiguruj” umożliwia ustawienie proxy lub skonfigurowanie „mostu”, który pozwoli ci używać Tora w krajach, w których jego używanie jest ograniczone.

Najpierw przyjrzymy się opcjom cenzury.

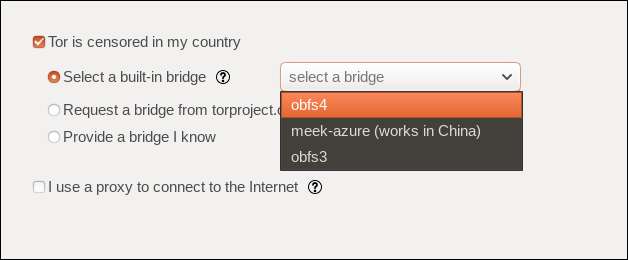

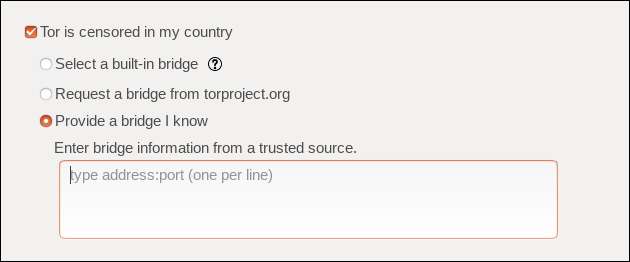

Zaznacz pole wyboru „Tor jest cenzurowany w moim kraju”. Pojawi się zestaw trzech opcji.

Te opcje zapewniają różne sposoby konfigurowania „mostu”. Mosty są alternatywne punkty wejścia do sieci Tor. Nie są wymienione publicznie. Korzystanie z mostka znacznie utrudnia dostawcy usług internetowych wykrycie, że używasz Tora.

Pierwsza opcja pozwala wybrać wbudowany mostek. Kliknij przycisk opcji „Wybierz wbudowany most” i wybierz jeden z mostów z menu rozwijanego „Wybierz most”.

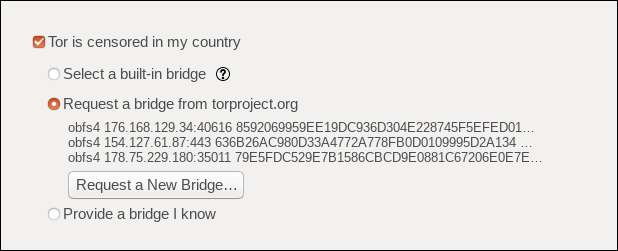

Drugą opcją jest zażądanie alternatywnego mostu.

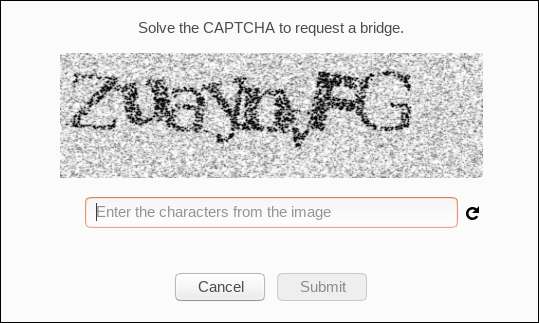

Kliknij przycisk „Poproś o mostek z Torproject.com”, a następnie kliknij przycisk „Poproś o nowy most”.

Kiedy klikniesz przycisk „Poproś o nowy most”, zostaniesz poproszony o wypełnienie Captcha by udowodnić, że jesteś człowiekiem.

Trzecia opcja dotyczy sytuacji, gdy masz już szczegóły mostu, któremu ufasz i którego używałeś wcześniej, i chcesz ponownie użyć tego mostu.

Kliknij przycisk opcji „Dostarcz most, który znam” i wprowadź szczegóły mostu, którego chcesz użyć.

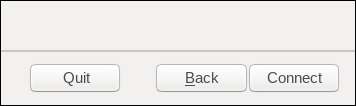

Po skonfigurowaniu mostka za pomocą jednej z tych opcji kliknij przycisk „Połącz”, aby uruchomić przeglądarkę Tor.

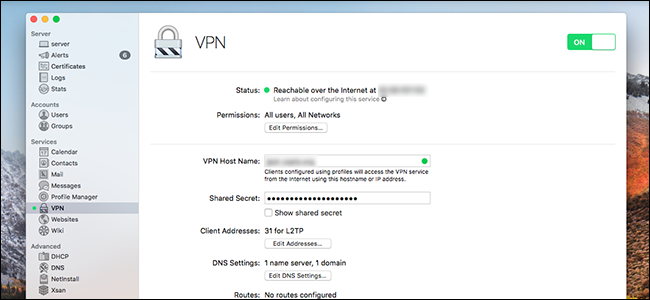

Konfigurowanie serwera proxy

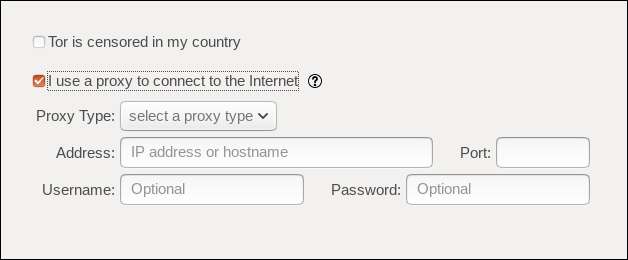

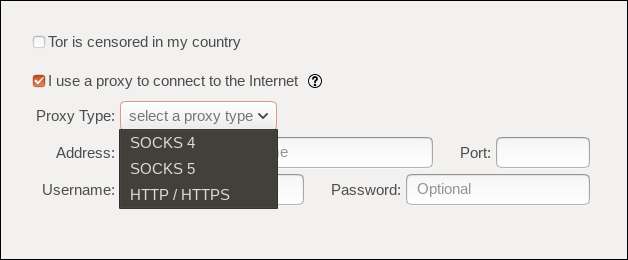

Jeśli łączysz się z Internetem przez proxy, musisz podać szczegóły serwera proxy do przeglądarki Tor.

Kliknij przycisk opcji „Używam serwera proxy do łączenia się z Internetem”. Pojawi się nowy zestaw opcji.

Jeśli założyłeś własne proxy, będziesz znać szczegóły połączenia. Jeśli jesteś w sieci firmowej lub ktoś inny skonfigurował serwer proxy, musisz uzyskać od niego szczegóły połączenia.

Konieczne będzie podanie adresu IP lub nazwy sieciowej urządzenia działającego jako proxy oraz portu, którego należy użyć. Jeśli serwer proxy wymaga uwierzytelnienia, musisz również podać nazwę użytkownika i hasło.

Kliknij przycisk „Wybierz typ serwera proxy”, aby wybrać typ serwera proxy z menu rozwijanego, a następnie wypełnij pozostałe pola.

Po skonfigurowaniu serwera proxy kliknij przycisk „Połącz”, aby uruchomić przeglądarkę Tor.

Jak korzystać z przeglądarki Tor

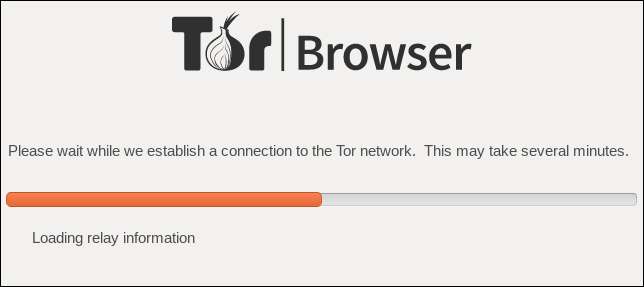

Po ustanowieniu połączenia z siecią Tor zobaczysz pasek postępu.

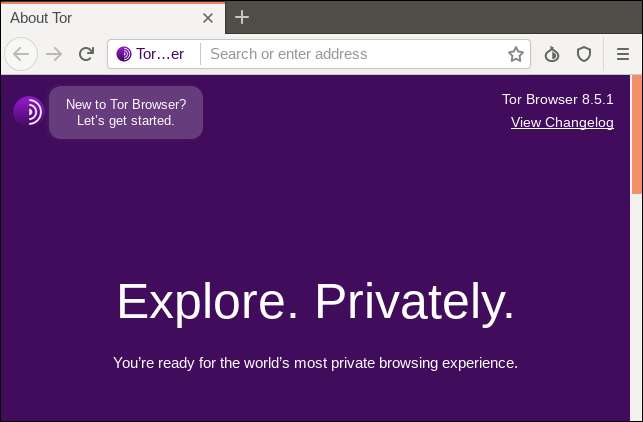

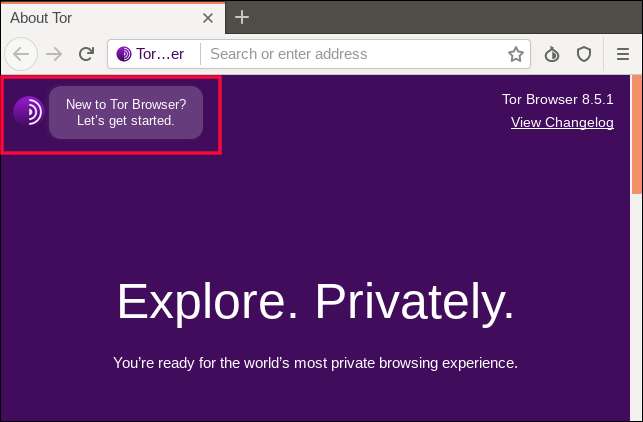

Wkrótce zobaczysz główne okno przeglądarki Tor.

Jeśli bardzo przypomina Firefoksa, to dlatego, że jest to Firefox, zmodyfikowany i skonfigurowany do pracy w sieci Tor.

Ale bądź ostrożny. Tylko dlatego, że znasz przeglądarkę Firefox, nie zmieniaj żadnych ustawień konfiguracyjnych. I nie instaluj żadnych dodatków. Wykonanie któregokolwiek z nich wpłynie na zdolność przeglądarki Tor do maskowania Twojej tożsamości. A jeśli to zrobisz, nie ma sensu używać przeglądarki Tor.

Możesz umieścić dowolny adres witryny internetowej w pasku adresu, a przeglądarka Tor z przyjemnością przejdzie do tej witryny. Jednak używanie przeglądarki Tor do przeglądania stron internetowych zapewni gorsze wrażenia użytkownika w porównaniu ze standardową przeglądarką.

Ponieważ twoje połączenie jest odbijane w sieci przekaźników Tora, twoje połączenie będzie wolniejsze. Aby zachować anonimowość, niektóre części witryn mogą nie działać poprawnie. Flash i inne technologie - nawet niektóre czcionki - nie będą działać lub wyświetlać w zwykły sposób.

Przeglądarka Tor jest najlepiej zarezerwowana na te okazje, w których anonimowość jest ważniejsza niż doświadczenie użytkownika i kiedy musisz odwiedzić witrynę internetową „.onion”.

Jak uzyskać dostęp do witryny cebulowej w systemie Linux

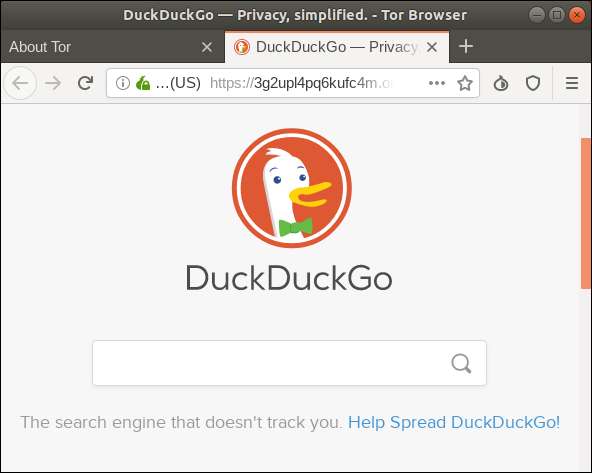

Niektóre witryny są obecne w czystej sieci i są obecne w sieci Tor. Robi to na przykład wyszukiwarka Duck Duck Go. Przeglądarka Tor umożliwia szybkie połączenie się z witryną Duck Duck Go „.onion”.

Kliknij „Nowy w przeglądarce Tor?” link w lewym górnym rogu okna przeglądarki.

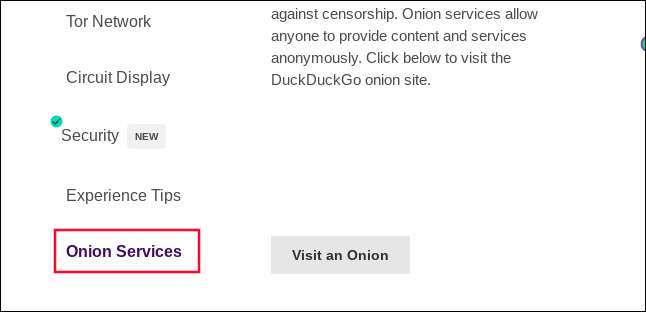

Teraz kliknij łącze „Usługi cebuli”, a następnie kliknij przycisk „Odwiedź cebulę”.

Zostaniesz przeniesiony do witryny Duck Duck Go „.onion”.

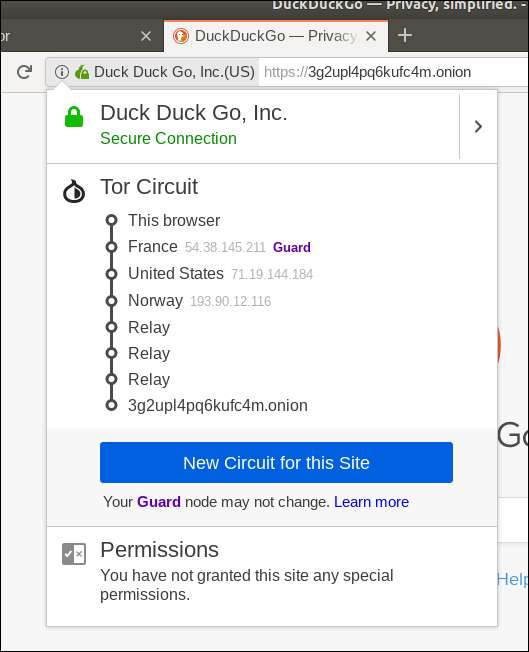

Kliknij logo zielonej cebuli w polu informacji o witrynie, a zobaczysz trasę, którą pokonało Twoje połączenie do aktualnie przeglądanej witryny „.onion”.

Trasa, którą przebyło Twoje połączenie, nazywana jest jego „obwodem”. W tym przykładzie trasa zaczyna się w Wielkiej Brytanii i biegnie przez Francję do Stanów Zjednoczonych, a następnie przez inny zestaw nienazwanych przekaźników, zanim ostatecznie dotrze do witryny Duck Duck Go „.onion”.

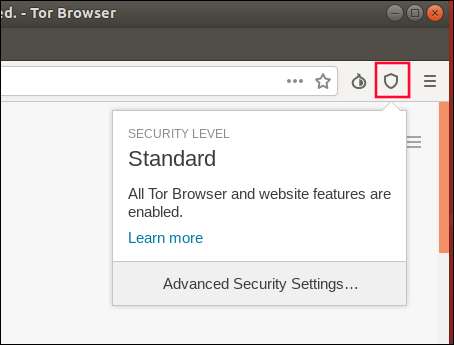

Kliknij ikonę tarczy w prawym górnym rogu paska narzędzi przeglądarki, aby zobaczyć aktualny poziom bezpieczeństwa.

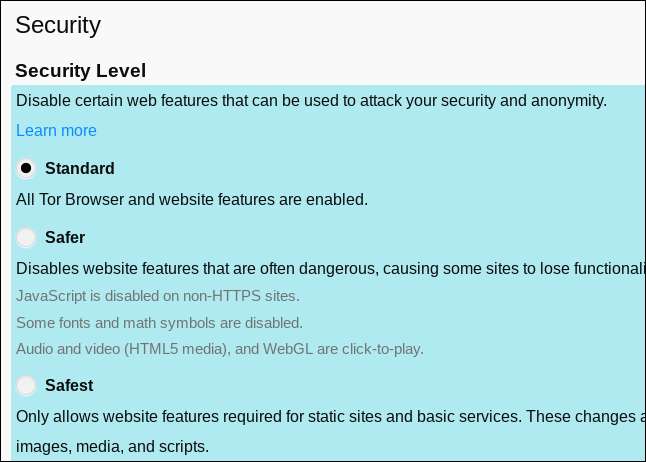

Jeśli chcesz zmienić poziom bezpieczeństwa, kliknij przycisk „Zaawansowane ustawienia zabezpieczeń”.

Możesz ustawić poziom bezpieczeństwa na Standardowy, Bezpieczniejszy lub Najbezpieczniejszy. Każde zwiększenie bezpieczeństwa dodatkowo zmniejsza liczbę funkcji witryny, które będą nadal działać poprawnie.

Możesz przeglądać Internet i znajdować listy innych witryn „.onion”, ale jest to niebezpieczna praktyka. Wiele z nich zawiera materiały uważane za nielegalne i sprawi, że będziesz chciał wybielać oczy lub jedno i drugie.

Lepszym podejściem jest sprawdzenie, czy witryny, z których już korzystasz i którym ufasz, mają rozszerzenie „. cebula ”w sieci Tor. Możesz wtedy korzystać z tych witryn anonimowo.

Uczciwe i legalne strony, które cenią prywatność i bezpieczeństwo i czynią z nich podstawę oferty dla klientów, prawdopodobnie będą udostępniać witrynę „.onion”, aby można było do nich dotrzeć za pomocą przeglądarki Tor.

Na przykład ProtonMail twierdzi, że został zbudowany od podstaw z myślą o bezpieczeństwie i prywatności. Oni mają witryna „.onion” aby umożliwić swoim użytkownikom łączenie się z nimi z dodatkową ochroną prywatności. Oczywiście ten link nie będzie działał w zwykłym oknie przeglądarki.

I jeszcze więcej anonimowości

Jeśli nawet przeglądarka Tor nie zapewnia Ci wystarczającej anonimowości i prywatności, inny projekt, który w swej istocie używa Tora, może być tym, czego potrzebujesz.

Ogony to system operacyjny na żywo którą można uruchomić z dysku flash USB, karty SD lub nawet płyty DVD. Możesz go nosić przy sobie i używać z (prawie) każdego komputera. Nie musisz niczego instalować i nie pozostawiasz żadnych cyfrowych śladów.

Uważaj tam

Bądź ostrożny, bądź ostrożny, bądź ostrożny i bądź bezpieczny.

Kiedy zbaczasz z czystej sieci w cienie, zawsze musisz pomyśleć, zanim klikniesz.