W idealnym świecie nie byłoby możliwości zainfekowania komputera przez przeglądarkę. Przeglądarki mają uruchamiać strony internetowe w niezaufanej piaskownicy, izolując je od reszty komputera. Niestety nie zawsze tak się dzieje.

Witryny internetowe mogą wykorzystywać luki w zabezpieczeniach w przeglądarkach lub wtyczkach do przeglądarek, aby uciec z tych piaskownic. Szkodliwe strony internetowe będą również próbować oszukiwać użytkowników przy użyciu taktyk socjotechnicznych.

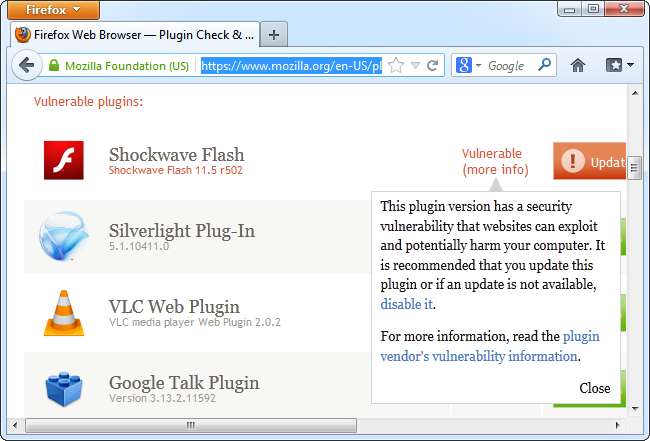

Niezabezpieczone wtyczki przeglądarki

Większość osób, które są narażone na ataki za pośrednictwem przeglądarek, jest narażonych na atak za pośrednictwem ich wtyczek. Java firmy Oracle jest najgorszym i najbardziej niebezpiecznym winowajcą. Apple i Facebook ostatnio włamały się na wewnętrzne komputery, ponieważ uzyskiwały dostęp do stron internetowych zawierających złośliwe aplety Javy. Ich wtyczki Java mogły być całkowicie aktualne - nie miałoby to znaczenia, ponieważ najnowsze wersje Javy wciąż zawierają niezałatane luki w zabezpieczeniach.

Aby się chronić, powinieneś całkowicie odinstaluj Javę . Jeśli nie możesz, ponieważ potrzebujesz Javy do aplikacji komputerowej, takiej jak Minecraft, powinieneś przynajmniej wyłącz wtyczkę przeglądarki Java, aby się zabezpieczyć .

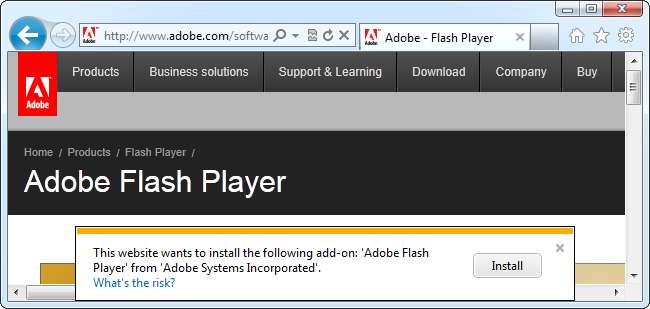

Inne wtyczki do przeglądarek, zwłaszcza wtyczki Adobe Flash Player i czytniki PDF, również regularnie muszą łatać luki w zabezpieczeniach. Adobe stał się lepszy od Oracle w reagowaniu na te problemy i łataniu wtyczek, ale nadal często słyszy się o wykorzystywaniu nowej luki w zabezpieczeniach Flash.

Wtyczki to soczyste cele. Luki w zabezpieczeniach wtyczek można wykorzystać we wszystkich przeglądarkach za pomocą wtyczki we wszystkich różnych systemach operacyjnych. Luka we wtyczce Flash może posłużyć do wykorzystania przeglądarki Chrome, Firefox lub Internet Explorer w systemach Windows, Linux lub Mac.

Aby uchronić się przed lukami w zabezpieczeniach wtyczek, wykonaj następujące kroki:

- Użyj strony internetowej, takiej jak Sprawdzenie wtyczki Firefox aby sprawdzić, czy masz jakieś nieaktualne wtyczki. (Ta witryna została stworzona przez Mozillę, ale działa również z Chrome i innymi przeglądarkami).

- Natychmiast zaktualizuj wszystkie nieaktualne wtyczki. Aktualizuj je, upewniając się, że automatyczne aktualizacje są włączone dla każdej zainstalowanej wtyczki.

- Odinstaluj wtyczki, których nie używasz. Jeśli nie używasz wtyczki Java, nie powinieneś jej instalować. Pomaga to zmniejszyć „powierzchnię ataku” - ilość oprogramowania, które komputer ma do wykorzystania.

- Rozważ skorzystanie z funkcji wtyczek typu „kliknij, aby odtworzyć” w przeglądarce Chrome lub Firefox, która zapobiega uruchamianiu wtyczek, chyba że wyraźnie o nie poprosisz.

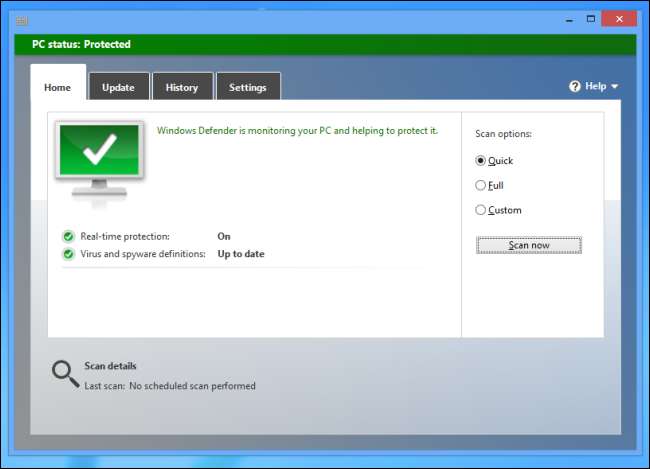

- Upewnij się, że używasz programu antywirusowego na swoim komputerze. Jest to ostatnia linia obrony przed luką „zero-day” (nową, niezałataną luką) we wtyczce, która umożliwia atakującemu zainstalowanie złośliwego oprogramowania na komputerze.

Otwory bezpieczeństwa przeglądarki

Luki w zabezpieczeniach w samych przeglądarkach internetowych mogą również pozwolić złośliwym witrynom na złamanie zabezpieczeń komputera. Przeglądarki internetowe w dużym stopniu oczyściły swoje działanie, a luki w zabezpieczeniach wtyczek są obecnie głównym źródłem ataków.

Jednak i tak powinieneś aktualizować swoją przeglądarkę. Jeśli używasz starej, niezałatanej wersji Internet Explorera 6 i odwiedzasz mniej renomowaną witrynę, może ona wykorzystać luki w zabezpieczeniach przeglądarki, aby zainstalować złośliwe oprogramowanie bez Twojej zgody.

Ochrona przed lukami w zabezpieczeniach przeglądarki jest prosta:

- Aktualizuj swoją przeglądarkę internetową. Wszystkie główne przeglądarki automatycznie sprawdzają dostępność aktualizacji. Pozostaw włączoną funkcję automatycznej aktualizacji, aby zachować ochronę. (Internet Explorer aktualizuje się sam za pośrednictwem usługi Windows Update. Jeśli używasz przeglądarki Internet Explorer, bycie na bieżąco z aktualizacjami dla systemu Windows jest niezwykle ważne).

- Upewnij się, że biegasz antywirus w Twoim komputerze. Podobnie jak w przypadku wtyczek, jest to ostatnia linia obrony przed luką typu zero-day w przeglądarce, która umożliwia złośliwemu oprogramowaniu przedostanie się na komputer.

Sztuczki socjotechniczne

Złośliwe strony internetowe próbują nakłonić Cię do pobrania i uruchomienia złośliwego oprogramowania. Często robią to za pomocą „inżynierii społecznej” - innymi słowy, próbują zagrozić Twojemu systemowi, przekonując Cię, abyś wpuścił ich pod fałszywym pretekstem, a nie narażając przeglądarkę lub same wtyczki.

Ten rodzaj włamania nie ogranicza się tylko do przeglądarki internetowej - złośliwe wiadomości e-mail mogą również próbować nakłonić Cię do otwarcia niebezpiecznych załączników lub pobrania niebezpiecznych plików. Jednak wiele osób jest zarażonych wszystkim, od oprogramowania reklamowego i nieprzyjemnych pasków narzędzi przeglądarki po wirusy i trojany za pośrednictwem socjotechnicznych sztuczek, które mają miejsce w ich przeglądarkach.

- Formanty ActiveX : Internet Explorer używa Formanty ActiveX za wtyczki do przeglądarek. Każda witryna internetowa może monitować o pobranie formantu ActiveX. Może to być uzasadnione - na przykład może być konieczne pobranie formantu ActiveX odtwarzacza Flash podczas pierwszego odtwarzania wideo Flash w Internecie. Jednak formanty ActiveX są takie same jak każde inne oprogramowanie w systemie i mają pozwolenie na opuszczenie przeglądarki internetowej i dostęp do reszty systemu. Złośliwa witryna internetowa udostępniająca niebezpieczną kontrolkę ActiveX może twierdzić, że jest ona niezbędna do uzyskania dostępu do niektórych treści, ale może ona w rzeczywistości zainfekować komputer. W razie wątpliwości nie zgadzaj się na uruchamianie formantu ActiveX.

- Automatyczne pobieranie plików : Złośliwa witryna może próbować automatycznie pobrać plik EXE lub inny typ niebezpiecznego pliku na swój komputer w nadziei, że go uruchomisz. Jeśli nie prosiłeś o pobranie i nie wiesz, co to jest, nie pobieraj pliku, który wyskakuje automatycznie i zapyta, gdzie go zapisać.

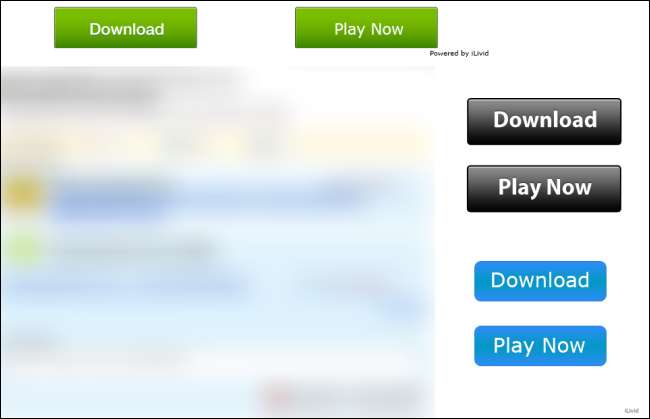

- Fałszywe linki do pobrania : W witrynach ze złymi sieciami reklamowymi - lub witrynach, w których znaleziono pirackie treści - często zobaczysz reklamy imitujące przyciski pobierania. Te reklamy próbują nakłonić ludzi do pobrania czegoś, czego nie szukają, udając prawdziwy link do pobrania. Istnieje duże prawdopodobieństwo, że linki takie jak ten zawierają złośliwe oprogramowanie.

- „Aby obejrzeć ten film, potrzebujesz wtyczki” : Jeśli natkniesz się na witrynę, która mówi, że musisz zainstalować nową wtyczkę lub kodek do przeglądarki, aby odtwarzać wideo, uważaj. Do niektórych rzeczy możesz potrzebować nowej wtyczki do przeglądarki - na przykład potrzebujesz wtyczki Silverlight firmy Microsoft do odtwarzania filmów w serwisie Netflix - ale jeśli jesteś w mniej renomowanej witrynie, która chce, abyś pobrał i uruchomił plik EXE, abyś mógł grać ich filmy, istnieje duża szansa, że próbują zainfekować Twój komputer złośliwym oprogramowaniem.

- „Twój komputer jest zainfekowany” : Możesz zobaczyć reklamy mówiące, że twój komputer jest zainfekowany i nalegające na pobranie pliku EXE, aby wszystko wyczyścić. Jeśli pobierzesz ten plik EXE i uruchomisz go, Twój komputer prawdopodobnie zostanie zainfekowany.

To nie jest wyczerpująca lista. Złośliwi ludzie nieustannie szukają nowych sposobów oszukiwania ludzi.

Jak zawsze, uruchomienie programu antywirusowego może pomóc w ochronie w przypadku przypadkowego pobrania złośliwego programu.

To są sposoby, w jakie przeciętny użytkownik komputera (a nawet pracownicy Facebooka i Apple) mają „zhakować” swoje komputery za pośrednictwem ich przeglądarek. Wiedza to potęga, a te informacje powinny pomóc Ci chronić się w Internecie.