Dans un monde parfait, il n'y aurait aucun moyen pour votre ordinateur d'être infecté via votre navigateur. Les navigateurs sont censés exécuter des pages Web dans un bac à sable non approuvé, en les isolant du reste de votre ordinateur. Malheureusement, cela ne se produit pas toujours.

Les sites Web peuvent utiliser des failles de sécurité dans les navigateurs ou les plugins de navigateur pour échapper à ces sandbox. Les sites Web malveillants essaieront également d'utiliser des tactiques d'ingénierie sociale pour vous tromper.

Plugins de navigateur non sécurisés

La plupart des personnes compromises via les navigateurs le sont via les plugins de leur navigateur. Le Java d'Oracle est le pire et le plus dangereux coupable. Apple et Facebook ont récemment eu des ordinateurs internes compromis parce qu'ils ont accédé à des sites Web contenant des applets Java malveillants. Leurs plugins Java auraient pu être complètement à jour - cela n’aurait pas d’importance, car les dernières versions de Java contiennent encore des vulnérabilités de sécurité non corrigées.

Pour vous protéger, vous devez désinstaller complètement Java . Si vous ne pouvez pas parce que vous avez besoin de Java pour une application de bureau comme Minecraft, vous devriez au moins désactiver le plugin du navigateur Java pour vous protéger .

D'autres plug-ins de navigateur, en particulier les plug-ins de lecteur Flash d'Adobe et de lecteur PDF, doivent régulièrement corriger des failles de sécurité. Adobe est devenu meilleur qu'Oracle pour répondre à ces problèmes et corriger ses plugins, mais il est encore courant d'entendre parler d'une nouvelle vulnérabilité Flash exploitée.

Les plugins sont des cibles juteuses. Les vulnérabilités des plugins peuvent être exploitées sur tous les navigateurs différents avec le plugin sur tous les différents systèmes d'exploitation. Une vulnérabilité de plugin Flash pourrait être utilisée pour exploiter Chrome, Firefox ou Internet Explorer fonctionnant sous Windows, Linux ou Mac.

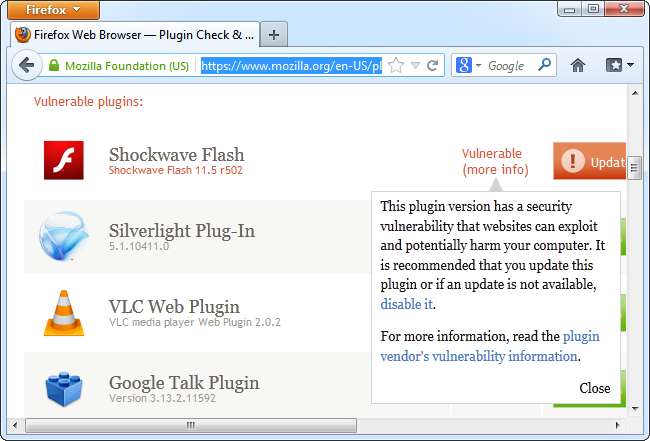

Pour vous protéger des vulnérabilités des plugins, procédez comme suit:

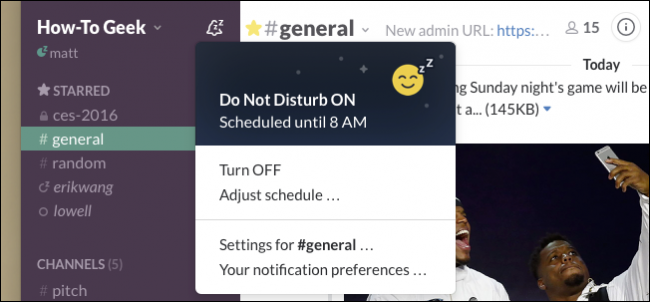

- Utilisez un site Web comme Vérification du plugin Firefox pour voir si vous avez des plugins obsolètes. (Ce site Web a été créé par Mozilla, mais il fonctionne également avec Chrome et d'autres navigateurs.)

- Mettez à jour immédiatement les plugins obsolètes. Gardez-les à jour en vous assurant que les mises à jour automatiques sont activées pour chaque plugin que vous avez installé.

- Désinstallez les plugins que vous n'utilisez pas. Si vous n’utilisez pas le plug-in Java, vous ne devriez pas l’installer. Cela aide à réduire votre «surface d'attaque» - la quantité de logiciels dont votre ordinateur dispose pour être exploité.

- Pensez à utiliser la fonctionnalité de plugins click-to-play dans Chrome ou Firefox, qui empêche les plugins de s'exécuter, sauf lorsque vous les demandez spécifiquement.

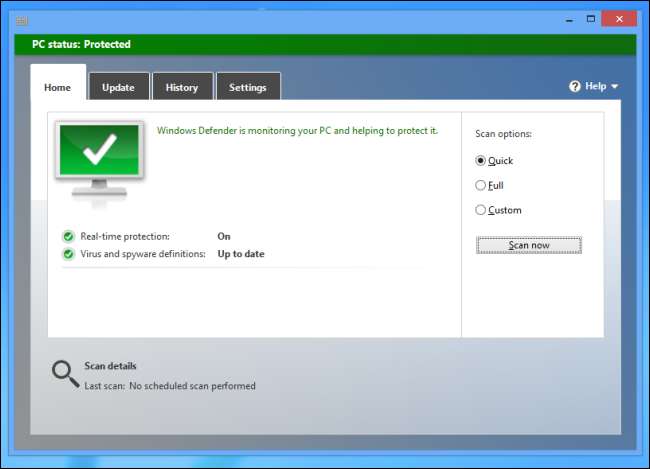

- Assurez-vous que vous utilisez un antivirus sur votre ordinateur. Il s'agit de la dernière ligne de défense contre une vulnérabilité «zero-day» (une nouvelle vulnérabilité non corrigée) dans un plugin qui permet à un attaquant d'installer des logiciels malveillants sur votre machine.

Trous de sécurité du navigateur

Les vulnérabilités de sécurité des navigateurs Web eux-mêmes peuvent également permettre à des sites Web malveillants de compromettre votre ordinateur. Les navigateurs Web ont largement nettoyé leur action et les vulnérabilités de sécurité dans les plugins sont actuellement la principale source de compromis.

Cependant, vous devez quand même garder votre navigateur à jour. Si vous utilisez une ancienne version non corrigée d'Internet Explorer 6 et que vous visitez un site Web moins réputé, le site Web pourrait exploiter les failles de sécurité de votre navigateur pour installer des logiciels malveillants sans votre autorisation.

Se protéger des vulnérabilités de sécurité du navigateur est simple:

- Gardez votre navigateur Web à jour. Tous les principaux navigateurs recherchent désormais automatiquement les mises à jour. Laissez la fonction de mise à jour automatique activée pour rester protégée. (Internet Explorer se met à jour via Windows Update. Si vous utilisez Internet Explorer, il est très important de rester à jour sur les mises à jour pour Windows.)

- Assurez-vous de courir an antivirus sur ton ordinateur. Comme pour les plugins, il s'agit de la dernière ligne de défense contre une vulnérabilité zero-day dans un navigateur qui permet aux logiciels malveillants de pénétrer sur votre ordinateur.

Astuces d'ingénierie sociale

Les pages Web malveillantes tentent de vous inciter à télécharger et à exécuter des logiciels malveillants. Ils le font souvent en utilisant «l'ingénierie sociale» - en d'autres termes, ils essaient de compromettre votre système en vous convaincant de les laisser entrer sous de faux prétextes, et non en compromettant votre navigateur ou vos plugins eux-mêmes.

Ce type de compromis ne se limite pas à votre navigateur Web - les e-mails malveillants peuvent également essayer de vous inciter à ouvrir des pièces jointes dangereuses ou à télécharger des fichiers dangereux. Cependant, de nombreuses personnes sont infectées par tout, des logiciels publicitaires et des barres d'outils de navigateur odieuses aux virus et chevaux de Troie en passant par des astuces d'ingénierie sociale qui se déroulent dans leurs navigateurs.

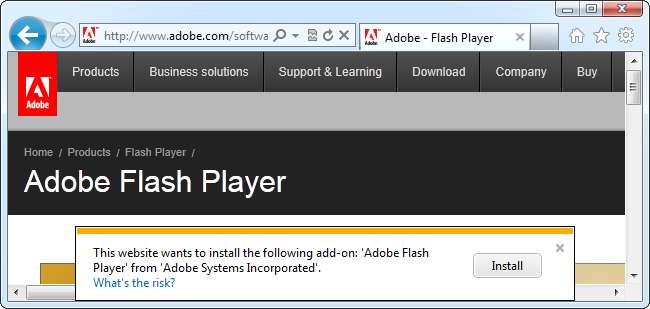

- Contrôles ActiveX : Internet Explorer uses Contrôles ActiveX pour ses plugins de navigateur. Tout site Web peut vous inviter à télécharger un contrôle ActiveX. Cela peut être légitime - par exemple, vous devrez peut-être télécharger le contrôle ActiveX du lecteur Flash la première fois que vous lisez une vidéo Flash en ligne. Cependant, les contrôles ActiveX sont comme tout autre logiciel sur votre système et ont la permission de quitter le navigateur Web et d'accéder au reste de votre système. Un site Web malveillant poussant un contrôle ActiveX dangereux peut dire que le contrôle est nécessaire pour accéder à certains contenus, mais il peut en fait exister pour infecter votre ordinateur. En cas de doute, n'acceptez pas d'exécuter un contrôle ActiveX.

- Téléchargement automatique de fichiers : Un site Web malveillant peut tenter de télécharger automatiquement un fichier EXE ou un autre type de fichier dangereux sur votre ordinateur dans l'espoir que vous l'exécuterez. Si vous n’avez pas spécifiquement demandé un téléchargement et que vous ne savez pas de quoi il s'agit, ne téléchargez pas un fichier qui apparaît automatiquement et vous demande où l’enregistrer.

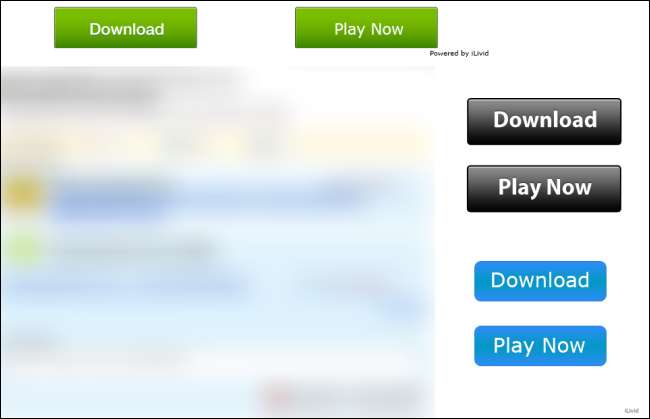

- Faux liens de téléchargement : Sur les sites Web dotés de mauvais réseaux publicitaires ou sur les sites Web contenant du contenu piraté, vous verrez souvent des publicités imitant les boutons de téléchargement. Ces publicités tentent d'inciter les internautes à télécharger quelque chose qu'ils ne recherchent pas en se faisant passer pour un véritable lien de téléchargement. Il est fort probable que des liens tels que celui-ci contiennent des logiciels malveillants.

- "Vous avez besoin d'un plug-in pour regarder cette vidéo" : Si vous tombez sur un site Web qui vous demande d'installer un nouveau plug-in de navigateur ou un nouveau codec pour lire une vidéo, méfiez-vous. Vous pouvez avoir besoin d'un nouveau plugin de navigateur pour certaines choses - par exemple, vous avez besoin du plugin Silverlight de Microsoft pour lire des vidéos sur Netflix - mais si vous êtes sur un site Web moins réputé qui souhaite que vous téléchargiez et exécutiez un fichier EXE afin que vous puissiez jouer leurs vidéos, il y a de fortes chances qu'ils essaient d'infecter votre ordinateur avec des logiciels malveillants.

- "Votre ordinateur est infecté" : Vous pouvez voir des publicités indiquant que votre ordinateur est infecté et insistant sur le fait que vous devez télécharger un fichier EXE pour nettoyer les choses. Si vous téléchargez ce fichier EXE et l'exécutez, votre ordinateur sera probablement infecté.

Ce n’est pas une liste exhaustive. Les personnes malveillantes sont constamment à la recherche de nouvelles façons de tromper les gens.

Comme toujours, l'exécution d'un antivirus peut vous aider à vous protéger si vous téléchargez accidentellement un programme malveillant.

Telles sont les façons dont l'utilisateur moyen (et même les employés de Facebook et Apple) font «pirater» leur ordinateur via leur navigateur. La connaissance, c'est le pouvoir, et ces informations devraient vous aider à vous protéger en ligne.