Jeśli jesteś zaawansowanym użytkownikiem Maca, prawdopodobnie instalujesz dużo oprogramowania, aby je później usunąć. Ale ile z tych aplikacji, sterowników i narzędzi do dostosowywania nadal próbuje coś zrobić podczas uruchamiania komputera Mac?

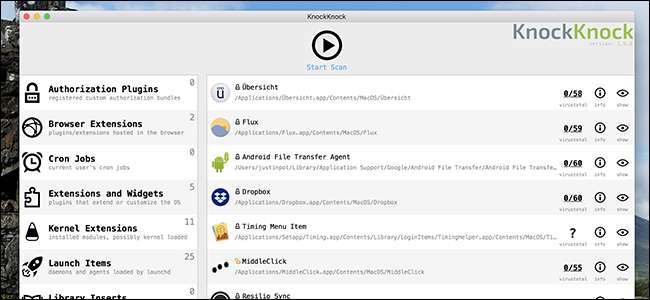

Jeśli jesteś podobny do mnie, nie masz pojęcia, dlatego to dobrze KnockKnock istnieje. Ten darmowy program zawiera przegląd całego trwałego oprogramowania na komputerze Mac, w zasadzie wszystkiego, co uruchamia się, gdy komputer Mac się uruchamia. Informacje znacznie wykraczają poza to, co można zobaczyć w Preferencjach systemowych, i są wyraźnie prezentowane w pojedynczym interfejsie użytkownika. Przydaje się do wykrywania złośliwego oprogramowania, a także do przeprowadzania wiosennych porządków.

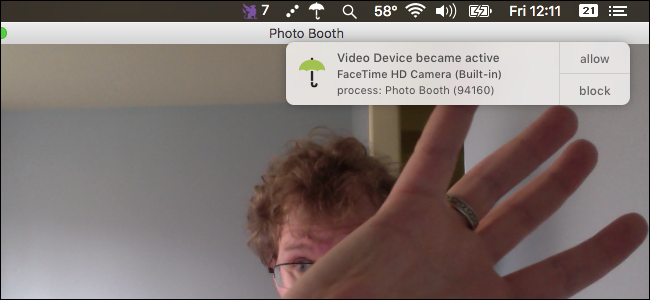

KnockKnock pochodzi z Cel Zobacz , zaufany członek społeczności zajmującej się bezpieczeństwem macOS, odpowiedzialnym za różnorodne narzędzia zabezpieczające, w tym jedno, dla których zalecamy dowiedzieć się, kiedy aparat Maca jest aktywny . Instalacja jest prosta: wystarczy pobrać plik ZIP, kliknąć go, aby go rozpakować, a następnie przeciągnąć ikonę do folderu Aplikacje.

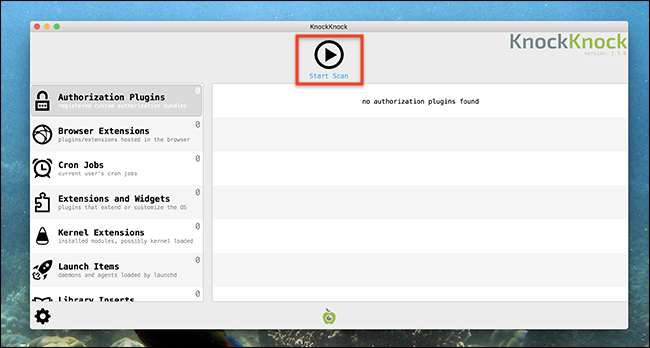

Uruchom KnockKnock, a zobaczysz prosty interfejs użytkownika. Kliknij przycisk „Rozpocznij skanowanie”, aby rozpocząć.

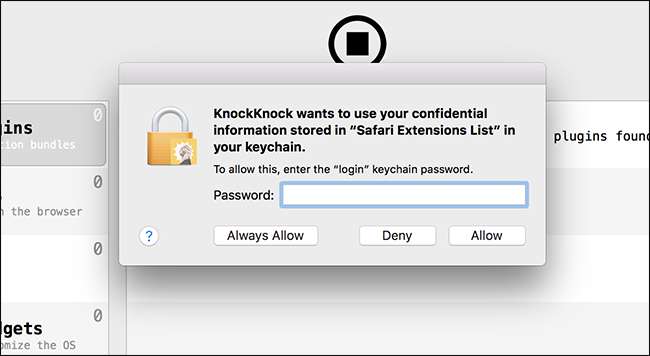

Zostaniesz poproszony o podanie hasła.

Samo skanowanie nie powinno zająć więcej niż minutę lub dwie.

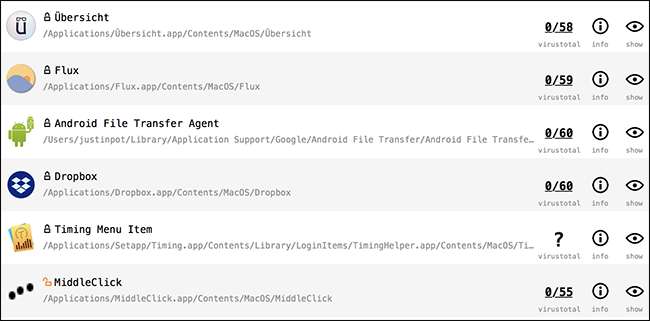

Po zakończeniu skanowania możesz rozpocząć przeglądanie wyników, które są podzielone na sekcje.

ZWIĄZANE Z: Jak włączyć lub wyłączyć rozszerzenia, aby dostosować komputer Mac

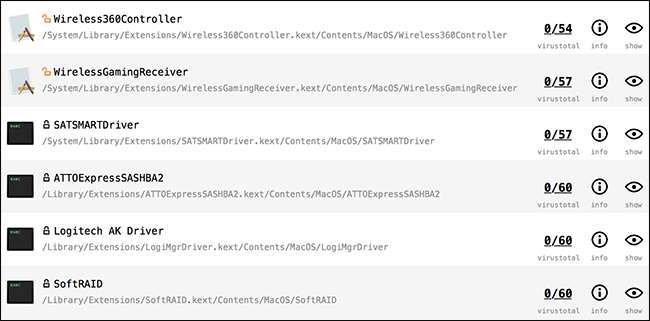

Na przykład jest rozszerzenia macOS sekcja, która zawiera narzędzia dające aplikacjom możliwość integracji z Finderem, Centrum powiadomień i nie tylko. Zobaczysz nazwę rozszerzenia i jego lokalizację w systemie plików wraz z informacjami z VirusTotal .

Oznacza to, że jednym rzutem oka dowiesz się, co to jest, gdzie znajduje się na Twoim komputerze i czy prawdopodobnie jest to złośliwe oprogramowanie. Zobaczysz także przyciski do pobierania dodatkowych informacji i otwierania okna Findera z lokalizacją pliku.

ZWIĄZANE Z: Mac OS X: Zmień, które aplikacje są uruchamiane automatycznie przy logowaniu

Jest o wiele więcej informacji niż te, które można uzyskać z Preferencji systemowych, i możesz je zobaczyć w ten sam sposób elementy logowania do systemu macOS .

Ale dopiero zaczynamy. To, co naprawdę sprawia, że KnockKnock jest użyteczny, to bardziej zaawansowane kategorie, takie jak „Rozszerzenia jądra”.

Rozszerzenia jądra to oprogramowanie, które łączy się z systemem operacyjnym na poziomie jądra i nie jest dobrym pomysłem zostawianie tutaj czegokolwiek, chyba że jest to konieczne.

Należy zwrócić uwagę na zamki obok pozycji. Aby szybko rozwiązać problem:

- Zielona kłódka oznacza, że coś jest podpisane przez samo Apple. Zobaczysz je tylko wtedy, gdy w preferencjach uwzględnisz elementy systemu operacyjnego.

- Czarny zamknięty zamek oznacza, że coś jest innej firmy, ale jest odpowiednio podpisane.

- Pomarańczowy otwarty zamek oznacza, że coś jest niepodpisane.

Na przykład na powyższym zrzucie ekranu widać, że moje rozszerzenie Wireless360Controller (sterownik XBox 360) jest niepodpisane, co oznacza, że prawdopodobnie nie powinienem go przechowywać. Na szczęście mogę zlokalizować sterownik w Finderze i usunąć rozszerzenie jądra.

Nie trzeba dodawać, że usuwanie rozszerzeń jądra nie jest dobrym pomysłem, jeśli nie wiesz, co robisz, ponieważ możesz coś zepsuć. Ale dla świadomych zaawansowanych użytkowników komputerów Mac KnockKnock umożliwia sprawdzenie, co komputer Mac działa podczas rozruchu.

Jest to świetne narzędzie dla każdego, kto chce dowiedzieć się więcej o oprogramowaniu działającym na swoim komputerze Mac, a także zapewnia jeszcze jeden sposób, aby pozostać na szczycie rosnące zagrożenie złośliwym oprogramowaniem dla komputerów Mac .