Есть несколько проблем с безопасностью, с которыми не справиться здоровая доза паранойи и ноу-хау. Сегодня мы рассмотрим, как защитить мобильную передачу данных вашего телефона Android от вторжений с помощью бесплатного программного обеспечения и простого туннеля SSH.

Читатель HTG Майкл написал простую просьбу, которую мы более чем счастливы выполнить:

Уважаемый HTG,

Я прочитал ваше руководство по настройка SSH-сервера на домашнем роутере и настроить ноутбук для подключения через него, но я немного сбит с толку, пытаясь перенести то, что я узнал из этого руководства, на свой телефон Android. Есть ли простой способ получить то же самое шифрование домашней связи, которое я использую на своем ноутбуке, на свой телефон Android? Я успешно завершил исходное руководство (так что теперь у меня на маршрутизаторе работает SSH-сервер), чего оно стоит. Можете ли вы помочь достаточно умному читателю?

С уважением,

Майкл

Мы думаем, что ты недооцениваешь себя с помощью достаточно умного лейбла, Майкл. В конце концов, вы смогли прошить домашний маршрутизатор, настроить встроенный SSH-сервер и настроить свой ноутбук в качестве клиента. Имея это под рукой, вы найдете это руководство, которое сделает то же самое для вашего телефона совершенно легким! Давайте начнем.

Если вы читаете это, не зная, что такое SSH или почему вы хотите включить его на своем смартфоне (или другом мобильном устройстве), мы настоятельно рекомендуем прочитать Что такое и зачем устанавливать безопасный туннель в нашем руководстве по настройке маршрутизатора SSH.

Что вам понадобится

Для этого урока вам понадобятся следующие вещи:

- Телефон Android с рутированным доступом под управлением Android OS 1.6 или более поздней версии.

- Бесплатная копия SSH-туннель для Android .

- Сервер SSH для подключения.

Сделаем несколько замечаний по вышеуказанным требованиям. Во-первых, чтобы правильно настроить и развернуть SSH Tunnel для Android, вам необходимо иметь root-доступ на вашем телефоне Android. Если ваш телефон еще не рутирован, мы настоятельно рекомендуем прочитать наше руководство по этому вопросу, Как рутировать Android-устройство и зачем вам это нужно , поскольку он охватывает основы рутирования и показывает, как это сделать.

Во-вторых, мы будем опираться на наше руководство Настройте SSH на своем маршрутизаторе для безопасного доступа в Интернет из любого места в этом руководстве. Вы не необходимо использовать ту же настройку, что и мы (встроенный SSH-сервер на маршрутизаторе с прошивкой сторонней прошивки Tomato), но вам понадобится SSH-сервер (независимо от того, размещен ли он на удаленном сервере или в вашей домашней сети. ) для подключения.

Двигаясь вперед с этого момента, мы будем предполагать, что у вас есть как минимум учетная запись SSH с именем пользователя, паролем и (если вы хотите повысить безопасность) авторизованной парой ключей для этой учетной записи. Если какой-либо из этих терминов кажется вам незнакомым, мы настоятельно рекомендуем прочитать раздел «Настройка SSH» в руководстве по маршрутизатору, ссылка на который указана выше.

Скачивание и настройка SSH-туннеля для Android

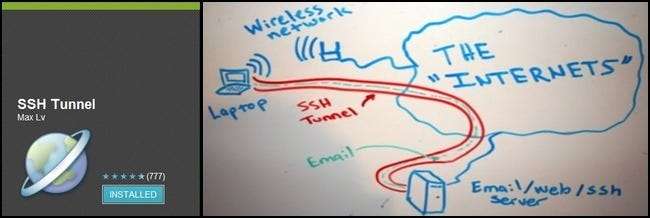

Хотя SSH Tunnel для Android - не единственный инструмент SSH, доступный для платформы Android, мы предпочитаем его по ряду причин, включая простоту настройки, простоту повседневного использования и, что наиболее важно, целевую аудиторию. SSH Tunnel был задуман как инструмент для пользователей в Китае и других странах, где репрессивные и цензурирующие правительства сильно ограничивают доступ к Интернету. Если этого достаточно для людей в таких местах, как Китай (которые рискуют своей свободой, обходя правительственные брандмауэры), то для нас этого достаточно. Получите бесплатную копию в Google Play магазин (или, если у вас нет доступа к магазину Google Play в вашем регионе, возьмите файл APK здесь к установить его вручную ).

Установите приложение и запустите его в первый раз, чтобы начать процесс настройки. Первый экран, который вы увидите, будет выглядеть так:

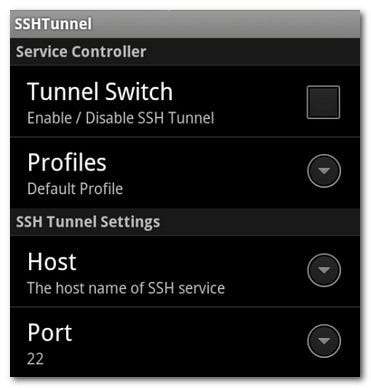

Не поддавайтесь желанию проверить Tunnel Switch и включить туннель - мы еще не ввели никакой информации для входа в систему, поэтому произойдет ошибка. Начнем с посещения раздела меню "Настройки туннеля SSH". Введите следующую информацию: IP-адрес вашего хоста и порт, который прослушивает SSH-сервер. Порт по умолчанию - 22 для SSH; если вы специально не изменили порт или не получили указание от хоста SSH использовать альтернативный порт, оставьте значение 22.

В разделе «Информация об учетной записи» введите свое имя пользователя и пароль на SSH-сервере. На данный момент у нас достаточно введенной информации, чтобы сформировать простое соединение между SSH-туннелем и вашим SSH-сервером с авторизацией на основе пароля.

Если вы хотите использовать пару ключей для дальнейшей защиты вашего соединения с SSH-сервером - а мы настоятельно рекомендуем вам это сделать - вам сейчас понадобится половина пары закрытых ключей. (Если вам нужно сгенерировать пару, обратитесь к Раздел "Генерация ключей" нашего руководства по SSH-маршрутизатору.)

Примечание: Вы переключаете свой SSH-сервер между использованием только логина / пароля и логина / пары ключей со стороны SSH-сервера, а не приложения туннеля SSH на вашем телефоне. При необходимости обратитесь за помощью в соответствующее меню справки / документацию на вашем SSH-сервере.

Получив файл закрытого ключа (с расширением .ppk), вам необходимо скопировать его в / sdcard / sshtunnel / key /. Чтобы использовать ключ, нажмите кнопку меню на телефоне, чтобы открыть следующий интерфейс:

Нажмите Диспетчер ключевых файлов и просто перейдите в каталог / sshtunnel / key /. Выберите соответствующий ключ для своего SSH-сервера. Возможно, вам будет удобно присвоить каждому ключу имя на основе службы, например HomeRouter.ppk или SomeSSHService.ppk, если вы решите использовать функцию «Профили» для использования нескольких SSH-серверов.

После того, как вы установили пароль и / или закрытый ключ, пора завершить последнюю настройку.

В разделе «Информация об учетной записи» находится раздел «Перенаправление портов». Чтобы ускорить процесс, мы предлагаем включить встроенный прокси-сервер SOCKS, чтобы повысить совместимость приложений с SSH Tunnel. Просто установите флажок «Использовать прокси-сервер socks», чтобы включить его.

Наконец, пришло время решить, хотите ли вы маршрутизировать все подключение для передачи данных Android через SSH-сервер или выборочно перенаправлять приложения через сервер. Чтобы маршрутизировать все ваше соединение, отметьте «Global Proxy». Чтобы выборочно маршрутизировать приложения, выберите «Индивидуальный прокси», а затем отметьте отдельные приложения, которые вы хотите маршрутизировать, например, ваш веб-браузер и Facebook, как показано выше.

На этом этапе мы готовы приступить к работе, но прежде чем мы запустим туннель, давайте взглянем на несколько последних параметров конфигурации, чтобы вы могли решить, хотите ли вы их использовать или нет. В подразделе «Параметры функции» меню конфигурации:

- Автоматическое подключение: Включение этого параметра настроит туннель SSH на автоматическое зондирование и подключение к серверу SSH, когда он доступен.

- Автоматическое переподключение: Включение этого параметра переключает протокол автоматического переподключения, поэтому туннель SSH восстановит соединение в случае неожиданной потери.

- Включить список GFW: Это функция специально для граждан Китая; он включает службу прокси-сервера SSH Tunnel только для веб-сайтов, специально заблокированных Великим брандмауэром Китая.

- Включить DNS-прокси: По умолчанию этот флажок установлен, и мы рекомендуем оставить его установленным. Если этот флажок установлен, все ваши DNS-запросы маршрутизируются через SSH-сервер. Если вы снимите этот флажок, ваши DNS-запросы будут отправляться через соединение для передачи данных вашего телефона без защиты туннеля SSH. (например, любой, кто шпионит за вами, увидит, куда вы идете, но не увидит данные, которые вы получаете с посещаемого веб-сайта.)

Все это вас устраивает? Большой! Давайте сейчас проверим соединение.

Тестирование туннельного соединения SSH

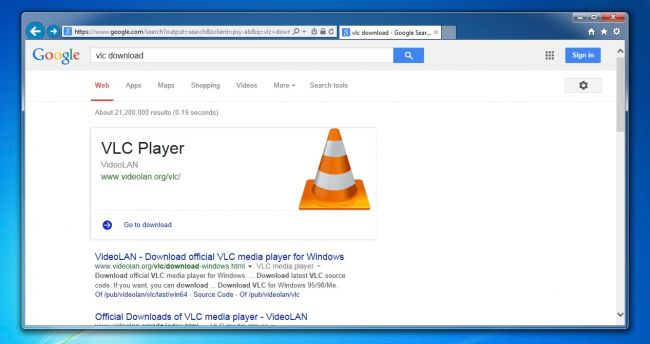

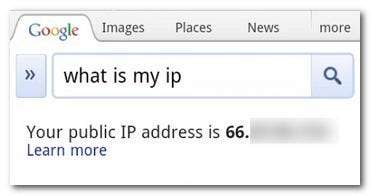

Чтобы установить, что наше SSH-соединение работает, нам нужно сначала установить IP-адрес нашего мобильного устройства. Откройте веб-браузер своего телефона и выполните поиск в Google по запросу «какой у меня IP?». В результатах должен отображаться IP-адрес вашего мобильного подключения для передачи данных, например:

Это IP-адрес, назначенный нашим оператором сотовой связи нашему смартфону Android. Хотя у нас настроен туннель SSH, он еще не включен, и мы по-прежнему отправляем все наши запросы DNS и данные в открытом виде.

Откройте SSH Tunnel и на самом верху проверьте Туннельный переключатель . Это включает туннель SSH - когда вы это делаете в первый раз, вы получите запрос от корневого интерфейса / интерфейса суперпользователя, подтверждающий, что можно предоставить полномочия суперпользователя туннелю SSH. Ничего страшного, установите флажок "Запомнить" (в противном случае вам придется авторизовать его каждый раз при подключении в будущем).

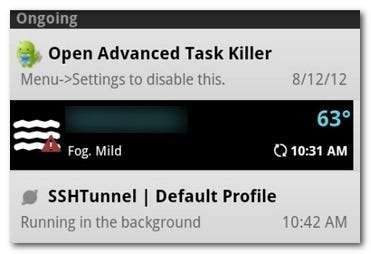

Дайте ему время подключиться - он сообщит вам об успешном подключении. Если вы оставили уведомления в меню настроек, вы также увидите уведомление в раскрывающемся списке уведомлений, например:

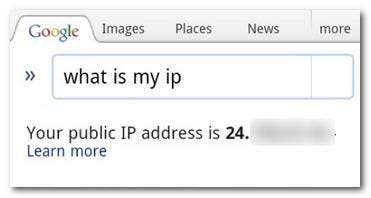

Теперь пора проверить, правильно ли браузер выполняет маршрутизацию через туннель SSH. Идите вперед, вернитесь в веб-браузер и обновите свой запрос «какой у меня IP». Вы должны увидеть новый IP-адрес, который соответствует IP-адресу вашего SSH-сервера, например:

Успех! Простым нажатием кнопки мы перенаправили весь трафик веб-браузера на удаленный SSH-сервер. Теперь все, что происходит между нашим мобильным браузером (или всем телефоном, если вы настроили его для глобального прокси), полностью зашифровано для всех, кто может отслеживать соединение между телефоном и точкой выхода на SSH-сервере.

Это оно! Теперь вы ходите по Интернету как супер-шпион, и никто не может заняться вашим делом. Независимо от того, пытаетесь ли вы не дать анализаторам пакетов в кофейне увидеть ваш логин и трафик в Facebook или сбившуюся с ног ботинок коррумпированного правительства, вы в деле.