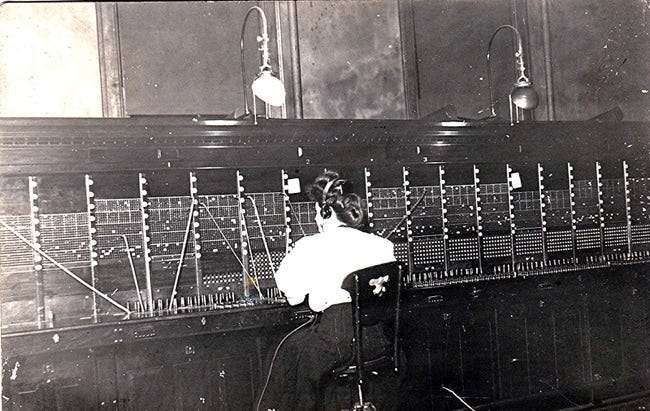

Oszustwa telefoniczne zyskują na popularności i często jest to możliwe dzięki fałszowaniu identyfikatora dzwoniącego. Imię i numer, które pojawiają się, gdy ktoś do Ciebie dzwoni, mogą zostać sfałszowane, więc nie możesz mu całkowicie zaufać.

Identyfikacja dzwoniącego jest bardziej wygodną funkcją. Jeśli dzwoni do Ciebie znajomy, członek rodziny lub firma, możesz łatwo sprawdzić, kto to jest, zanim odbierzesz. Nie jest to funkcja zabezpieczająca, a oszuści mogą pojawiać się pod dowolnym numerem telefonu i nazwiskiem.

Tak, można to sfałszować - i tak, często jest to nielegalne

ZWIĄZANE Z: Oszuści „pomocy technicznej” nazywali HTG (więc bawiliśmy się z nimi)

Numery i nazwiska rozmówców mogą być sfałszowane. Jak i dlaczego nie są tak ważne - każdy musi tylko wiedzieć, że jest to możliwe.

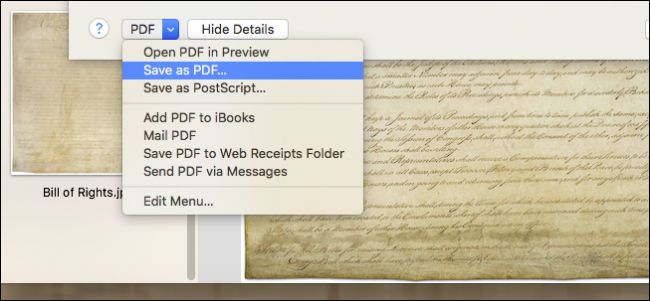

Oczywiście jest to często nielegalne. W USA FCC zasady „Zakazać jakiejkolwiek osobie lub podmiotowi przekazywania wprowadzających w błąd lub niedokładnych informacji o identyfikatorze dzwoniącego z zamiarem oszukania, wyrządzenia szkody lub nieuczciwego uzyskania czegoś wartościowego”. Ale jeśli ktoś już próbuje cię oszukać, niekoniecznie będzie się bać złamania innego prawa. Jest to szczególnie ważne, jeśli te połączenia pochodzą spoza Stanów Zjednoczonych, np te fałszywe telefony do pomocy technicznej dla systemów Windows i Mac często robić.

Czy firma telefoniczna nie wie, skąd pochodzi rozmowa telefoniczna?

Możesz założyć, że skoro operator telefoniczny teoretycznie wie, skąd pochodzi telefon, może pokazać dokładny numer. Ale nie tak działa system. Zamiast tego przychodzące połączenie telefoniczne jest dostarczane z dołączonymi do niego danymi - numerem, z którego ma pochodzić, i czasami nazwiskiem. W innych przypadkach firma telekomunikacyjna może wyszukać numer w książce telefonicznej i automatycznie dołączyć nazwę.

Rozmowy telefoniczne bardziej przypominają listy i e-maile. Gdy wysyłasz list, w polu „Adres zwrotny” możesz napisać wszystko - nie jest to zaznaczone. Kiedy wysyłasz e-mail, możesz zmodyfikować pole „Od” i odebrać je od kogokolwiek - to też zwykle nie jest zaznaczone.

To jest główna rzecz, o której należy pamiętać. ID dzwoniącego nie pokazuje, skąd według firmy telekomunikacyjnej pochodzi połączenie. Pokazuje, skąd dzwoniący twierdzi, że dzwoni telefon.

Ale dlaczego jest to w ogóle możliwe?

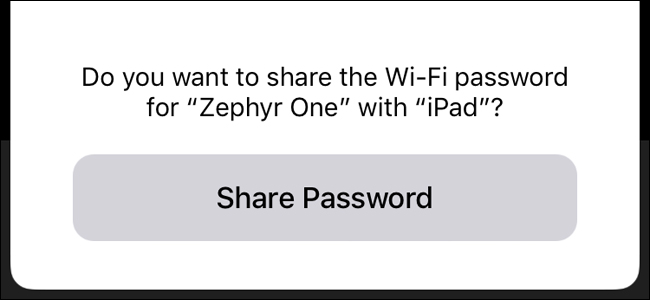

Ta funkcja nie zawsze jest używana do złych celów. Na przykład właściciel firmy może chcieć używać w swoim telefonie komórkowym fałszowania identyfikatora dzwoniącego. Telefon komórkowy może zgłaszać swój numer identyfikacyjny dzwoniącego jako numer telefonu stacjonarnego firmy. Ludzie wiedzieliby, że połączenie pochodzi z tej firmy, a połączenia zwrotne będą kierowane do samej firmy, a nie do telefonu komórkowego.

Tego rodzaju użycie nie byłoby nielegalne w Stanach Zjednoczonych, ponieważ nie byłoby wykonywane z zamiarem oszukania.

To nie jest nawet trudne

Sprzęt VoIP zazwyczaj umożliwia ustawienie dowolnego numeru identyfikacyjnego dzwoniącego, a wielu dostawców VoIP może po prostu oferować tę funkcję.

Nie ma to jednak znaczenia - każdy może to zrobić, korzystając z szybkiego wyszukiwania w sieci. Podłącz „fałszowanie numeru dzwoniącego” lub „fałszywy identyfikator dzwoniącego” do swojej ulubionej wyszukiwarki internetowej. Znajdziesz witryny, w których możesz podłączyć numer telefonu i łatwo zadzwonić do kogoś, kto ma fałszywy identyfikator dzwoniącego.

Istnieją również inne usługi, które działają jak karty telefoniczne, umożliwiając dzwonienie pod numer telefonu, wprowadzanie fałszywego numeru identyfikacyjnego dzwoniącego, wprowadzanie numeru, na który chcesz zadzwonić, i łączenie się.

Jak możesz się chronić?

Jak więc się chronisz? Łatwe: nie ufaj temu, co mówi ID dzwoniącego.

Jeśli zobaczysz numer, na przykład lokalny posterunek policji, bank, legalna firma lub agencja rządowa, pamiętaj, że może on być fałszywy. Nie ufaj rozmówcy tylko ze względu na numer widniejący na jego identyfikatorze. Jeśli kiedykolwiek masz wątpliwości, po prostu załóż, że zostałeś oszukany, oszukany lub w inny sposób oszukany.

Jeśli uważasz, że to może być uzasadnione połączenie, spróbuj oddzwonić. Załóżmy na przykład, że Twój bank dzwoni do Ciebie w sprawie problemu z kontem bankowym i potrzebuje danych osobowych. Zamiast podawać go im, rozłącz się i znajdź oficjalny numer telefonu banku - na przykład na jego oficjalnej stronie internetowej. Zadzwoń pod ten numer telefonu, aby mieć pewność, że faktycznie rozmawiasz z bankiem.

Nie daj się zwieść zaufaniu oszustowi tylko dlatego, że gdy dzwoni do Ciebie, pojawia się prawidłowy numer. Zawsze pamiętaj, że numer można sfałszować.

Źródło zdjęcia: Bryan Ochalla na Flickr , Wystan na Flickr