Surfen Sie anonym mit dem Tor-Browser. Hier erfahren Sie, wie Sie Tor auf einem Linux-Desktop installieren. Ubuntu-Benutzer aufgepasst: Das Tor-Projekt empfiehlt, Tor nicht über die regulären Software-Repositorys von Ubuntu zu installieren.

Was ist Tor?

In der Gelegenheitssprache verwenden wir die Begriffe „Internet“ und „Web“ synonym. Aber eigentlich sind das Web und das Internet zwei sehr unterschiedliche Dinge. Wenn Websites Räumlichkeiten wären - Geschäfte, Fabriken, Unterhaltungszentren -, wäre das Internet die Straße und die Autobahn, die sie miteinander verbindet.

Das Internet unterstützt viele Dienste. Das World Wide Web ist nur einer von ihnen. Andere Dienste wie E-Mail, RDP , DNS , NNTP werden über das Internet geliefert, und keine davon sind Websites.

Overlay-Netzwerke nutzen auch das Internet. Das Tor ( Der Zwiebel-Router ) Netzwerk ist ein solches Overlay-Netzwerk. Es bietet Benutzern Anonymität und Datenschutz. Wenn Sie Tor effektiv nutzen, kann niemand Ihre Aktivität auf Ihre IP-Adresse zurückführen.

Der Datenverkehr im Tor-Netzwerk wird verschlüsselt. Dies trägt zwar dazu bei, die Anonymität der Benutzer zu wahren, die Verschlüsselung verursacht jedoch ein Netzwerkproblem. Die regulären Routing- und Switching-Elemente des Internets können nicht mit dem Tor-Netzwerkverkehr funktionieren.

Ein Netzwerk von Tor-Relais, das von Freiwilligen gehostet und gewartet wird, führt stattdessen das Umschalten und Routing durch. Die Tor-Relais stellen absichtlich Ihre Verbindung zwischen mehreren Relais her, auch wenn dieses Routing nicht erforderlich ist, um Ihr Ziel zu erreichen. Dieses „Hüpfen“ ist ein weiterer Grund, warum Tor es praktisch unmöglich macht, die Person am anderen Ende zurückzuverfolgen und zu identifizieren.

Es ist die Stärke dieser Anonymität, die dazu geführt hat, dass das Tor-Netzwerk dazu verwendet wird, viele Websites zu hosten, die sich an kriminellen Aktivitäten beteiligen. Das Tor-Netzwerk bildet einen großen Teil von das dunkle Netz . Es sind jedoch nicht alle illegalen Aktivitäten im Tor-Netzwerk. Dissidenten in repressiven Regimen, anonyme Pressequellen, Whistleblower, Aktivisten und das Militär verwenden Tor aus legitimen Gründen.

Das Problem ist, genau das, was es zu einem attraktiven Angebot für diese Leute macht, macht es auch zu einem attraktiven Angebot für die Bösen.

Tor hidden services Adressen haben, die mit dem Suffix ".onion" enden. Sie werden nicht bei Google angezeigt und können mit einem normalen Internetbrowser nicht angezeigt oder aufgerufen werden. Sie müssen den Tor-Browser verwenden, um diese Websites zu besuchen. Sie können ihn jedoch auch verwenden, um mit zusätzlicher Anonymität auf normale Websites zuzugreifen.

VERBUNDEN: Zugriff auf .onion-Sites (auch als Tor Hidden Services bekannt)

So installieren Sie den Tor-Browser

Beachten Sie, dass das Tor-Projekt empfiehlt gegen die Installation vorgefertigter Versionen des Tor-Browsers aus den Ubuntu-Repositories, der besagt, dass sie in der Vergangenheit von der Ubuntu-Community „nicht zuverlässig aktualisiert“ wurden. Installieren Sie es nur von der offiziellen Tor Project-Website. Das Tor-Projekt bietet auch offizielle Repositories für Ubuntu und Debian, aber die folgenden manuellen Anweisungen funktionieren auf jeder Linux-Distribution.

Navigieren Sie zu Tor Projekt Download Seite und klicke auf den Pinguin.

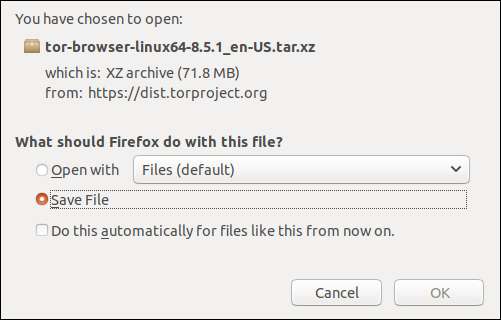

Wenn Ihr Browser das Öffnen oder Speichern der Datei anbietet, wählen Sie die Option Datei speichern.

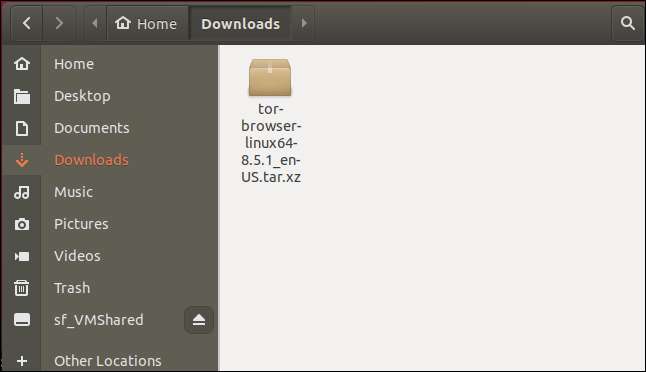

Nehmen wir an, die Datei wird im Download-Verzeichnis gespeichert.

Wenn zukünftige Versionen des Tor-Browsers veröffentlicht werden, ändern sich die Versionsnummern im Dateinamen. Außerdem gibt ein Teil des Dateinamens die Sprache an. In diesem Beispiel bedeutet "en-US" Englisch, USA.

Wenn Sie eine andere Sprachversion heruntergeladen haben oder diese Anweisungen zu einem späteren Zeitpunkt befolgen, an dem sich die Browserversion geändert hat, ersetzen Sie die Dateinamen und Verzeichnisnamen durch die Dateinamen und Verzeichnisnamen, mit denen Sie tatsächlich arbeiten in dieser Anleitung verwendet.

Die heruntergeladene Datei ist eine .tar.xz-Datei. Wir müssen es dekomprimieren und entpacken, damit wir seinen Inhalt verwenden können.

VERBUNDEN: So extrahieren Sie Dateien aus einer .tar.gz- oder .tar.bz2-Datei unter Linux

Es gibt verschiedene Möglichkeiten, dies zu tun. Wenn Sie mit der rechten Maustaste auf die Datei klicken, wird ein Kontextmenü angezeigt. Wählen Sie "Hier extrahieren" aus dem Menü.

Wenn Ihr Kontextmenü nicht über die Option "Hier extrahieren" verfügt, schließen Sie diese und doppelklicken Sie auf die heruntergeladene Datei. Ihr Dateimanager extrahiert möglicherweise den Dateiinhalt für Sie.

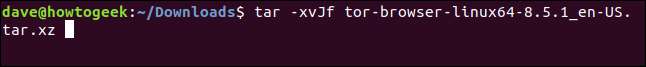

Wenn dies nicht funktioniert, öffnen Sie ein Terminalfenster in Ihrem Download-Verzeichnis und verwenden Sie den folgenden Befehl. Beachten Sie, dass das "J" in

xvJf

ist in Großbuchstaben.

tar -xvJf tor-browser-linux64-8.5.1_en-US.tar.xz

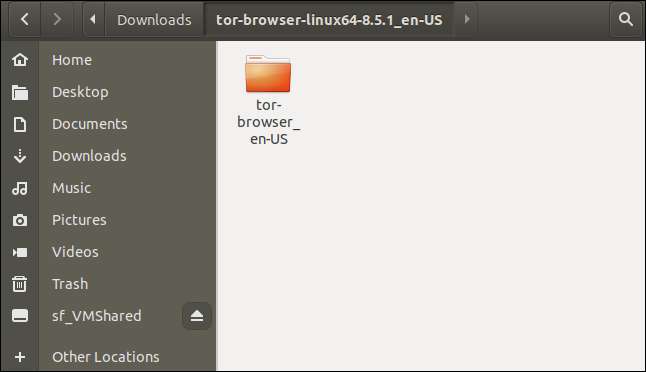

Auf die eine oder andere Weise wird die Datei für Sie unkomprimiert und nicht geteert. Im Ordner Downloads wird ein neues Verzeichnis erstellt.

Doppelklicken Sie auf das neue Verzeichnis, damit der Dateimanager in dieses Verzeichnis wechselt. Wie bei russischen Puppen gibt es im ersten ein anderes Verzeichnis.

Aus dem Verzeichnis ausführen oder ein System installieren?

Sie haben hier die Wahl.

Nachdem Sie den Tor-Browser heruntergeladen und extrahiert haben, können Sie ihn ohne weitere Installationsschritte verwenden. Oder Sie können eine engere Integration mit einer Installation auf Systemebene durchführen.

Die Funktionsweise des Tor-Browsers ist in beiden Fällen identisch, und Sicherheitsupdates und Patches zur Fehlerbehebung finden und aktualisieren den Browser in beiden Fällen.

Möglicherweise möchten Sie, dass der Tor-Browser Ihren Computer so leicht wie möglich berührt. Wenn Sie sich glücklicher fühlen, ohne den Tor-Browser in Ihr System einzubetten, ist dies vollkommen in Ordnung. Sie sind genauso anonym und geschützt, wenn Sie es direkt aus diesem Verzeichnis verwenden, wie wenn Sie es nach einer Installation auf Systemebene verwenden. Wenn dies Ihr bevorzugter Ansatz ist, befolgen Sie die Anweisungen im Abschnitt Verwenden des Tor-Browsers aus dem Tor-Verzeichnis.

Wenn Sie möchten, dass der Tor-Browser von Ihrer Desktop-Umgebung als installierte Anwendung erkannt wird und in den Anwendungsmenüs und Anwendungssuchen angezeigt wird, befolgen Sie die Anweisungen im Abschnitt "Integration auf Systemebene".

Verwenden des Tor-Browsers aus dem Tor-Verzeichnis

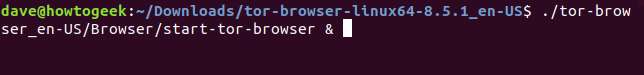

Um den Tor-Browser direkt aus dem Verzeichnis heraus zu starten, öffnen Sie an dieser Stelle ein Terminalfenster und geben Sie den folgenden Befehl ein:

./tor-browser_en-US/Browser/start-tor-browser &

Sie können jetzt in diesem Artikel mit dem Abschnitt So konfigurieren Sie den Tor-Browser fortfahren.

Integration auf Systemebene

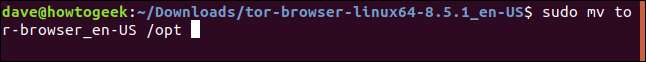

Öffnen Sie an dieser Stelle ein Terminalfenster. Um den Tor-Browser in einem Systemordner zu installieren, müssen Sie dieses Verzeichnis verschieben.

tor-browser_en-US

in die

/ opt

Verzeichnis. Dies ist der übliche Speicherort für vom Benutzer installierte Programme unter Linux. Wir können dies mit dem folgenden Befehl tun. Beachten Sie, dass Sie verwenden müssen

sudo

und Sie werden aufgefordert, Ihr Passwort einzugeben.

sudo mv tor-browser_en-US /opt

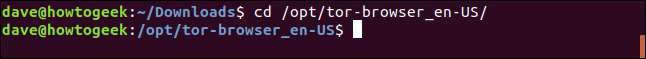

Der Ordner wird an den neuen Speicherort verschoben und aus dem Dateimanagerfenster entfernt. Ändern Sie im Terminalfenster das Verzeichnis so, dass Sie sich in der befinden

/opt/tor-browser_en-US

Verzeichnis.

cd /opt/tor-browser_en-US

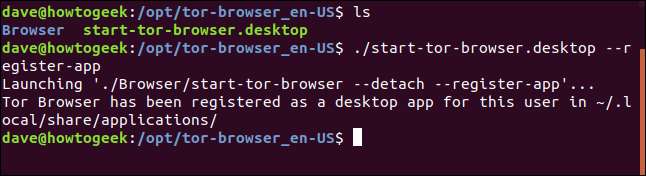

Verwenden von

ls

Um den Inhalt dieses Verzeichnisses aufzulisten, sehen wir ein anderes Verzeichnis und eine Datei mit der Erweiterung ".desktop". Wir müssen die Datei ".desktop" ausführen, um die Anwendung in Ihrer Desktop-Umgebung zu registrieren.

ls

./start-tor-browser.desktop --register-app

So starten Sie den Tor-Browser

Die oben beschriebene Installationssequenz wurde auf den aktuellen Linux-Distributionen Ubuntu, Fedora und Manjaro getestet. Durch Drücken der Supertaste (die zwischen der linken Strg- und Alt-Taste) und durch Eingabe von „tor“ wurde in allen Fällen das Tor-Browser-Symbol angezeigt.

Durch Klicken auf das Symbol wird der Tor-Browser gestartet.

So konfigurieren Sie den Tor-Browser

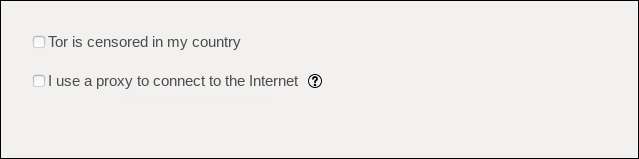

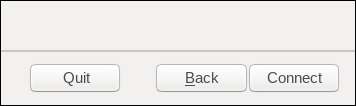

Beim ersten Start des Tor-Browsers wird ein Dialogfenster angezeigt.

Wenn Sie über einen Proxy auf das Internet zugreifen oder sich in einem Land befinden, das versucht, die Verwendung von Tools wie Tor zu zensieren, sollten Sie auf die Schaltfläche „Konfigurieren“ klicken.

Wenn beides nicht auf Sie zutrifft, klicken Sie auf die Schaltfläche „Verbinden“.

Durch Klicken auf die Schaltfläche "Konfigurieren" können Sie einen Proxy festlegen oder eine "Brücke" konfigurieren, damit Sie Tor in Ländern verwenden können, in denen die Verwendung eingeschränkt ist.

Wir werden uns zuerst die Zensuroptionen ansehen.

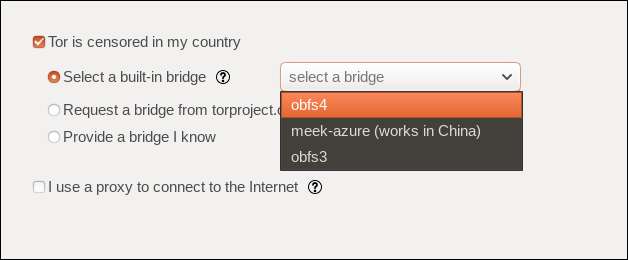

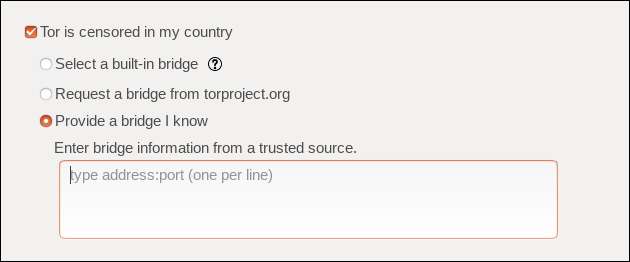

Aktivieren Sie das Kontrollkästchen "Tor wird in meinem Land zensiert". Es werden drei Optionen angezeigt.

Diese Optionen bieten Ihnen verschiedene Möglichkeiten, eine „Brücke“ zu konfigurieren. Brücken sind alternative Einstiegspunkte in das Tor-Netzwerk. Sie sind nicht öffentlich aufgeführt. Die Verwendung einer Brücke erschwert es Ihrem Internetdienstanbieter erheblich, zu erkennen, dass Sie Tor verwenden.

Mit der ersten Option können Sie eine integrierte Brücke auswählen. Klicken Sie auf das Optionsfeld "Integrierte Brücke auswählen" und wählen Sie eine der Brücken aus dem Dropdown-Menü "Brücke auswählen".

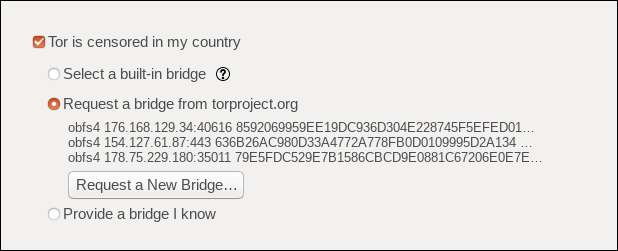

Die zweite Möglichkeit besteht darin, eine alternative Brücke anzufordern.

Klicken Sie auf das Optionsfeld "Bridge von Torproject.com anfordern" und dann auf die Schaltfläche "Neue Bridge anfordern".

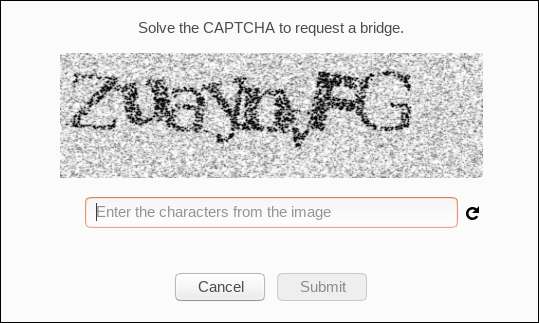

Wenn Sie auf die Schaltfläche "Neue Brücke anfordern" klicken, werden Sie aufgefordert, eine auszuführen Captcha um zu beweisen, dass du ein Mensch bist.

Die dritte Option ist, wenn Sie bereits über die Details einer Brücke verfügen, der Sie vertrauen und die Sie zuvor verwendet haben, und diese Brücke erneut verwenden möchten.

Klicken Sie auf das Optionsfeld "Eine mir bekannte Brücke bereitstellen" und geben Sie die Details der Brücke ein, die Sie verwenden möchten.

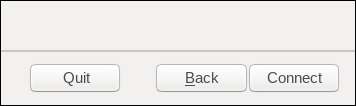

Wenn Sie Ihre Bridge mit einer dieser Optionen konfiguriert haben, klicken Sie auf die Schaltfläche „Verbinden“, um den Tor-Browser zu starten.

Proxy konfigurieren

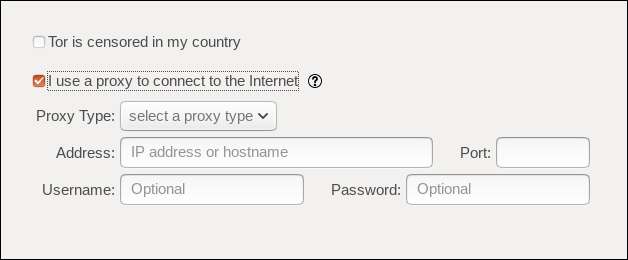

Wenn Sie über einen Proxy eine Verbindung zum Internet herstellen, müssen Sie die Proxy-Details für den Tor-Browser bereitstellen.

Klicken Sie auf das Optionsfeld "Ich verwende einen Proxy, um eine Verbindung zum Internet herzustellen". Ein neuer Satz von Optionen wird angezeigt.

Wenn Sie einen eigenen Proxy eingerichtet haben, kennen Sie die Verbindungsdetails dafür. Wenn Sie sich in einem Unternehmensnetzwerk befinden oder eine andere Person den Proxy eingerichtet hat, müssen Sie die Verbindungsdetails von diesem abrufen.

Sie müssen die IP-Adresse oder den Netzwerknamen des Geräts angeben, das als Proxy fungiert, und den zu verwendenden Port. Wenn der Proxy eine Authentifizierung erfordert, müssen Sie auch einen Benutzernamen und ein Kennwort angeben.

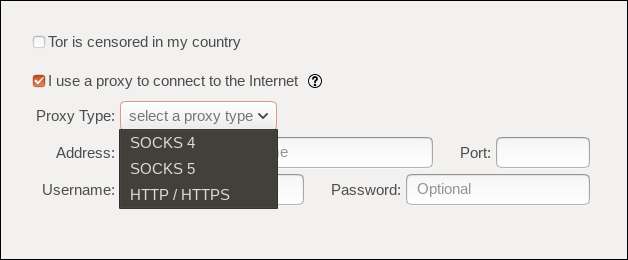

Klicken Sie auf die Schaltfläche "Proxy-Typ auswählen", um den Proxy-Typ aus dem Dropdown-Menü auszuwählen, und füllen Sie dann die anderen Felder aus.

Wenn Sie Ihren Proxy konfiguriert haben, klicken Sie auf die Schaltfläche "Verbinden", um den Tor-Browser zu starten.

Verwendung des Tor-Browsers

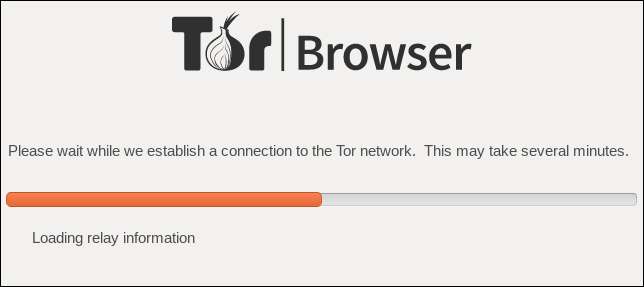

Sie sehen einen Fortschrittsbalken, wenn die Verbindung zum Tor-Netzwerk hergestellt wird.

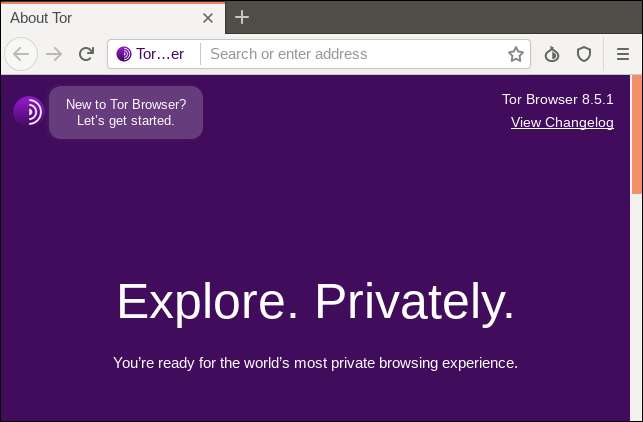

Bald sehen Sie das Hauptfenster des Tor-Browsers.

Wenn es Firefox sehr ähnlich sieht, liegt das daran, dass es sich um Firefox handelt, das für die Verwendung im Tor-Netzwerk optimiert und konfiguriert wurde.

Aber sei vorsichtig. Nur weil Sie mit Firefox vertraut sind, passen Sie keine der Konfigurationseinstellungen an. Und installieren Sie keine Add-Ons. Beides wirkt sich auf die Fähigkeit des Tor-Browsers aus, Ihre Identität zu maskieren. Und wenn Sie das tun, macht es kaum Sinn, den Tor-Browser überhaupt zu verwenden.

Sie können eine beliebige Website-Adresse in die Adressleiste einfügen, und der Tor-Browser navigiert problemlos zu dieser Website. Wenn Sie jedoch den Tor-Browser für das allgemeine Surfen im Internet verwenden, erhalten Sie im Vergleich zu einem Standardbrowser eine schlechtere Benutzererfahrung.

Da Ihre Verbindung über das Netzwerk der Tor-Relais abgewickelt wird, ist Ihre Verbindung langsamer. Um Ihre Anonymität zu wahren, funktionieren bestimmte Teile von Websites möglicherweise nicht richtig. Flash und andere Technologien - sogar einige Schriftarten - können nicht wie gewohnt betrieben oder angezeigt werden.

Der Tor-Browser ist am besten für Situationen reserviert, in denen Anonymität über der Benutzererfahrung liegt und Sie eine .onion-Website besuchen müssen.

So greifen Sie unter Linux auf eine Onion Site zu

Einige Websites sind im Clear Web und im Tor-Netzwerk präsent. Die Suchmaschine Duck Duck Go macht das zum Beispiel. Mit dem Tor-Browser können Sie schnell eine Verbindung zur Duck Duck Go-Website „.onion“ herstellen.

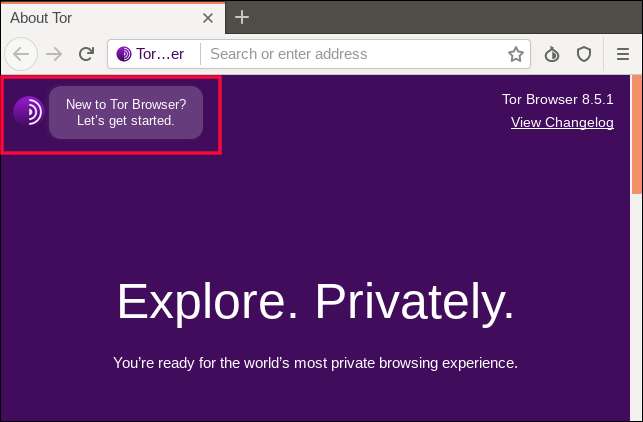

Klicken Sie auf "Neu bei Tor Browser?" Link in der oberen linken Ecke des Browserfensters.

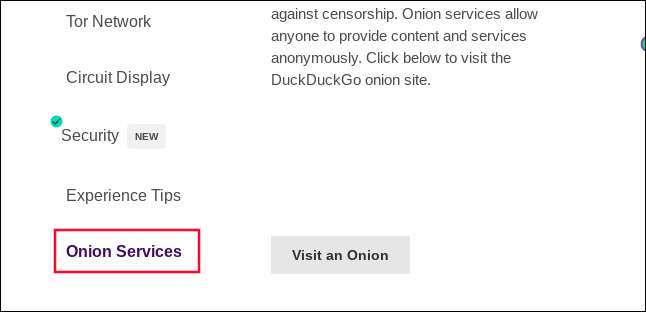

Klicken Sie nun auf den Link "Onion Services" und dann auf die Schaltfläche "Visit an Onion".

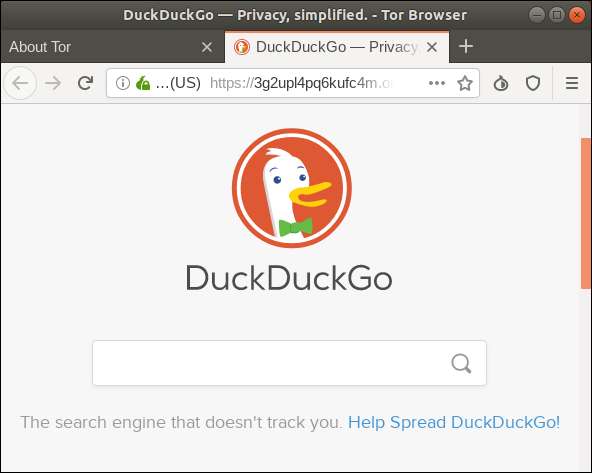

Sie werden zur Website „.onion“ von Duck Duck Go weitergeleitet.

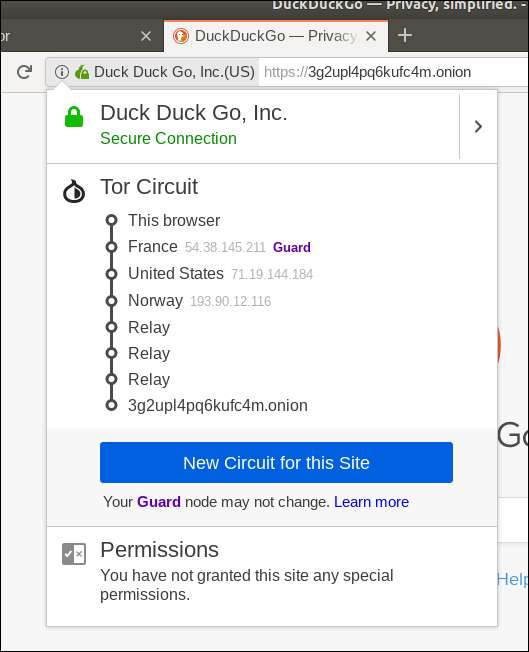

Klicken Sie im Feld mit den Site-Informationen auf das Logo für grüne Zwiebeln. Daraufhin wird die Route angezeigt, die Ihre Verbindung zu der aktuell angezeigten Site ".onion" genommen hat.

Die Route, die Ihre Verbindung genommen hat, wird als "Schaltung" bezeichnet. In diesem Beispiel beginnt die Route in Großbritannien und führt über Frankreich in die USA und dann durch einen anderen Satz unbenannter Relais, bevor sie schließlich am Standort „.onion“ von Duck Duck Go ankommt.

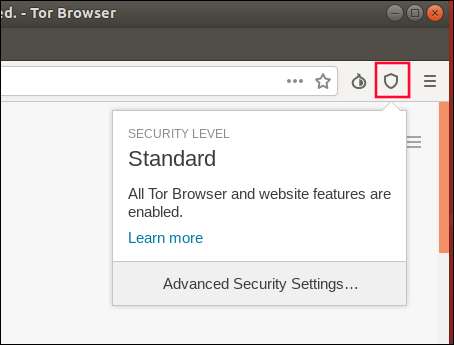

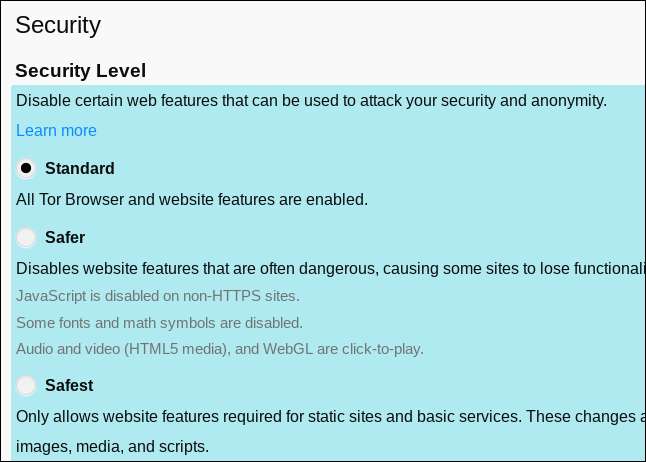

Klicken Sie auf das Schildsymbol oben rechts in der Browser-Symbolleiste, um Ihre aktuelle Sicherheitsstufe anzuzeigen.

Wenn Sie Ihre Sicherheitsstufe ändern möchten, klicken Sie auf die Schaltfläche "Erweiterte Sicherheitseinstellungen".

Sie können die Sicherheitsstufe auf Standard, Sicherer oder Sicherste einstellen. Jede Erhöhung der Sicherheit reduziert die Anzahl der Website-Funktionen, die weiterhin ordnungsgemäß funktionieren, weiter.

Sie können im Internet surfen und Listen anderer ".onion" -Seiten finden, dies ist jedoch eine gefährliche Vorgehensweise. Viele von diesen enthalten Material, das als illegal gilt, Sie dazu bringt, Ihre Augen zu bleichen, oder beides.

Ein besserer Ansatz besteht darin, herauszufinden, ob Websites, die Sie bereits verwenden und denen Sie vertrauen, ein “haben. Zwiebel “im Tor-Netzwerk. Sie können diese Websites dann anonym verwenden.

Ehrliche und legale Websites, die Wert auf Datenschutz und Sicherheit legen und diese zu einer Hauptstütze ihres Kundenangebots machen, bieten wahrscheinlich eine .onion-Website, damit sie mit dem Tor-Browser erreicht werden können.

ProtonMail zum Beispiel behauptet, von Grund auf mit Blick auf Sicherheit und Datenschutz entwickelt worden zu sein. Sie haben eine ".onion" -Seite damit ihre Benutzer mit zusätzlicher Privatsphäre eine Verbindung zu ihnen herstellen können. Natürlich funktioniert dieser Link in einem normalen Browserfenster nicht.

Und noch mehr Anonymität

Wenn selbst der Tor-Browser nicht genügend Anonymität und Datenschutz für Sie bietet, ist möglicherweise ein anderes Projekt erforderlich, bei dem Tor im Mittelpunkt steht.

Schwänze ist ein Live-Betriebssystem dass Sie von einem USB-Stick, einer SD-Karte oder sogar einer DVD laufen können. Sie können es mitnehmen und von (fast) jedem Computer aus verwenden. Sie müssen nichts installieren und hinterlassen keine digitalen Spuren.

Sei vorsichtig da draußen

Sei vorsichtig, sei vorsichtig, sei vorsichtig und sei sicher.

Wenn Sie vom klaren Netz in die Schatten wechseln, müssen Sie immer nachdenken, bevor Sie klicken.