Computerprocessors hebben een enorme ontwerpfout en iedereen probeert het te repareren. Slechts een van de twee beveiligingslekken kan worden gepatcht, en de patches zullen pc's (en Macs) met Intel-chips langzamer maken.

Bijwerken : In een eerdere versie van dit artikel stond dat deze fout specifiek was voor Intel-chips, maar dat is niet het hele verhaal. Er zijn in feite twee grote kwetsbaarheden hier, nu "Meltdown" en "Spectre" genoemd. Meltdown is grotendeels specifiek voor Intel-processors en heeft invloed op alle CPU-modellen van de afgelopen decennia. We hebben meer informatie over deze twee bugs en het verschil tussen beide toegevoegd aan het onderstaande artikel.

Wat zijn kernsmelting en spook?

Spectre is een "fundamentele ontwerpfout" die in elke CPU op de markt aanwezig is, inclusief die van AMD en ARM en Intel. Er is momenteel geen softwarefix, en het zal waarschijnlijk een volledig herontwerp van de hardware voor CPU's over de hele linie vereisen - hoewel het gelukkig vrij moeilijk te exploiteren is, aldus beveiligingsonderzoekers. Het is mogelijk om je te beschermen tegen specifieke Spectre-aanvallen en ontwikkelaars werken eraan, maar de beste oplossing is een herontwerp van de CPU-hardware voor alle toekomstige chips.

Meltdown maakt Spectre in feite erger door de onderliggende kernfout veel gemakkelijker te exploiteren. Het is in wezen een extra fout die van invloed is op alle Intel-processors die in de afgelopen decennia zijn gemaakt. Het heeft ook invloed op sommige geavanceerde ARM Cortex-A-processors, maar het heeft geen invloed op AMD-chips. Meltdown wordt vandaag gepatcht in besturingssystemen.

Maar hoe werken deze gebreken?

VERWANT: Wat is de Linux-kernel en wat doet het?

Programma's die op uw computer worden uitgevoerd, worden uitgevoerd met verschillende beveiligingsniveaus. De besturingssysteem kernel —De Windows-kernel of de Linux-kernel, bijvoorbeeld — heeft het hoogste machtigingsniveau omdat het de show uitvoert. Desktopprogramma's hebben minder machtigingen en de kernel beperkt wat ze kunnen doen. De kernel gebruikt de hardwarefuncties van de processor om een aantal van deze beperkingen af te dwingen, omdat het sneller is met hardware dan met software.

Het probleem hier is met "speculatieve executie". Om prestatieredenen voeren moderne CPU's automatisch instructies uit waarvan ze denken dat ze ze nodig hebben. Als dat niet het geval is, kunnen ze eenvoudig terugspoelen en het systeem terugbrengen naar de vorige staat. Door een fout in Intel en sommige ARM-processors kunnen processen bewerkingen uitvoeren die ze normaal niet zouden kunnen uitvoeren, omdat de bewerking wordt uitgevoerd voordat de processor de moeite neemt om te controleren of deze toestemming moet hebben om deze uit te voeren of niet. Dat is de meltdown-bug.

Het kernprobleem met zowel Meltdown als Spectre ligt in de cache van de CPU. Een toepassing kan proberen geheugen te lezen en als het iets in de cache leest, wordt de bewerking sneller voltooid. Als het iets probeert te lezen dat niet in de cache staat, wordt het langzamer voltooid. De applicatie kan zien of iets snel of langzaam wordt voltooid en terwijl al het andere tijdens speculatieve uitvoering wordt opgeruimd en gewist, kan de tijd die nodig is om de bewerking uit te voeren niet worden verborgen. Het kan deze informatie vervolgens gebruiken om een kaart te maken van alles in het computergeheugen, bit voor bit. De caching versnelt de zaken, maar deze aanvallen profiteren van die optimalisatie en veranderen het in een beveiligingsfout.

VERWANT: Wat is Microsoft Azure eigenlijk?

Dus in het ergste geval kan JavaScript-code die in uw webbrowser wordt uitgevoerd, effectief geheugen lezen waartoe u geen toegang zou moeten hebben, zoals privégegevens die in andere applicaties worden bewaard. Cloudproviders zoals Microsoft Azure of Amazon Web Services , die meerdere software van verschillende bedrijven hosten op verschillende virtuele machines op dezelfde hardware, lopen een bijzonder risico. De software van een persoon kan in theorie dingen op de virtuele machine van een ander bedrijf bespioneren. Het is een uitsplitsing in de scheiding tussen applicaties. De patches voor Meltdown zorgen ervoor dat deze aanval niet zo gemakkelijk uit te voeren is. Helaas betekent het uitvoeren van deze extra controles dat sommige bewerkingen langzamer zullen verlopen op de getroffen hardware.

Ontwikkelaars werken aan softwarepatches die het moeilijker maken om Spectre-aanvallen uit te voeren. Google's Chrome is bijvoorbeeld nieuw Site-isolatie-functie helpt hiertegen te beschermen, en Mozilla heeft er al een paar gemaakt snelle wijzigingen in Firefox . Microsoft heeft ook enkele wijzigingen aangebracht om Edge en Internet Explorer te helpen beschermen in de Windows Update die nu beschikbaar is.

Als je geïnteresseerd bent in de diepgaande details van zowel Meltdown als Spectre, lees dan de technische uitleg van Google's Project Zero team, dat de bugs vorig jaar ontdekte. Meer informatie is ook beschikbaar op de MeltdownAttack.com website.

Hoeveel langzamer zal mijn pc zijn?

Bijwerken : Op 9 januari bracht Microsoft er een paar uit informatie over de prestaties van de patch . Volgens Microsoft vertonen Windows 10 op pc's uit het 2016-tijdperk met Skylake-, Kabylake- of nieuwere Intel-processors "eencijferige vertragingen" die de meeste gebruikers niet zouden moeten merken. Windows 10 op pc's uit het 2015-tijdperk met Haswell of een oudere CPU kan grotere vertragingen vertonen en Microsoft "verwacht dat sommige gebruikers een afname van de systeemprestaties zullen opmerken".

Gebruikers van Windows 7 en 8 hebben minder geluk. Microsoft zegt dat ze "verwachten dat de meeste gebruikers een afname van de systeemprestaties zullen opmerken" wanneer ze Windows 7 of 8 gebruiken op een pc uit 2015 met Haswell of een oudere CPU. Windows 7 en 8 gebruiken niet alleen oudere CPU's die de patch niet zo efficiënt kunnen uitvoeren, maar "Windows 7 en Windows 8 hebben meer overgangen tussen gebruikers en kernel vanwege verouderde ontwerpbeslissingen, zoals alle lettertypenweergave die in de kernel plaatsvindt" , en dit vertraagt ook de zaken.

Microsoft is van plan om in de toekomst zijn eigen benchmarks uit te voeren en meer details vrij te geven, maar we weten nog niet precies hoeveel de patch van Meltdown van invloed zal zijn op het dagelijkse pc-gebruik. Dave Hansen, een Linux-kernelontwikkelaar die bij Intel werkt, schreef oorspronkelijk dat de wijzigingen die worden aangebracht in de Linux-kernel alles zullen beïnvloeden. Volgens hem zien de meeste workloads een vertraging van één cijfer, met een ongeveer 5% vertraging typisch zijn. Het worstcasescenario was echter een vertraging van 30% bij een netwerktest, dus het verschilt van taak tot taak. Dit zijn echter nummers voor Linux, dus ze zijn niet noodzakelijk van toepassing op Windows. De oplossing vertraagt systeemoproepen, dus taken met veel systeemaanroepen, zoals het compileren van software en het draaien van virtuele machines, zullen waarschijnlijk het meest vertragen. Maar elk stukje software gebruikt een aantal systeemaanroepen.

Bijwerken : Vanaf 5 januari TechSpot en Guru3D hebben enkele benchmarks voor Windows uitgevoerd. Beide sites concludeerden dat desktopgebruikers zich niet veel zorgen hoeven te maken. Sommige pc-games zien een kleine vertraging van 2% met de patch, wat binnen de foutmarge ligt, terwijl andere identiek lijken te presteren. 3D-rendering, productiviteitssoftware, hulpmiddelen voor bestandscompressie en coderingshulpprogramma's lijken onaangetast. Benchmarks voor het lezen en schrijven van bestanden vertonen echter merkbare verschillen. De snelheid van het snel lezen van een groot aantal kleine bestanden daalde met ongeveer 23% in de benchmarks van Techspot, en Guru3D vond iets soortgelijks. Aan de andere kant, Tom's Hardware vond slechts een gemiddelde prestatiedaling van 3,21% met een opslagtest voor consumententoepassingen en voerde aan dat de "synthetische benchmarks" die significantere snelheidsdalingen laten zien, niet overeenkomen met het gebruik in de echte wereld.

Computers met een Intel Haswell-processor of nieuwer hebben een PCID-functie (Process-Context Identifiers) waardoor de patch goed presteert. Computers met oudere Intel-CPU's zien mogelijk een grotere snelheidsvermindering. De bovenstaande benchmarks zijn uitgevoerd op moderne Intel-CPU's met PCID, dus het is onduidelijk hoe oudere Intel-CPU's zullen presteren.

Intel zegt dat de vertraging "niet significant zou moeten zijn" voor de gemiddelde computergebruiker, en tot dusver lijkt dat waar, maar bepaalde bewerkingen zien een vertraging. Voor de cloud, Google , Amazon , en Microsoft Ze zeiden in feite allemaal hetzelfde: voor de meeste workloads hebben ze geen significante impact op de prestaties gezien na het uitrollen van de patches. Microsoft zei wel dat "een klein aantal [Microsoft Azure] klanten enige invloed kan hebben op de netwerkprestaties." Die uitspraken laten ruimte voor sommige werklasten om aanzienlijke vertragingen te zien. Epische spellen gaf de Meltdown-patch de schuld voor het veroorzaken van serverproblemen met zijn spel Fortnite en plaatste een grafiek met een enorme toename van het CPU-gebruik op de cloudservers nadat de patch was geïnstalleerd.

Maar één ding is duidelijk: uw computer wordt zeker niet sneller met deze patch. Als je een Intel-CPU hebt, kan deze alleen maar langzamer worden, ook al is het maar een klein beetje.

Wat moet ik doen?

VERWANT: Hoe u kunt controleren of uw pc of telefoon is beschermd tegen meltdown en spook

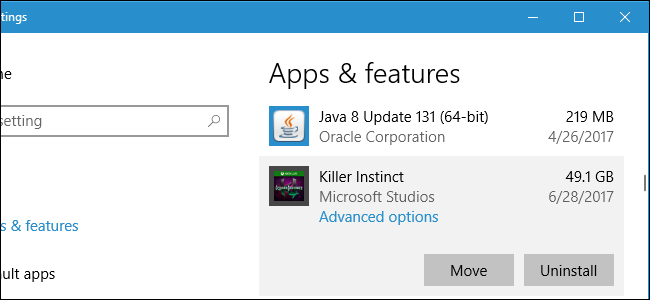

Sommige updates om het Meltdown-probleem op te lossen, zijn al beschikbaar. Microsoft heeft een noodupdate naar ondersteunde versies van Windows via Windows Update op 3 januari 2018, maar het is nog niet op alle pc's beschikbaar. De Windows Update die de Meltdown oplost en enkele beveiligingen tegen Spectre toevoegt, wordt genoemd CP 4056892 .

Apple al gepatcht het probleem met macOS 10.13.2, uitgebracht op 6 december 2017. Chromebooks met Chrome OS 63, die half december werd uitgebracht, zijn al beveiligd. Patches zijn ook beschikbaar voor de Linux-kernel.

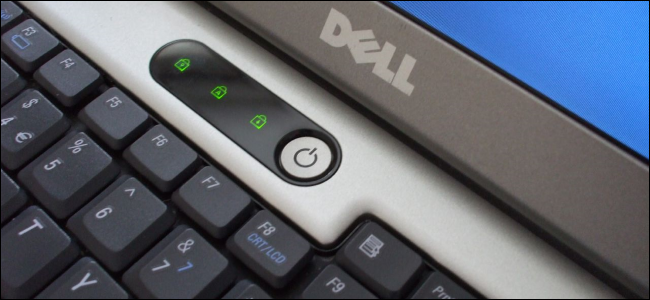

Daarnaast, controleer of uw pc BIOS / UEFI-updates beschikbaar heeft . Hoewel de Windows-update het Meltdown-probleem heeft opgelost, zijn CPU-microcode-updates van Intel die worden geleverd via een UEFI- of BIOS-update nodig om de bescherming tegen een van de Spectre-aanvallen volledig in te schakelen. U dient ook uw webbrowser bij te werken, zoals gewoonlijk, aangezien browsers ook enige bescherming tegen Spectre toevoegen.

Bijwerken : Op 22 januari Intel heeft aangekondigd dat gebruikers moeten stoppen met de implementatie van de eerste UEFI-firmware-updates vanwege "hoger dan verwacht opnieuw opstarten en ander onvoorspelbaar systeemgedrag". Intel zei dat je moet wachten op een laatste UEFI-firmwarepatch die goed is getest en geen systeemproblemen zal veroorzaken. Vanaf 20 februari heeft Intel vrijgelaten stabiele microcode-updates voor Skylake, Kaby Lake en Coffee Lake - dat zijn de 6e, 7e en 8e generatie Intel Core-platforms. PC-fabrikanten zouden binnenkort moeten beginnen met het uitrollen van nieuwe UEFI-firmware-updates.

Hoewel een prestatiehit slecht klinkt, raden we ten zeerste aan deze patches toch te installeren. Ontwikkelaars van besturingssystemen zouden niet zulke grote wijzigingen aanbrengen, tenzij dit een zeer slechte bug was met ernstige gevolgen.

De softwarepatch in kwestie lost de Meltdown-fout op en sommige softwarepatches kunnen de Spectre-fout helpen verminderen. Maar Spectre zal waarschijnlijk alle moderne CPU's blijven beïnvloeden - althans in een of andere vorm - totdat er nieuwe hardware wordt uitgebracht om het probleem op te lossen. Het is onduidelijk hoe fabrikanten dit zullen aanpakken, maar in de tussentijd kunt u alleen uw computer blijven gebruiken - en troost putten uit het feit dat Spectre moeilijker te exploiteren is en zich wat meer zorgen maakt over cloud computing dan eindgebruikers met desktop-pc's.