Az emberek arról beszélnek, hogy online fiókjaikat „feltörik”, de hogyan történik pontosan ez a hackelés? A valóság az, hogy a számlákat meglehetősen egyszerű módon feltörik - a támadók nem használnak fekete varázslatot.

A tudás hatalom. A fiókok tényleges veszélyeztetésének megértése elősegítheti fiókjainak biztonságát, és megakadályozhatja a jelszavak „feltörését”.

A jelszavak, különösen a kiszivárgottak újrafelhasználása

Sokan - talán még a legtöbben is - újrafelhasználják a jelszavakat különböző fiókokhoz. Egyesek akár ugyanazt a jelszót is használhatják minden egyes fiókjukhoz. Ez rendkívül bizonytalan. Sok webhelyen - még olyan nagy, jól ismert webhelyeken is, mint a LinkedIn és az eHarmony - kiszivárgott a jelszó adatbázis az elmúlt években. Szivárgott jelszavak adatbázisa a felhasználónévvel és az e-mail címmel együtt könnyen elérhetők online. A támadók kipróbálhatják ezeket az e-mail címek, felhasználónév és jelszavak kombinációit más webhelyeken, és számos fiókhoz hozzáférhetnek.

A jelszó újbóli felhasználása az e-mail fiókjához még nagyobb kockázatot jelent, mivel e-mail fiókjával vissza lehet állítani az összes többi jelszót, ha egy támadó hozzáférést kapna hozzá.

Bármilyen jó is a jelszavak biztonsága, nem tudja ellenőrizni, hogy az Ön által használt szolgáltatások mennyire biztonságosan védik jelszavait. Ha újból felhasználja a jelszavakat, és egy vállalat felcsúszik, akkor az összes fiókját veszélyezteti. Mindenhol különböző jelszavakat kell használnia - egy jelszókezelő segíthet ebben .

Billentyűzők

A billentyűzárak rosszindulatú szoftverek, amelyek a háttérben futtathatók, naplózva minden végrehajtott kulcsütést. Gyakran használják érzékeny adatok, például hitelkártyaszámok, online banki jelszavak és egyéb fiók-hitelesítő adatok rögzítésére. Ezután az interneten keresztül elküldik ezeket az adatokat egy támadónak.

Az ilyen rosszindulatú programok kihasználással érkezhetnek - például ha a Java elavult verzióját használja , mivel a legtöbb számítógép az interneten található, a weboldalon található Java kisalkalmazások révén veszélybe kerülhet. Megérkezhetnek azonban más szoftverekbe bújtatva is. Például letölthet egy külső eszközt egy online játékhoz. Az eszköz rosszindulatú lehet, rögzíti a játék jelszavát, és az interneten keresztül elküldi a támadónak.

Use a decent antivirus program , folyamatosan frissítse a szoftverét, és kerülje a megbízhatatlan szoftverek letöltését.

Szociális tervezés

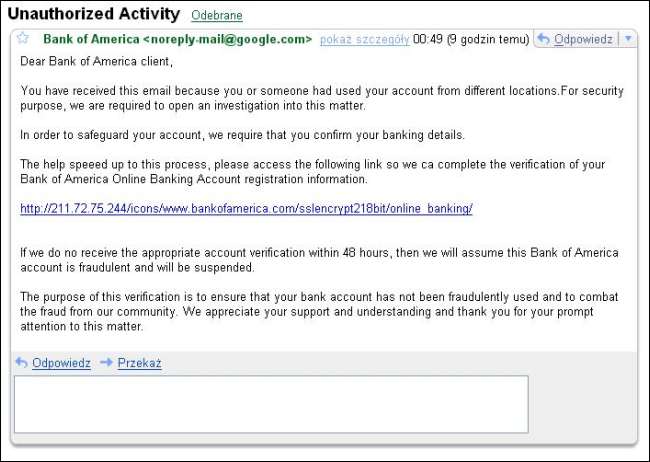

A támadók gyakran társadalmi mérnöki trükköket is használnak a fiókok eléréséhez. Adathalászat a social engineering általánosan ismert formája - lényegében a támadó megszemélyesíti valakit, és megkéri az Ön jelszavát. Néhány felhasználó könnyen átadja jelszavát. Íme néhány példa a szociális tervezésre:

- E-mailt kap, amely azt állítja, hogy a bankjától származik, és egy hamis banki webhelyre irányít, és arra kéri, hogy töltse ki a jelszavát.

- Üzenetet kap a Facebookon vagy bármely más közösségi webhelyen egy olyan felhasználótól, amely hivatalos Facebook-fióknak vallja magát, és arra kéri, hogy küldje el jelszavát a hitelesítéshez.

- Meglátogat egy weboldalt, amely ígéretet tesz arra, hogy valami értékeset kap, például ingyenes játékokat a Steam-en vagy ingyenes aranyat a World of Warcraftban. Ennek a hamis jutalomnak a megszerzéséhez a webhelyhez meg kell adni a felhasználónevét és jelszavát a szolgáltatáshoz.

Vigyázzon arra, hogy kinek adja meg a jelszavát - ne kattintson az e-mailekben található linkekre, és keresse fel bankjának webhelyét, ne adja át a jelszavát annak, aki kapcsolatba lép Önnel és azt kéri, és ne adja meg megbízhatatlanul a fiókjának hitelesítő adatait. weboldalak, különösen azok, amelyek túl jónak tűnnek ahhoz, hogy igazak legyenek.

Biztonsági kérdések megválaszolása

A jelszavakat gyakran vissza lehet állítani a biztonsági kérdések megválaszolásával. A biztonsági kérdések általában hihetetlenül gyengék - gyakran ilyenek: „Hol születtél?”, „Milyen középiskolába jártál?” És „Mi volt édesanyád leánykori neve?”. Gyakran nagyon könnyű megtalálni ezeket az információkat a nyilvánosan elérhető közösségi oldalakon, és a legtöbb normális ember megmondaná, hogy milyen középiskolába járt, ha felkérték őket. Ezzel a könnyen megszerezhető információval a támadók gyakran visszaállíthatják a jelszavakat, és hozzáférhetnek a fiókokhoz.

Ideális esetben biztonsági kérdéseket kell használnia olyan válaszokkal, amelyeket nem könnyű felfedezni vagy kitalálni. A webhelyeknek azt is meg kell akadályozniuk, hogy az emberek hozzáférjenek egy fiókhoz, csak azért, mert tudják a választ néhány biztonsági kérdésre, és vannak, akik mégis - de vannak, akik még mindig nem.

E-mail fiók és jelszó visszaállítása

Ha a támadó a fenti módszerek bármelyikét alkalmazza hozzáférést kap az e-mail fiókjához , nagyobb bajban vagy. Az Ön e-mail fiókja általában online fő fiókként működik. Az összes többi fiók, amelyet használ, hozzá van kapcsolva, és bárki, aki rendelkezik hozzáféréssel az e-mail fiókhoz, használhatja a jelszavak alaphelyzetbe állításához bármely olyan webhelyen, amelyen regisztrált az e-mail címmel.

Ezért a lehető legnagyobb mértékben meg kell védenie az e-mail fiókját. Különösen fontos, hogy egyedi jelszót használjon, és gondosan őrizze meg.

Mi nem a jelszó „hackelés”

A legtöbb ember valószínűleg azt képzeli, hogy a támadók minden lehetséges jelszóval megpróbálnak bejelentkezni online fiókjukba. Ez nem történik meg. Ha megpróbálna bejelentkezni valaki online fiókjába, és továbbra is kitalálná a jelszavakat, akkor lelassulna, és megakadályozná, hogy több mint egy maroknyi jelszót próbáljon meg.

Ha egy támadó csak jelszavak kitalálásával tudott bejutni egy online fiókba, akkor valószínűleg a jelszó valami nyilvánvaló volt, amit az első néhány próbálkozás során kitalálni lehetett, például a „jelszó” vagy a személy háziállatának neve.

A támadók csak akkor tudtak ilyen durva erőszakos módszereket használni, ha helyi hozzáféréssel rendelkeznek az adatokhoz - például tegyük fel, hogy titkosított fájlt tárolt a Dropbox-fiókjában, és a támadók hozzáférést kaptak hozzá, és letöltötték a titkosított fájlt. Ezután megpróbálhatták nyers erővel a titkosítást , lényegében minden egyes jelszókombinációt kipróbál, amíg az egyik nem működik.

Azok az emberek, akik azt mondják, hogy a fiókjukat "feltörték", valószínűleg bűnösek a jelszavak újrafelhasználásában, a kulcsnaplózó telepítésében, vagy a szociális mérnöki trükkök után átadják hitelesítő adataikat egy támadónak. A könnyen kitalálható biztonsági kérdések következtében veszélybe is kerülhetnek.

Ha megfelelő biztonsági óvintézkedéseket tesz, nem lesz könnyű „feltörni” fiókjait. Kétfaktoros hitelesítés segíthet - a támadónak nemcsak a jelszavára lesz szüksége a belépéshez.

Kép jóváírása: Robbert van der Steeg a Flickr-en , asenat a Flickr-en