Az iPhone biztonságra összpontosító eszköz hírnevét szerezte meg (részben) az Apple ökoszisztémájának vasfogásának köszönhetően. A biztonság terén azonban egyetlen eszköz sem tökéletes. Szóval, feltörhető az iPhone? Milyen kockázatokkal jár?

Mit jelent egy iPhone „feltörése”

A hackelés egy laza kifejezés, amelyet gyakran helytelenül használnak. Hagyományosan a számítógépes hálózathoz való illegális hozzáférésre utal. Az iPhone esetében a hackelés az alábbiak bármelyikére utalhat:

- Hozzáférés valaki iPhone-on tárolt magáninformációihoz.

- Az iPhone távoli figyelése vagy használata a tulajdonos tudta vagy beleegyezése nélkül.

- Az iPhone működésének megváltoztatása további szoftverek vagy hardverek használatával.

Technikailag, ha valaki kitalálja a jelszavát, az hackelést jelenthet. A figyelő szoftver telepítése iPhone-jára, hogy valaki kémkedhessen tevékenységei után, szintén elvárható, hogy egy „hacker” tegye.

Létezik börtönbontás, vagy egyedi firmware eszközre történő telepítése. Ez a hackelés egyik korszerűbb meghatározása, de széles körben használják is. Sokan „feltörték” saját iPhone-jukat az iOS módosított verziójának telepítése hogy megszüntesse az Apple korlátozásait.

A rosszindulatú programok egy másik probléma, amely korábban megütötte az iPhone-t. Az App Store-ban lévő alkalmazásokat nemcsak rosszindulatú programok közé sorolták, hanem nulla napos kihasználásokat is találtak az Apple webböngészőjében, a Safari-ban. Ez lehetővé tette a hackerek telepítését kémprogram, amely megkerülte az Apple biztonsági intézkedéseit és személyes adatokat lopni.

A börtönbontó tér gyorsan mozog. Ez állandó macska-egér játék az Apple és a hangsugárzók között. Ha naprakészen tartja készülékét, akkor valószínűleg „biztonságban van” minden olyan feltörés ellen, amely a börtönbontó módszerre támaszkodik.

Ez azonban nem indokolja az őrség cserbenhagyását. A hackercsoportok, a kormányok és a bűnüldöző szervek egyaránt érdekeltek abban, hogy megtalálják a módját az Apple védelmének. Bármelyikük bármikor felfedezhet egy áttörést, és nem értesítheti az Apple-t vagy a nyilvánosságot.

ÖSSZEFÜGGŐ: Kaphat vírust az iPhone vagy iPad készülékem?

Az iPhone készüléke nem használható távolról

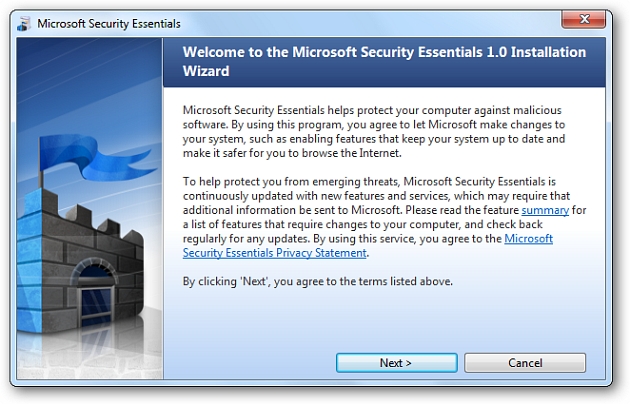

Az Apple nem engedi, hogy bárki távolról irányítsa az iPhone-t távoli elérésű alkalmazásokkal, például a TeamViewerrel. Míg a macOS virtuális hálózati számítástechnikai (VNC) kiszolgálóval szállítja, telepítette ezt lehetővé teszi a Mac távvezérlését ha engedélyezi, az iOS nem.

Ez azt jelenti, hogy nem vezérelheti valaki iPhone-ját anélkül, hogy először börtönbontaná. A jailbroken iPhone-okhoz rendelkezésre állnak VNC-kiszolgálók, amelyek lehetővé teszik ezt a funkciót, de az iOS készlet nem.

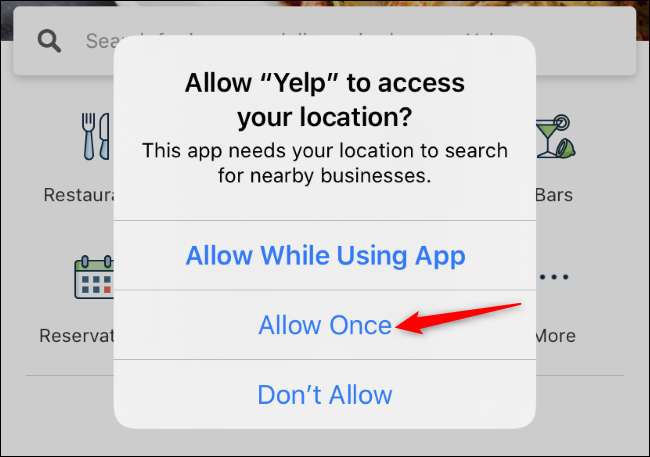

Az iOS robusztus engedélyezési rendszert használ arra, hogy az alkalmazások számára kifejezett hozzáférést biztosítson bizonyos szolgáltatásokhoz és információkhoz. Amikor először telepít egy új alkalmazást, gyakran felkérést kap arra, hogy engedélyt adjon a helyszolgáltatásoknak vagy az iOS kamerának. Az alkalmazások szó szerint nem férhetnek hozzá ezekhez az információkhoz az Ön kifejezett engedélye nélkül.

Az iOS-en belül nem áll rendelkezésre olyan szintű engedély, amely teljes hozzáférést biztosítana a rendszerhez. Minden alkalmazás homokozóban van, ami azt jelenti, hogy a szoftver el van különítve a rendszer többi részétől, biztonságos „sandbox” környezetben. Ez megakadályozza, hogy a potenciálisan káros alkalmazások befolyásolják a rendszer többi részét, ideértve a személyes adatokhoz és az alkalmazások adataihoz való hozzáférés korlátozását.

Mindig óvatosnak kell lennie az alkalmazás számára megadott engedélyekkel kapcsolatban. Például egy olyan alkalmazás, mint a Facebook, hozzáférést szeretne elérni az Ön névjegyeihez, de a működéséhez nincs szükség erre. Miután hozzáférést adott ehhez az információhoz, az alkalmazás bármit megtehet az adatokkal, beleértve a magánszerverre való feltöltést és örökre történő tárolást. Ez sértheti az Apple fejlesztői és App Store-i megállapodását, de technikailag mégis lehetséges, hogy egy alkalmazás ezt megtegye.

Bár normális, ha aggódsz az eszközöd ellen aljas forrásokból származó támadások miatt, valószínűleg nagyobb a veszélye annak, hogy személyes adataidat eladhatod egy „biztonságos” alkalmazásnak, amely egyszerűen udvariasan kérdezett. Rendszeresen ellenőrizze iPhone alkalmazásának engedélyeit , és mindig gondold át, mielőtt elfogadnád egy alkalmazás igényeit.

ÖSSZEFÜGGŐ: 10 egyszerű lépés az iPhone és iPad biztonságának javításához

Apple ID és iCloud Security

Apple ID-je (amely az iCloud-fiókja) valószínűleg érzékenyebb a külső beavatkozásokra, mint az iPhone. Ugyanaz, mint bármely online fióknál, sok harmadik fél megszerezheti hitelesítő adatait.

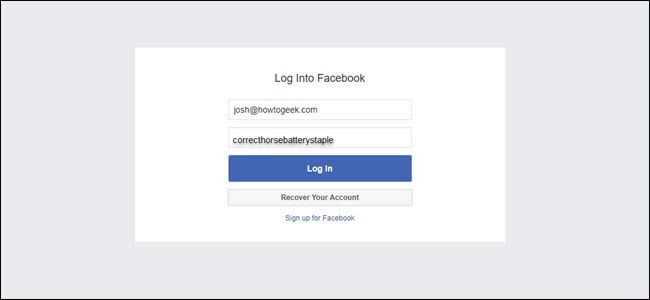

Valószínűleg már engedélyezte a kétfaktoros hitelesítést (2FA) az Apple ID-n. Ennek ellenére érdemes meggyőződnie arról, hogy iPhone-ján a Beállítások> [Your Name]> Jelszó és biztonság elemet választja. Koppintson a „Kétfaktoros hitelesítés bekapcsolása” elemre annak beállításához, ha még nincs engedélyezve.

A jövőben, amikor bejelentkezik Apple ID vagy iCloud fiókjába, meg kell adnia az eszközére vagy telefonszámára elküldött kódot. Ez megakadályozza, hogy valaki bejelentkezzen az Ön fiókjába, még akkor is, ha tudja a jelszavát.

Még a 2FA is érzékeny társadalmi mérnöki támadások , azonban. Társadalmi mérnököket alkalmaztak egy telefonszám átvitelére az egyik SIM-ről a másikra. Ez egy lehetséges „hackert” adhat a puzzle utolsó darabjához az egész online életéhez, ha már ismeri a fő e-mail jelszavát.

Ez nem próbál megijeszteni vagy paranoidvá tenni. Ez azonban bizonyítja, hogy hogyan lehet bármit feltörni, ha elegendő idő és találékonyság adódik rá. Nem szabad túlzottan aggódnia eme dolgok miatt, de tisztában kell lennie a kockázatokkal és ébernek kell maradnia.

Mi a helyzet az iPhone „Spy” szoftverrel?

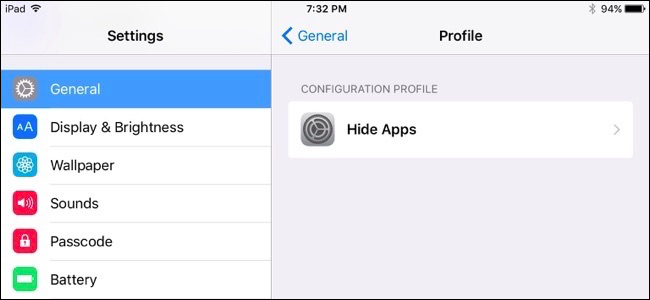

Az iPhone tulajdonosait érintő hackelés egyik legközelebbi dolga az úgynevezett kémprogram. Ezek az alkalmazások paranoiát és félelmet érnek azzal, hogy felkérik az embereket, hogy telepítsenek felügyeleti szoftvert az eszközökre. Ezeket az érintett szülők és gyanús házastársak számára forgalmazzák, hogy nyomon kövessék valaki más iPhone-tevékenységét.

Ezek az alkalmazások nem működhetnek az iOS készleten, ezért megkövetelik, hogy az eszköz először börtönbe törjön. Ez megnyitja az iPhone-t a további manipulációk, a tátongó biztonsági problémák és az alkalmazások kompatibilitási problémái előtt, mivel bizonyos alkalmazások nem fognak működni börtönből tört eszközökön.

Miután az eszköz börtönben van és a felügyeleti szolgáltatás telepítve van, az emberek webes központokból kémkedhetnek az egyes eszközökkel. Ez a személy minden küldött szöveges üzenetet, az összes kezdeményezett és fogadott hívás részleteit, sőt új fényképeket vagy videókat is látni fogja a kamerával.

Ezek az alkalmazások nem fognak működni a legújabb iPhone-okon (beleértve az XS, XR, 11 és a legújabb SE-t), és csak egy lekötött jailbreak áll rendelkezésre néhány iOS 13 eszközön. Leestek a kegyelem alól, mert az Apple annyira megnehezíti a legutóbbi eszközök börtönbontását, ezért kevés veszélyt jelentenek az iOS 13 alatt.

Ez azonban nem marad örökké. Minden nagy jailbreak fejlesztéssel ezek a vállalatok újra megkezdik a marketinget. Nemcsak megkérdőjelezhető (és illegális) egy szeretett személy után történő kémkedés, valakinek az eszköz börtönbontása is kártékony programok kockázatának teszi ki. Ez érvényteleníti az esetleges garanciákat is.

A Wi-Fi továbbra is sebezhető lehet

Függetlenül attól, hogy melyik eszközt használja, a nem biztonságos vezeték nélküli hálózatok továbbra is az egyik legnagyobb veszélyt jelentik a mobileszközök biztonságára. A hackerek az ember a közepén támadásokkal hamis, nem biztonságos vezeték nélküli hálózatokat hozhatnak létre forgalom lekötésére.

A forgalom elemzésével (más néven csomagszippantás) egy hacker láthatja az Ön által küldött és fogadott információkat. Ha ezek az információk nincsenek titkosítva, akkor előfordulhat, hogy jelszavakat, bejelentkezési adatokat és más érzékeny információkat keres.

Legyen okos és kerülje a nem biztonságos vezeték nélküli hálózatok használatát, és legyen figyelmes, amikor nyilvános hálózatot használ. A végső nyugalom érdekében titkosítsa iPhone forgalmát VPN-lel .