Das iPhone hat sich (teilweise) dank Apples eisernem Einfluss auf das Ökosystem einen Ruf als sicherheitsorientiertes Gerät erworben. In Bezug auf die Sicherheit ist jedoch kein Gerät perfekt. Kann Ihr iPhone also gehackt werden? Was sind die Risiken?

Was es bedeutet, ein iPhone zu „hacken“

Hacking ist ein loser Begriff, der häufig falsch verwendet wird. Traditionell bezieht es sich auf den illegalen Zugriff auf ein Computernetzwerk. Im Zusammenhang mit einem iPhone kann sich das Hacken auf Folgendes beziehen:

- Zugriff auf die privaten Informationen einer Person, die auf einem iPhone gespeichert sind.

- Fernüberwachung oder Verwendung eines iPhones ohne Wissen oder Zustimmung des Besitzers.

- Ändern der Funktionsweise eines iPhones mithilfe zusätzlicher Soft- oder Hardware.

Technisch gesehen könnte jemand, der Ihren Passcode errät, ein Hacking darstellen. Die Installation einer Überwachungssoftware auf Ihrem iPhone, damit jemand Ihre Aktivitäten ausspionieren kann, ist möglicherweise auch etwas, was Sie von einem "Hacker" erwarten würden.

Es gibt auch Jailbreaking oder die Installation einer benutzerdefinierten Firmware auf einem Gerät. Dies ist eine der moderneren Definitionen von Hacking, wird aber auch häufig verwendet. Viele Leute haben ihre eigenen iPhones von "gehackt" Installation einer modifizierten Version von iOS um die Einschränkungen von Apple aufzuheben.

Malware ist ein weiteres Problem, das das iPhone bereits zuvor getroffen hat. Apps im App Store wurden nicht nur als Malware eingestuft, sondern es wurden auch Zero-Day-Exploits im Apple-Webbrowser Safari gefunden. Dadurch konnten Hacker installiert werden Spyware, die die Sicherheitsmaßnahmen von Apple umgangen hat und persönliche Informationen stehlen.

Der Jailbreaking Space bewegt sich schnell. Es ist ein ständiges Katz- und Mausspiel zwischen Apple und Tweakern. Wenn Sie Ihr Gerät auf dem neuesten Stand halten, sind Sie höchstwahrscheinlich "sicher" vor Hacks, die auf der Jailbreaking-Methode beruhen.

Dies ist jedoch kein Grund, Ihre Wache loszulassen. Hacking-Gruppen, Regierungen und Strafverfolgungsbehörden sind alle daran interessiert, Wege zu finden, um den Schutz von Apple zu umgehen. Jeder von ihnen könnte jederzeit einen Durchbruch entdecken und weder Apple noch die Öffentlichkeit benachrichtigen.

VERBUNDEN: Kann mein iPhone oder iPad einen Virus bekommen?

Ihr iPhone kann nicht remote verwendet werden

Apple lässt niemanden ein iPhone über Fernzugriffs-Apps wie TeamViewer fernsteuern. Während macOS mit einem VNC-Server (Virtual Network Computing) ausgeliefert wird, ist dieser installiert Ermöglicht die Fernsteuerung Ihres Mac Wenn Sie es aktivieren, funktioniert iOS nicht.

Dies bedeutet, dass Sie das iPhone einer Person nicht steuern können, ohne es zuvor zu jailbreaken. Es gibt VNC-Server für iPhones mit Jailbreak, die diese Funktionalität aktivieren, iOS jedoch nicht.

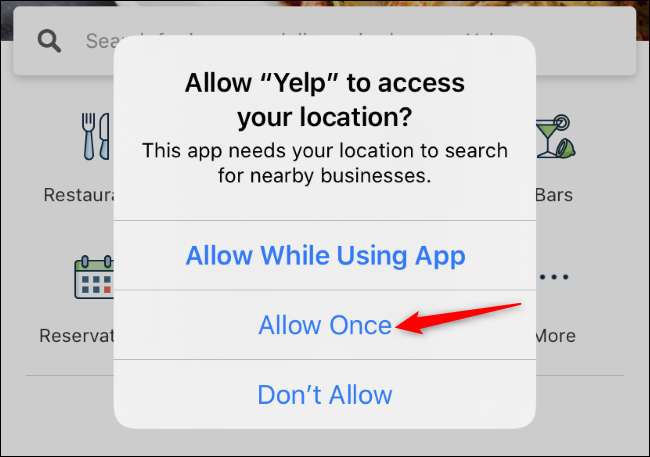

iOS verwendet ein robustes Berechtigungssystem, um Apps expliziten Zugriff auf bestimmte Dienste und Informationen zu gewähren. Wenn Sie eine neue App zum ersten Mal installieren, werden Sie häufig aufgefordert, Standortdiensten oder der iOS-Kamera die Berechtigung zu erteilen. Apps können ohne Ihre ausdrückliche Erlaubnis buchstäblich nicht auf diese Informationen zugreifen.

In iOS ist keine Berechtigungsstufe verfügbar, die vollen Zugriff auf das System gewährt. Jede App ist in einer Sandbox gespeichert, was bedeutet, dass die Software in einer sicheren Sandbox-Umgebung vom Rest des Systems getrennt ist. Dies verhindert, dass potenziell schädliche Apps den Rest des Systems beeinträchtigen, einschließlich der Einschränkung des Zugriffs auf persönliche Informationen und App-Daten.

Sie sollten immer vorsichtig sein, welche Berechtigungen Sie einer App erteilen. Eine App wie Facebook möchte beispielsweise Zugriff auf Ihre Kontakte, benötigt diese jedoch nicht, um zu funktionieren. Sobald Sie Zugriff auf diese Informationen gewähren, kann die App mit diesen Daten alles tun, was sie will, einschließlich des Hochladens auf einen privaten Server und des Speicherns für immer. Dies verstößt möglicherweise gegen die Entwickler- und App Store-Vereinbarung von Apple, ist jedoch für eine App technisch immer noch möglich.

Während es normal ist, sich über Angriffe auf Ihr Gerät aus schändlichen Quellen Sorgen zu machen, besteht wahrscheinlich ein höheres Risiko, dass Sie Ihre persönlichen Daten an eine "sichere" App weitergeben, die nur höflich gefragt hat. Überprüfen Sie regelmäßig die Berechtigungen Ihrer iPhone-App Überlegen Sie immer zweimal, bevor Sie den Anforderungen einer App zustimmen.

VERBUNDEN: 10 einfache Schritte zur Verbesserung der iPhone- und iPad-Sicherheit

Apple ID und iCloud Security

Ihre Apple ID (bei der es sich um Ihr iCloud-Konto handelt) ist wahrscheinlich anfälliger für Störungen von außen als Ihr iPhone. Wie bei jedem Online-Konto können viele Dritte Ihre Anmeldeinformationen abrufen.

Auf Ihrer Apple ID ist wahrscheinlich bereits die Zwei-Faktor-Authentifizierung (2FA) aktiviert. Möglicherweise möchten Sie dies dennoch sicherstellen, indem Sie auf Ihrem iPhone zu Einstellungen> [Your Name]> Kennwort und Sicherheit gehen. Tippen Sie auf "Zwei-Faktor-Authentifizierung aktivieren", um sie einzurichten, falls sie noch nicht aktiviert ist.

Wenn Sie sich in Zukunft bei Ihrer Apple ID oder Ihrem iCloud-Konto anmelden, müssen Sie in Zukunft einen Code eingeben, der an Ihr Gerät oder Ihre Telefonnummer gesendet wird. Dies verhindert, dass sich jemand in Ihrem Konto anmeldet, selbst wenn er Ihr Passwort kennt.

Auch 2FA ist anfällig für Social-Engineering-Angriffe , jedoch. Social Engineering wurde verwendet, um eine Telefonnummer von einer SIM-Karte auf eine andere zu übertragen. Dies könnte einem potenziellen „Hacker“ das letzte Puzzleteil für Ihr gesamtes Online-Leben geben, wenn er Ihr Master-E-Mail-Passwort bereits kennt.

Dies ist kein Versuch, Sie zu erschrecken oder paranoid zu machen. Es zeigt jedoch, wie alles gehackt werden kann, wenn genügend Zeit und Einfallsreichtum zur Verfügung stehen. Sie sollten sich nicht übermäßig um dieses Zeug sorgen, sondern sich der Risiken bewusst sein und wachsam bleiben.

Was ist mit der iPhone "Spy" Software?

Eines der Dinge, die einem Hack am nächsten kommen, um iPhone-Besitzer zu treffen, ist die sogenannte Spionagesoftware. Diese Apps sind Opfer von Paranoia und Angst, indem sie Menschen einladen, Überwachungssoftware auf Geräten zu installieren. Diese werden an betroffene Eltern und verdächtige Ehepartner vermarktet, um die iPhone-Aktivitäten anderer zu verfolgen.

Diese Anwendungen können unter Standard-iOS nicht funktionieren. Daher muss das Gerät zuerst einen Jailbreak aufweisen. Dies öffnet das iPhone für weitere Manipulationen, klaffende Sicherheitsprobleme und potenzielle Probleme mit der App-Kompatibilität, da bestimmte Apps auf Geräten mit Jailbreak nicht funktionieren.

Nachdem das Gerät einen Jailbreak aufweist und der Überwachungsdienst installiert ist, können Benutzer einzelne Geräte über Web-Kontrollfelder ausspionieren. Diese Person sieht jede gesendete Textnachricht, die Details aller getätigten und empfangenen Anrufe und sogar neue Fotos oder Videos, die mit der Kamera aufgenommen wurden.

Diese Apps funktionieren nicht auf den neuesten iPhones (einschließlich XS, XR, 11 und der neuesten SE), und für einige iOS 13-Geräte ist nur ein Jailbreak mit Kabel verfügbar. Sie sind in Ungnade gefallen, weil Apple es so schwierig macht, die neuesten Geräte zu jailbreaken, sodass sie unter iOS 13 kaum eine Bedrohung darstellen.

Dies wird jedoch nicht für immer so bleiben. Mit jeder großen Jailbreak-Entwicklung beginnen diese Unternehmen erneut mit der Vermarktung. Das Ausspionieren eines geliebten Menschen ist nicht nur fragwürdig (und illegal), das Jailbreaking eines Geräts birgt auch das Risiko von Malware. Außerdem erlischt die Garantie, die er oder sie möglicherweise hinterlassen hat.

Wi-Fi ist möglicherweise immer noch anfällig

Unabhängig davon, welches Gerät Sie verwenden, stellen ungesicherte drahtlose Netzwerke immer noch eine der größten Bedrohungen für die Sicherheit mobiler Geräte dar. Hacker können (und tun) "Man in the Middle" -Angriffe verwenden, um gefälschte, ungesicherte drahtlose Netzwerke einzurichten, um den Datenverkehr zu erfassen.

Durch die Analyse dieses Datenverkehrs (als Paket-Sniffing bezeichnet) kann ein Hacker möglicherweise die Informationen sehen, die Sie senden und empfangen. Wenn diese Informationen unverschlüsselt sind, können Sie Kennwörter, Anmeldeinformationen und andere vertrauliche Informationen löschen.

Seien Sie schlau und vermeiden Sie die Verwendung ungesicherter drahtloser Netzwerke. Seien Sie vorsichtig, wenn Sie ein öffentliches Netzwerk verwenden. Für ultimative Sicherheit, verschlüsseln Sie Ihren iPhone-Verkehr mit einem VPN .