Las PC modernas se envían con una función llamada "Arranque seguro" habilitado. Esta es una característica de la plataforma en UEFA , cuales reemplaza el BIOS de PC tradicional . Si un fabricante de PC desea colocar una etiqueta con el logotipo de "Windows 10" o "Windows 8" en su PC, Microsoft requiere que habilite el Arranque seguro y siga algunas pautas.

Desafortunadamente, también evita que instale algunas distribuciones de Linux, lo que puede ser bastante complicado.

Cómo el arranque seguro protege el proceso de arranque de su PC

El arranque seguro no solo está diseñado para dificultar la ejecución de Linux. Tener habilitado el Arranque seguro tiene ventajas de seguridad reales, e incluso los usuarios de Linux pueden beneficiarse de ellas.

Un BIOS tradicional arrancará cualquier software. Cuando arranca su PC, comprueba los dispositivos de hardware de acuerdo con el orden de arranque que ha configurado e intenta arrancar desde ellos. Las PC típicas normalmente encontrarán e iniciarán el cargador de arranque de Windows, que luego iniciará el sistema operativo completo de Windows. Si usa Linux, el BIOS encontrará e iniciará el cargador de arranque GRUB, que utilizan la mayoría de las distribuciones de Linux.

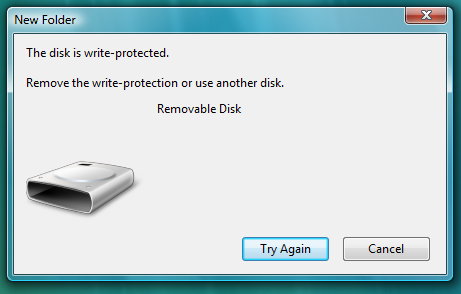

Sin embargo, es posible que el malware, como un rootkit, reemplace su cargador de arranque. El rootkit podría cargar su sistema operativo normal sin indicación de que algo andaba mal, permaneciendo completamente invisible e indetectable en su sistema. El BIOS no conoce la diferencia entre el malware y un cargador de arranque confiable, simplemente arranca lo que encuentra.

Secure Boot está diseñado para detener esto . Las PC con Windows 8 y 10 se envían con el certificado de Microsoft almacenado en UEFI. UEFI verificará el cargador de arranque antes de iniciarlo y se asegurará de que esté firmado por Microsoft. Si un rootkit u otra pieza de malware reemplaza su cargador de arranque o lo manipula, UEFI no permitirá que arranque. Esto evita que el malware se apropie de su proceso de arranque y se oculte de su sistema operativo.

Cómo Microsoft permite que las distribuciones de Linux se inicien con arranque seguro

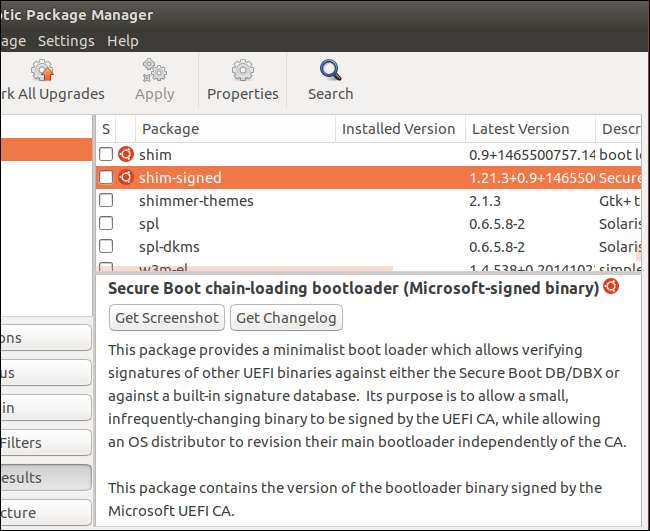

Esta función, en teoría, solo está diseñada para proteger contra el malware. Por lo tanto, Microsoft ofrece una forma de ayudar a que las distribuciones de Linux se inicien de todos modos. Es por eso que algunas distribuciones modernas de Linux, como Ubuntu y Fedora, "simplemente funcionarán" en las PC modernas, incluso con Secure Boot habilitado. Las distribuciones de Linux pueden pagar una tarifa única de 99 dólares para acceder al portal de Microsoft Sysdev, donde pueden solicitar la firma de sus cargadores de arranque.

Las distribuciones de Linux generalmente tienen un "shim" firmado. El shim es un pequeño cargador de arranque que simplemente arranca el cargador de arranque GRUB principal de las distribuciones de Linux. La corrección firmada por Microsoft comprueba para asegurarse de que está iniciando un cargador de arranque firmado por la distribución de Linux, y luego la distribución de Linux arranca normalmente.

Ubuntu, Fedora, Red Hat Enterprise Linux y openSUSE son compatibles actualmente con el arranque seguro y funcionarán sin ningún ajuste en el hardware moderno. Puede haber otros, pero estos son los que conocemos. Algunas distribuciones de Linux se oponen filosóficamente a solicitar ser firmadas por Microsoft.

Cómo puede deshabilitar o controlar el arranque seguro

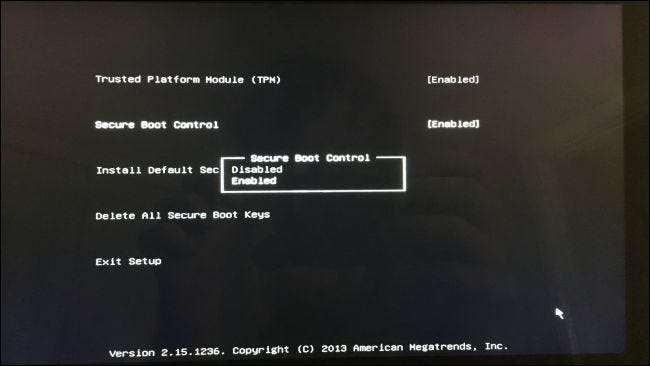

Si eso fuera todo lo que hizo Secure Boot, no podría ejecutar ningún sistema operativo no aprobado por Microsoft en su PC. Pero es probable que pueda controlar el arranque seguro desde el firmware UEFI de su PC, que es como el BIOS de las PC más antiguas.

Hay dos formas de controlar el arranque seguro. El método más fácil es dirigirse al firmware UEFI y deshabilitarlo por completo. El firmware UEFI no verificará para asegurarse de que esté ejecutando un cargador de arranque firmado, y todo se iniciará. Puede iniciar cualquier distribución de Linux o incluso instalar Windows 7, que no es compatible con el arranque seguro. Windows 8 y 10 funcionarán bien, simplemente perderá las ventajas de seguridad de que Secure Boot proteja su proceso de arranque.

También puede personalizar aún más el arranque seguro. Puede controlar qué certificados de firma ofrece Secure Boot. Puede instalar certificados nuevos y eliminar los certificados existentes. Una organización que ejecuta Linux en sus PC, por ejemplo, podría optar por eliminar los certificados de Microsoft e instalar el certificado propio de la organización en su lugar. Esas PC solo arrancarían cargadores de arranque aprobados y firmados por esa organización específica.

Una persona también podría hacer esto: usted podría firmar su propio cargador de arranque de Linux y asegurarse de que su PC solo pueda arrancar los cargadores de arranque que usted haya compilado y firmado personalmente. Ese es el tipo de control y potencia que ofrece Secure Boot.

Lo que Microsoft requiere de los fabricantes de PC

Microsoft no solo requiere que los proveedores de PC habiliten el Arranque seguro si quieren esa bonita etiqueta de certificación "Windows 10" o "Windows 8" en sus PC. Microsoft requiere que los fabricantes de PC lo implementen de una manera específica.

Para las PC con Windows 8, los fabricantes tenían que ofrecerle una forma de desactivar el Arranque seguro. Microsoft exigió a los fabricantes de PC que pusieran en manos de los usuarios un interruptor de arranque seguro.

Para PC con Windows 10, esto ya no es obligatorio. Los fabricantes de PC pueden optar por habilitar el Arranque seguro y no dar a los usuarios una forma de desactivarlo. Sin embargo, no tenemos conocimiento de ningún fabricante de PC que haga esto.

De manera similar, aunque los fabricantes de PC deben incluir la clave principal "Microsoft Windows Production PCA" de Microsoft para que Windows pueda arrancar, no tienen que incluir la clave "Microsoft Corporation UEFI CA". Esta segunda clave solo se recomienda. Es la segunda clave opcional que utiliza Microsoft para firmar los cargadores de arranque de Linux. Documentación de Ubuntu explica esto.

En otras palabras, no todas las PC arrancarán necesariamente distribuciones de Linux firmadas con el Arranque seguro activado. Nuevamente, en la práctica, no hemos visto ninguna PC que hiciera esto. Quizás ningún fabricante de PC quiera fabricar la única línea de computadoras portátiles en las que no puede instalar Linux.

Por ahora, al menos, las PC convencionales con Windows deberían permitirle deshabilitar el Arranque seguro si lo desea, y deberían arrancar las distribuciones de Linux que han sido firmadas por Microsoft incluso si no deshabilita el Arranque seguro.

El arranque seguro no se pudo deshabilitar en Windows RT, pero Windows RT está muerto

RELACIONADO: ¿Qué es Windows RT y en qué se diferencia de Windows 8?

Todo lo anterior es cierto para los sistemas operativos estándar Windows 8 y 10 en el hardware estándar Intel x86. Es diferente para ARM.

En Windows RT : La versión de Windows 8 para Hardware ARM , que se envió en Surface RT y Surface 2 de Microsoft, entre otros dispositivos, el arranque seguro no se pudo deshabilitar. Hoy en día, Secure Boot todavía no se puede deshabilitar en Windows 10 móvil hardware, en otras palabras, teléfonos que ejecutan Windows 10.

Eso se debe a que Microsoft quería que pensaras en los sistemas Windows RT basados en ARM como "dispositivos", no como PC. Como Microsoft le dijo a Mozilla , Windows RT "ya no es Windows".

Sin embargo, Windows RT ahora está muerto. No existe una versión del sistema operativo de escritorio Windows 10 para hardware ARM, por lo que ya no es algo de lo que tenga que preocuparse. Pero, si Microsoft recupera el hardware de Windows RT 10, es probable que no pueda deshabilitar el arranque seguro en él.

Credito de imagen: Base de embajadores , John Bristowe