El Firewall de Windows puede ser una de las pesadillas más grandes para que los administradores de sistemas la configuren, con la adición de la precedencia de la Política de Grupo se convierte en un dolor de cabeza. Aquí lo guiaremos de principio a fin sobre cómo configurar fácilmente el Firewall de Windows a través de la Política de grupo y, como beneficio adicional, le mostraremos cómo solucionar uno de los mayores inconvenientes.

Nuestra misión

Nos ha llamado la atención que muchos usuarios tienen Skype instalado en sus máquinas y eso los hace menos productivos. Se nos ha encomendado la tarea de asegurarnos de que los usuarios no puedan usar Skype en el trabajo; sin embargo, pueden mantenerlo instalado en sus computadoras portátiles y usarlo en casa o durante las pausas para el almuerzo en una conexión 3G / 4G. Dada esta información, decidimos hacer uso del Firewall de Windows y la Política de grupo.

El método

La forma más fácil de comenzar a controlar el Firewall de Windows a través de la Política de grupo es configurar una PC de referencia y crear las reglas usando Windows 7, luego podemos exportar esa política e importarla a la Política de grupo. Al hacer esto, tenemos la ventaja adicional de poder ver si todas las reglas están configuradas y funcionan como queremos, antes de implementarlas en todas las máquinas cliente.

Crear una plantilla de firewall

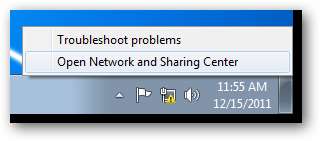

Para crear una plantilla para el Firewall de Windows, necesitamos iniciar el Centro de redes y recursos compartidos, la forma más fácil de hacerlo es hacer clic con el botón derecho en el icono de red y seleccionar Abrir Centro de redes y recursos compartidos en el menú contextual.

Cuando se abra el Centro de redes y recursos compartidos, haga clic en el enlace Firewall de Windows en la esquina inferior izquierda.

Al crear una plantilla para Firewall de Windows, es mejor hacerlo a través de la consola de Firewall de Windows con seguridad avanzada, para iniciar esto, haga clic en Configuración avanzada en el lado izquierdo.

Nota: En este punto, voy a editar las reglas específicas de Skype, sin embargo, puede agregar sus propias reglas para puertos o incluso aplicaciones. Cualquier modificación que necesite hacer al firewall debe hacerse ahora.

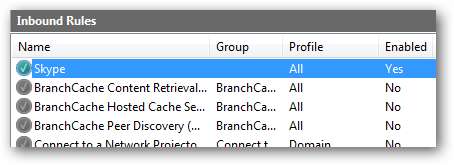

Desde aquí podemos comenzar a editar nuestras reglas de firewall, en nuestro caso cuando la aplicación de Skype está instalada, crea sus propias excepciones de Firewall que permiten que skype.exe se comunique en los perfiles de red de dominio, privado y público.

Ahora necesitamos editar su regla de Firewall, para editarla haga doble clic en la regla. Esto mostrará las propiedades de la regla de Skye.

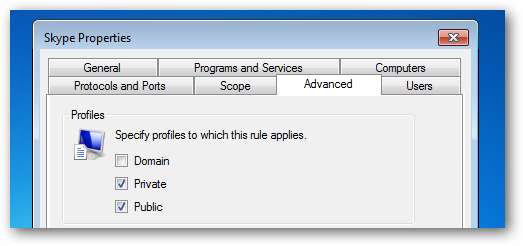

Cambie a la pestaña Avanzado y desmarque la casilla de verificación Dominio.

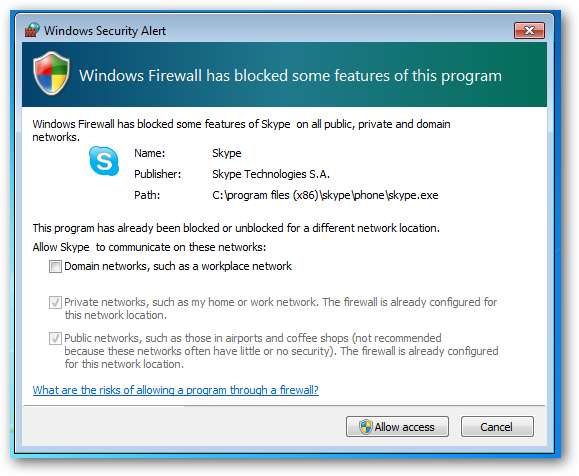

Cuando intente iniciar Skype ahora, se le pedirá que pregunte si puede comunicarse en el perfil de red del dominio, desmarque la casilla y haga clic en permitir acceso.

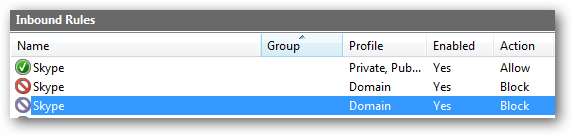

Si ahora regresa a sus Reglas de firewall entrante, verá que hay dos reglas nuevas, esto se debe a que cuando se le solicitó, eligió no permitir el tráfico entrante de Skype. Si observa la columna de perfil, verá que ambos son para el perfil de red del dominio.

Nota: la razón por la que hay dos reglas es porque hay reglas separadas para TCP y UDP

Todo está bien hasta ahora, sin embargo, si inicia Skype, aún podrá iniciar sesión.

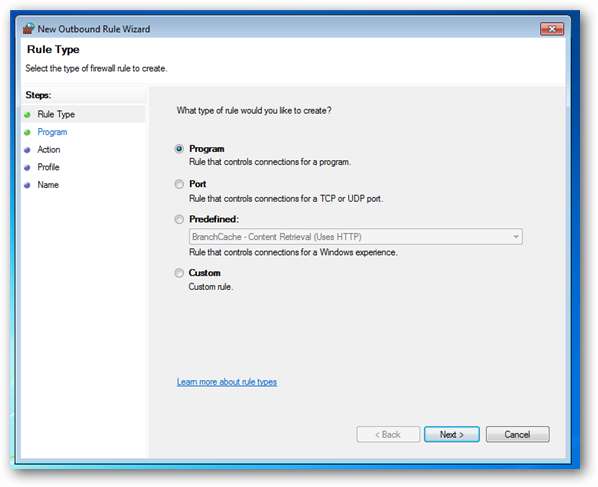

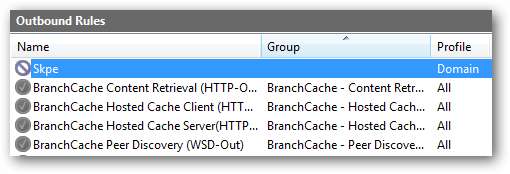

Incluso si cambia las reglas para bloquear el tráfico entrante para skype.exe y lo configura para bloquear el tráfico usando CUALQUIER protocolo, aún puede volver a entrar de alguna manera. La solución es simple, evite que pueda comunicarse en primer lugar. Para hacer esto, cambie a Reglas de salida y comience a crear una nueva regla.

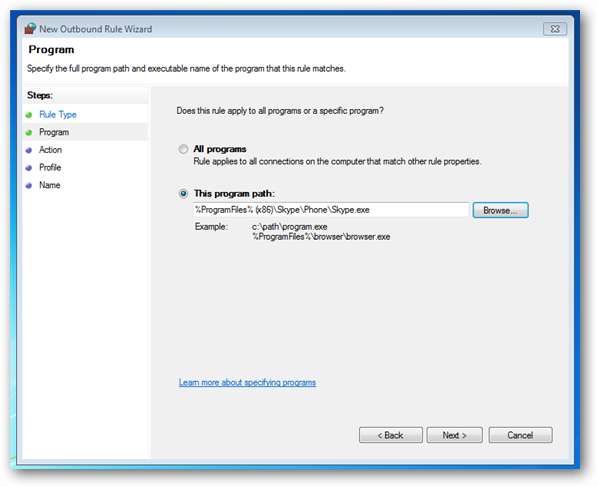

Como queremos crear una regla para el programa Skype, simplemente haga clic en Siguiente, luego busque el archivo ejecutable de Skype y haga clic en Siguiente.

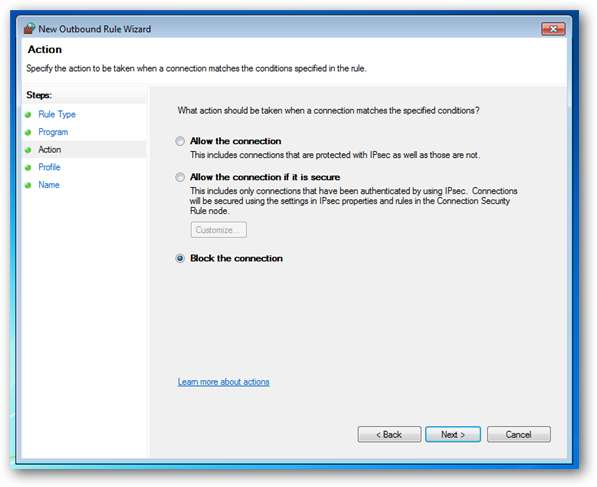

Puede dejar la acción predeterminada, que es bloquear la conexión, y hacer clic en Siguiente.

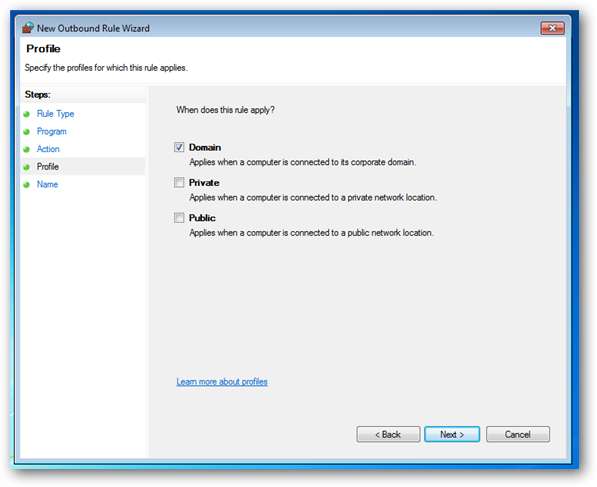

Deseleccione las casillas de verificación Privado y Público y haga clic en Siguiente para continuar.

Ahora dale un nombre a tu regla y haz clic en finalizar

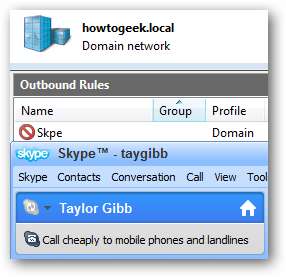

Ahora, si intenta iniciar Skype mientras está conectado a una red de dominio, no funcionará

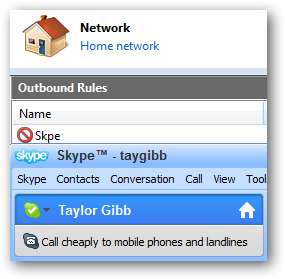

Sin embargo, si intentan conectarse cuando lleguen a casa, les permitirá conectarse bien

Esas son todas las reglas de firewall que vamos a crear por ahora, no olvide probar sus reglas tal como lo hicimos para Skype.

Exportando la Política

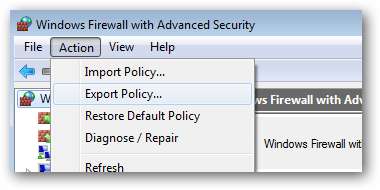

Para exportar la política, en el panel de la izquierda, haga clic en la raíz del árbol que dice Firewall de Windows con seguridad avanzada. Luego haga clic en Acción y seleccione Exportar Política en el Menú.

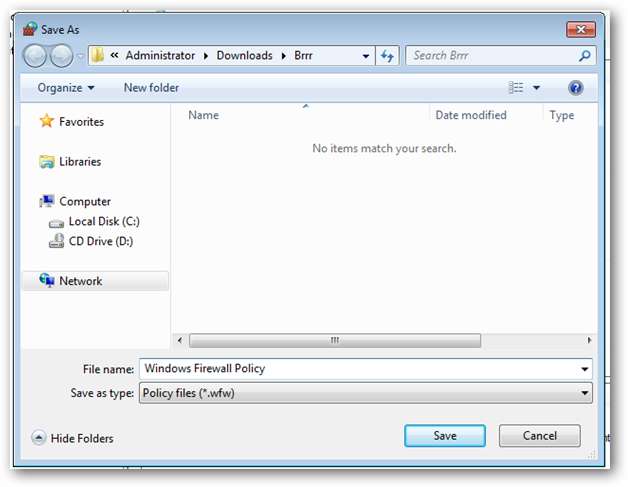

Debe guardar esto en un recurso compartido de red o incluso en un USB si tiene acceso físico a su servidor. Iremos con una red compartida.

Nota: tenga cuidado con los virus cuando use un USB, lo último que desea hacer es infectar un servidor con un virus

Importación de la política a la política de grupo

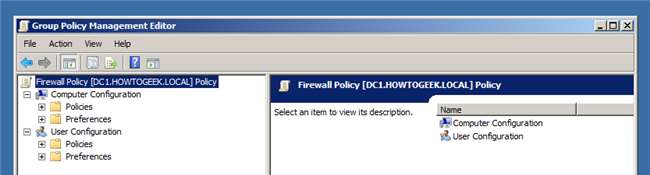

Para importar la política de firewall, debe abrir un GPO existente o crear un nuevo GPO y vincularlo a una OU que contenga cuentas de computadora. Tenemos un GPO llamado Política de firewall que está vinculado a una OU llamada Geek Computers, esta OU contiene todas nuestras computadoras. Seguiremos adelante y usaremos esta política.

Ahora navega a:

Abra Configuración del equipo \ Políticas \ Configuración de Windows \ Configuración de seguridad \ Firewall de Windows con seguridad avanzada

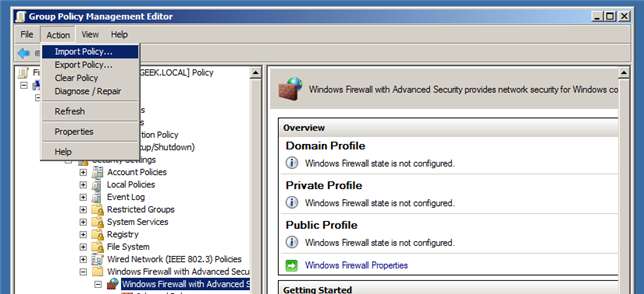

Haga clic en Firewall de Windows con seguridad avanzada y luego haga clic en Acción y política de importación

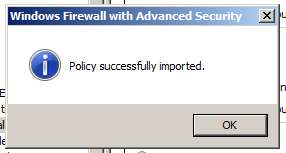

Se le informará que si importa la política, sobrescribirá todas las configuraciones existentes, haga clic en Sí para continuar y luego busque la política que exportó en la sección anterior de este artículo. Una vez que la política haya terminado de importarse, se le notificará.

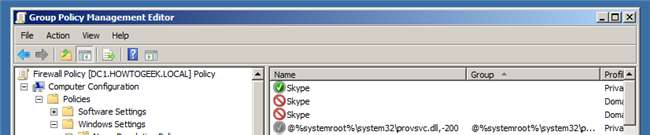

Si revisa nuestras reglas, verá que las reglas de Skype que creé todavía están allí.

Pruebas

Nota: No debe realizar ninguna prueba antes de completar la siguiente sección del artículo. Si lo hace, se cumplirán todas las reglas que se hayan configurado localmente. La única razón por la que hice algunas pruebas ahora fue para señalar algunas cosas.

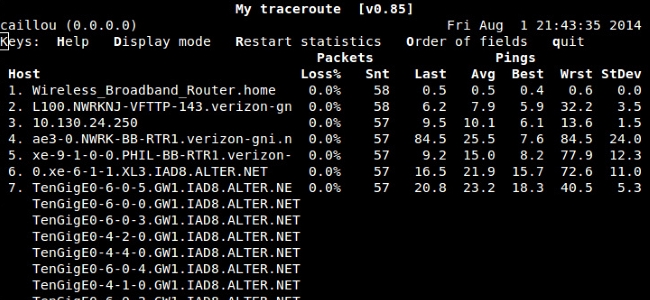

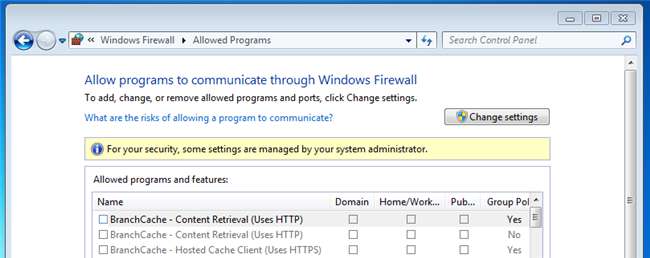

Para ver si las reglas del firewall se han implementado en los clientes, deberá cambiar a una máquina cliente y volver a abrir la configuración del firewall de Windows. Como puede ver, debería haber un mensaje diciendo que algunas de las reglas del firewall son administradas por el administrador del sistema.

Haga clic en el enlace Permitir un programa o función a través de Firewall de Windows en el lado izquierdo.

Como debería ver ahora, tenemos reglas aplicadas tanto por la Política de grupo como por las creadas localmente.

¿Qué está pasando aquí y cómo puedo solucionarlo?

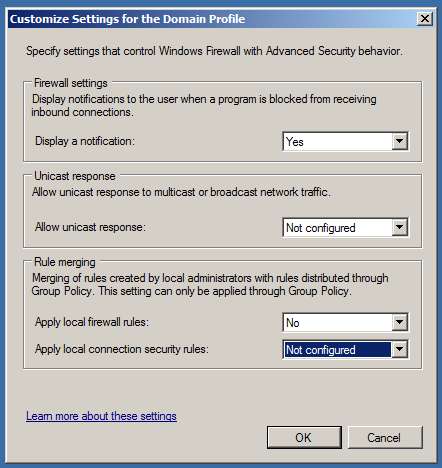

De forma predeterminada, la combinación de reglas está habilitada entre las políticas de firewall locales en equipos con Windows 7 y la política de firewall especificada en las políticas de grupo que se dirigen a esos equipos. Esto significa que los administradores locales pueden crear sus propias reglas de firewall y estas reglas se fusionarán con las reglas obtenidas a través de la Política de grupo. Para solucionar este problema, haga clic con el botón derecho en Firewall de Windows con seguridad avanzada y seleccione propiedades en el menú contextual. Cuando se abra el cuadro de diálogo, haga clic en el botón Personalizar en la sección de configuración.

Cambie la opción Aplicar reglas de firewall local de No configurado a No.

Una vez que haga clic en Aceptar, cambie a los perfiles Público y Privado y haga lo mismo para ambos.

Eso es todo, chicos, diviértanse con el firewall.