Internet Explorer es una pieza de software compleja y no siempre ha sido el navegador elegido por nosotros, los geeks, pero la verdad es que ha mejorado mucho a lo largo de los años, así que ven a ver qué tiene para ofrecer.

Asegúrese de consultar los artículos anteriores de esta serie de Geek School en Windows 7:

- Presentación de How-To Geek School

- Actualizaciones y migraciones

- Configurar dispositivos

- Administrar discos

- Administrar aplicaciones

Y estad atentos para el resto de la serie durante toda la semana.

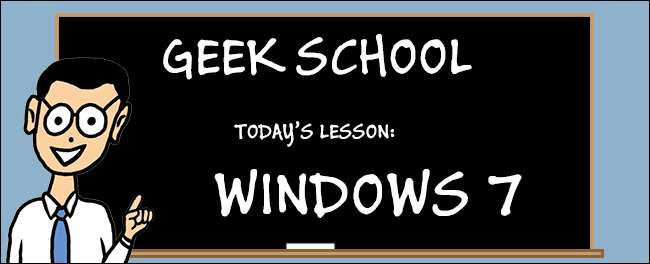

Vista de compatibilidad

Internet Explorer es conocido por no poder representar páginas que funcionaban perfectamente en generaciones anteriores del navegador. Para remediar la situación, Microsoft agregó una función a IE llamada Vista de compatibilidad. En pocas palabras, le permite ver páginas web utilizando los motores de renderizado de versiones anteriores de Internet Explorer. Para usar la vista de compatibilidad, todo lo que tiene que hacer es hacer clic en el pequeño icono que parece una página que se ha roto por la mitad, que se encuentra en la barra de URL.

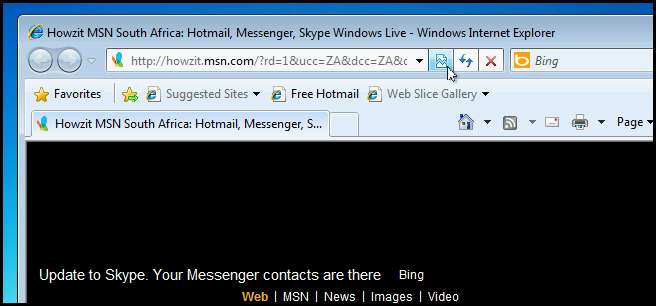

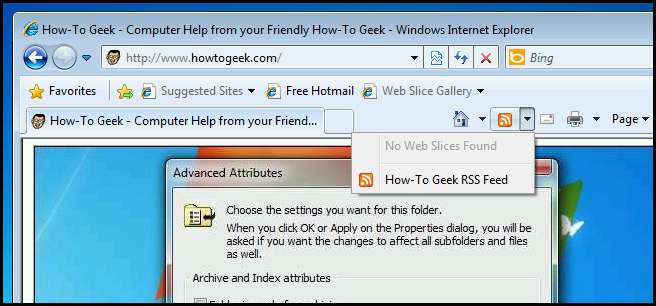

RSS Feeds

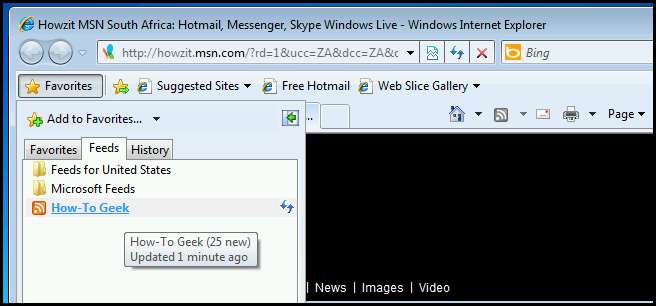

Si aún no sabe cuáles son, los feeds RSS le brindan una excelente manera de mantenerse al día con sus sitios web favoritos al permitirle suscribirse a ellos. Cuando uno de los sitios web a los que está suscrito agrega contenido nuevo, por ejemplo, cuando How-To Geek publica un nuevo artículo, se le notificará automáticamente. En Internet Explorer, si el botón RSS se vuelve naranja, significa que el sitio web que está viendo admite canales RSS.

Una vez que se haya suscrito al feed, puede verificar rápidamente si se ha agregado contenido nuevo.

Zonas de seguridad

Internet Explorer asigna todos los sitios web a una de las cuatro zonas de seguridad: Internet, Intranet local, Sitios de confianza o Sitios restringidos. La zona a la que se asigna un sitio web especifica la configuración de seguridad que se utiliza para ese sitio. Echemos un vistazo más de cerca al tipo de sitios web que debe contener cada una de las cuatro zonas:

- Intranet local - Esta zona debe contener sitios que residan dentro del firewall de su empresa.

- De confianza - Esta zona contiene todos los sitios que sabe que son de confianza, por ejemplo, el sitio de un socio comercial.

- Internet - Esta zona contiene todos los sitios en Internet que no se encuentran en las zonas de confianza, intranet local o restringida.

- Restringido - Esta zona contiene sitios en los que no confía.

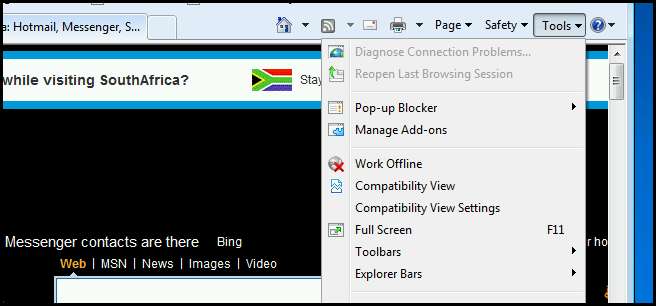

Si lo desea, también puede cambiar la configuración de seguridad que se aplica a cualquier zona en particular. Para hacer esto, haga clic en Herramientas y luego elija el elemento del menú Opciones de Internet.

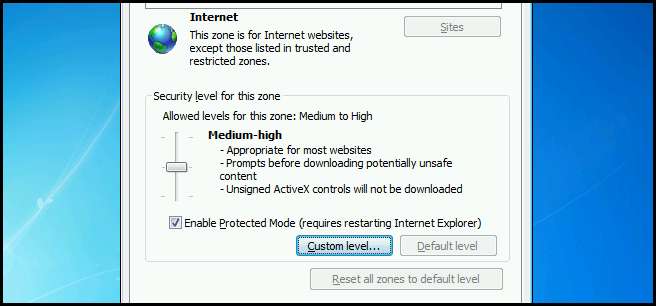

Luego cambie a la pestaña Seguridad.

Puede elegir uno de los niveles de seguridad predefinidos moviendo el control deslizante o puede hacer clic en el botón Nivel personalizado.

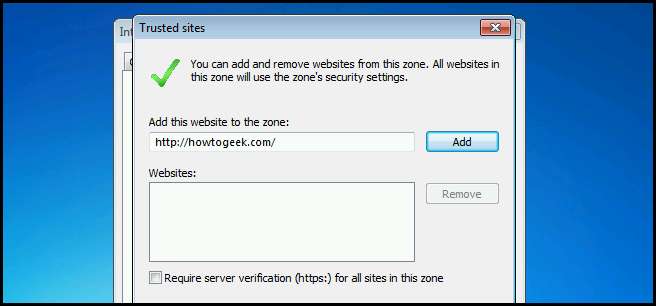

Configurar un sitio de confianza

Para agregar un sitio a la zona de seguridad Sitios de confianza, seleccione la zona y luego haga clic en el botón Sitios.

Ahora ingrese las URL de cualquier sitio que sepa con certeza que no es una amenaza. Luego haga clic en agregar.

Puede hacer lo mismo para las otras zonas, solo tenga cuidado con lo que agrega a cada zona.

Administrar complementos

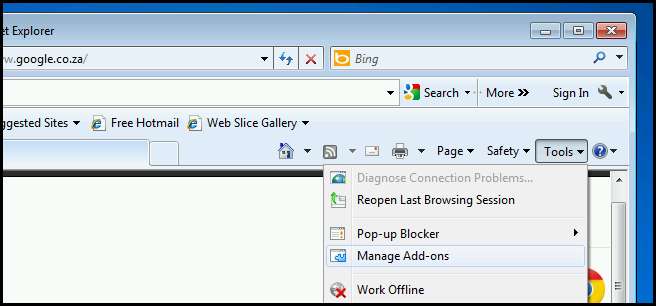

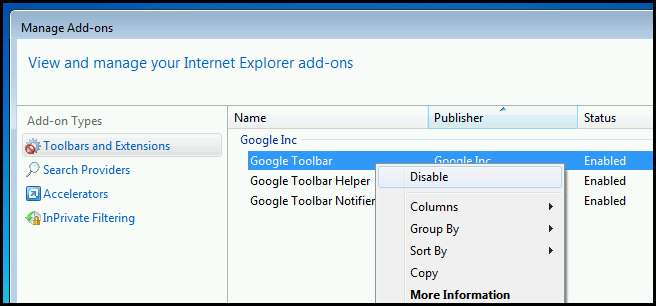

Internet Explorer tiene complementos que son equivalentes a los complementos de Chrome y Firefox, y sirven para ampliar la funcionalidad del navegador. Uno de los tipos de complementos más infames es una barra de herramientas. Estas son esas molestas barras de búsqueda que a menudo se agregan a Internet Explorer cuando instalas algún tipo de aplicación. Para administrar las barras de herramientas, haga clic en el menú Herramientas y luego elija el elemento de menú Administrar complementos.

Desde aquí puede hacer clic derecho en cualquier barra de herramientas y deshabilitarla. Si desea desinstalar la barra de herramientas, debe use el Panel de control para desinstalarlo tal como lo haría con cualquier otra aplicación.

Proveedores de búsqueda

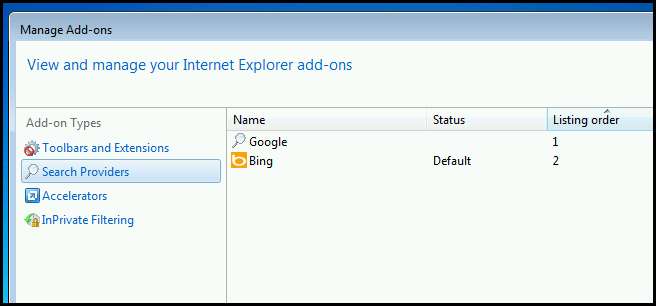

Otro tipo de complemento es un proveedor de búsqueda, que le permite agregar motores de búsqueda adicionales a Internet Explorer. Para agregar un proveedor de búsqueda, cambie a la sección Proveedores de búsqueda.

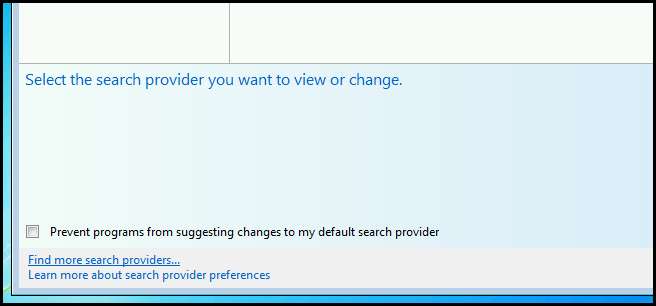

En la esquina inferior izquierda de la ventana, verá un hipervínculo Buscar más proveedores de búsqueda ... Haz click en eso.

Desde aquí puede elegir entre miles de proveedores.

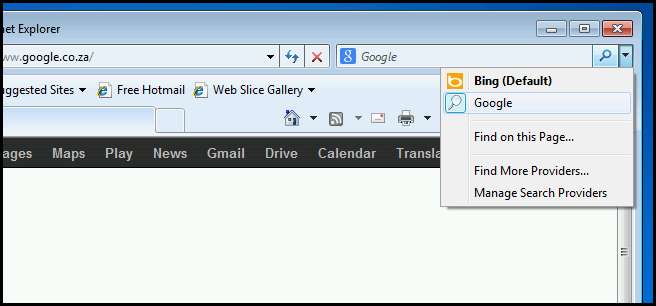

Una vez agregado, puede buscar en ese sitio directamente desde la barra de búsqueda.

InPrivate Mode

El modo InPrivate es el equivalente de Internet Explorer al modo incógnito de Chrome. Para aquellos que nunca antes han usado ninguno de los dos, es simplemente una forma de navegar en la web de forma privada sin dejar rastro en su PC. Para ello, solo conserva los datos de navegación dentro de su sesión. Cuando cierra una sesión de InPrivate, se elimina:

- Todas las cookies de esa sesión

- Tu historial de navegación

- Cualquier objeto que pueda haber estado en la caché de su navegador

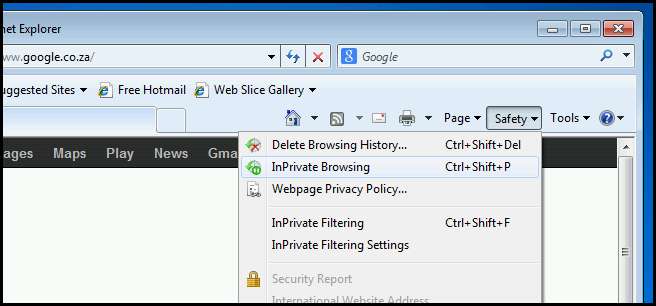

Para abrir la sesión de navegación InPrivate, haga clic en Seguridad y luego elija Navegación InPrivate.

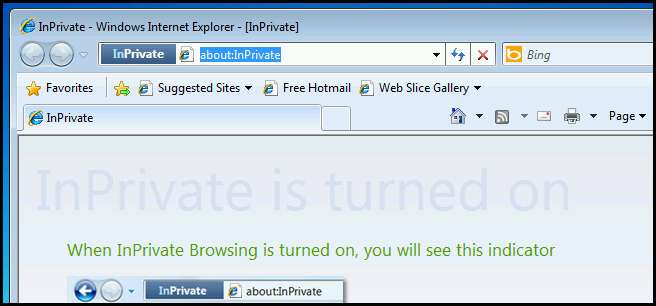

Puede saber cuándo está en modo InPrivate mirando la barra de URL.

Características de seguridad

Internet Explorer tiene algunas otras características de seguridad que debe conocer para el examen. Sin embargo, solo necesita saber cuáles son y que son funciones integradas, así que echemos un vistazo.

Bloqueador de elementos emergentes

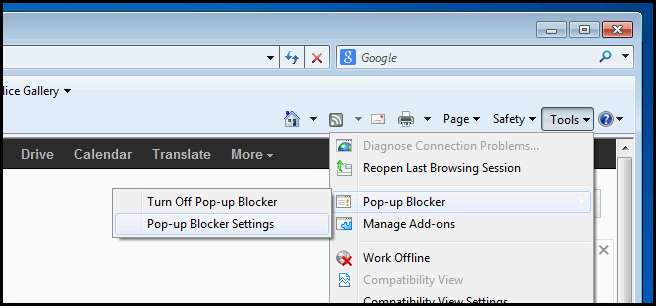

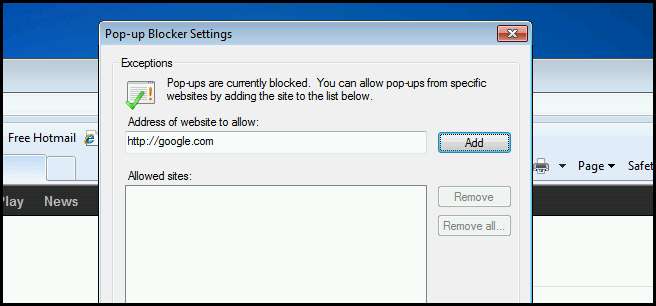

Internet Explorer viene con su propio bloqueador de ventanas emergentes para evitar que se abran esos molestos anuncios. El bloqueador de ventanas emergentes funciona en un sistema de lista blanca donde, de manera predeterminada, todas las ventanas emergentes están bloqueadas y puede permitir ventanas emergentes en ciertos sitios web al incluir la URL en la lista blanca. Para incluir una URL en la lista blanca, haga clic en Herramientas, seleccione Bloqueador de elementos emergentes y luego Configuración del bloqueador de elementos emergentes.

Luego, escriba la URL del sitio y haga clic en agregar.

Filtrado InPrivate

Muchos sitios web generan ingresos a partir de anuncios que se originan en una empresa de publicidad externa, lo que significa que el contenido que ve en una página web no se origina en el sitio web en el que cree que se encuentra. Si bien esto no es infrecuente en la práctica, a lo largo de los años, las empresas de publicidad se han puesto de moda y han comenzado a utilizar estos anuncios para crear un perfil de los sitios web que visita para que puedan mostrarle anuncios dirigidos. InPrivate Filtering se propone detener esto y lo hace bloqueando cualquier contenido que se origine en cualquier sitio que no sea el que usted está.

Modo protegido

El modo protegido aprovecha tres componentes de Windows, UAC (Control de cuentas de usuario), MIC (Control de integridad obligatorio) y UIPI (Aislamiento de privilegios de interfaz de usuario). Juntos le permiten ejecutar Internet Explorer con un nivel de integridad bajo, incluso si ha iniciado sesión como administrador. La idea es que incluso si un atacante tiene acceso de alguna manera al proceso de IE, estará muy limitado en lo que puede hacer.

Filtro SmartScreen

El filtro SmartScreen consta de tres componentes. En primer lugar, tiene un motor heurístico que analiza las páginas web en busca de comportamientos sospechosos mientras navega por la web y le advierte que proceda con precaución. En segundo lugar, ayuda contra los ataques de phishing al comparar la URL de los sitios web que visita con una lista de sitios web de phishing conocidos y los bloquea si es necesario. Finalmente, verifica cualquier archivo que descargue con una lista de programas que se sabe que no son seguros.

Certificados

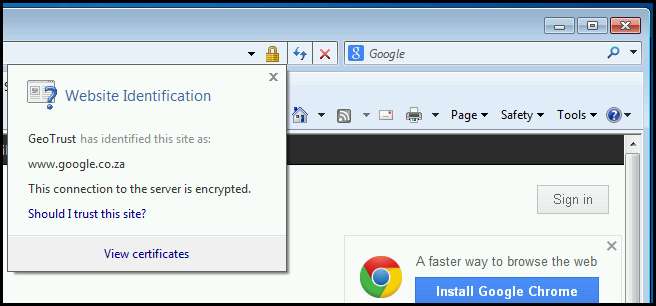

Imagine que es propietario de un banco y abre un portal bancario en línea, pero el problema es que sus clientes dudan en usarlo porque no saben si de hecho se están conectando con su banco. Este es un problema de verificación de identidad y para eso se diseñaron los certificados.

Todo comienza con unas pocas empresas selectas llamadas Autoridades Públicas de Certificación, en quienes confiamos automáticamente. La razón por la que confiamos en ellos es porque tenemos un archivo pequeño para cada empresa, llamado certificado, que se encuentra en nuestra tienda de certificación raíz de confianza. Cuando desee verificar su identidad, puede acudir a una de estas empresas, por ejemplo Thawte o VeriSign, quienes a su vez realizarán verificaciones de antecedentes y luego emitirán un certificado que podrá colocar en su servidor web.

Ahora, cuando sus usuarios se conecten al portal en línea de su banco, su navegador verá que el certificado de su banco fue creado por una empresa en la que ya confiamos. Por lo tanto, podemos estar seguros de que su banco es propietario de este sitio web. Además de poder verificar que están conectados a sus servidores web, los certificados también se utilizarán para cifrar su tráfico de navegación.

Puede ver quién verificó un sitio web haciendo clic en el candado en la barra de URL.

Deberes

Hoy revisamos casi todas las funciones que ofrece el navegador, así que no dude en tomarse el día libre.

Si tiene alguna pregunta, puede enviarme un tweet. @taybgibb , o simplemente deja un comentario.