Internet Explorer è un software complesso e non è sempre stato il browser scelto da noi fanatici, ma la verità è che è migliorato molto nel corso degli anni, quindi vieni a vedere cosa ha da offrire.

Assicurati di controllare gli articoli precedenti di questa serie di Geek School su Windows 7:

- Presentazione di How-To Geek School

- Aggiornamenti e migrazioni

- Configurazione dei dispositivi

- Gestione dei dischi

- Gestione delle applicazioni

E resta sintonizzato per il resto della serie per tutta la settimana.

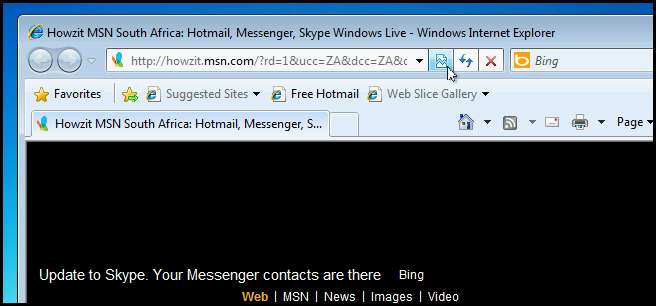

Visualizzazione Compatibilità

Internet Explorer è noto per non essere in grado di eseguire il rendering di pagine che funzionavano perfettamente nelle generazioni precedenti del browser. Per rimediare alla situazione, Microsoft ha aggiunto una funzionalità a IE chiamata Compatibility View. In poche parole, consente di visualizzare le pagine Web utilizzando i motori di rendering delle versioni precedenti di Internet Explorer. Per utilizzare la visualizzazione compatibilità tutto quello che devi fare è cliccare sulla piccola icona che sembra una pagina strappata a metà, che si trova nella barra degli URL.

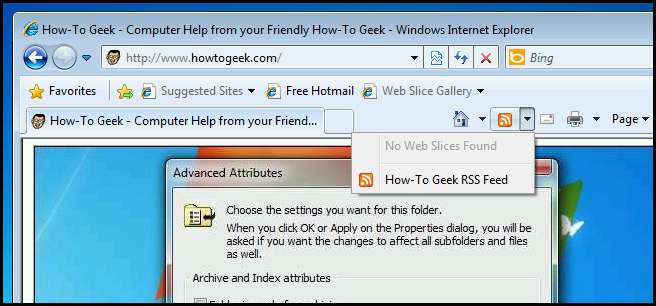

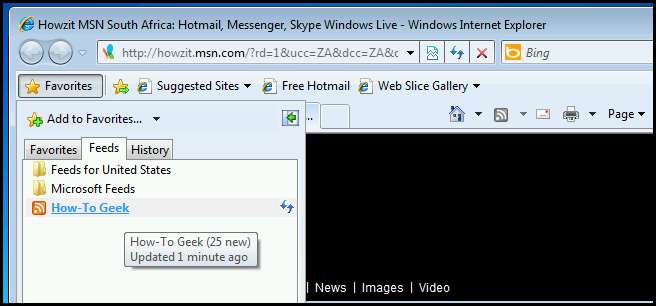

Feed RSS

Se non sai già cosa sono, i feed RSS ti offrono un ottimo modo per rimanere aggiornato sui tuoi siti web preferiti permettendoti di iscriverti a loro. Quando uno dei siti web a cui sei iscritto aggiunge nuovi contenuti, ad esempio quando How-To Geek rilascia un nuovo articolo, riceverai automaticamente una notifica. In Internet Explorer, se il pulsante RSS diventa arancione significa che il sito web che stai visualizzando supporta i feed RSS.

Dopo esserti iscritto al feed, puoi verificare rapidamente se sono stati aggiunti nuovi contenuti.

Zone di sicurezza

Internet Explorer assegna tutti i siti Web a una delle quattro aree di protezione: Internet, Intranet locale, Siti attendibili o Siti con restrizioni. L'area a cui è assegnato un sito Web specifica le impostazioni di sicurezza utilizzate per quel sito. Diamo uno sguardo più da vicino al tipo di siti web che ciascuna delle quattro zone dovrebbe contenere:

- Local intranet - Questa zona dovrebbe contenere siti che risiedono all'interno del firewall della tua azienda.

- di fiducia - Questa zona contiene tutti i siti che si sa essere attendibili, ad esempio il sito di un partner commerciale.

- Internet - Questa zona contiene tutti i siti su Internet che non si trovano nelle zone Attendibili, Intranet locale o con restrizioni.

- Limitato - Questa zona contiene siti di cui non ti fidi.

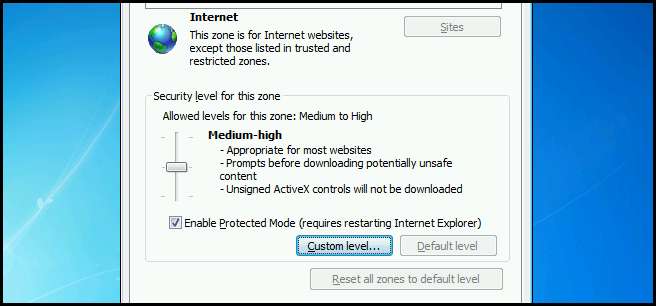

Se lo desideri, puoi anche modificare le impostazioni di sicurezza applicate a una determinata zona. Per fare ciò, fare clic su Strumenti e quindi scegliere la voce di menu Opzioni Internet.

Quindi passa alla scheda Sicurezza.

Puoi scegliere uno dei livelli di sicurezza predefiniti spostando il cursore, oppure puoi fare clic sul pulsante Livello personalizzato.

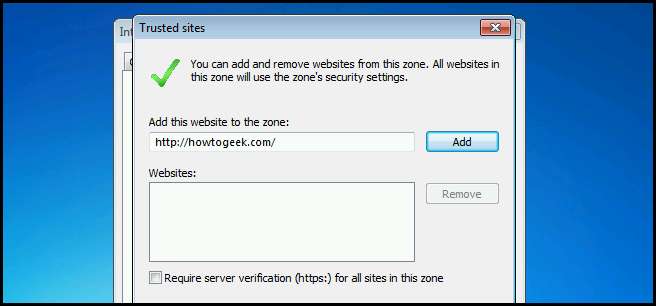

Configurazione di un sito attendibile

Per aggiungere un sito all'area di sicurezza Siti attendibili, selezionare l'area e quindi fare clic sul pulsante Siti.

Ora inserisci gli URL di tutti i siti che sai per certo non sono una minaccia. Quindi fare clic su Aggiungi.

Puoi fare lo stesso per le altre zone, fai solo attenzione a ciò che aggiungi a ciascuna zona.

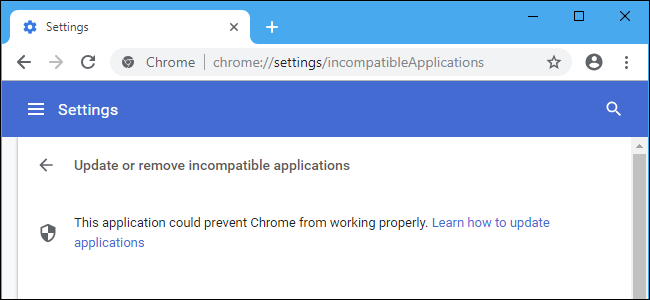

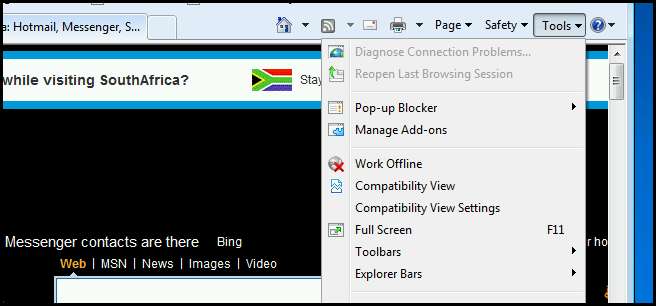

Gestione dei componenti aggiuntivi

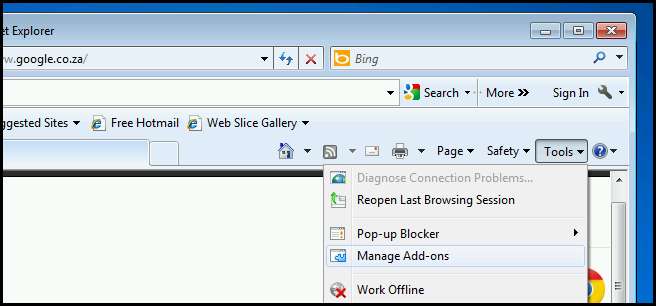

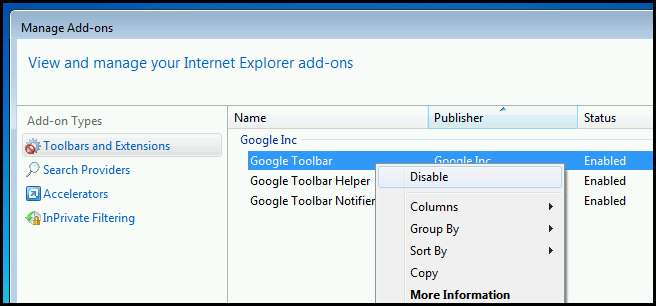

Internet Explorer ha componenti aggiuntivi che sono l'equivalente dei plug-in in Chrome e Firefox e servono per estendere le funzionalità del browser. Uno dei tipi più famigerati di componenti aggiuntivi è una barra degli strumenti. Queste sono quelle fastidiose barre di ricerca che spesso vengono aggiunte a Internet Explorer quando installi qualche tipo di applicazione. Per gestire le barre degli strumenti, fare clic sul menu Strumenti e quindi scegliere la voce di menu Gestisci componenti aggiuntivi.

Da qui puoi fare clic con il tasto destro su qualsiasi barra degli strumenti e disabilitarla. Se desideri disinstallare la barra degli strumenti, devi utilizzare il pannello di controllo per disinstallarlo proprio come faresti con qualsiasi altra applicazione.

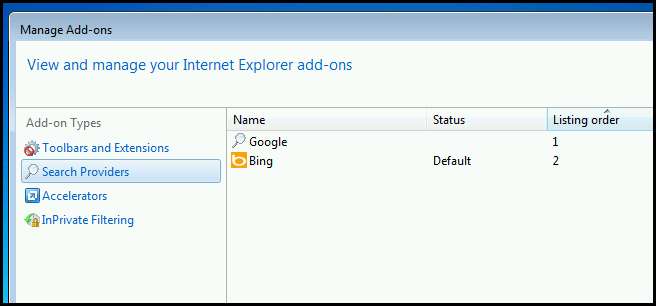

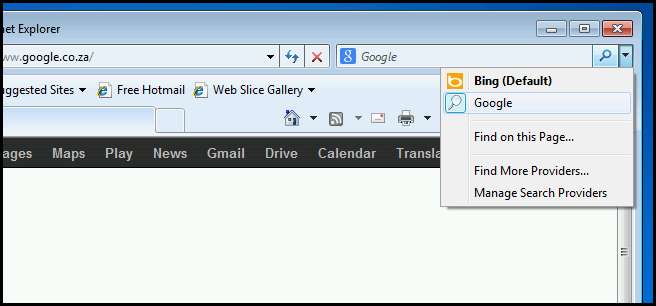

Provider di ricerca

Un altro tipo di componente aggiuntivo è un provider di ricerca, che consente di aggiungere ulteriori motori di ricerca a Internet Explorer. Per aggiungere un provider di ricerca, passare alla sezione Provider di ricerca.

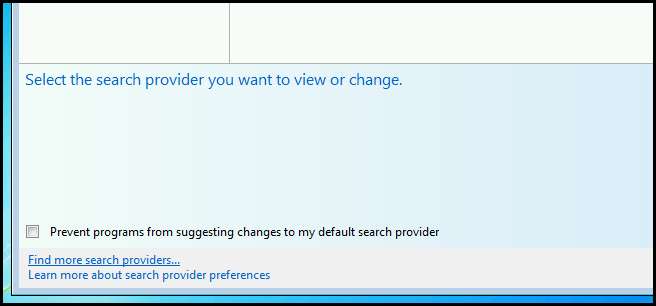

Nell'angolo inferiore sinistro della finestra vedrai un collegamento ipertestuale Trova altri fornitori di ricerca…. Cliccaci sopra.

Da qui puoi scegliere tra migliaia di fornitori.

Una volta aggiunto, puoi cercare in quel sito direttamente dalla barra di ricerca.

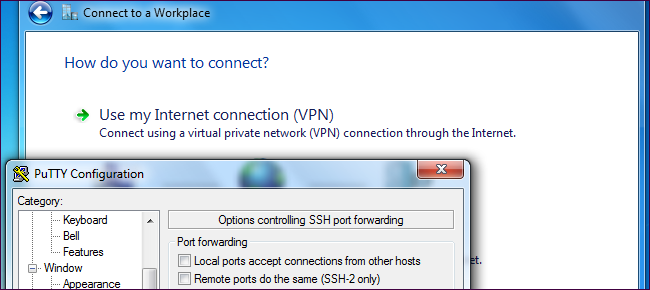

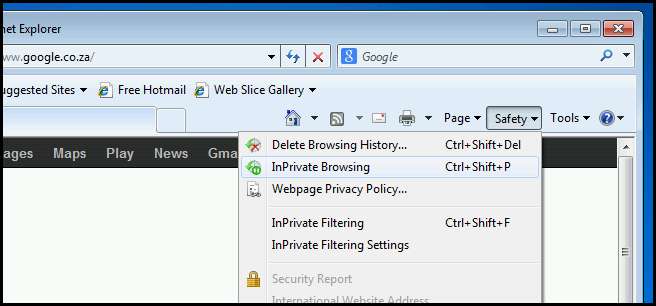

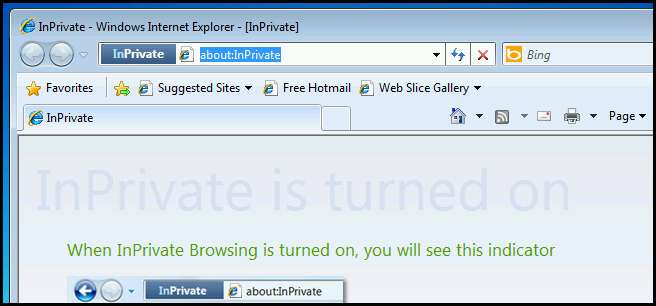

Modalità InPrivate

La modalità InPrivate è l'equivalente di Internet Explorer della modalità di navigazione in incognito di Chrome. Per coloro che non l'hanno mai utilizzato prima, è semplicemente un modo per navigare in privato sul Web senza lasciare tracce sul PC. Lo fa mantenendo solo i dati di navigazione all'interno della tua sessione. Quando chiudi una sessione InPrivate, vengono eliminate:

- Tutti i cookie di quella sessione

- La tua cronologia di navigazione

- Qualsiasi oggetto che potrebbe essere stato nella cache del browser

Per aprire la sessione di navigazione InPrivate, fare clic su Sicurezza e quindi scegliere Navigazione InPrivate.

Puoi capire quando sei in modalità InPrivate guardando la barra degli URL.

Caratteristiche di sicurezza

Internet Explorer ha alcune altre funzionalità di sicurezza che devi conoscere per l'esame. Tuttavia, devi solo sapere cosa sono e che sono funzioni integrate, quindi diamo un'occhiata.

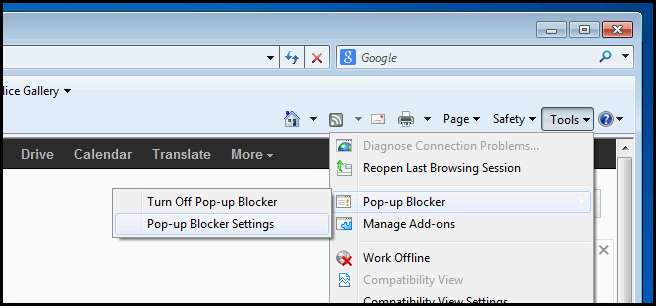

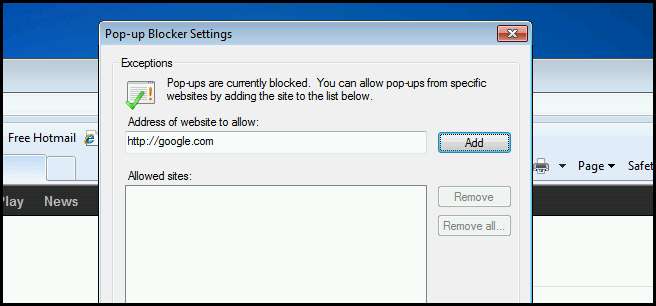

Blocco pop-up

Internet Explorer viene fornito con il proprio blocco popup per impedire l'apertura di tali fastidiosi annunci. Il blocco popup funziona su un sistema di whitelist in cui per impostazione predefinita tutti i popup sono bloccati ed è possibile consentire i popup su determinati siti Web inserendo l'URL nella whitelist. Per inserire un URL nella whitelist, fare clic su Strumenti, selezionare Blocco popup e quindi Impostazioni blocco popup.

Quindi digita l'URL del sito e fai clic su aggiungi.

InPrivate Filtering

Molti siti web generano entrate da annunci che provengono da una società pubblicitaria di terze parti, il che significa che il contenuto che vedi su una pagina web non proviene dal sito web in cui pensi di essere. Sebbene ciò non sia raro nella pratica, nel corso degli anni le società pubblicitarie hanno preso piede e hanno iniziato a utilizzare questi annunci per creare un profilo dei siti Web visitati in modo che possano mostrarti annunci mirati. InPrivate Filtering si propone di fermare questo e lo fa bloccando qualsiasi contenuto proveniente da qualsiasi sito diverso da quello in cui ti trovi.

Modalità protetta

La modalità protetta sfrutta tre componenti di Windows, UAC (User Account Control), MIC (Mandatory Integrity Control) e UIPI (User Interface Privilege Isolation). Insieme ti consentono di eseguire Internet Explorer con un livello di integrità basso, anche se hai effettuato l'accesso come amministratore. L'idea è che anche se un utente malintenzionato in qualche modo ottiene l'accesso al processo di IE, sarà molto limitato in ciò che può fare.

Filtro SmartScreen

Il filtro SmartScreen è costituito da tre componenti. In primo luogo, ha un motore euristico che analizza le pagine Web per comportamenti sospetti mentre navighi sul Web e ti avvisa di procedere con cautela. In secondo luogo, aiuta contro gli attacchi di phishing controllando l'URL dei siti Web visitati in un elenco di siti Web di phishing noti e bloccandoli se necessario. Infine, controlla tutti i file scaricati rispetto a un elenco di programmi noti per essere non sicuri.

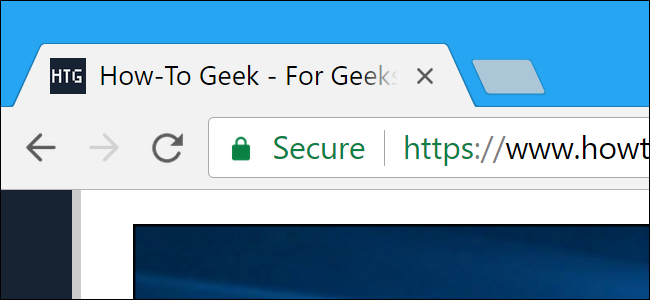

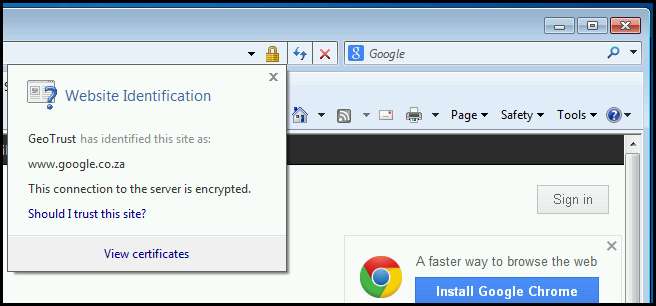

Certificati

Immagina di possedere una banca e di aprire un portale di banking online, ma il problema è che i tuoi clienti esitano a usarlo perché non sanno se si stanno effettivamente connettendo alla tua banca. Questo è un problema di verifica dell'identità ed è ciò per cui sono stati progettati i certificati.

Tutto inizia con alcune società selezionate chiamate Autorità pubbliche di certificazione, di cui ci fidiamo automaticamente. Il motivo per cui ci fidiamo di loro è perché abbiamo un piccolo file per ogni azienda, chiamato certificato, che risiede nel nostro Trusted Root Certification Store. Quando vuoi verificare la tua identità puoi rivolgerti a una di queste società, ad esempio Thawte o VeriSign, che a loro volta eseguiranno controlli in background e quindi ti emetteranno un certificato che potrai inserire sul tuo server web.

Ora, quando i tuoi utenti si connettono al portale online della tua banca, il loro browser vedrà che il certificato per la tua banca è stato creato da una società di cui ci fidiamo già. Pertanto possiamo essere certi che la tua banca possiede questo sito web. Oltre a poter verificare che siano collegati ai tuoi server web, i certificati verranno utilizzati anche per crittografare il loro traffico di navigazione.

Puoi vedere chi ha verificato un sito web facendo clic sul lucchetto nella barra degli URL.

Compiti a casa

Oggi abbiamo esaminato quasi tutte le funzionalità che il browser ha da offrire, quindi sentiti libero di prenderti un giorno libero.

Se hai domande puoi twittarmi @taybgibb o lascia un commento.