Ασφαλίστε τη σύνδεση SSH του συστήματος Linux για να προστατεύσετε το σύστημα και τα δεδομένα σας. Οι διαχειριστές συστήματος και οι οικιακοί χρήστες πρέπει να σκληρύνουν και να ασφαλίσουν υπολογιστές που αντιμετωπίζουν το Διαδίκτυο, αλλά το SSH μπορεί να είναι περίπλοκο. Ακολουθούν δέκα εύκολες γρήγορες νίκες για την προστασία του διακομιστή SSH.

Βασικά στοιχεία ασφαλείας SSH

Το SSH σημαίνει Ασφαλές κέλυφος . Το όνομα "SSH" χρησιμοποιείται εναλλακτικά για να σημαίνει είτε το ίδιο το πρωτόκολλο SSH είτε τα εργαλεία λογισμικού που επιτρέπουν στους διαχειριστές συστήματος και στους χρήστες να κάνουν ασφαλείς συνδέσεις με απομακρυσμένους υπολογιστές χρησιμοποιώντας αυτό το πρωτόκολλο.

Το πρωτόκολλο SSH είναι ένα κρυπτογραφημένο πρωτόκολλο που έχει σχεδιαστεί για να παρέχει μια ασφαλή σύνδεση μέσω ενός μη ασφαλούς δικτύου, όπως το Διαδίκτυο. Το SSH στο Linux βασίζεται σε φορητή έκδοση του OpenSSH έργο. Εφαρμόζεται σε ένα κλασικό μοντέλο πελάτη-διακομιστή , με έναν διακομιστή SSH που δέχεται συνδέσεις από πελάτες SSH. Ο πελάτης χρησιμοποιείται για σύνδεση με το διακομιστή και το απεικόνιση τη συνεδρία στον απομακρυσμένο χρήστη. Ο διακομιστής αποδέχεται τη σύνδεση και εκτελεί η συνεδρία.

Στην προεπιλεγμένη διαμόρφωσή του, ένας διακομιστής SSH θα ακούει εισερχόμενες συνδέσεις στο πρωτόκολλο ελέγχου μετάδοσης ( TCP ) θύρα 22. Επειδή αυτό είναι τυποποιημένο, γνωστό λιμάνι , είναι ένας στόχος για απειλητικοί ηθοποιοί και κακόβουλα bots .

Οι απειλητικοί ηθοποιοί ξεκινούν bots που σαρώνουν μια σειρά διευθύνσεων IP αναζητώντας ανοιχτές θύρες. Οι θύρες ελέγχονται έπειτα για να δουν εάν υπάρχουν ευπάθειες που μπορούν να αξιοποιηθούν. Η σκέψη, "Είμαι ασφαλής, υπάρχουν μεγαλύτεροι και καλύτεροι στόχοι από εμένα για να στοχεύσουν οι κακοί", είναι ψευδής συλλογισμός. Τα bots δεν επιλέγουν στόχους με βάση οποιαδήποτε αξία. αναζητούν μεθοδικά συστήματα που μπορούν να παραβιάσουν.

Ορίζετε τον εαυτό σας ως θύμα εάν δεν έχετε εξασφαλίσει το σύστημά σας.

Τριβή ασφαλείας

Η τριβή ασφαλείας είναι ο ερεθισμός - οποιουδήποτε βαθμού - που θα βιώσουν οι χρήστες και άλλοι όταν εφαρμόζετε μέτρα ασφαλείας. Έχουμε μακρές αναμνήσεις και θυμόμαστε να εισαγάγουμε νέους χρήστες σε ένα σύστημα υπολογιστή και να τους ακούμε να ρωτούν με τρομακτική φωνή αν Πραγματικά έπρεπε να εισαγάγει έναν κωδικό πρόσβασης κάθε φορά συνδέθηκαν στο mainframe. Αυτό - σε αυτούς - ήταν τριβή ασφαλείας.

(Παρεμπιπτόντως, η εφεύρεση του κωδικού πρόσβασης πιστώνεται στο Fernando J. Corbató , μια άλλη φιγούρα στο πάνθεον των επιστημόνων υπολογιστών των οποίων η συνδυασμένη εργασία συνέβαλε στις συνθήκες που οδήγησαν στη γέννηση του Unix .)

Η εισαγωγή μέτρων ασφαλείας συνήθως περιλαμβάνει κάποια μορφή τριβής για κάποιον. Οι ιδιοκτήτες επιχειρήσεων πρέπει να πληρώσουν για αυτό. Οι χρήστες υπολογιστών ενδέχεται να χρειαστεί να αλλάξουν τις οικείες πρακτικές τους ή να θυμηθούν ένα άλλο σύνολο λεπτομερειών ελέγχου ταυτότητας ή να προσθέσουν επιπλέον βήματα για να συνδεθούν επιτυχώς. Οι διαχειριστές του συστήματος θα έχουν επιπλέον δουλειά για να εφαρμόσουν και να διατηρήσουν τα νέα μέτρα ασφαλείας.

Η σκλήρυνση και το κλείδωμα ενός λειτουργικού συστήματος Linux ή τύπου Unix μπορεί να εμπλακεί πολύ γρήγορα. Αυτό που παρουσιάζουμε εδώ είναι ένα σύνολο βημάτων εύκολης εφαρμογής που θα βελτιώσουν την ασφάλεια του υπολογιστή σας χωρίς την ανάγκη για εφαρμογές τρίτων και χωρίς να σκάβουν μέσω του τείχους προστασίας σας.

Αυτά τα βήματα δεν είναι η τελική λέξη στην ασφάλεια SSH, αλλά θα σας μεταφέρουν πολύ μπροστά από τις προεπιλεγμένες ρυθμίσεις και χωρίς υπερβολική τριβή.

Χρησιμοποιήστε το SSH Protocol Version 2

Το 2006, το πρωτόκολλο SSH ενημερώθηκε από την έκδοση 1 έως έκδοση 2 . Ήταν μια σημαντική αναβάθμιση. Υπήρξαν τόσες πολλές αλλαγές και βελτιώσεις, ειδικά όσον αφορά την κρυπτογράφηση και την ασφάλεια, ότι η έκδοση 2 δεν είναι συμβατή με την έκδοση 1. Για να αποτρέψετε τις συνδέσεις από πελάτες της έκδοσης 1, μπορείτε να ορίσετε ότι ο υπολογιστής σας θα δέχεται συνδέσεις μόνο από πελάτες της έκδοσης 2.

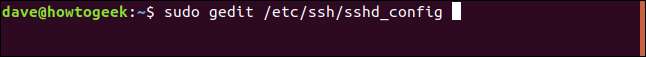

Για να το κάνετε αυτό, επεξεργαστείτε το

/ etc / ssh / sshd_config

αρχείο. Αυτό θα το κάνουμε πολύ σε αυτό το άρθρο. Κάθε φορά που πρέπει να επεξεργαστείτε αυτό το αρχείο, αυτή είναι η εντολή για χρήση:

sudo gedit / etc / ssh / sshd_config

Προσθέστε τη γραμμή:

Πρωτόκολλο 2

Και αποθηκεύστε το αρχείο. Θα επανεκκινήσουμε τη διαδικασία δαίμονα SSH. Και πάλι, θα το κάνουμε πολύ σε αυτό το άρθρο. Αυτή είναι η εντολή που πρέπει να χρησιμοποιείτε σε κάθε περίπτωση:

sudo systemctl επανεκκίνηση sshd

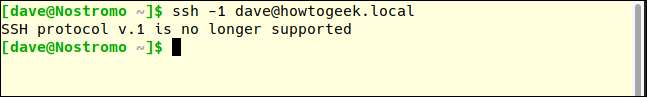

Ας ελέγξουμε ότι η νέα ρύθμιση είναι σε ισχύ. Θα μεταβούμε σε ένα διαφορετικό μηχάνημα και θα προσπαθήσουμε να SSH στο δοκιμαστικό μας μηχάνημα. Και θα χρησιμοποιήσουμε το

-1

(πρωτόκολλο 1) επιλογή για την επιβολή

ssh

εντολή για χρήση πρωτοκόλλου έκδοση 1.

ssh -1 [email protected]

Τέλεια, το αίτημα σύνδεσης απορρίφθηκε. Ας διασφαλίσουμε ότι μπορούμε ακόμα να συνδεθούμε με το πρωτόκολλο 2. Θα χρησιμοποιήσουμε το

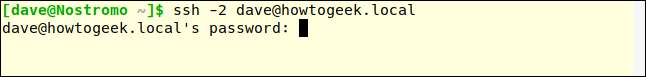

-2

(πρωτόκολλο 2) επιλογή για να αποδείξετε το γεγονός.

ssh -2 [email protected]

Το γεγονός ότι ο διακομιστής SSH ζητά τον κωδικό πρόσβασής μας είναι μια θετική ένδειξη ότι η σύνδεση πραγματοποιήθηκε και αλληλεπιδράτε με τον διακομιστή. Στην πραγματικότητα, επειδή οι σύγχρονοι πελάτες SSH θα χρησιμοποιούν από προεπιλογή το πρωτόκολλο 2, δεν χρειάζεται να καθορίσουμε το πρωτόκολλο 2, εφόσον ο πελάτης μας είναι ενημερωμένος.

ssh [email protected]

Και η σύνδεσή μας γίνεται αποδεκτή. Επομένως, απορρίπτονται μόνο οι πιο αδύναμες και λιγότερο ασφαλείς συνδέσεις πρωτοκόλλου 1.

Αποφύγετε τη θύρα 22

Η θύρα 22 είναι η τυπική θύρα για συνδέσεις SSH. Εάν χρησιμοποιείτε διαφορετική θύρα, προσθέτει λίγη ασφάλεια μέσω της αφάνειας στο σύστημά σας. Η ασφάλεια μέσω της αφάνειας δεν θεωρείται ποτέ αληθινό μέτρο ασφαλείας, και έχω αντιδράσει σε άλλα άρθρα. Στην πραγματικότητα, μερικά από τα πιο έξυπνα bots επίθεσης διερευνούν όλες τις ανοιχτές θύρες και καθορίζουν ποια υπηρεσία μεταφέρουν, αντί να βασίζονται σε μια απλή λίστα αναζήτησης θυρών και υποθέτοντας ότι παρέχουν τις συνήθεις υπηρεσίες. Αλλά η χρήση μιας μη τυπικής θύρας μπορεί να βοηθήσει στη μείωση του θορύβου και της κακής κυκλοφορίας στη θύρα 22.

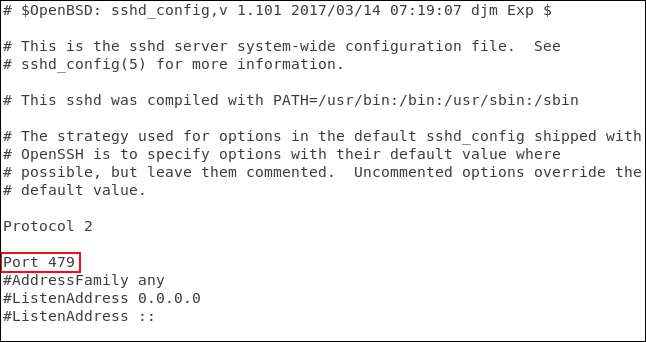

Για να διαμορφώσετε μια μη τυπική θύρα, επεξεργαστείτε το αρχείο διαμόρφωσης SSH:

sudo gedit / etc / ssh / sshd_config

Αφαιρέστε το hash # από την αρχή της γραμμής "Port" και αντικαταστήστε το "22" με τον αριθμό θύρας της επιλογής σας. Αποθηκεύστε το αρχείο διαμόρφωσης και επανεκκινήστε τον δαίμονα SSH:

sudo systemctl επανεκκίνηση sshd

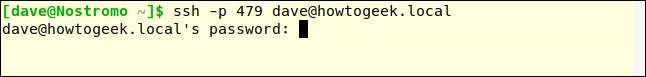

Ας δούμε τι αποτέλεσμα είχε. Πάνω στον άλλο υπολογιστή μας, θα χρησιμοποιήσουμε το

ssh

εντολή για σύνδεση στον διακομιστή μας. ο

ssh

προεπιλεγμένες εντολές για τη χρήση της θύρας 22:

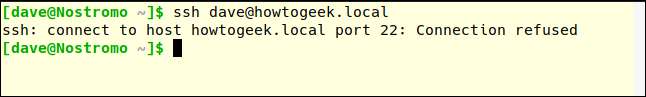

ssh [email protected]

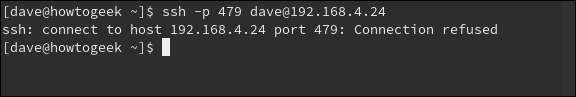

Η σύνδεσή μας απορρίπτεται. Ας προσπαθήσουμε ξανά και καθορίστε τη θύρα 470, χρησιμοποιώντας την επιλογή -p (θύρα):

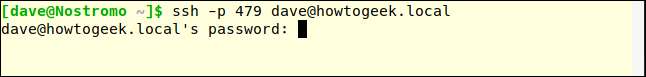

ssh -p 479 [email protected]

Η σύνδεσή μας είναι αποδεκτή.

Φιλτράρετε συνδέσεις χρησιμοποιώντας TCP Wrappers

Το TCP Wrappers είναι εύκολο να γίνει κατανοητό λίστα ελέγχου πρόσβασης . Σας επιτρέπει να εξαιρέσετε και να επιτρέψετε συνδέσεις με βάση τα χαρακτηριστικά του αιτήματος σύνδεσης, όπως διεύθυνση IP ή όνομα κεντρικού υπολογιστή. Τα περιτυλίγματα TCP θα πρέπει να χρησιμοποιούνται σε συνδυασμό με, και όχι αντί, με ένα σωστά διαμορφωμένο τείχος προστασίας. Στο συγκεκριμένο σενάριό μας, μπορούμε να κάνουμε πιο αυστηρά τα πράγματα χρησιμοποιώντας Tapp wrappers.

Τα περιτυλίγματα TCP είχαν ήδη εγκατασταθεί στο μηχάνημα Ubuntu 18.04 LTS που χρησιμοποιήθηκε για την έρευνα αυτού του άρθρου. Έπρεπε να εγκατασταθεί στα Manjaro 18.10 και Fedora 30.

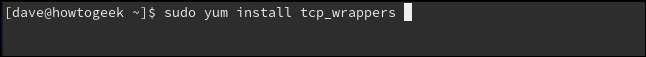

Για εγκατάσταση στο Fedora, χρησιμοποιήστε αυτήν την εντολή:

sudo yum εγκατάσταση tcp_wrappers

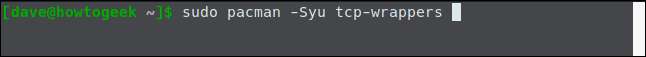

Για εγκατάσταση στο Manjaro, χρησιμοποιήστε αυτήν την εντολή:

sudo pacman -Syu tcp-περιτυλίγματα

Υπάρχουν δύο αρχεία που εμπλέκονται. Το ένα διατηρεί τη λίστα επιτρεπόμενων, και το άλλο διατηρεί τη λίστα απαγορευμένων. Επεξεργαστείτε τη λίστα άρνησης χρησιμοποιώντας:

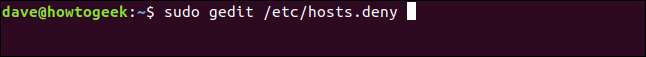

sudo gedit /etc/hosts.deny

Αυτό θα ανοίξει το

gedit

πρόγραμμα επεξεργασίας με το αρχείο άρνησης φορτωμένο.

Πρέπει να προσθέσετε τη γραμμή:

ΟΛΑ: ΟΛΑ

Και αποθηκεύστε το αρχείο. Αυτό αποκλείει κάθε πρόσβαση που δεν έχει εγκριθεί. Τώρα πρέπει να εγκρίνουμε τις συνδέσεις που θέλετε να αποδεχτείτε. Για να το κάνετε αυτό, πρέπει να επεξεργαστείτε το αρχείο allow:

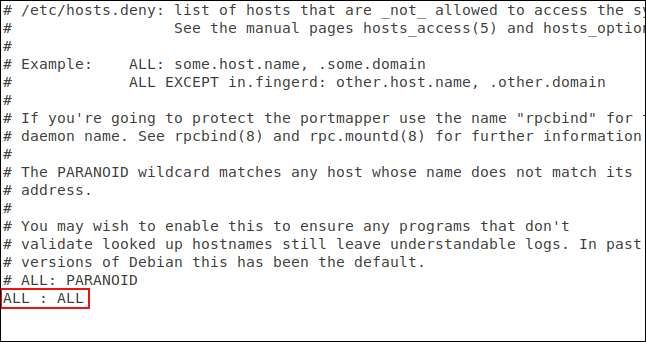

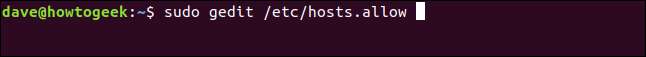

sudo gedit /etc/hosts.allow

Αυτό θα ανοίξει το

gedit

πρόγραμμα επεξεργασίας με το αρχείο επιτρεπόμενης φόρτωσης σε αυτό.

Προσθέσαμε στο όνομα δαίμονα SSH,

SSHD

Και τη διεύθυνση IP του υπολογιστή που θα επιτρέψουμε να πραγματοποιήσουμε σύνδεση. Αποθηκεύστε το αρχείο και ας δούμε αν ισχύουν οι περιορισμοί και τα δικαιώματα.

Αρχικά, θα προσπαθήσουμε να συνδεθούμε από έναν υπολογιστή που δεν βρίσκεται στο

hosts.allow

αρχείο:

Η σύνδεση απορρίπτεται. Θα προσπαθήσουμε τώρα να συνδεθούμε από το μηχάνημα στη διεύθυνση IP 192.168.4.23:

Η σύνδεσή μας είναι αποδεκτή.

Το παράδειγμά μας εδώ είναι λίγο βάναυσο - μόνο ένας υπολογιστής μπορεί να συνδεθεί. Τα περιτυλίγματα TCP είναι αρκετά ευέλικτο και πιο ευέλικτο από αυτό. Υποστηρίζει ονόματα κεντρικών υπολογιστών, μπαλαντέρ και μάσκες υποδικτύου για αποδοχή συνδέσεων από εύρη διευθύνσεων IP. Σας ενθαρρύνουν ρίξτε μια ματιά στη σελίδα man .

Απόρριψη αιτημάτων σύνδεσης χωρίς κωδικούς πρόσβασης

Αν και είναι κακή πρακτική, ένας διαχειριστής συστήματος Linux μπορεί να δημιουργήσει έναν λογαριασμό χρήστη χωρίς κωδικό πρόσβασης. Αυτό σημαίνει ότι τα αιτήματα απομακρυσμένης σύνδεσης από αυτόν τον λογαριασμό δεν θα έχουν κωδικό πρόσβασης για έλεγχο. Αυτές οι συνδέσεις θα γίνονται αποδεκτές αλλά χωρίς έλεγχο ταυτότητας.

Οι προεπιλεγμένες ρυθμίσεις για SSH δέχονται αιτήματα σύνδεσης χωρίς κωδικούς πρόσβασης. Μπορούμε να το αλλάξουμε πολύ εύκολα και να διασφαλίσουμε ότι όλες οι συνδέσεις είναι αυθεντικές.

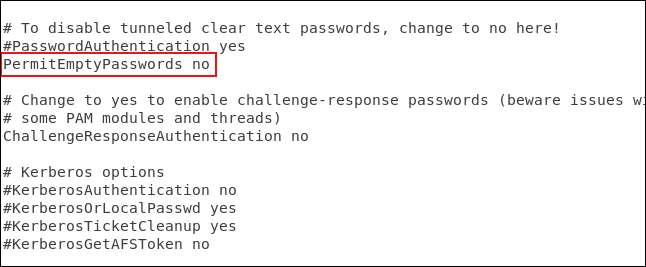

Πρέπει να επεξεργαστούμε το αρχείο διαμόρφωσης SSH:

sudo gedit / etc / ssh / sshd_config

Μετακινηθείτε στο αρχείο μέχρι να δείτε τη γραμμή που γράφει με το "#PermitEmptyPasswords no." Αφαιρέστε το κατακερματισμό

#

από την αρχή της γραμμής και αποθηκεύστε το αρχείο. Επανεκκινήστε τον δαίμονα SSH:

sudo systemctl επανεκκίνηση sshd

Χρησιμοποιήστε τα κλειδιά SSH αντί για κωδικούς πρόσβασης

Τα κλειδιά SSH παρέχουν ένα ασφαλές μέσο σύνδεσης σε έναν διακομιστή SSH. Οι κωδικοί πρόσβασης μπορούν να μαντέψουν, να σπάσουν ή ωμή-εξαναγκασμένη . Τα κλειδιά SSH δεν είναι ανοικτά σε τέτοιου είδους επιθέσεις.

Όταν δημιουργείτε κλειδιά SSH, δημιουργείτε ένα ζευγάρι κλειδιών. Το ένα είναι το δημόσιο κλειδί και το άλλο είναι το ιδιωτικό κλειδί. Το δημόσιο κλειδί είναι εγκατεστημένο στους διακομιστές στους οποίους θέλετε να συνδεθείτε. Το ιδιωτικό κλειδί, όπως υποδηλώνει το όνομα, διατηρείται ασφαλές στον υπολογιστή σας.

Τα κλειδιά SSH σάς επιτρέπουν να πραγματοποιείτε συνδέσεις χωρίς κωδικό πρόσβασης που είναι - αντίθετα - πιο ασφαλείς από τις συνδέσεις που χρησιμοποιούν έλεγχο ταυτότητας κωδικού πρόσβασης.

Όταν υποβάλλετε ένα αίτημα σύνδεσης, ο απομακρυσμένος υπολογιστής χρησιμοποιεί το αντίγραφο του δημόσιου κλειδιού για να δημιουργήσει ένα κρυπτογραφημένο μήνυμα που αποστέλλεται πίσω στον υπολογιστή σας. Επειδή κρυπτογραφήθηκε με το δημόσιο κλειδί σας, ο υπολογιστής σας μπορεί να το κρυπτογραφήσει με το ιδιωτικό σας κλειδί.

Ο υπολογιστής σας στη συνέχεια εξάγει μερικές πληροφορίες από το μήνυμα, ιδίως το αναγνωριστικό περιόδου σύνδεσης, το κρυπτογραφεί και το στέλνει πίσω στο διακομιστή. Εάν ο διακομιστής μπορεί να τον αποκρυπτογραφήσει με το αντίγραφο του δημόσιου κλειδιού σας και εάν οι πληροφορίες μέσα στο μήνυμα ταιριάζουν με αυτές που σας έστειλε ο διακομιστής, επιβεβαιώθηκε ότι η σύνδεσή σας προέρχεται από εσάς.

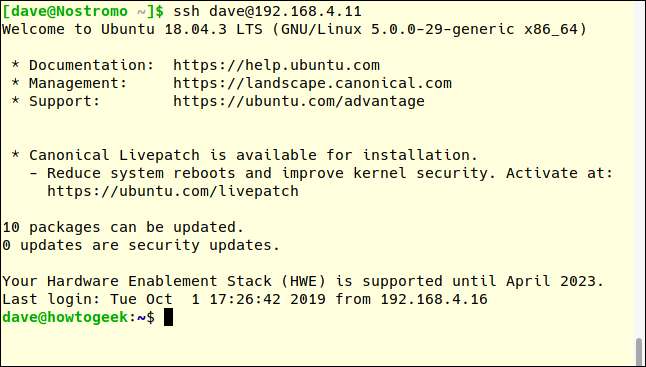

Εδώ, πραγματοποιείται σύνδεση με το διακομιστή στο 192.168.4.11, από έναν χρήστη με κλειδιά SSH. Σημειώστε ότι δεν τους ζητείται κωδικός πρόσβασης.

ssh [email protected]

Τα κλειδιά SSH αξίζουν ένα άρθρο για τον εαυτό τους. Εύκολα, έχουμε ένα για εσάς. Εδώ είναι πώς να δημιουργήσετε και να εγκαταστήσετε κλειδιά SSH .

ΣΧΕΤΙΖΟΜΑΙ ΜΕ: Πώς να δημιουργήσετε και να εγκαταστήσετε κλειδιά SSH από το κέλυφος Linux

Απενεργοποιήστε συνολικά τον έλεγχο ταυτότητας κωδικού πρόσβασης

Φυσικά, η λογική επέκταση της χρήσης κλειδιών SSH είναι ότι εάν όλοι οι απομακρυσμένοι χρήστες αναγκάζονται να τα υιοθετήσουν, μπορείτε να απενεργοποιήσετε εντελώς τον έλεγχο ταυτότητας κωδικού πρόσβασης.

Πρέπει να επεξεργαστούμε το αρχείο διαμόρφωσης SSH:

sudo gedit / etc / ssh / sshd_config

Μετακινηθείτε στο αρχείο μέχρι να δείτε τη γραμμή που ξεκινά με "#PasswordAuthentication yes." Αφαιρέστε το κατακερματισμό

#

από την αρχή της γραμμής, αλλάξτε το "ναι" σε "όχι" και αποθηκεύστε το αρχείο. Επανεκκινήστε τον δαίμονα SSH:

sudo systemctl επανεκκίνηση sshd

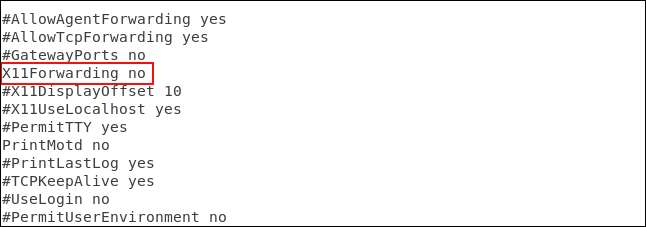

Απενεργοποίηση προώθησης X11

Η προώθηση X11 επιτρέπει στους απομακρυσμένους χρήστες να εκτελούν γραφικές εφαρμογές από τον διακομιστή σας σε μια περίοδο λειτουργίας SSH. Στα χέρια ενός ηθοποιού απειλής ή κακόβουλου χρήστη, μια διεπαφή GUI μπορεί να διευκολύνει τους κακοήθεις σκοπούς τους.

Ένα τυπικό μάντρα στην ασφάλεια στον κυβερνοχώρο είναι εάν δεν έχετε λόγο για να το ενεργοποιήσετε, απενεργοποιήστε το. Θα το κάνουμε με την επεξεργασία του αρχείου διαμόρφωσης SSH:

sudo gedit / etc / ssh / sshd_config

Μετακινηθείτε στο αρχείο μέχρι να δείτε τη γραμμή που ξεκινά με το "# X11 Forwarding no." Αφαιρέστε το κατακερματισμό

#

από την αρχή της γραμμής και αποθηκεύστε το αρχείο. Επανεκκινήστε τον δαίμονα SSH:

sudo systemctl επανεκκίνηση sshd

Ορίστε μια τιμή αδράνειας Timeout

Εάν υπάρχει εγκατεστημένη σύνδεση SSH με τον υπολογιστή σας και δεν υπάρχει δραστηριότητα σε αυτόν για ένα χρονικό διάστημα, θα μπορούσε να θέσει σε κίνδυνο την ασφάλεια. Υπάρχει πιθανότητα ο χρήστης να φύγει από το γραφείο του και να είναι απασχολημένος αλλού. Όποιος άλλος περάσει από το γραφείο του μπορεί να καθίσει και να αρχίσει να χρησιμοποιεί τον υπολογιστή του και, μέσω SSH, τον υπολογιστή σας.

Είναι πολύ πιο ασφαλές να ορίσετε ένα όριο χρονικού ορίου. Η σύνδεση SSH θα διακοπεί εάν η ανενεργή περίοδος ταιριάζει με το χρονικό όριο. Για άλλη μια φορά, θα επεξεργαστούμε το αρχείο διαμόρφωσης SSH:

sudo gedit / etc / ssh / sshd_config

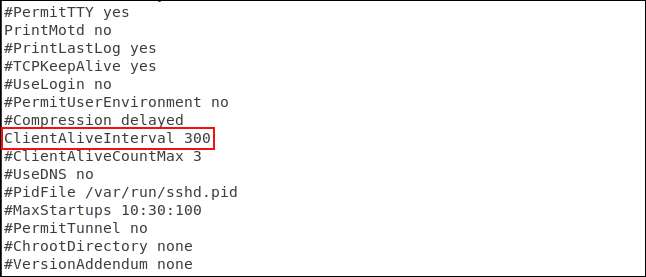

Μετακινηθείτε στο αρχείο μέχρι να δείτε τη γραμμή που ξεκινά με το "#ClientAliveInterval 0" Κατάργηση του κατακερματισμού

#

από την αρχή της γραμμής, αλλάξτε το ψηφίο 0 στην επιθυμητή τιμή. Χρησιμοποιήσαμε 300 δευτερόλεπτα, δηλαδή 5 λεπτά. Αποθηκεύστε το αρχείο και επανεκκινήστε τον δαίμονα SSH:

sudo systemctl επανεκκίνηση sshd

Ορίστε ένα όριο για προσπάθειες κωδικού πρόσβασης

Ο καθορισμός ενός ορίου στον αριθμό των προσπαθειών ελέγχου ταυτότητας μπορεί να βοηθήσει στην αποτροπή της υποβολής κωδικών πρόσβασης και των επιθέσεων ωμής βίας. Μετά τον καθορισμένο αριθμό αιτημάτων ελέγχου ταυτότητας, ο χρήστης θα αποσυνδεθεί από τον διακομιστή SSH. Από προεπιλογή, δεν υπάρχει όριο. Αλλά αυτό διορθώνεται γρήγορα.

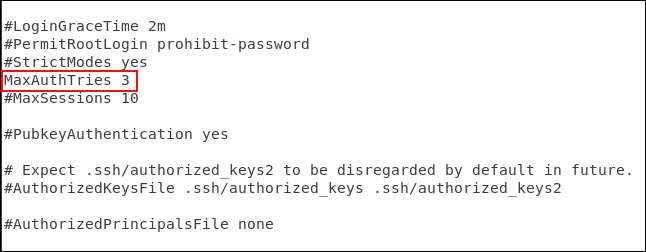

Και πάλι, πρέπει να επεξεργαστείτε το αρχείο διαμόρφωσης SSH:

sudo gedit / etc / ssh / sshd_config

Μετακινηθείτε στο αρχείο μέχρι να δείτε τη γραμμή που ξεκινά με "#MaxAuthTries 0". Αφαιρέστε το κατακερματισμό

#

από την αρχή της γραμμής, αλλάξτε το ψηφίο 0 στην επιθυμητή τιμή. Έχουμε χρησιμοποιήσει 3 εδώ. Αποθηκεύστε το αρχείο όταν κάνατε τις αλλαγές σας και επανεκκινήστε τον δαίμονα SSH:

sudo systemctl επανεκκίνηση sshd

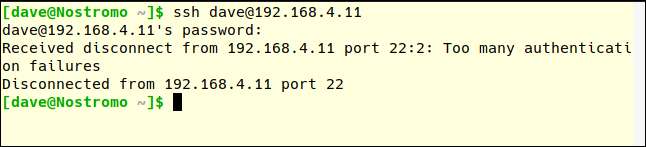

Μπορούμε να το δοκιμάσουμε προσπαθώντας να συνδέσουμε και εισάγοντας σκόπιμα έναν λανθασμένο κωδικό πρόσβασης.

Σημειώστε ότι ο αριθμός MaxAuthTries φάνηκε να είναι ένας παραπάνω από τον αριθμό των δοκιμών που επιτρέπεται στον χρήστη. Μετά από δύο κακές προσπάθειες, ο δοκιμαστικός χρήστης αποσυνδέεται. Αυτό ήταν με το MaxAuthTries σε τρία.

Απενεργοποιήστε το Root Log Ins

Είναι κακή πρακτική να συνδεθείτε ως root στον υπολογιστή σας Linux. Πρέπει να συνδεθείτε ως κανονικός χρήστης και να χρησιμοποιήσετε

sudo

για την εκτέλεση ενεργειών που απαιτούν δικαιώματα root. Ακόμα περισσότερο, δεν πρέπει να επιτρέπετε τη σύνδεση root στον διακομιστή SSH. Μόνο οι κανονικοί χρήστες πρέπει να έχουν τη δυνατότητα σύνδεσης. Εάν πρέπει να εκτελέσουν μια διοικητική εργασία, θα πρέπει να χρησιμοποιούν

sudo

πολύ. Εάν είστε υποχρεωμένοι να επιτρέψετε σε έναν ριζικό χρήστη να συνδεθεί, μπορείτε τουλάχιστον να τον αναγκάσετε να χρησιμοποιήσουν κλειδιά SSH

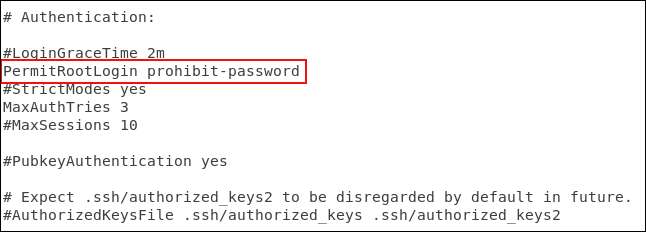

Για τελευταία φορά, θα πρέπει να επεξεργαστούμε το αρχείο διαμόρφωσης SSH:

sudo gedit / etc / ssh / sshd_config

Μετακινηθείτε στο αρχείο μέχρι να δείτε τη γραμμή που ξεκινά με "#PermitRootLogin Απαγόρευση κωδικού πρόσβασης" Αφαιρέστε τον κατακερματισμό

#

από την αρχή της γραμμής.

- Εάν θέλετε να αποτρέψετε καθόλου τη σύνδεση στο root, αντικαταστήστε το "απαγόρευση κωδικού πρόσβασης" με "όχι"

- Εάν πρόκειται να επιτρέψετε στο root να συνδεθεί, αλλά να τους αναγκάσετε να χρησιμοποιήσουν κλειδιά SSH, αφήστε το "απαγόρευση κωδικού πρόσβασης" στη θέση του.

Αποθηκεύστε τις αλλαγές σας και επανεκκινήστε τον δαίμονα SSH:

sudo systemctl επανεκκίνηση sshd

Το απόλυτο βήμα

Φυσικά, εάν δεν χρειάζεστε καθόλου SSH στον υπολογιστή σας, βεβαιωθείτε ότι είναι απενεργοποιημένο.

sudo systemctl stop sshd

sudo systemctl απενεργοποιήστε το sshd

Εάν δεν ανοίξετε το παράθυρο, κανείς δεν μπορεί να εισέλθει.