macOS hat eine relativ guter Ruf für Sicherheit Aufgrund des engen Griffs von Apple ist jedoch keine Plattform vor Angriffen geschützt. Ransomware ist nur ein Beispiel dafür und ein wachsendes Problem. So schützen Sie Ihren Mac

Verstehen, was Ransomware tut

Wie der Name schon sagt, Ransomware nimmt Ihren Computer oder die darauf gespeicherten Informationen als Geiseln und fordert ein Lösegeld für seine sichere Rückkehr. Es war bekannt, dass einige besonders frühe Windows-Ransomware den Zugriff auf Ihren Computer vollständig einschränkte. Ein häufigerer Ansatz besteht jedoch darin, Ihre Daten mit einem Schlüssel zu verschlüsseln, den Sie nicht kennen.

Wenn Ihr Computer oder Ihre Daten als Geiseln gehalten werden, werden Zahlungsanforderungen gestellt, um den Zugriff wiederherzustellen. Dieses Lösegeld kann Bargeld sein, das über einen Überweisungsdienst wie PayPal oder Western Union gesendet wird, oder Geschenkkartencodes für Dienste wie Xbox Live oder sogar Bitcoin oder andere nicht nachvollziehbare Kryptowährungen.

Während Ransomware möglicherweise den Zugriff auf Ihren Computer oder Ihre Daten wiederherstellt, sobald Sie bezahlt haben, gibt es keine Garantie. Es ist bekannt, dass einige Ransomware Daten vollständig löschen, was das Abrufen unmöglich macht. Deshalb ist es eine schlechte Idee, sich jemals auf einen solchen Betrug einzulassen.

Leider ist es vielen Menschen peinlich, dass sie überhaupt eingerichtet wurden, was das Mitspielen mit dem Betrug noch verlockender macht. Die schändliche Art und Weise, wie sich Ransomware verbreitet, macht es noch wahrscheinlicher, dass das Opfer dafür bezahlt, das Gesicht zu retten.

Glücklicherweise gibt es einige Möglichkeiten, wie Sie sich schützen können. Wie bei vielen anderen Online-Betrügereien können Sie Aktivitäten, die Sie in erster Linie gefährden, am besten vermeiden.

VERBUNDEN: Willst du Ransomware überleben? So schützen Sie Ihren PC

Vermeiden Sie Raubkopien

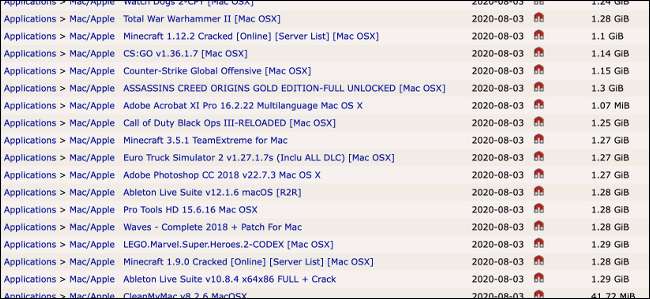

Einer der Hauptvektoren für die Verbreitung von Ransomware ist Raubkopien. Im Juni 2020 Malwarebytes entdeckt Die Ransomware "ThiefQuest" (ursprünglich "EvilQuest" genannt) versteckt sich in einem Installationsprogramm für eine geknackte Version von Little Snitch. Es gab auch Vorschläge, dass die Malware in Raubkopien von DJ-Software wie Ableton Live und Mixed in Key 8 eingedrungen war.

Diese Installationsprogramme wurden über BitTorrent verbreitet, nachdem sie ursprünglich in einem russischen Forum veröffentlicht wurden, das sich dem Teilen geknackter Software widmet. Diese Torrents werden weit und breit geteilt und von „Mainstream“ -Trackern wie The Pirate Bay verfolgt. Sie müssen nicht im Internet nach fragwürdigen Foren suchen, um auf potenziell infizierte Installationsprogramme zu stoßen.

Da Piraten häufig Installationsdateien ändern oder zusätzliche Patches zum Knacken der betreffenden Apps enthalten, besteht bei Piraterie eine echte Gefahr, Ihren Computer mit Malware zu infizieren. Selbst wenn ein Torrent legitim erscheint oder von einer Ihnen bekannten Gruppe veröffentlicht wird, wissen Sie nie, was Sie herunterladen.

Seien Sie auch vorsichtig mit Software, die von Freunden oder Bekannten weitergegeben wird, wenn Sie die Quelle nicht kennen. Es kann verlockend sein, teure Software kostenlos zu installieren, aber es kann Sie viel mehr kosten als den Preis einer Lizenz.

Wir empfehlen Ihnen, nach Alternativen zu suchen, die billiger sind, oder sich für zu entscheiden open-source software . Vielleicht möchten Sie sogar eine Netflix-ähnliche Lösung wie geben SetApp ein Versuch.

Seien Sie online vorsichtig

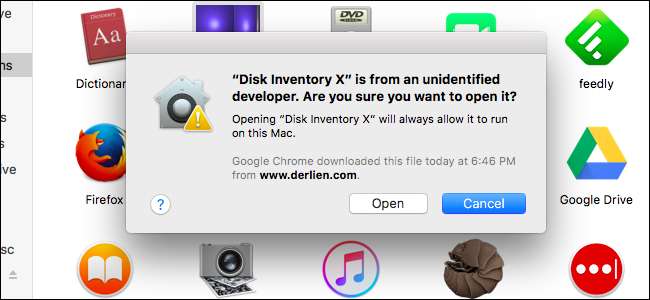

Es ist nicht nur Raubkopien, die Malware verbreiten. Nahezu jede ausführbare Datei kann eine Bedrohung darstellen. Daher empfiehlt es sich, beim Herunterladen und Installieren von Software den gesunden Menschenverstand zu verwenden. Dies ist einer der Gründe, die Apple eingeführt hat Torhüter , das den Mac App Store und signierte Apps von zertifizierten Apple-Entwicklern bevorzugt.

Wenn Sie versuchen, eine Anwendung zu installieren, die gegen diese Regeln verstößt, teilt Gatekeeper Ihnen mit, dass die App nicht installiert werden konnte, da sie nicht von einem identifizierten Entwickler stammt. Sie können dies ignorieren (unter Systemeinstellungen> Sicherheit und Datenschutz). Sie übernehmen dann jedoch jedes Risiko, das mit der Ausführung von Software verbunden ist, die von überall her stammen könnte.

Es ist jedoch wichtig zu beachten, dass die überwiegende Mehrheit der nicht signierten Software nicht bösartig ist. Damit eine App Gatekeeper-kompatibel wird, muss sich der Ersteller als Apple-Entwickler registrieren und 99 US-Dollar pro Jahr zahlen. Infolgedessen bleiben viele legitime Projekte aus Budgetgründen nicht unterzeichnet. Dies gilt insbesondere für Open-Source-Projekte, die auf freiwilligen Programmierern beruhen, die nur ihre Zeit einbringen.

Wenn Sie einem Entwickler vertrauen, können Sie Verwenden Sie einen MD5-Hash, um die Legitimität einer Datei zu überprüfen . Die meisten Entwickler enthalten neben einem Download-Link einen alphanumerischen, kryptografischen Hash. Wenn der Hash der heruntergeladenen Datei mit dem vom Entwickler bereitgestellten übereinstimmt, wissen Sie, dass niemand die Datei manipuliert hat.

Es stimmt auch, dass, obwohl alle Apps im Mac App Store Gatekeeper-freundlich sind, Malware in der Vergangenheit sowohl in iOS als auch im App Store aufgetreten ist. Im Allgemeinen ist es jedoch sicherer, wenn Software im App Store einer genaueren Prüfung unterzogen wird.

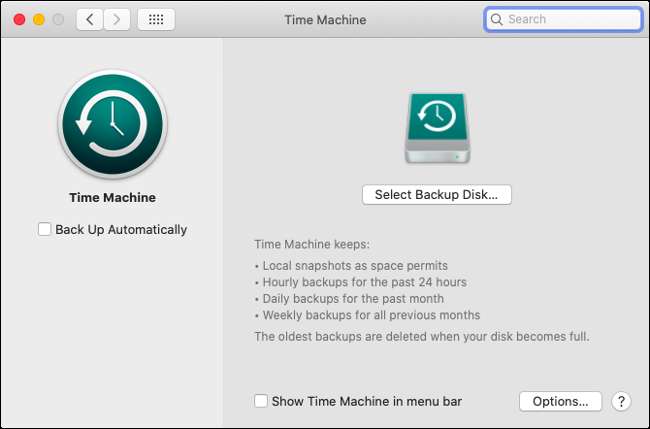

Haben Sie einen soliden Backup-Plan

Backups sind wichtig. In einer idealen Welt sollten Sie lokal über ein externes Laufwerk sichern Zeitmaschine . Es sollte auch eine Remote-Internet-Sicherung vorhanden sein, falls ein Brand oder ein anderes Ereignis sowohl Ihren Computer als auch das Time Machine-Laufwerk zerstört.

Wenn es um Ransomware geht, sind Backups noch wichtiger. Es gibt jedoch einige Regeln zu befolgen. Zunächst sollten Sie Ihr Time Machine-Backup trennen, wenn es nicht verwendet wird. Vor macOS Catalina konnte die Software auf alle bis auf die empfindlichsten Teile Ihres Systemlaufwerks zugreifen, einschließlich aller angeschlossenen externen Laufwerke.

Während Catalina das meiste davon zurückverfolgt, ist es Angreifern immer noch möglich, solche Schutzmaßnahmen zu umgehen. Wir haben in der Vergangenheit Beispiele für Malware gesehen Gatekeeper umgehen und Umgehung des Systemintegritätsschutzes .

Nehmen Sie immer das Schlimmste an und trennen Sie Ihr Time Machine-Laufwerk, wenn Ihre Sicherung abgeschlossen ist.

Vermeiden Sie noch besser die Installation von Software oder Updates, während ein Backup durchgeführt wird. Wenn Ihr Sicherungslaufwerk dauerhaft über das Netzwerk oder über ein Speicherarray verbunden ist, können Sie die Bereitstellung aufheben, wenn es nicht verwendet wird. Klicken Sie mit der rechten Maustaste auf Ihren Desktop und wählen Sie "Bereitstellung aufheben".

Wenn Ihr Mac infiziert wird und Sie ein Backup bereit haben, können Sie alles zerstören, macOS neu installieren und alle Ihre persönlichen Dateien wiederherstellen. Wenn Ihr Mac jedoch infiziert ist und Ihr Sicherungslaufwerk bereitgestellt ist, kann Ihr Sicherungslaufwerk auch als Geisel gehalten werden. Wenn Sie eine Version von macOS verwenden, die älter als Catalina ist, ist dieses Risiko erhöht.

Auch in diesem Szenario könnte eine Cloud-basierte Backup-Lösung Ihr Retter sein. Stellen Sie nur sicher, dass Sie einen Anbieter auswählen, der die Versionierung enthält, damit Sie auf alle unverschlüsselten Versionen Ihrer Dateien zurückgreifen können, wenn das Undenkbare auftritt.

Betrachten Sie Anti-Malware-Software

Wir haben es schon einmal gesagt und wir werden es noch einmal sagen: Sie benötigen keine Antivirensoftware für Ihren Mac . "Hand-Holding" -Technologien wie Gatekeeper und Schutz der Systemintegrität , sind da, um Ihren Computer zu schützen. Der unsichtbare Malware-Scanner von Apple, XProtect , läuft auch ständig im Hintergrund und hinterfragt alles, was Sie tun.

Das heißt nicht, dass Anti-Malware-Tools unter macOS nicht ihren Platz haben. Viele Menschen fühlen sich wohler, wenn sie wissen, dass ihr System über eine zusätzliche Sicherheitsebene verfügt. Mit einigen dieser Apps können Sie potenzielle Bedrohungen identifizieren und vermeiden.

Berücksichtigen Sie beim Entfernen grundlegender Malware Malwarebytes (Wir mögen die Windows version , zu). Die kostenlose Version hilft Ihnen dabei, bekannte Probleme zu beseitigen, während die kostenpflichtige Version (die Sie wahrscheinlich nicht benötigen) Echtzeitschutz bietet.

Wir haben den Rest des Feldes nicht unabhängig getestet, aber AV-Test empfiehlt ab Juni 2020 dringend Folgendes:

- Avira Antivirus Pro

- Bitdefender Antivirus für Mac

- ClamXAV

- F-Secure SAFE

- Kaspersky Cyber Security

- Norton Antivirus

- Trend Micro Antivirus

Sind Sie besorgt über Ransomware und andere Bedrohungen für Ihren Mac? B eile weiter die Grundlagen der Online-Sicherheit Viren, Hacker und Diebe in Schach zu halten.

VERBUNDEN: Benötigen Sie ein Antivirenprogramm auf einem Mac?