macOS a un relativement bonne réputation en matière de sécurité en raison de la forte emprise d'Apple, mais aucune plate-forme n'est à l'abri des attaques. Les ransomwares n'en sont qu'un exemple, et c'est un problème croissant. Voici comment protéger votre Mac.

Comprendre ce que fait le ransomware

Comme le nom le suggère, le ransomware prend votre ordinateur ou les informations qui y sont stockées en otage et exige une rançon pour son retour en toute sécurité. Certains ransomwares Windows particulièrement anciens étaient connus pour restreindre entièrement l'accès à votre machine. Cependant, une approche plus courante consiste à chiffrer vos données avec une clé que vous ne connaissez pas.

Avec votre machine ou vos données en otage, des demandes de paiement sont alors faites pour restaurer l'accès. Cette rançon peut être de l'argent liquide envoyé via un service de virement, comme PayPal ou Western Union, ou des codes de carte-cadeau pour des services comme Xbox Live, ou même Bitcoin ou d'autres crypto-monnaies introuvables.

Bien que les ransomwares puissent restaurer l'accès à votre ordinateur ou à vos données une fois que vous avez payé, il n'y a aucune garantie. Certains ransomwares sont connus pour supprimer complètement les données, ce qui rend la récupération impossible. C’est pourquoi c’est une mauvaise idée de se lancer dans une telle arnaque.

Malheureusement, beaucoup de gens sont gênés d'avoir été mis en place en premier lieu, ce qui rend encore plus tentant de jouer avec l'arnaque. La manière néfaste dont les ransomwares se propagent rend encore plus probable que la victime paiera pour sauver la face.

Heureusement, il existe des moyens de vous protéger. Comme pour de nombreuses autres escroqueries en ligne, la meilleure chose à faire est d'éviter les activités qui vous mettent en danger.

EN RELATION: Vous voulez survivre au ransomware? Voici comment protéger votre PC

Évitez les logiciels piratés

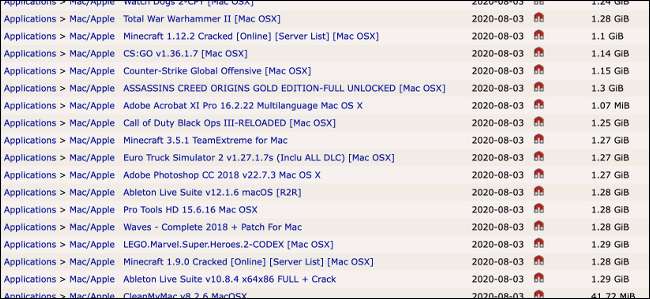

L'un des principaux vecteurs de propagation des ransomwares est le logiciel piraté. En juin 2020, Malwarebytes découvert le ransomware «ThiefQuest» (initialement surnommé «EvilQuest») se cachant dans un programme d'installation pour une version fissurée de Little Snitch. Il a également été suggéré que le logiciel malveillant s'était introduit dans des versions piratées de logiciels DJ, comme Ableton Live et Mixed in Key 8.

Ces installateurs se sont propagés via BitTorrent après avoir été initialement publiés sur un forum russe dédié au partage de logiciels piratés. Ces torrents sont partagés partout et suivis par des trackers «grand public», comme The Pirate Bay. Vous n'avez pas besoin de passer au peigne fin Internet pour que des forums douteux tombent sur des installateurs potentiellement infectés.

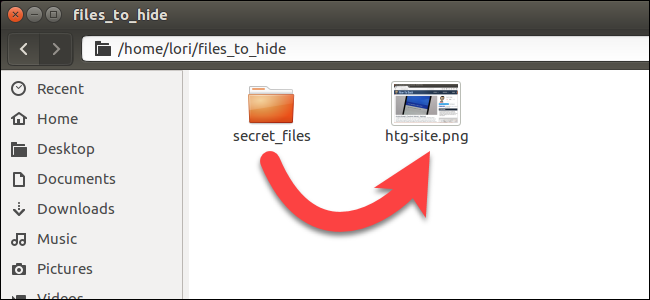

Étant donné que les pirates modifient souvent les fichiers d'installation ou incluent des correctifs supplémentaires conçus pour pirater les applications en question, le piratage représente une menace très réelle d'infecter votre ordinateur avec des logiciels malveillants. Même si un torrent semble légitime ou est publié par un groupe que vous connaissez, vous ne savez jamais ce que vous téléchargez.

Méfiez-vous également des logiciels transmis par des amis ou des connaissances si vous ne connaissez pas la source. Bien qu'il puisse être tentant d'installer un logiciel coûteux gratuitement, cela pourrait vous coûter beaucoup plus cher que le prix d'une licence.

Nous vous recommandons de rechercher des alternatives moins chères ou d'opter pour logiciels open source . Vous voudrez peut-être même donner une solution Netflix-esque comme SetApp un essai.

Soyez prudent en ligne

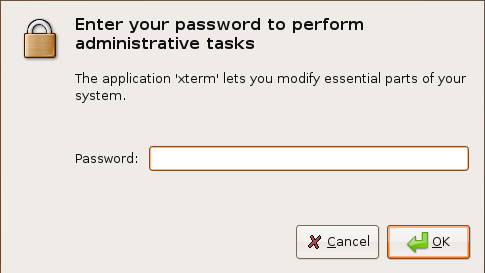

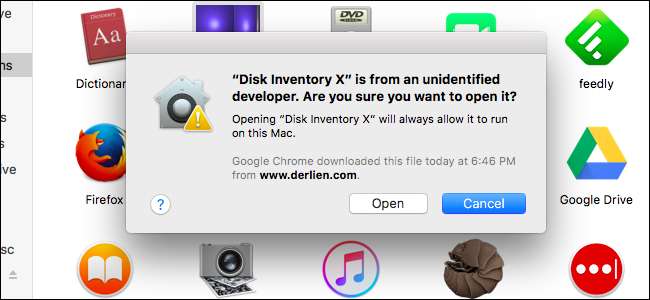

Ce n’est pas seulement un logiciel piraté qui propage des malwares. N'importe quel fichier exécutable peut constituer une menace. Il est donc judicieux de faire preuve de bon sens chaque fois que vous téléchargez et installez un logiciel. C'est l'une des raisons pour lesquelles Apple a introduit Portier , ce qui favorise le Mac App Store et les applications signées de développeurs Apple certifiés.

Lorsque vous essayez d'installer une application qui enfreint ces règles, Gatekeeper vous indique que l'application n'a pas pu être installée car elle ne provient pas d'un développeur identifié. Vous pouvez choisir de l'ignorer (sous Préférences système> Sécurité et confidentialité). Cependant, vous assumez alors tout risque lié à l'exécution d'un logiciel qui pourrait provenir de n'importe où.

Il est important de noter, cependant, que la grande majorité des logiciels non signés ne sont pas malveillants. Pour qu'une application devienne conforme à Gatekeeper, le créateur doit s'inscrire en tant que développeur Apple et payer 99 $ par an. En conséquence, de nombreux projets légitimes restent non signés en raison de contraintes budgétaires. Cela est particulièrement vrai des projets open source, qui reposent sur des programmeurs volontaires qui ne donnent que leur temps.

Si vous faites confiance à un développeur, vous pouvez utiliser un hachage MD5 pour vérifier la légitimité d'un fichier . La plupart des développeurs incluent un hachage cryptographique alphanumérique à côté d'un lien de téléchargement. Si le hachage du fichier que vous avez téléchargé correspond à celui fourni par le développeur, vous saurez que personne n'a falsifié le fichier.

Il est également vrai que bien que toutes les applications du Mac App Store soient compatibles avec Gatekeeper, des logiciels malveillants sont apparus à la fois dans iOS et dans l'App Store dans le passé. En règle générale, cependant, comme les logiciels de l'App Store sont soumis à un niveau de contrôle plus élevé, ils sont plus sûrs.

Ayez un plan de sauvegarde solide

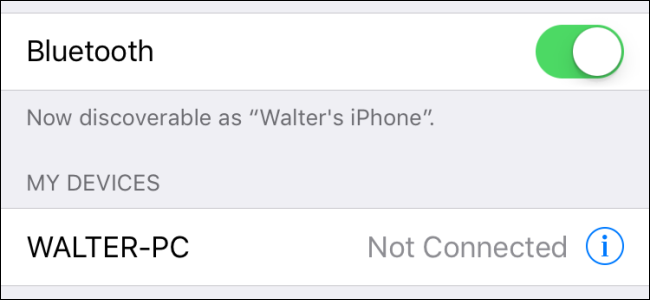

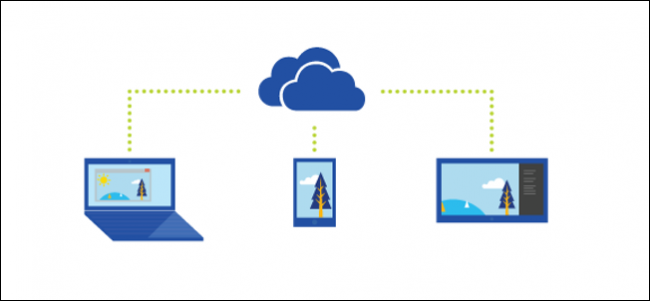

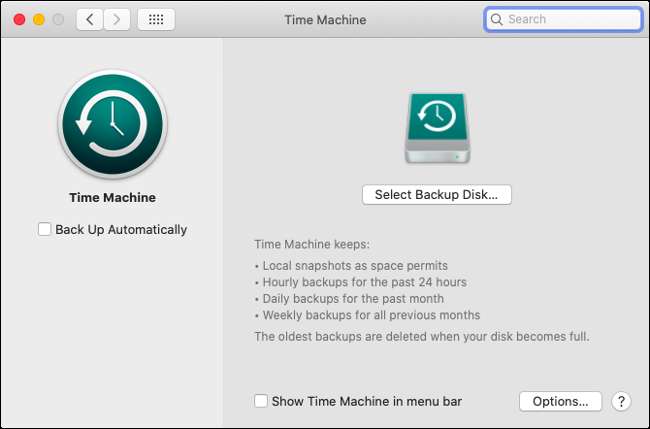

Les sauvegardes sont importantes. Dans un monde idéal, vous devez sauvegarder localement sur un disque externe via Time Machine . Il devrait également y avoir une sauvegarde Internet à distance en place au cas où un incendie ou un autre événement détruit à la fois votre ordinateur et le lecteur Time Machine.

En ce qui concerne les ransomwares, les sauvegardes sont encore plus vitales. Il y a cependant quelques règles à suivre. Tout d'abord, vous devez déconnecter votre sauvegarde Time Machine lorsqu'elle n'est pas utilisée. Avant macOS Catalina, les logiciels pouvaient accéder à toutes les parties de votre lecteur système, à l'exception des parties les plus sensibles, y compris les lecteurs externes connectés.

Bien que Catalina revienne en grande partie sur cette situation, les attaquants peuvent toujours contourner ces protections. Nous avons vu dans le passé des exemples de logiciels malveillants contournement de Gatekeeper et contournement de la protection de l'intégrité du système .

Supposons toujours le pire et déconnectez votre lecteur Time Machine lorsque votre sauvegarde est terminée.

Mieux encore, évitez d'installer des logiciels ou des mises à jour pendant qu'une sauvegarde est en cours. Si votre disque de sauvegarde est connecté en permanence sur le réseau ou via une sorte de matrice de stockage, vous pouvez le démonter lorsqu'il n'est pas utilisé. Cliquez dessus avec le bouton droit de la souris sur votre bureau, puis choisissez «Démonter».

Si votre Mac est infecté et que vous avez une sauvegarde prête à l'emploi, vous pouvez tout détruire, réinstaller macOS et restaurer tous vos fichiers personnels. Cependant, si votre Mac est infecté et que votre lecteur de sauvegarde est monté, votre lecteur de sauvegarde pourrait également être retenu en otage. Si vous utilisez une version de macOS antérieure à Catalina, ce risque est élevé.

Encore une fois, une solution de sauvegarde basée sur le cloud pourrait être votre sauveur dans ce scénario. Assurez-vous simplement de choisir un fournisseur qui inclut la gestion des versions, afin de pouvoir revenir à toutes les versions non chiffrées de vos fichiers si l'impensable se produit.

Envisagez un logiciel anti-malware

Nous l'avons déjà dit et nous le redirons: vous n’avez pas vraiment besoin d’un logiciel antivirus pour votre Mac . Les technologies «hand-holding», comme Gatekeeper et Protection de l'intégrité du système , sont là pour protéger votre ordinateur. Le scanner de logiciels malveillants invisibles d'Apple, XProtect , fonctionne également constamment en arrière-plan, scrutant tout ce que vous faites.

Cela ne veut pas dire que les outils anti-malware n'ont pas leur place sur macOS. De nombreuses personnes se sentent plus à l’aise en sachant qu’il existe une couche de sécurité supplémentaire sur leur système. Certaines de ces applications peuvent vous aider à identifier les menaces potentielles afin que vous puissiez les éviter.

Pour la suppression de base des logiciels malveillants, envisagez Malwarebytes (nous aimons le Windows version , aussi). La version gratuite vous aidera à supprimer les méchants connus, tandis que la version payante (dont vous n'avez probablement pas besoin) offre une protection en temps réel.

Nous n'avons pas testé indépendamment le reste du terrain, mais Test AV recommande vivement ce qui suit à partir de juin 2020:

- Avira Antivirus Pro

- Bitdefender Antivirus pour Mac

- ClamXAV

- F-Secure SAFE

- Kaspersky Cyber Security

- Norton Antivirus

- Trend Micro Antivirus

Êtes-vous préoccupé par les ransomwares et autres menaces pesant sur votre Mac? B se précipiter les bases de la sécurité en ligne pour tenir à distance les virus, les pirates et les voleurs.

EN RELATION: Avez-vous besoin d'un antivirus sur un Mac?