Ihr Webbrowser wird angegriffen. Abgesehen davon, dass Sie lediglich dazu verleitet werden, schädliche Software herunterzuladen und auszuführen, zielen Angreifer hauptsächlich auf Fehler in Ihrem Browser und seinen Plug-Ins ab, um Ihren PC zu gefährden.

Verwenden Sie diese Tipps, um Ihren Webbrowser vor Angreifern zu schützen, unabhängig davon, ob diese verwendet werden Malvertising-Angriffe , Websites zu kompromittieren oder Sie einfach auf von ihnen erstellte bösartige Websites weiterzuleiten.

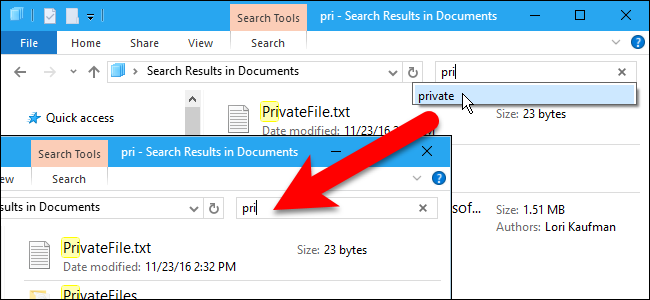

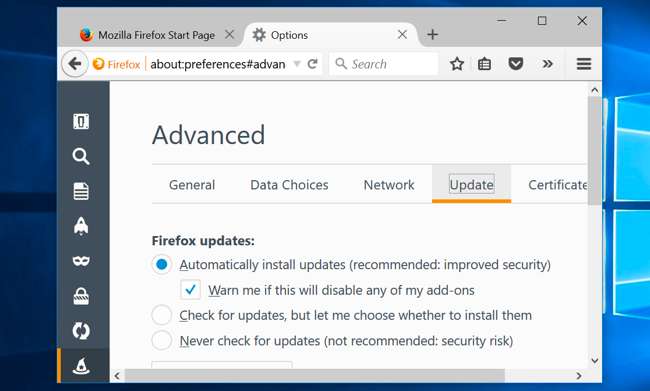

Halten Sie Ihren Browser auf dem neuesten Stand

Verwenden Sie einen aktuellen Webbrowser und lassen Sie automatische Updates aktiviert. Verwenden Sie keinen veralteten Webbrowser wie Apples Safari für Windows oder alte Versionen von Microsoft Internet Explorer.

Verwenden Sie Google Chrome oder Mozilla Firefox und lassen Sie automatische Updates aktiviert, verwenden Sie eine aktuelle Version von Internet Explorer unter einer modernen Windows-Version und installieren Sie Windows-Updates oder verwenden Sie Microsoft Edge on Windows 10.

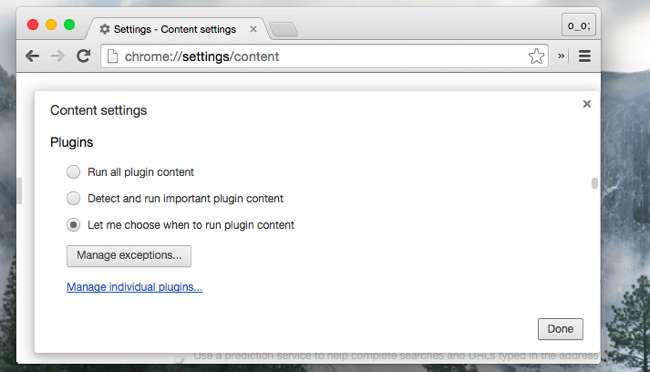

Aktivieren Sie Click-to-Play-Plug-Ins

VERBUNDEN: So aktivieren Sie Click-to-Play-Plugins in jedem Webbrowser

Aktivieren Sie die Option "Click-to-Play-Plugins" in Ihrem Webbrowser . Dadurch werden Webseiten schneller geladen und Sie sparen CPU-Zyklen und Batteriestrom. Es hat auch wichtige Sicherheitsvorteile. Angreifer können Fehler in Ihren Browser-Plug-Ins im Hintergrund nicht ausnutzen, da Sie das Laden des Plug-Ins nur zulassen, wenn Sie einen guten Grund dafür haben.

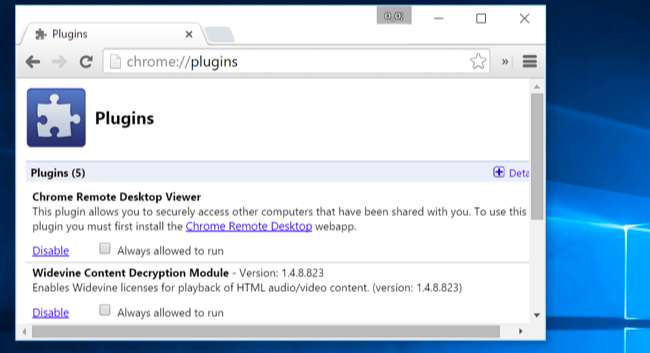

Deinstallieren Sie nicht benötigte Plug-Ins

VERBUNDEN: Deinstallieren oder deaktivieren Sie Plugins, um Ihren Browser sicherer zu machen

Deinstallieren Sie nicht benötigte Plug-Ins um Ihren Webbrowser zu sichern. Gehen Sie zur Liste der installierten Plug-Ins Ihres Webbrowsers und deinstallieren Sie die nicht benötigten. Java ist besonders gefährlich und von wenigen Websites verwendet - deinstallieren Sie das, es sei denn, Sie brauchen es wirklich. Microsoft Silverlight wird immer weniger benötigt und für Netflix nicht mehr benötigt. Das einzige Plug-In, das Sie am wahrscheinlichsten benötigen, ist Flash und sogar es wird weniger notwendig .

Sie können ein Plug-In jederzeit deinstallieren, wenn Sie nicht sicher sind, ob Sie es benötigen. Das schlimmste Szenario ist, dass Sie es neu installieren müssen, wenn Sie auf eine Website stoßen, die es benötigt, und das kann niemals passieren.

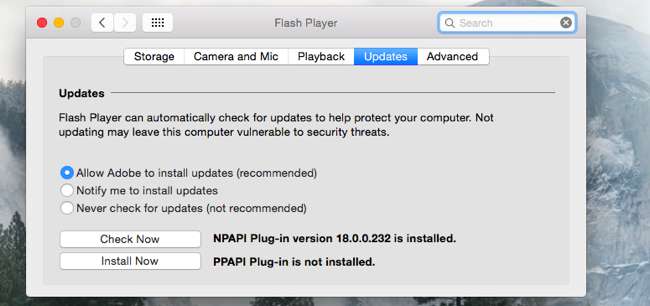

Halten Sie auch die Plug-Ins auf dem neuesten Stand

Alle Plug-Ins, die Sie benötigen, sollten sich automatisch aktualisieren. Lassen Sie die automatischen Updates von Adobe Flash aktiviert. Google Chrome aktualisiert automatisch seine eigene Flash-Kopie und Windows 10 aktualisiert die Flash-Kopie von Edge. Sie müssen jedoch andere Flash-Versionen automatisch aktualisieren.

Stellen Sie sicher, dass die von Ihnen verwendeten Plug-Ins regelmäßig und automatisch aktualisiert werden.

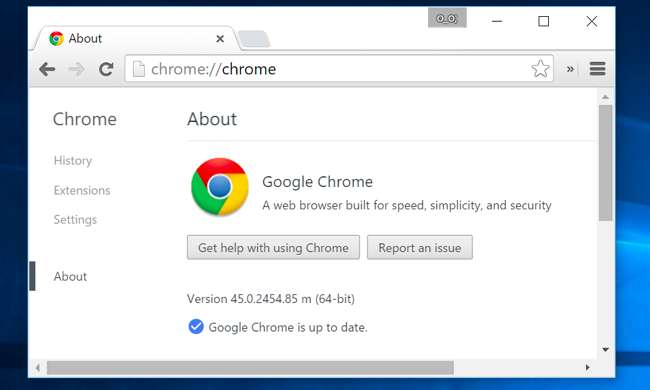

Verwenden Sie einen 64-Bit-Webbrowser

VERBUNDEN: So erkennen Sie, ob Sie über die 32-Bit- oder 64-Bit-Version von Google Chrome verfügen

64-Bit-Programme bieten einen besseren Schutz vor Angriffen. Sie sollten einen 64-Bit-Browser verwenden, vorausgesetzt, Sie verwenden eine 64-Bit-Version von Windows. Randomisierung des Adressraumlayouts oder Asler ist mit 64-Bit-Programmen viel effektiver.

Google Chrome ist sowohl in der 32-Bit- als auch in der 64-Bit-Version verfügbar. Es besteht jedoch eine gute Chance, dass die 32-Bit-Version weiterhin installiert ist. Überprüfen Sie, ob Sie die 32-Bit- oder 64-Bit-Version von Chrome verwenden . Wenn Sie die 32-Bit-Version verwenden, sollten Sie die 64-Bit-Version herunterladen.

Stabile 64-Bit-Versionen von Firefox sind noch nicht verfügbar, obwohl Sie Entwickler-Builds verwenden können. Mozilla plant, 64-Bit-Builds von Firefox über den stabilen Kanal in Firefox 41 verfügbar zu machen.

Microsoft Edge ist 64-Bit unter 64-Bit-Betriebssystemen, während sogar 64-Bit-Versionen von Internet Explorer unter modernen Windows-Versionen verfügbar sind.

Unter 64-Bit-Versionen von Mac und Linux sollten alle Webbrowser nur 64-Bit sein.

Führen Sie ein Anti-Exploit-Programm aus

VERBUNDEN: Verwenden Sie ein Anti-Exploit-Programm, um Ihren PC vor Zero-Day-Angriffen zu schützen

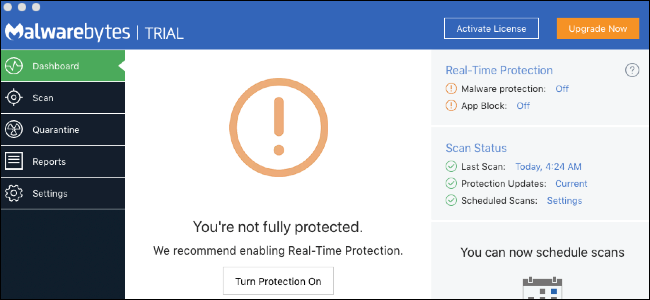

Anti-Exploit-Programme schützen Ihren Webbrowser vor einigen der häufigsten Arten von Angriffen. Anstatt sich auf Blacklists im Antiviren-Stil für bestimmte Software und Verhaltensweisen zu verlassen, verhindern diese Programme lediglich das Auftreten bestimmter Arten ungewöhnlichen Verhaltens.

Ihre zwei großen Optionen hier sind Microsoft EMET und Malwarebytes Anti-Exploit . Beide sind für den Browserschutz kostenlos, aber Anti-Exploit ist einfacher einzurichten und eher ein Verbraucherprodukt - wir empfehlen dieses.

Es ist immer noch eine gute Idee, Antivirensoftware zu verwenden, aber Sie können sich nicht vollständig auf Antivirus verlassen .

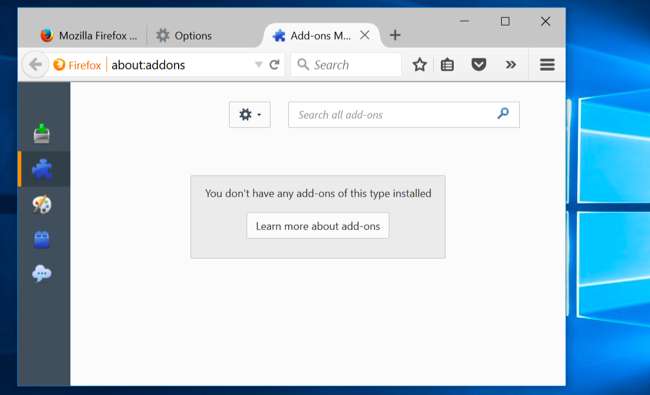

Vorsicht bei der Verwendung von Browser-Erweiterungen

Browser-Erweiterungen sind fantastische, leistungsstarke Tools zum Anpassen des Webs und Ihres Browsers. Gleichzeitig sind sie potenziell gefährlich. Rogue-Erweiterungen Sie können Werbung in von Ihnen verwendete Webseiten einfügen, Tastenanschläge erfassen, Ihre Browsing-Aktivitäten verfolgen und andere unangenehme Dinge tun.

Versuchen Sie, so wenige Browsererweiterungen wie möglich zu verwenden. Dadurch wird auch die Leistung Ihres Browsers verbessert. Bewerten Sie Browsererweiterungen wie Software, die Sie auf Ihrem Computer installieren.

Das Sichern der Software Ihres Browsers ist nur ein Teil davon. Es ist auch wichtig zu vermeiden phishing Websites und böse Software. Viele Websites versuchen es Trick dich dazu, Junkware herunterzuladen anstelle der Software, die Sie suchen, und sogar legitime Software ist oft gebündelt mit potenziell gefährlichem Müll .