Når du læser om cybersikkerhed, vil du sandsynligvis se tale om "air-gapped" computersystemer. Det er et teknisk navn for et simpelt koncept: Et computersystem, der er fysisk isoleret fra potentielt farlige netværk. Eller på en enklere måde ved hjælp af en computer offline.

Hvad er en computer med luftgap?

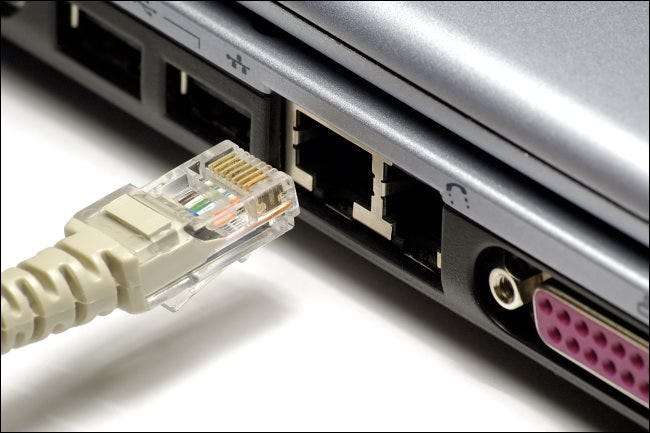

Et computersystem med luftspalte har ingen fysisk (eller trådløs) forbindelse til usikrede systemer og netværk.

Lad os f.eks. Sige, at du vil arbejde på følsomme økonomiske og forretningsdokumenter uden risiko for ransomware, keyloggers , og andre malware . Du beslutter, at du bare skal oprette en offline computer på dit kontor og ikke oprette forbindelse til internettet eller noget netværk.

Tillykke: Du har lige genopfundet konceptet med at lufte en computer, selvom du aldrig har hørt om dette udtryk.

Udtrykket "luftgap" henviser til ideen om, at der er et luftrum mellem computeren og andre netværk. Det er ikke forbundet med dem, og det kan ikke angribes over netværket. En angriber bliver nødt til at "krydse luftspalten" og fysisk sætte sig ned foran computeren for at kompromittere den, da der ikke er nogen måde at få adgang til den elektronisk via et netværk.

Hvornår og hvorfor mennesker lufter mellem computere

Ikke enhver computer eller computeropgave har brug for en netværksforbindelse.

Se for eksempel kritisk infrastruktur som kraftværker. De har brug for computere til at betjene deres industrielle systemer. Imidlertid behøver disse computere ikke at blive udsat for internettet og netværket - de er "luftgappede" for sikkerheds skyld. Dette blokerer alle netværksbaserede trusler, og den eneste ulempe er, at deres operatører skal være fysisk til stede for at kontrollere dem.

Du kan også luftspalte computere derhjemme. Lad os f.eks. Sige, at du har noget gammel software (eller et spil), der fungerer bedst Windows XP . Hvis du stadig vil bruge den gamle software, er den sikreste måde at gøre det på "luftgab" til det Windows XP-system. Windows XP er sårbart over for en række angreb, men du er ikke så risiko, så længe du holder dit Windows XP-system væk fra netværk og bruger det offline.

Eller hvis du arbejder med følsomme forretnings- og økonomiske data, kan du bruge en computer, der ikke har forbindelse til internettet. Du har maksimal sikkerhed og fortrolighed for dit arbejde, så længe du holder din enhed offline.

Hvordan Stuxnet angreb computere med luftgap

Air-gapped computere er ikke immune over for trusler. For eksempel bruger folk ofte USB-drev og andre flytbare lagerenheder til at flytte filer mellem luftgapede computere og netværkscomputere. For eksempel kan du downloade et program på en netværkscomputer, placere det på et USB-drev, tage det til den luftgapede computer og installere det.

Dette åbner en vektor for angreb, og det er ikke en teoretisk. Det sofistikerede Stuxnet ormen arbejdede på denne måde. Det blev designet til at sprede sig ved at inficere flytbare drev som USB-drev, hvilket giver det muligheden for at krydse et "luftspalt", når folk tilsluttede disse USB-drev til computere, der var lukket. Derefter brugte den andre bedrifter til at sprede sig gennem luftgapede netværk, da nogle luftgapede computere i organisationer er forbundet til hinanden, men ikke til større netværk. Det blev designet til at målrette mod specifikke industrielle softwareapplikationer.

Det er almindeligt antaget, at Stuxnet-ormen gjorde meget skade på Irans nukleare program, og at ormen blev bygget af USA og Israel, men de involverede lande har ikke offentligt bekræftet disse fakta. Stuxnet var sofistikeret malware designet til at angribe luftgapede systemer - det ved vi helt sikkert.

Andre potentielle trusler mod luftgapede computere

Der er andre måder, malware kan kommunikere på tværs af luftgapede netværk, men de involverer alle et inficeret USB-drev eller lignende enhed, der introducerer malware på den luftgapede computer. (De kan også involvere en person, der fysisk har adgang til computeren, kompromitterer den og installerer malware eller ændrer dens hardware.)

For eksempel, hvis malware blev indført på en computer med luft med et USB-drev, og der var en anden inficeret computer i nærheden forbundet med internettet, kunne de inficerede computere muligvis kommunikere over luftspalten ved transmission af højfrekvente lyddata ved hjælp af computerens højttalere og mikrofoner. Det er en af mange teknikker, der blev demonstreret på Black Hat USA 2018 .

Disse er alle ret sofistikerede angreb - meget mere sofistikerede end den gennemsnitlige malware, du finder online. Men de er en bekymring for nationalstater med et nukleart program, som vi har set.

Når det er sagt, kunne malware i haven-sort også være et problem. Hvis du medbringer et installationsprogram inficeret med ransomware til en luftgappet computer via et USB-drev, at ransomware stadig kunne kryptere filerne på din luftgapede computer og skabe kaos og kræve, at du forbinder det til internettet og betaler penge, før det dekrypterer dine data.

RELATEREDE: Vil du overleve Ransomware? Sådan beskytter du din pc

Sådan lufter du en computer

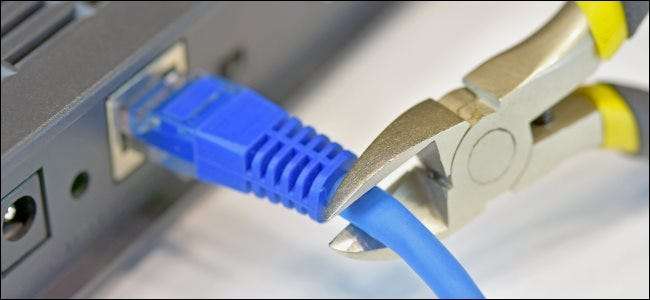

Som vi har set, er luft gapping en computer faktisk ret simpelt: Afbryd den bare fra netværket. Tilslut det ikke til internettet, og tilslut det ikke til et lokalt netværk. Frakobl alle fysiske Ethernet-kabler, og deaktiver computerens Wi-Fi- og Bluetooth-hardware. For maksimal sikkerhed skal du overveje at geninstallere computerens operativsystem fra pålidelige installationsmedier og bruge det helt offline efter det.

Tilslut ikke computeren til et netværk igen, selv når du har brug for at overføre filer. Hvis du f.eks. Har brug for at downloade noget software, skal du bruge en computer tilsluttet internettet, overføre softwaren til noget som et USB-drev og bruge den lagerenhed til at flytte filerne frem og tilbage. Dette sikrer, at dit luftgapede system ikke kan kompromitteres af en angriber over netværket, og det sikrer også, at selvom der er malware som en keylogger på din luftgapede computer, kan det ikke kommunikere nogen data over netværk.

For bedre sikkerhed skal du deaktivere enhver trådløs netværkshardware på den luftgapede pc. Hvis du f.eks. Har en stationær pc med et Wi-Fi-kort, skal du åbne pc'en og fjerne Wi-Fi-hardware. Hvis du ikke kan gøre det, kan du i det mindste gå til systemets BIOS eller UEFI firmware og deaktiver Wi-Fi-hardware.

I teorien kan malware på din luftgapede pc genaktivere Wi-Fi-hardware og oprette forbindelse til et Wi-Fi-netværk, hvis en computer har fungerende trådløs netværkshardware. Så for et atomkraftværk vil du virkelig have et computersystem, der ikke har hardware til trådløst netværk. Derhjemme kan det bare være godt nok at deaktivere Wi-Fi-hardware.

Vær forsigtig med den software, du downloader, og medbring også til det luftgapede system. Hvis du konstant færger data frem og tilbage mellem et system med luftgap og et ikke-gappet system via et USB-drev, og begge er inficeret med den samme malware, kan malware exfiltrere data fra dit luftgapede system via USB-drev.

Endelig skal du sikre dig, at computeren med luftspalte også er fysisk sikker - fysisk sikkerhed er alt hvad du behøver at bekymre dig om. For eksempel, hvis du har et kritisk system med luftspalte med følsomme forretningsdata på et kontor, skal det sandsynligvis være i et sikkert område som et låst rum snarere end i midten af et kontor, hvor forskellige mennesker altid går frem og tilbage. Hvis du har en bærbar computer med følsomme data, skal du opbevare den sikkert, så den ikke bliver stjålet eller på anden måde fysisk kompromitteret.

( Fuld disk kryptering kan hjælpe med at beskytte dine filer på en computer, selvom de er stjålet.)

Air-gapping et computersystem er ikke muligt i de fleste tilfælde. Computere er normalt så nyttige, fordi de trods alt er i netværk.

Men air-gapping er en vigtig teknik, der sikrer 100% beskyttelse mod netværkstrusler, hvis det gøres ordentligt - bare sørg for, at ingen andre har fysisk adgang til systemet og ikke medbringer malware på USB-drev. Det er også gratis uden dyre sikkerhedssoftware at betale for eller en kompliceret installationsproces at gennemgå. Det er den ideelle måde at sikre visse typer computersystemer i specifikke situationer.