När du läser om cybersäkerhet kommer du förmodligen se prata om "air-gapped" datorsystem. Det är ett tekniskt namn för ett enkelt koncept: Ett datorsystem som är fysiskt isolerat från potentiellt farliga nätverk. Eller, i enklare termer, att använda en dator offline.

Vad är en luftgapad dator?

Ett luftgapat datorsystem har ingen fysisk (eller trådlös) anslutning till osäkra system och nätverk.

Låt oss till exempel säga att du vill arbeta med känsliga finansiella och affärsdokument utan risk för ransomware, keyloggers , och andra skadlig kod . Du bestämmer att du bara ställer in en offline-dator på kontoret och inte ansluter den till internet eller något nätverk.

Grattis: Du har just uppfunnit konceptet med att lufta en dator, även om du aldrig har hört talas om den här termen.

Uttrycket ”air gapping” hänvisar till tanken att det finns ett luftgap mellan datorn och andra nätverk. Det är inte anslutet till dem och det kan inte attackeras via nätverket. En angripare måste "korsa luftgapet" och fysiskt sätta sig ner framför datorn för att kompromissa med den, eftersom det inte finns något sätt att komma åt den elektroniskt via ett nätverk.

När och varför människor Air Gap-datorer

Inte alla datorer eller datoruppgifter behöver en nätverksanslutning.

Bild till exempel kritisk infrastruktur som kraftverk. De behöver datorer för att driva sina industriella system. Men dessa datorer behöver inte exponeras för internet och nätverk - de är "luftgappade" för säkerhet. Detta blockerar alla nätverksbaserade hot, och den enda nackdelen är att deras operatörer måste vara fysiskt närvarande för att kontrollera dem.

Du kan också luftspaltdatorer hemma. Låt oss till exempel säga att du har gammal programvara (eller ett spel) som fungerar bäst Windows XP . Om du fortfarande vill använda den gamla mjukvaran är det säkraste sättet att "luftgap" det Windows XP-systemet. Windows XP är sårbart för olika attacker, men du är inte lika risk så länge du håller ditt Windows XP-system utanför nätverk och använder det offline.

Eller om du arbetar med känsliga affärs- och ekonomiska data kan du använda en dator som inte är ansluten till internet. Du har maximal säkerhet och integritet för ditt arbete så länge du håller enheten offline.

Hur Stuxnet attackerade Air Gapped-datorer

Luftgapade datorer är inte immuna från hot. Till exempel använder folk ofta USB-enheter och andra flyttbara lagringsenheter för att flytta filer mellan datorer med luftgap och nätverksdatorer. Du kan till exempel ladda ner ett program på en nätverksdator, sätta det på en USB-enhet, ta det till den luftgapade datorn och installera den.

Detta öppnar upp en vektor av attacker, och den är inte teoretisk. Det sofistikerade Stuxnet mask fungerade på detta sätt. Den designades för att spridas genom att infektera flyttbara enheter som USB-enheter, vilket ger möjligheten att korsa ett "luftspalt" när människor ansluter dessa USB-enheter till luftgapade datorer. Den använde sedan andra bedrifter för att sprida sig genom luftgapade nätverk, eftersom vissa luftgapade datorer i organisationer är anslutna till varandra men inte till större nätverk. Den var utformad för att rikta in sig på specifika industriella programvaruapplikationer.

Man tror allmänt att Stuxnet-masken skadade Irans kärnkraftsprogram mycket och att masken byggdes av USA och Israel, men de berörda länderna har inte offentligt bekräftat dessa fakta. Stuxnet var sofistikerad skadlig programvara som utformats för att attackera luftgapade system - det vet vi säkert.

Andra potentiella hot mot Air Gapped-datorer

Det finns andra sätt som skadlig programvara kan kommunicera över luftnätverk, men alla involverar en infekterad USB-enhet eller liknande enhet som introducerar skadlig kod på den luftgapade datorn. (De kan också involvera en person som fysiskt kommer åt datorn, komprometterar den och installerar skadlig kod eller modifierar dess hårdvara.)

Till exempel, om skadlig kod introducerades på en dator med en luftspärr via en USB-enhet och det fanns en annan infekterad dator i närheten ansluten till internet, kan de infekterade datorerna kunna kommunicera över luftspalten genom att sända högfrekventa ljuddata använder datorns högtalare och mikrofoner. Det är en av många tekniker som demonstrerades på Black Hat USA 2018 .

Dessa är alla ganska sofistikerade attacker - mycket mer sofistikerade än den genomsnittliga skadliga programvaran du hittar online. Men de är ett bekymmer för nationalstater med ett kärnkraftsprogram, som vi har sett.

Som sagt kan skadlig programvara i trädgården också vara ett problem. Om du tar med dig en installatör infekterad med ransomware till en dator med luftgap via en USB-enhet, att ransomware fortfarande kan kryptera filerna på din luftgapade dator och utlösa förödelse och kräva att du ansluter den till internet och betalar pengar innan den dekrypterar dina data.

RELATERAD: Vill du överleva Ransomware? Så här skyddar du din dator

Hur man luftar en dator

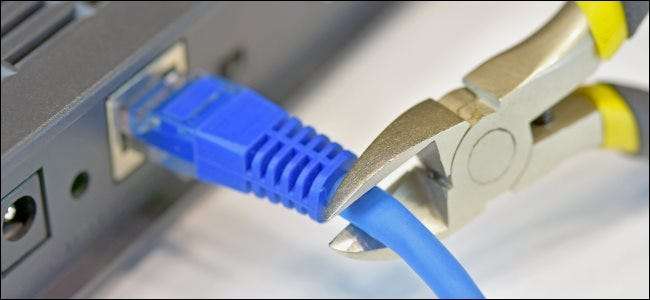

Som vi har sett är luftgap en dator faktiskt ganska enkelt: koppla bara bort den från nätverket. Anslut inte den till internet och anslut inte till ett lokalt nätverk. Koppla bort fysiska Ethernet-kablar och inaktivera datorns Wi-Fi- och Bluetooth-maskinvara. För maximal säkerhet, överväga att installera om datorns operativsystem från betrodda installationsmedier och använda det helt offline efter det.

Anslut inte datorn till ett nätverk igen, inte ens när du behöver överföra filer. Om du till exempel behöver ladda ner programvara använder du en dator ansluten till internet, överför programvaran till något som en USB-enhet och använder den lagringsenheten för att flytta filerna fram och tillbaka. Detta säkerställer att ditt luftgapade system inte kan komprometteras av en angripare över nätverket, och det säkerställer också att, även om det finns skadlig kod som en keylogger på din luftgapade dator, kan den inte kommunicera någon data över nätverk.

För bättre säkerhet, inaktivera all trådlös nätverksmaskinvara på den luftgapade datorn. Om du till exempel har en stationär dator med ett Wi-Fi-kort, öppnar du datorn och tar bort Wi-Fi-maskinvaran. Om du inte kan göra det kan du åtminstone gå till systemets BIOS eller UEFI-firmware och inaktivera Wi-Fi-hårdvaran.

I teorin kan skadlig programvara på din luftgapade dator återaktivera Wi-Fi-maskinvaran och ansluta till ett Wi-Fi-nätverk om en dator har fungerande trådlös nätverkshårdvara. Så för ett kärnkraftverk vill du verkligen ha ett datorsystem som inte har någon trådlös nätverkshårdvara inuti. Hemma kan det bara vara tillräckligt att inaktivera Wi-Fi-maskinvaran.

Var försiktig med programvaran du laddar ner och ta med till det luftgapade systemet också. Om du ständigt transporterar data fram och tillbaka mellan ett luftgapat system och ett icke-luftgapat system via en USB-enhet och båda är infekterade med samma skadlig kod kan skadlig programvara exfiltrera data från ditt luftgapade system via USB-enhet.

Slutligen, se till att den luftgapade datorn är fysiskt säker också - fysisk säkerhet är allt du behöver oroa dig för. Till exempel, om du har ett luftgapat kritiskt system med känslig affärsdata på ett kontor, borde det antagligen vara i ett säkert område som ett låst rum snarare än i mitten av ett kontor där olika människor alltid går fram och tillbaka. Om du har en bärbar dator med känslig data, förvara den på ett säkert sätt så att den inte blir stulen eller på annat sätt fysiskt komprometterad.

( Helskivkryptering kan hjälpa till att skydda dina filer på en dator, även om de är stulna.)

Att lufta ett datorsystem är i de flesta fall inte möjligt. Datorer är vanligtvis så användbara eftersom de trots allt är i nätverk.

Men air-gapping är en viktig teknik som säkerställer 100% skydd mot nätverkshot om det görs ordentligt - se bara till att ingen annan har fysisk tillgång till systemet och inte för med skadlig programvara på USB-enheter. Det är också gratis, utan dyra säkerhetsprogramvaror att betala för eller en komplicerad installationsprocess att genomföra. Det är det perfekta sättet att säkra vissa typer av datorsystem i specifika situationer.